من المؤلم دائمًا فقدان شيء ما، سواءً ماديًا أو نفسيًا. وإذا كان شيئًا ثمينًا كجهاز كمبيوتر محمول يحتوي على بياناتك الشخصية، فإن الضرر يزداد وضوحًا. تأتي أجهزة الكمبيوتر المحمولة هذه الأيام مزودة بفتحات قفل كينسينغتون، ولكن لا يمكنك العثور على قفل كينسينغتون في كل مكان. فما الحل إذًا؟

بري تطبيق خفيف الوزن يساعدك في العثور على حاسوبك المحمول المفقود في حال سرقته. إنه مفتوح المصدر، ومتعدد المنصات، ومجاني الاستخدام تمامًا.

فكرة Prey واضحة تمامًا. يعمل البرنامج بصمت في الخلفية، وينشط على فترات منتظمة، ويتحقق من عنوان URL معين لمعرفة ما إذا كان سيؤدي إلى تفعيل الحالة المفقودة، ويجمع التتبعات، ويرسل تقريرًا. عند التحقق من عنوان URL، يبحث البرنامج عن استجابة 200 من الصفحة. إذا وُجدت الاستجابة، ينتقل البرنامج إلى وضع السكون مرة أخرى.

هناك طريقتان لاستخدام Prey. يمكنك استخدام Prey+Control Panel (لوحة التحكم)، حيث يمكنك إدارة إعدادات الجهاز وحالته عبر صفحة ويب، ويتم إرسال جميع بيانات Prey إلى هذه الصفحة. هذه هي الطريقة الأسهل والأكثر شيوعًا.

الخيار الثاني هو استخدام Prey Standalone، حيث تصل التقارير مباشرةً إلى صندوق الوارد لديك. في حالة فقدان جهاز كمبيوتر محمول، يتعين عليك إنشاء رابط URL يدويًا لتشغيل تنبيهات Prey. ستحتاج أيضًا إلى تهيئة الوحدات المختلفة بنفسك. هذا هو النهج "المتقدم".

بطبيعة الحال، يحتاج برنامج Prey إلى اتصال إنترنت نشط دائمًا ليعمل. في حال انقطاع الاتصال، سيحاول البرنامج الاتصال بأول نقطة اتصال واي فاي متاحة ويُطلق إنذارًا.

إن تكوين Prey ليس صعبًا على الإطلاق عند تشغيله لأول مرة، سيطالبك المُكوِّن بتكوين الجهاز للاستخدام الأول.

![تتبع والعثور على جهاز الكمبيوتر المحمول المسروق الخاص بك مع Prey تتبع والعثور على جهاز الكمبيوتر المحمول المسروق الخاص بك مع Prey]()

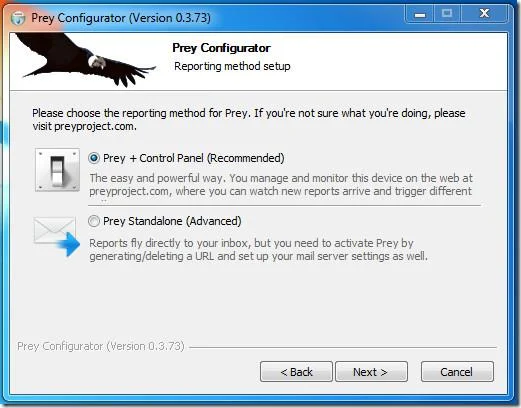

عند إعداد طريقة الإبلاغ، أول ما ستواجهه هو الاختيار بين وضعي الاستخدام. اختر ما يُناسبك، ثم تابع.

![تتبع والعثور على جهاز الكمبيوتر المحمول المسروق الخاص بك مع Prey تتبع والعثور على جهاز الكمبيوتر المحمول المسروق الخاص بك مع Prey]()

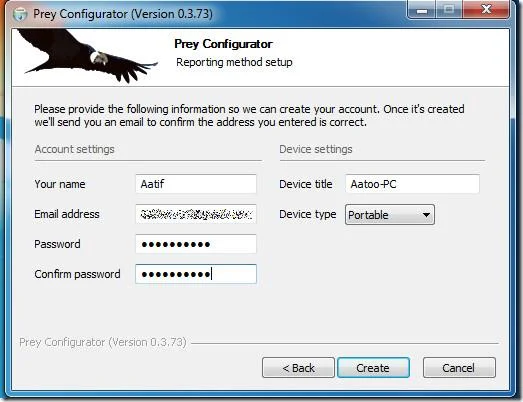

بعد ذلك، ستحتاج إلى إنشاء حساب، أو تسجيل الدخول إذا كان لديك حساب بالفعل للوصول إلى Prey عبر الويب.

![تتبع والعثور على جهاز الكمبيوتر المحمول المسروق الخاص بك مع Prey تتبع والعثور على جهاز الكمبيوتر المحمول المسروق الخاص بك مع Prey]()

عند إنشاء حساب، ستصلك رسالة تفعيل في بريدك الإلكتروني. بعد تفعيل الحساب، يمكنك استخدام Prey بتسجيل الدخول على www.preyproject.com . تتيح لك واجهة الويب التحكم في مُحفِّزات جهازك، والإجراءات المُنفَّذة، وما إلى ذلك.

![تتبع والعثور على جهاز الكمبيوتر المحمول المسروق الخاص بك مع Prey تتبع والعثور على جهاز الكمبيوتر المحمول المسروق الخاص بك مع Prey]()

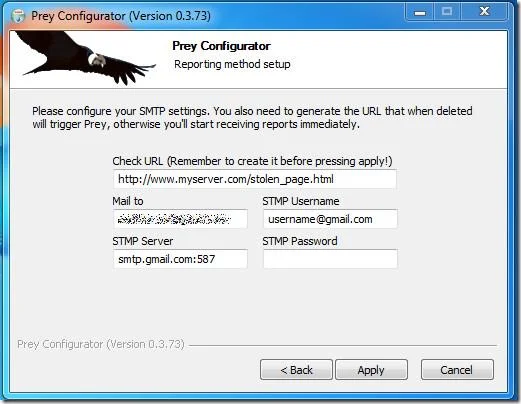

إذا اخترت تشغيل Prey كملف مستقل، فأنت بحاجة إلى تحديد إعدادات البريد الإلكتروني لـ Prey لإرسال تقاريره المنتظمة.

![تتبع والعثور على جهاز الكمبيوتر المحمول المسروق الخاص بك مع Prey تتبع والعثور على جهاز الكمبيوتر المحمول المسروق الخاص بك مع Prey]()

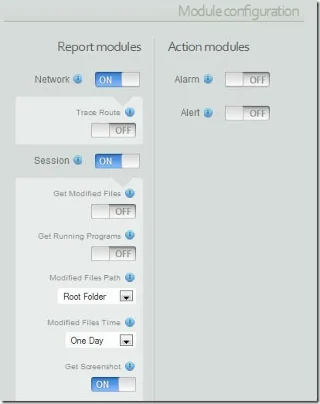

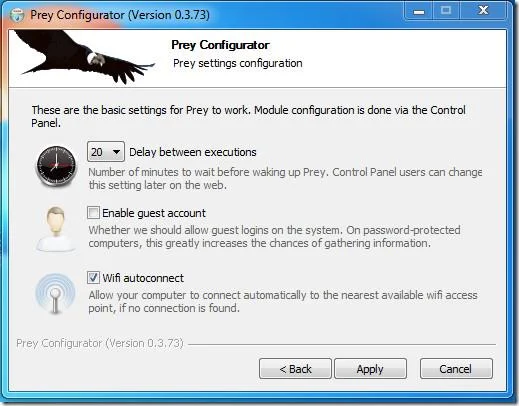

بالإضافة إلى ذلك، يمكنك أيضًا التحكم في بعض ميزات البرنامج الأخرى باختيار "إدارة إعدادات الفريسة" في نافذة "مُهيئ الفريسة". الخيارات المتاحة موضحة أدناه.

![تتبع والعثور على جهاز الكمبيوتر المحمول المسروق الخاص بك مع Prey تتبع والعثور على جهاز الكمبيوتر المحمول المسروق الخاص بك مع Prey]()

مع جميع الإعدادات، يعمل Prey بسلاسة ويحافظ على إمكانية تتبع النظام في حال حدوث سرقة. يوفر البرنامج العديد من الميزات، منها:

- التعرف على الموقع الجغرافي (ميزة جديدة)

- الاتصال التلقائي بشبكة WiFi

- خفيف الوزن

- هندسة الوحدات النمطية

- نظام تقارير قوي

- نظام الرسائل/التنبيه

- التحديث التلقائي الكامل

برنامج Prey متعدد المنصات، أي أنه يعمل مع جميع أنظمة التشغيل، بما في ذلك ويندوز (جميع الإصدارات)، ولينكس، وماك أو إس إكس. يعمل البرنامج بشكل منفصل، ولذلك لم أتمكن من التحقق من توقيعه على الذاكرة، ولكنه لا يترك أي آثار تُذكر على النظام. اختبرنا Prey على نظام تشغيل ويندوز 7 (32 بت).

تنزيل الفريسة