- تم اختراق حساب مزود استضافة برنامج Notepad++ بين يونيو وديسمبر 2025.

- قام المهاجمون بإعادة توجيه حركة تحديثات المستخدمين لبرنامج التحديث المدمج إلى خوادم خبيثة.

- كان المستخدمون الذين يقومون بالتحديث عبر أداة التحديث المدمجة فقط هم المعرضون للخطر. أما التنزيلات اليدوية من المصادر الرسمية فكانت آمنة.

- لم يتم اختراق ملفات التطبيق التنفيذية. استغل الهجوم ضوابط التحقق من التحديثات الضعيفة.

- قام المطورون بالتحول إلى مضيف آمن، وتغيير بيانات الاعتماد، وتحسين عملية التحقق من مُحدِّث WinGup.

أكد برنامج Notepad++، وهو بديل شائع الاستخدام لتطبيق Notepad الأصلي لنظام التشغيل Windows 11 ، أن حساب مزود الاستضافة الخاص به قد تم اختراقه من قبل جهات خبيثة بين يونيو وديسمبر 2025. وقد سمح هذا الاختراق للمهاجمين بإعادة توجيه بعض المستخدمين إلى خوادم خبيثة عبر بيانات تحديث مخترقة.

بحسب الإفصاح الرسمي ، رصد خبراء الأمن اختراقًا على مستوى البنية التحتية لدى مزود الاستضافة السابق لبرنامج Notepad++. استغل المهاجمون النظام لاعتراض حركة التحديثات المتجهة إلى موقع notepad-plus-plus.org ، مستهدفين مجموعة فرعية من المستخدمين بملفات تحديث خبيثة. ويشير المحللون إلى أن طبيعة الهجوم الموجهة تدل على عملية تجسس وليست حملة برمجيات خبيثة واسعة النطاق.

احتفظ الأفراد المخترقون في البداية بإمكانية الوصول إلى خوادم الاستضافة حتى 2 سبتمبر 2025. وحتى بعد فقدانهم الوصول المباشر، احتفظوا ببيانات اعتماد الخدمة الداخلية حتى 2 ديسمبر 2025، مما مكّنهم من مواصلة اعتراض حركة بيانات التحديثات. استغلّت هذه الثغرة الأمنية ثغرات معروفة في إصدارات Notepad++ القديمة، بما في ذلك عدم كفاية ضوابط التحقق من التحديثات.

من تضرر؟

كان المستخدمون الذين قاموا بتحديث برنامج Notepad++ عبر أداة التحديث المدمجة بين يونيو وديسمبر 2025 فقط هم المعرضون للخطر. أما المستخدمون الذين قاموا بتنزيل برامج التثبيت يدويًا من الموقع الرسمي أو من إصدارات GitHub فلم يتأثروا .

يؤكد محللو الأمن عدم وجود أي دليل على عمليات تحكم وسيطرة جماعية أو استغلال واسع النطاق للأنظمة. ويبدو أن الهجوم شديد الاستهداف، على الأرجح لمنظمات أو أفراد محددين.

المعالجة والتحسينات الأمنية

بحسب مطور التطبيق، فقد انتقل برنامج Notepad++ إلى مزود استضافة جديد وأكثر أمانًا لمنع حدوث اختراقات مستقبلية على مستوى البنية التحتية.

تم تغيير بيانات الاعتماد الداخلية لدى المزود السابق، مما يضمن إلغاء أي وصول متبقٍ من المهاجمين.

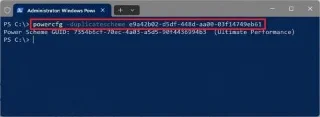

تم تحسين برنامج تحديث التطبيق، WinGup، في الإصدار 8.8.9 للتحقق من كل من الشهادة وتوقيع المثبت، مما يعزز أمان تنزيلات التحديثات.

ومن المتوقع أيضًا أن يتلقى تطبيق تدوين الملاحظات الإصدار 8.9.2 في الأسابيع المقبلة، والذي سيفرض التحقق الصارم من شهادة XMLDSig والتوقيع لجميع التحديثات، مما يوفر حماية إضافية للمستخدمين من هجمات التلاعب أو إعادة التوجيه.

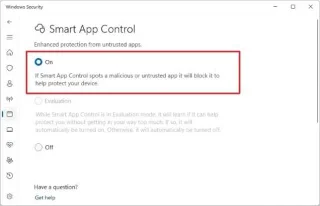

ما الذي ينبغي على المستخدمين فعله؟

يحث فريق Notepad++ جميع المستخدمين على التحديث يدويًا إلى الإصدار 8.9.1 أو أحدث وإعادة تعيين بيانات الاعتماد لأي خدمات مرتبطة ببيئة الاستضافة السابقة، بما في ذلك SSH وFTP وقواعد بيانات MySQL.

من المستحسن أيضاً إجراء فحص كامل لمكافحة الفيروسات إذا قمت بالتحديث باستخدام أداة التحديث المدمجة خلال الفترة المتأثرة.

تُذكّرنا هذه الحادثة بمخاطر هجمات سلسلة التوريد وضرورة التحقق من صحة مصادر البرامج وعمليات التنزيل. حتى حسابات المطورين الموثوقة قد تتعرض للاختراق، مما يُبرز أهمية أمن الاستضافة القوي والتحقق الدقيق من التحديثات.