El software nunca es inmune a la piratería. El software se puede desarrollar para que sea más difícil piratearlo, pero a menos que el software en sí evolucione, a través del desarrollo activo, eventualmente sucumbirá a una herramienta o técnica de piratería. Esto es válido para las aplicaciones que ejecuta en su escritorio o dispositivo móvil, y también para los sistemas operativos que se ejecutan en estos dispositivos.

Vulnerabilidad de día cero

Las fallas de seguridad se descubren en aplicaciones y sistemas operativos todo el tiempo, pero las vulnerabilidades de día cero son las que tienden a causar más alarma. Un exploit de día cero es básicamente una falla o vulnerabilidad en una aplicación o sistema operativo que está presente en la versión actual, en uso activo. Es motivo de alarma porque el software ya está en uso en cientos, si no miles de sistemas con la vulnerabilidad allí.

Todo lo que los piratas informáticos deben hacer es encontrar un sistema que ejecute la aplicación o el sistema operativo con la vulnerabilidad y explotarlo.

Arreglando una vulnerabilidad de día cero

Primero se debe descubrir una vulnerabilidad de día cero antes de que se pueda solucionar. Normalmente, la vulnerabilidad tendrá que explotarse antes de que se descubra, por lo que es aún más peligrosa. El fabricante de la aplicación puede descubrirlo por sí mismo si un hacker ético lo encuentra, pero es más probable que lo descubra después de una brecha de seguridad a pequeña o gran escala.

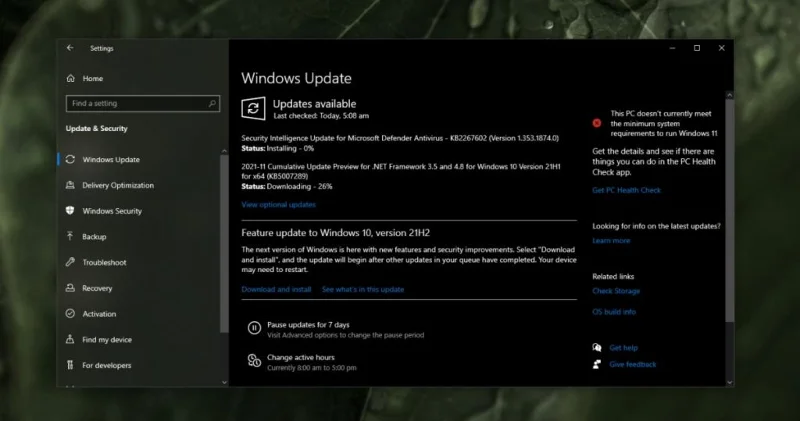

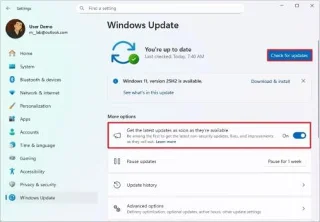

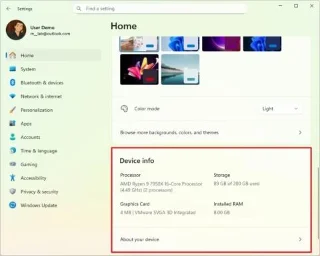

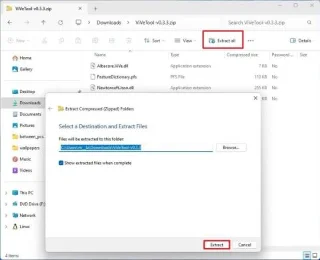

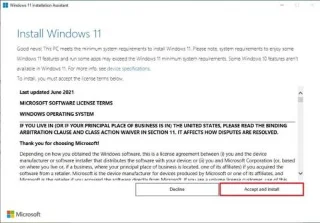

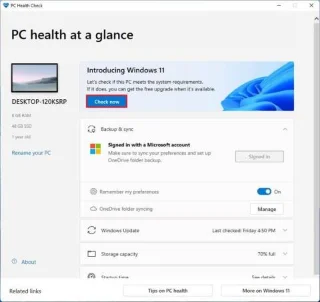

Una vez descubierto, se debe lanzar un parche para el software afectado. Esto significa que tendrá que esperar a que el desarrollador de una aplicación o de un sistema operativo solucione el problema y lo libere a través de una aplicación o actualización del sistema operativo. La actualización debe instalarse para corregir la vulnerabilidad. Si no lo instala, su sistema permanece en riesgo.

![¿Qué es una vulnerabilidad de día cero? ¿Qué es una vulnerabilidad de día cero?]()

¿Qué puedes hacer?

En términos generales, es poco lo que un usuario final puede hacer si está usando una aplicación o un sistema operativo con una vulnerabilidad de día cero. Si la aplicación es prescindible, puede dejar de usarla hasta que haya un parche para ella. En tal caso, es mucho más difícil abandonar un sistema operativo. Debe estar atento a las actualizaciones que se publican e instalar parches de seguridad con regularidad cuando estén disponibles.

Desafortunadamente, en este caso, una aplicación antivirus puede no ser de mucha utilidad. Si está utilizando una aplicación vulnerable, es posible que el antivirus pueda contener el daño, pero si su sistema operativo tiene una vulnerabilidad, es posible que el antivirus no sea de mucha utilidad.

Conclusión

Una vulnerabilidad de día cero puede aparecer en cualquier aplicación, pero una vez que ha sido explotada, puede usarse para obtener acceso a otras aplicaciones. Por ejemplo, si su navegador tiene una vulnerabilidad de día cero, los piratas informáticos pueden aprovecharla y obtener acceso a los archivos de su disco duro. Es por eso que siempre es una buena idea usar aplicaciones actualizadas y en desarrollo activo. Si se descubre un problema, se solucionará rápidamente antes de que se pierdan datos.