- L'account del provider di hosting di Notepad++ è stato violato tra giugno e dicembre 2025.

- Gli aggressori hanno reindirizzato il traffico di aggiornamento degli utenti dell'aggiornamento integrato verso server malevoli.

- Solo gli utenti che effettuavano l'aggiornamento tramite l'aggiornamento integrato erano a rischio. I download manuali da fonti ufficiali erano sicuri.

- I file binari dell'app non sono stati compromessi. L'attacco ha sfruttato le debolezze dei controlli di verifica degli aggiornamenti.

- Gli sviluppatori sono passati a un host sicuro, hanno ruotato le credenziali e migliorato la verifica dell'aggiornamento di WinGup.

Notepad++, un'alternativa ampiamente utilizzata al Blocco note nativo di Windows 11 , ha confermato che l'account del suo provider di hosting è stato compromesso da malintenzionati tra giugno e dicembre 2025. La violazione ha permesso agli aggressori di reindirizzare alcuni utenti verso server malevoli tramite manifest di aggiornamento compromessi.

Secondo quanto riportato ufficialmente , gli esperti di sicurezza hanno identificato una violazione a livello di infrastruttura presso il precedente fornitore di hosting di Notepad++. Gli aggressori hanno sfruttato il sistema per intercettare il traffico di aggiornamento destinato a notepad-plus-plus.org , prendendo di mira un sottoinsieme di utenti con file di aggiornamento dannosi. Gli analisti suggeriscono che la natura mirata dell'attacco indichi un'attività di spionaggio piuttosto che una campagna malware su vasta scala.

Gli individui malintenzionati hanno inizialmente mantenuto l'accesso ai server di hosting fino al 2 settembre 2025. Anche dopo aver perso l'accesso diretto, hanno conservato le credenziali di servizio interne fino al 2 dicembre 2025, consentendo così la continua intercettazione del traffico di aggiornamento. L'exploit ha sfruttato vulnerabilità note nelle versioni precedenti di Notepad++, tra cui controlli di verifica degli aggiornamenti insufficienti.

Chi è stato colpito?

Solo gli utenti che hanno aggiornato Notepad++ tramite l'aggiornamento integrato tra giugno e dicembre 2025 erano a rischio. Tuttavia, gli utenti che hanno scaricato manualmente i programmi di installazione dal sito web ufficiale o dalle release di GitHub non sono stati interessati .

Gli analisti della sicurezza confermano che non vi sono prove di un comando e controllo di massa o di una diffusa violazione del sistema. L'attacco sembra essere altamente mirato, probabilmente diretto contro specifiche organizzazioni o individui.

Risanamento e miglioramenti della sicurezza

Secondo quanto dichiarato dallo sviluppatore dell'app, Notepad++ è passato a un nuovo provider di hosting più sicuro per prevenire future compromissioni a livello di infrastruttura.

Le credenziali interne del precedente fornitore sono state ruotate, garantendo così la revoca di qualsiasi accesso residuo da parte degli aggressori.

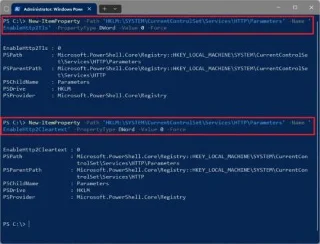

Nella versione 8.8.9, WinGup, lo strumento di aggiornamento dell'applicazione, è stato migliorato per verificare sia il certificato che la firma del programma di installazione, rafforzando la sicurezza dei download degli aggiornamenti.

È inoltre previsto che l'app per prendere appunti riceva la versione 8.9.2 nelle prossime settimane, che imporrà una rigorosa verifica del certificato XMLDSig e della firma per tutti gli aggiornamenti, proteggendo ulteriormente gli utenti da manomissioni o attacchi di reindirizzamento.

Cosa dovrebbero fare gli utenti?

Il team di Notepad++ invita tutti gli utenti ad aggiornare manualmente alla versione 8.9.1 o successiva e a reimpostare le credenziali per tutti i servizi associati al precedente ambiente di hosting, inclusi SSH, FTP e database MySQL.

È inoltre consigliabile eseguire una scansione antivirus completa se si è effettuato l'aggiornamento tramite lo strumento di aggiornamento integrato durante il periodo interessato.

Questo incidente serve a ricordare i rischi degli attacchi alla catena di fornitura e la necessità di verificare l'autenticità delle fonti e dei download del software. Anche gli account degli sviluppatori più affidabili possono essere compromessi, il che sottolinea l'importanza di una solida sicurezza dell'hosting e di una rigorosa verifica degli aggiornamenti.