- Microsoft ha corretto una vulnerabilità che consentiva l'esecuzione di codice in remoto nell'app Blocco note moderna.

- Il bug consisteva nella gestione impropria di caratteri speciali in file Markdown (.md) dannosi.

- L'episodio alimenta il dibattito sull'aggiunta di intelligenza artificiale e altre funzionalità superflue ad app tradizionalmente semplici.

- La vulnerabilità è stata corretta con l'aggiornamento di febbraio 2026, disponibile tramite Windows Update e Microsoft Store.

Microsoft ha corretto una nuova vulnerabilità nella versione moderna dell'app Blocco note che avrebbe potuto consentire agli aggressori di assumere il controllo del sistema Windows 11 con un semplice stratagemma.

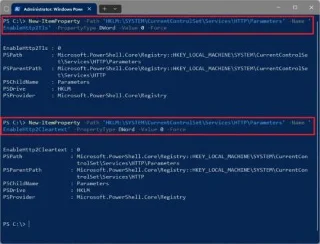

Il problema, identificato con il codice CVE-2026-20841 , è una vulnerabilità di esecuzione di codice in remoto che interessa l'app per prendere appunti, in particolare nella gestione dei file Markdown. Secondo la Guida agli aggiornamenti di sicurezza di Microsoft, l'app non sanifica correttamente alcuni caratteri speciali incorporati nei link creati ad hoc. Un utente malintenzionato potrebbe creare un file ".md" dannoso e convincere un utente ad aprirlo.

Se l'utente cliccasse sul link incorporato, uno script potrebbe avviarsi, scaricare ulteriori payload ed eseguire codice sul sistema. In caso di successo, l'attaccante potrebbe ottenere gli stessi privilegi dell'utente connesso.

Microsoft afferma di non aver riscontrato alcun utilizzo attivo della falla in ambito di sviluppo. Tuttavia, la sua gravità era tale da indurre l'azienda a rilasciare immediatamente una correzione nell'ambito dell'aggiornamento Patch Tuesday di febbraio 2026 .

Ciò che rende questo caso particolarmente interessante è la recente reazione negativa suscitata dall'evoluzione del Blocco note. Storicamente, l'applicazione era un editor di testo minimale, offline, praticamente privo di vulnerabilità al di là della gestione di base dei file.

Tuttavia, ora, più funzionalità vengono aggiunte, come i miglioramenti al rendering Markdown e l'integrazione con Copilot che si basa sulla connettività di rete, più porte si aprono agli attacchi.

Microsoft ha risolto la vulnerabilità con gli aggiornamenti di sicurezza del 10 febbraio 2026. La correzione è disponibile tramite Windows Update e il meccanismo di aggiornamento delle app del Microsoft Store. Gli utenti devono installare gli aggiornamenti cumulativi più recenti e assicurarsi che Blocco note sia completamente aggiornato dal Microsoft Store per correggere la vulnerabilità.

Dal punto di vista editoriale, questo incidente rafforza un principio consolidato nella progettazione del software: la semplicità è una caratteristica di sicurezza.

La caratteristica migliore del Blocco note originale era il suo minimalismo. Ora che il colosso del software continua a modernizzare anche i suoi strumenti più basilari, ogni nuova funzionalità deve essere valutata in base al rischio associato. Ad esempio, funzionalità come l'integrazione con l'intelligenza artificiale possono offrire comodità, ma richiedono anche una maggiore attenzione alla sicurezza.

A onor del vero, Blocco note non è l'unica app per prendere appunti ad avere problemi. Recentemente, anche la popolarissima app Notepad++ è stata compromessa da malintenzionati. Tuttavia, in quel caso si trattava di un problema del provider di hosting che permetteva agli aggressori di reindirizzare gli utenti verso server malevoli tramite manifest di aggiornamento compromessi, e non di un problema dell'applicazione stessa.

Da allora, lo sviluppatore ha già cambiato fornitore e rilasciato una versione aggiornata di Notepad++ per migliorarne la sicurezza.