Windows 11 用の Microsoft 50 周年記念 Surface Laptop 7 壁紙をダウンロード

ダークカラーとゴールドカラーでWindows 11 Bloomのアイコンをあしらった、Surface Laptop 7用のMicrosoft 50周年記念壁紙をダウンロードしてください。

Windows 11では、Microsoft Defenderファイアウォールは組み込みのセキュリティ機能であり、ネットワークトラフィックを制御し、外部からの不正アクセスをブロックし、疑わしいアプリがインターネットに接続するのを防ぐことで、デバイスを保護します。

ファイアウォールはゲートキーパーとして機能し、すべての送受信ネットワーク要求を監視します。アプリやサービスがネットワークにアクセスしようとすると、Microsoft Defenderファイアウォール(「Windowsファイアウォール」とも呼ばれます)はルールデータベースをチェックし、接続を許可するかブロックするかを判断します。ルールが存在しない場合、Windows 11はアクセスを手動で許可または拒否するように促します。

場合によっては、ファイアウォールによってブロックされているため、信頼できるアプリケーション(SQL Serverなど)が正しく動作しないことがあります。そのような場合は、ネットワークアクセスを許可して機能を復元するために、カスタムの受信ルールまたは送信ルールを作成する必要があります。

このガイドでは、Windows 11のファイアウォールを使用して、アプリがネットワーク外部と通信できるようにポートを開放する手順を説明します。

重要:ファイアウォールルールを作成する前に、アプリの公式サポートページで必要なポート番号とプロトコルタイプ(TCPまたはUDP)を確認してください。ファイアウォールを一時的に無効にすることで、ブロックされているポートが問題の原因かどうかを素早く確認することもできます。ファイアウォールを無効にした状態でアプリが正常に動作する場合は、接続を許可するためのカスタムルールを作成する必要があることが確認できます。その後、すぐにファイアウォールを再度有効にしてください。

デフォルトのファイアウォールを使用すると、高度なセキュリティコンソール、コマンドプロンプト、またはPowerShellを使用して、アプリケーションの要件に応じて、受信ルールまたは送信ルールを作成できます。

高度なセキュリティからファイアウォールルールを作成します

Windowsファイアウォールで1つ以上のポートを開放するには、以下の手順に従ってください。

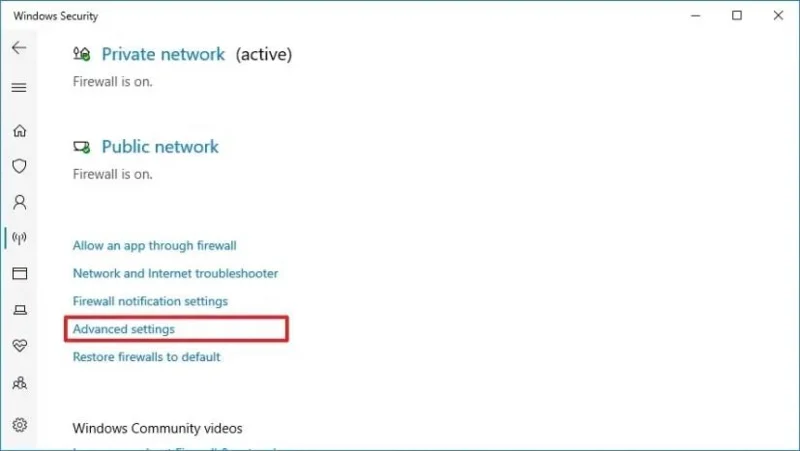

Windowsセキュリティを開きます。

「ファイアウォールとネットワーク保護」をクリックしてください。

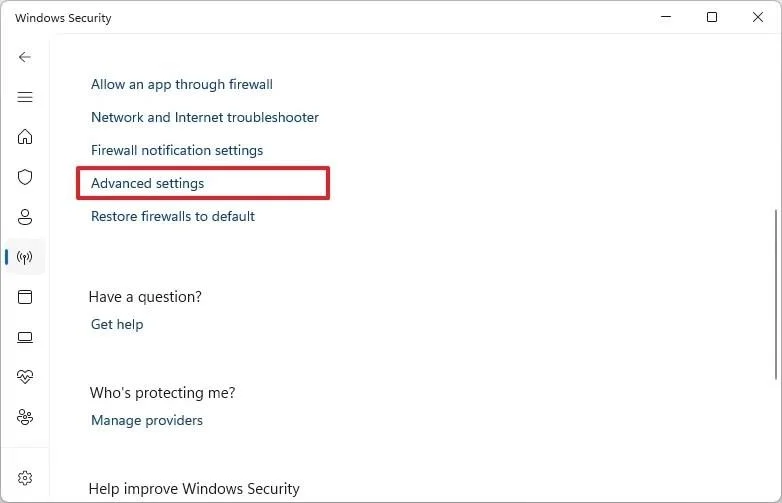

「詳細設定」オプションをクリックしてください。

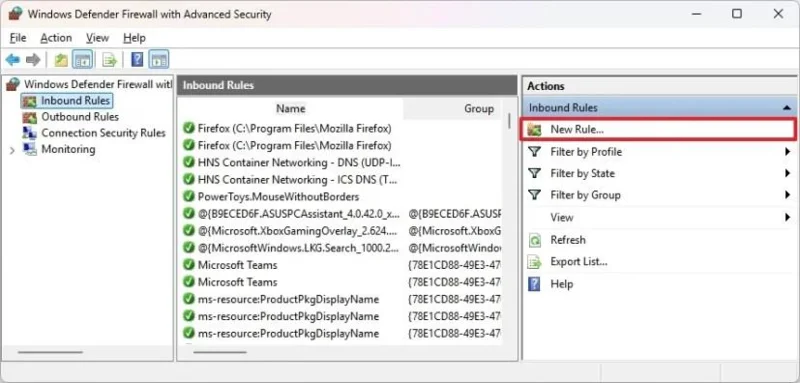

(オプション1)左側のナビゲーションペインから「受信ルール」を選択し、デバイスへの受信トラフィックを許可するルールを作成します。

(オプション2)左側のナビゲーションペインから「送信ルール」を選択して、アプリからのトラフィックがデバイスから送信されることを許可するルールを作成します。

右側のペインにある「アクション」セクションの下にある「新しいルール」オプションをクリックします。

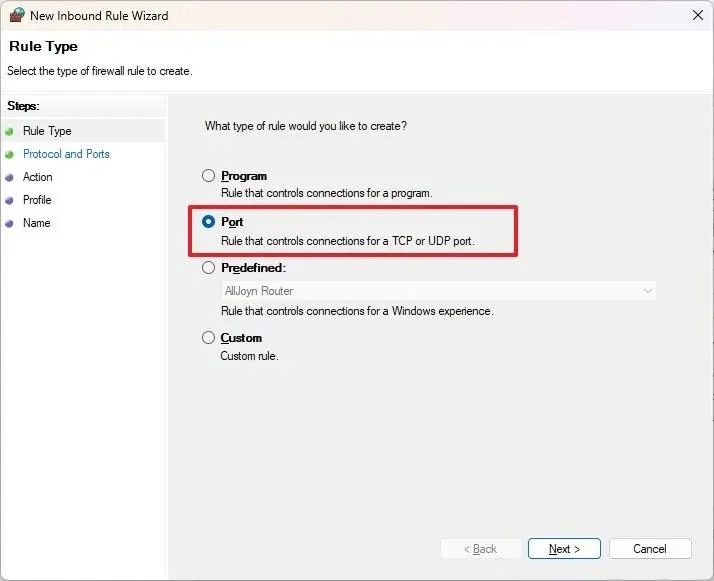

「ポート」オプションを選択してください。

「次へ」ボタンをクリックしてください。

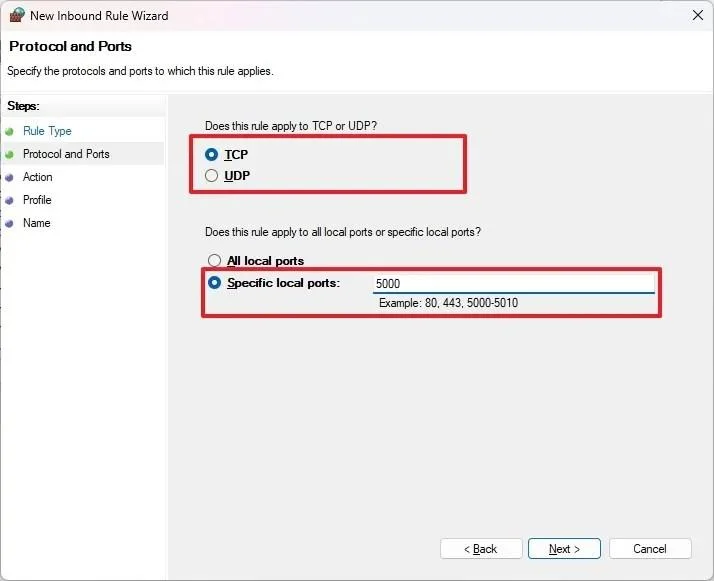

アプリケーションに応じて適切なプロトコル(TCPまたは)を選択してください。UDP

「特定のローカルポート」設定にポート番号を入力してください。

補足:アプリで複数のポートを開放する必要がある場合は、各ポートをカンマで区切って必要なポート番号をいくつでも入力できます(例:4500,4600,5000)。ポート範囲を指定する場合は、ハイフン(-)を使用できます。例:3000-3100。

「次へ」ボタンをクリックしてください。

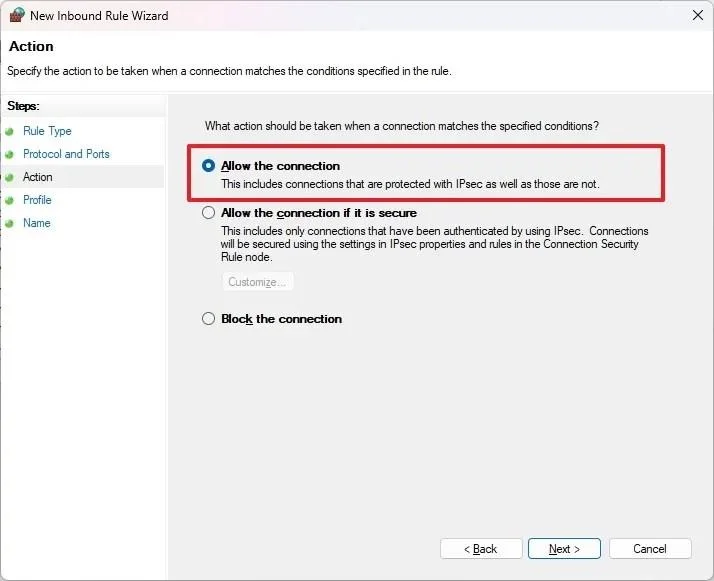

「接続を許可する」オプションを選択してください。(同じ手順で、接続をブロックすることもできます。)

「次へ」ボタンをクリックしてください。

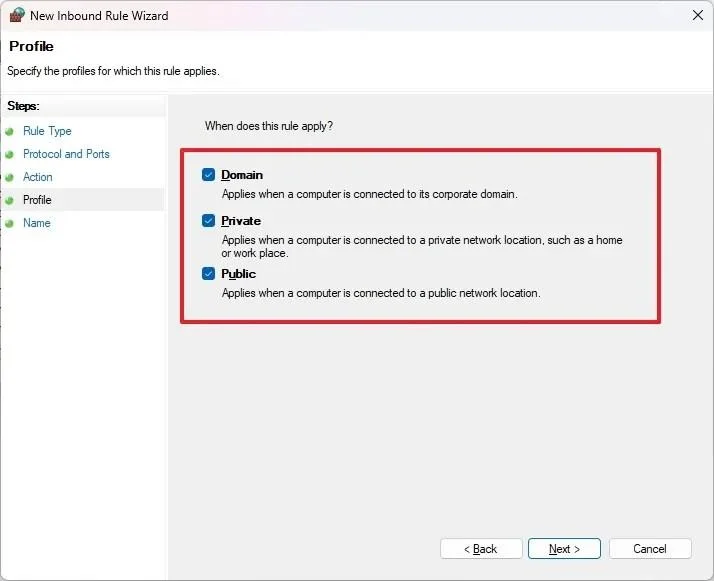

ルールを適用するネットワークの種類を選択してください。(通常は、このオプションはデフォルトの選択のままにしておくことをお勧めします。)

「次へ」ボタンをクリックしてください。

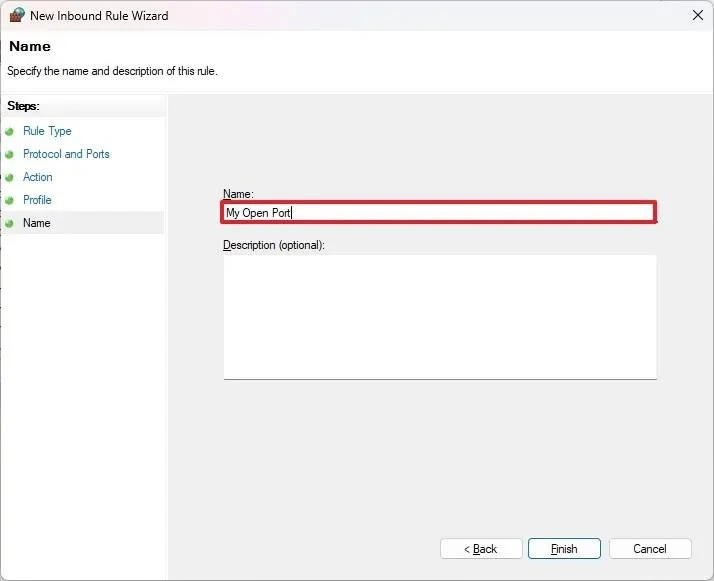

ルールに分かりやすい名前を入力してください。例:「アプリ名(APP-NAME)の受信ルール」。

「完了」ボタンをクリックしてください。

これらの手順を完了すると、ファイアウォールで開いたポートを介して、アプリへの受信接続が許可されます。

コマンドプロンプトを使用してファイアウォールルールを作成する

コマンドプロンプトからファイアウォールポートを開くには、以下の手順に従ってください。

スタートを開く。

コマンドプロンプト(またはターミナル)を検索し、一番上の検索結果を右クリックして、「管理者として実行」を選択します。

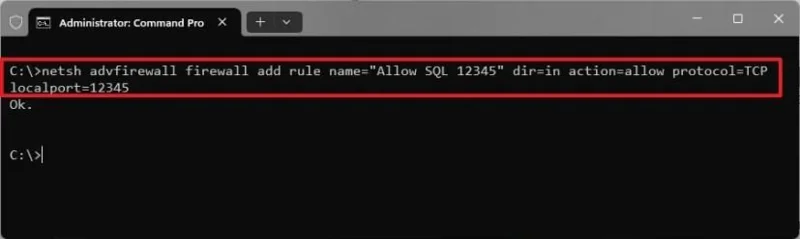

コマンドプロンプトで受信ファイアウォールルールを作成するには、次のコマンドを入力してEnter キーを押してください。

netsh advfirewall firewall add rule name="YOUR-APP-PORT" dir=in action=allow protocol=TCP localport=12345

コマンドで、name使用するルールの名前の設定を更新します。 ではprotocol、TCPまたはを使用しUDP、設定でポート番号を指定しますlocalport。

ちょっとしたヒント: netshカンマ区切りのポートリスト(例:)はサポートされていませんlocalport=80,443,8080。代わりに、ポートごとにコマンドを1つ実行する必要があります。

コマンドプロンプトでポート範囲を開くには、次のコマンドを入力してEnterキーを押してください。

netsh advfirewall firewall add rule name="YOUR-PORT-RANGE-NAME" dir=in action=allow protocol=TCP localport=2000-2200

コマンドで、name使用するルールの名前の設定を更新します。 ではprotocol、TCPまたはを使用しUDP、設定でポート番号を指定しますlocalport。

これらの手順を完了すると、コマンドプロンプトを使用して指定されたネットワークポートがWindows 11上で開きます。

複数のポート(範囲外)で入力または出力ルールを作成する必要がある場合は、バッチループコマンドを使用できます。たとえば、for %%P in (80 443 8080) do netsh advfirewall firewall add rule name="Allow TCP %%P" dir=in action=allow protocol=TCP localport=%%P

コマンドでは、ポート、方向(inまたはout)、プロトコル(TCPまたはUDP)を更新する必要があります。

PowerShellを使用してファイアウォールルールを作成する

PowerShellコマンドを使用してファイアウォールポートを開くには、次の手順に従ってください。

スタートを開く。

PowerShell(またはターミナル)を検索し、一番上の検索結果を右クリックして、「管理者として実行」を選択します。

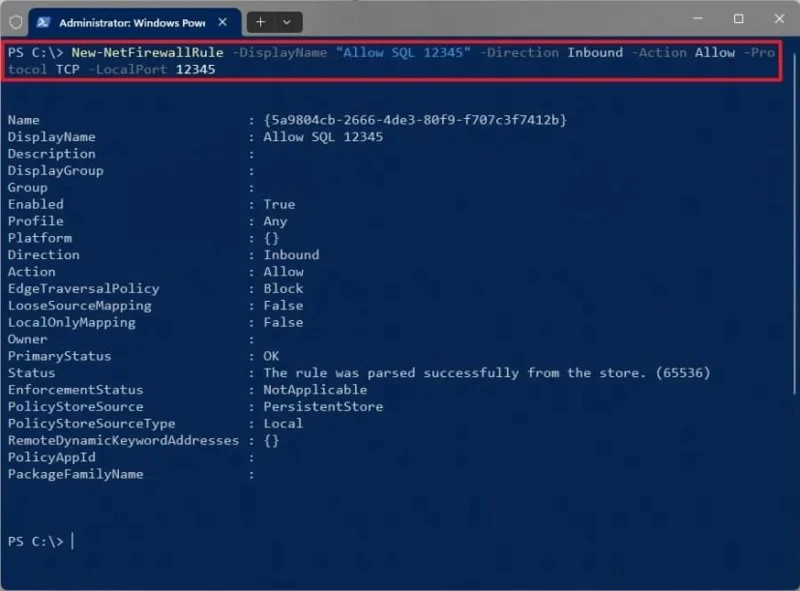

PowerShell を使用して受信ファイアウォールルールを作成するには、次のコマンドを入力してEnter キーを押してください。

New-NetFirewallRule -DisplayName "YOUR-APP-PORT" -Direction Inbound -Action Allow -Protocol TCP -LocalPort 12345

コマンドでは、コマンド プロンプトを使用する場合と同様に、名前、方向 (InboundまたはOutbound)、プロトコル (TCPまたは)、およびローカル ポートの設定を更新する必要があります。UDP

PowerShellでポート範囲を開くには、次のコマンドを入力してEnterキーを押してください。

New-NetFirewallRule -DisplayName "YOUR-PORT-RANGE-NAME" -Direction Inbound -Action Allow -Protocol TCP -LocalPort 4000-4010

コマンドでは、名前、方向(InboundまたはOutbound)、プロトコル(TCPまたはUDP)を更新し、ポート範囲を指定します。

これらの手順を完了すると、PowerShellコマンドによってMicrosoft Defenderファイアウォールに受信または送信ルールが作成されます。

複数のポート(範囲外)を含む入出力ルールを作成する必要がある場合は、foreachループコマンドを使用できます。例:

$ports = @(80, 443, 8080) foreach ($port in $ports) { New-NetFirewallRule -DisplayName "Allow TCP $port" -Direction Inbound -Action Allow -Protocol TCP -LocalPort $port }

コマンドでは、ポート、方向(inまたはout)、プロトコル(TCPまたはUDP)を更新する必要があります。

Windows 11でファイアウォールのポートを閉じる

また、高度なセキュリティコンソール、コマンドプロンプト、またはPowerShellを使用して特定のルールを削除することで、ポートを閉じることもできます。

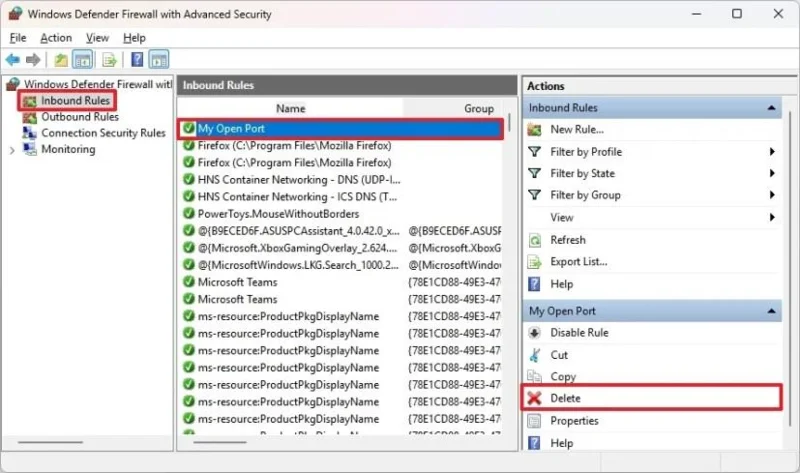

詳細セキュリティからファイアウォールルールを閉じる

Microsoft Defenderファイアウォールでポートを削除するには、次の手順に従ってください。

Windowsセキュリティを開きます。

「ファイアウォールとネットワーク保護」をクリックしてください。

「詳細設定」オプションをクリックしてください。

ファイアウォールのポートを開いた場所に応じて、左側のナビゲーションペインから「受信ルール」または「送信ルール」をクリックします。

希望するルールを選択してください。

「ルールを無効にする」をクリックすると、ルールは「アクション」セクションに残ったままポートが閉じられます。または、「ルールを削除する」をクリックすると、ポートが閉じられ、ファイアウォールからルールが削除されます。

これらの手順を完了すると、Windowsファイアウォールがネットワークやインターネットへのアクセスをブロックするため、アプリまたはサービスはネットワークやインターネットにアクセスできなくなります。

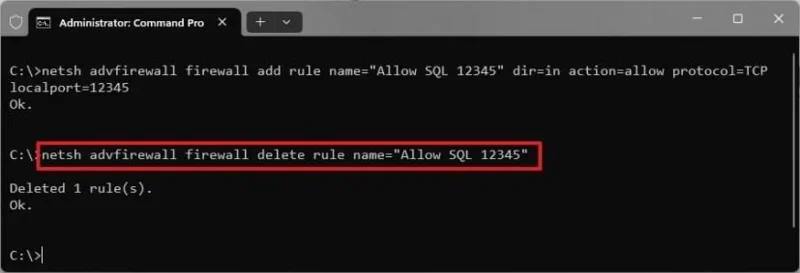

コマンドプロンプトを使用してファイアウォールルールを閉じる

コマンドプロンプトからファイアウォールポートを開くには、以下の手順に従ってください。

スタートを開く。

コマンドプロンプト(またはターミナル)を検索し、一番上の検索結果を右クリックして、「管理者として実行」を選択します。

コマンドプロンプトでファイアウォールルールを削除するには、次のコマンドを入力してEnterキーを押してください。

netsh advfirewall firewall delete rule name="YOUR-DELETE-RULE"

コマンド内で、name閉じるポートを含むルールの名前で設定を更新してください。

これらの手順を完了すると、コマンドプロンプトのコマンドによってルールが削除され、指定されたポートが閉じられます。

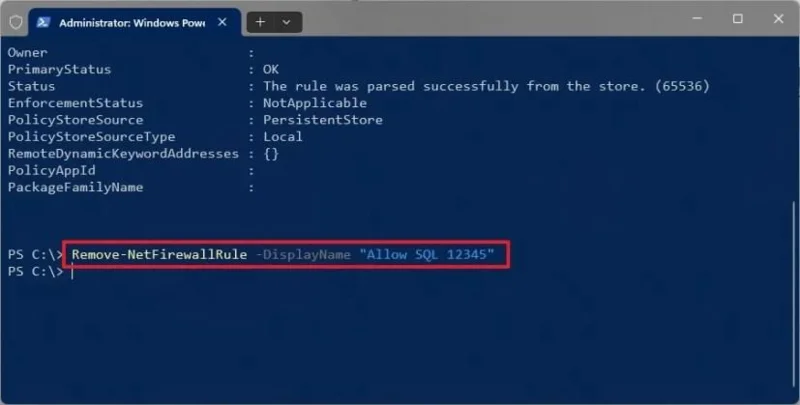

PowerShell を使用してファイアウォールルールを閉じる

PowerShellコマンドを使用してファイアウォールポートを開くには、次の手順に従ってください。

スタートを開く。

PowerShell(またはターミナル)を検索し、一番上の検索結果を右クリックして、「管理者として実行」を選択します。

PowerShell を使用してファイアウォール ルールを削除するには、次のコマンドを入力してEnter キーを押してください。

Remove-NetFirewallRule -DisplayName "YOUR-DELETE-RULE"

コマンド内で、DisplayName閉じるポートを含むルールの名前で設定を更新してください。

これらの手順を完了すると、PowerShellコマンドによって、閉じたいポートを含むルールが削除されます。

ダークカラーとゴールドカラーでWindows 11 Bloomのアイコンをあしらった、Surface Laptop 7用のMicrosoft 50周年記念壁紙をダウンロードしてください。

Windows 11にRustDeskをインストールして設定し、パブリックサーバーを使用したり、独自のサーバーを設定して安全な接続を実現することで、プライベートなリモートデスクトップアクセスを可能にします。

いいえ、Windows 11 24H2 はインストールしない方が良いでしょう。リリース初期には問題が発生する可能性があり、また、すべての機能がまだ利用できないためです。

Windows 11 25H2 用のビルド 26200.5074 が、正式リリースに先駆けてリリース プレビュー チャネルに登場しました。公式 ISO ファイルは近日中に公開予定です。

Windows 10では、コマンドプロンプト、PowerShell、コントロールパネル、さらには設定アプリを使って静的IPアドレスを設定できます。その方法をご紹介します。

Windows 11でWSLをアンインストールするには、ディストリビューションを削除し、カーネルアップデートとGUIコンポーネントをアンインストールしてから、WSLプラットフォームを無効にします。手順は以下のとおりです。

Windows 11 23H2 (2023 Update) の最小システム要件は、バージョン 22H2 および 21H2 と同じです。詳細はこちらをご覧ください。

Windows 11では、Windows Mixed Reality、WordPad、VBScript、ステップレコーダー、ARM 32ビットなど、2023年に削除または非推奨となった機能が含まれています。

Windows 11のデスクトップ背景として設定するには、NASAの壁紙から地球の背景画像をダウンロードしてください。

コントロールパネルはまだなくなっていません。Windows 11における設定への移行は、数十年前のハードウェアやドライバーとの互換性を損なうことを避けるため、ゆっくりと慎重に進められています。