Windows 11 用ビルド 27919 では、新しい検索設定の追加とバグ修正が行われています (Canary)

Windows 11ビルド27919がカナリアチャネルに登場し、検索設定の更新や、ファイルエクスプローラーと入力方法における主要なバグの修正が行われています。

何かを失うのは、金銭的にも精神的にも、常に辛いものです。しかも、それがノートパソコンのように個人情報が詰まった貴重なものであれば、そのダメージはさらに大きくなります。最近のノートパソコンにはケンジントンロックのスロットが搭載されていますが、どこでもケンジントンロックが見つかるわけではありません。では、どうすれば良いのでしょうか?

Preyは、紛失したノートパソコンを盗難された場合に探すのに役立つ軽量アプリケーションです。オープンソース、マルチプラットフォーム、そして完全に無料でご利用いただけます。

Preyの背後にある考え方は非常にシンプルです。このソフトウェアはバックグラウンドで静かに動作し、定期的に起動して特定のURLをチェックし、欠落状態をトリガーする必要があるかどうかを確認します。また、トレースを収集してレポートを送信します。URLをチェックする際、ソフトウェアはページからの200応答を探します。応答があれば、ソフトウェアは再びスリープ状態になります。

Preyの使い方は2通りあります。1つはPrey+コントロールパネルを使う方法です。Prey+コントロールパネルでは、Webページから設定とデバイスの状態を管理でき、すべてのPreyの情報がこのページに送信されます。こちらの方が簡単で、一般的に推奨される方法です。

2つ目の選択肢は、Preyスタンドアロンを使用することです。この場合、レポートは受信トレイに直接送信されますが、ノートパソコンが紛失した場合は、PreyのアラームをトリガーするURLを手動で生成する必要があります。また、各種モジュールを自分で設定する必要があります。これは「高度な」アプローチです。

当然のことながら、Preyが動作するには常時インターネット接続が必要です。接続が失われると、ソフトウェアは自動的に利用可能な最初のWi-Fiホットスポットへの接続を試み、アラームを発します。

Prey の設定はまったく難しくありません。初めて実行すると、コンフィギュレータによって、初めて使用するためにデバイスを設定するように求められます。

レポート方法を設定する際に、まず最初に2つの使用モードから選択する必要があります。お好みのモードを選択して、次へ進んでください。

次に、Web 経由で Prey にアクセスするためのアカウントを作成するか、すでにアカウントをお持ちの場合はサインインする必要があります。

アカウントを作成すると、受信トレイにアクティベーションメールが届きます。アカウントがアクティベートされると、 www.preyproject.comにログインしてPreyをご利用いただけるようになります。Webインターフェースでは、デバイスのトリガーや実行されるアクションなどを制御できます。

Prey をスタンドアロン ファイルとして実行することを選択した場合は、定期的にレポートを送信するために Prey の電子メール設定を定義する必要があります。

それ以外にも、「Prey Configurator」ダイアログの「Prey設定の管理」を選択することで、プログラムの他の機能も制御できます。利用可能なオプションは以下の通りです。

すべての設定が完了すると、Preyは目立たずに動作し、盗難時にもシステムを追跡できるようになります。このソフトウェアには、以下を含む多くの機能が備わっています。

Preyはマルチプラットフォーム対応で、Windows(全バージョン)、Linux、Mac OS Xなど、あらゆるOSで動作します。独立して実行されるため、メモリシグネチャの検証はできませんでしたが、システムにほとんど影響を与えません。Windows 7 32ビット版でPreyをテストしました。

Windows 11ビルド27919がカナリアチャネルに登場し、検索設定の更新や、ファイルエクスプローラーと入力方法における主要なバグの修正が行われています。

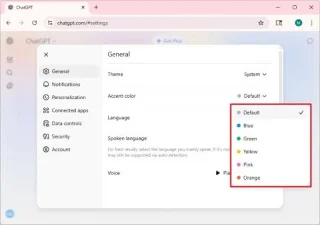

ChatGPTのアクセントカラーを変更するには、「設定」>「アクセントカラー」を開き、青、緑、黄、ピンク、オレンジなどの色を選択します。

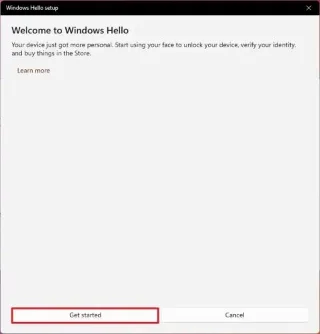

Windows 11でWindows Hello顔認証を有効にするには、[設定] > [アカウント] > [サインインオプション]を開き、[設定]をクリックして、画面の指示に従ってください。

Windows 11 26H1 用のビルド 28000.1362 (KB5073095) には、いくつかの新機能、視覚的な改善、およびバグ修正が含まれています。知っておくべきことをすべてご紹介します。

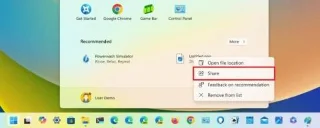

Windows 11 用の KB5046716 (ビルド 22635.4510) がリリースされ、ジャンプ リストの共有オプション、ゲームパッドのキーボード レイアウト、アクセシビリティの変更などが追加されました。

Microsoftが公開した初期のモックアップによると、Windows Terminalは設定が大幅に刷新され、より洗練されたデザイン、優れたナビゲーション、リアルタイムプレビュー機能が搭載される予定だ。

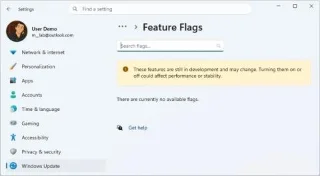

Windows 11では機能フラグページが追加されますが、ビルド26220.8148でViveToolを使用してそれを早期に有効にする方法をご紹介します。

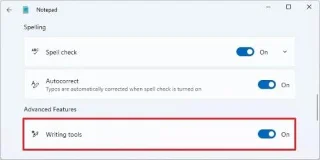

MicrosoftはWindows 11 Insiderビルドでメモ帳からCopilotのブランド名を削除し、代わりにライティングツールを表示したが、AI機能はそのまま維持されている。

Windows 11でMicrosoftアカウントをローカルアカウントに切り替えるには、[設定] > [アカウント] > [ユーザー情報]を開き、[ローカルアカウントでサインインする]をクリックします。

Windows 11でWinREを有効にするには、reagentc /enableコマンドを実行します。回復環境を無効にするには、reagentc /disableコマンドを実行します。