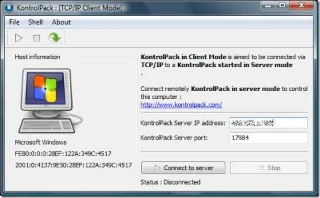

KontrolPack을 사용하여 네트워크를 통해 컴퓨터 연결/제어

KontrolPack을 사용하여 네트워크의 컴퓨터를 손쉽게 제어하세요. 서로 다른 운영 체제를 사용하는 컴퓨터를 손쉽게 연결하고 관리하세요.

Linux 서버 또는 데스크톱에 좋은 방화벽이 필요한 경우 iptables를 선택하는 것이 좋습니다. 매우 유연하고 빠릅니다. 이 가이드에서는 Linux에서 iptables 방화벽을 설정하는 방법을 보여줍니다.

리눅스에 iptables 설치하기

Linux 시스템 에서 iptables로 방화벽을 설정하려면 먼저 방화벽을 설치해야 합니다. 터미널 창을 열고 Linux OS에 대한 아래의 설치 지침을 따르십시오. iptables��� Linux 데스크톱과 서버 모두에 설치할 수 있으며 iptables의 일반 Linux 다운로드를 선호하는 경우 공식 웹 사이트를 방문할 수 있습니다 . 설치가 완료되면 iptables로 방화벽 설정을 진행할 수 있습니다.

우분투 지침

sudo apt 설치 iptables

데비안 지침

sudo apt-get 설치 iptables

아치 리눅스 지침

sudo pacman -S iptables

페도라 지침

sudo dnf 설치 iptables

OpenSUSE 지침

iptables의 sudo sudo zypper

EPEL 배포판(Rhel, CentOS, Rocky, Alma 등)

sudo yum 설치 iptables

iptables 규칙 세트를 만드는 방법

방화벽으로 사용하기 전에 새로운 iptables 규칙 세트를 생성해야 합니다. 터미널 창을 열고 sudo 명령을 입력할 수 있는지 확인합니다. 사용자가 할 수 없는 경우 su 를 사용하여 루트 계정에 로그인합니다 .

여기에서 iptables -F 명령을 사용합니다. 이 명령은 시스템에서 iptables에 대한 모든 이전 규칙을 삭제하고 플러시합니다.

sudo iptables -F

위의 명령을 실행한 후 iptables -L 명령을 실행하여 규칙이 삭제되었는지 확인할 수 있습니다.

sudo iptables -L

iptables 규칙이 플러시되었는지 확인했으면 아래의 iptables -P 명령을 사용하여 기본적으로 들어오는 트래픽을 차단합니다.

경고: SSH를 통해 iptables를 편집하는 경우 물리적 시스템에서 연결을 끊고 편집하십시오. 아래 명령을 실행하면 방화벽 통과를 허용할 때까지 SSH 연결이 자동으로 끊어집니다.

sudo iptables -P 입력 삭제

다음으로 iptables를 통해 시스템에서 나가는 트래픽을 허용해야 합니다. 다음 iptables -P 명령을 입력하여 iptables 방화벽을 통해 나가는 트래픽을 허용할 수 있습니다.

sudo iptables -P 출력 수락

들어오는 트래픽을 비활성화하고 나가는 트래픽을 활성화하면 특정 서비스를 허용하는 단계로 넘어갑니다.

iptables 방화벽을 통해 포트를 허용하는 방법

기본적으로 iptables -P INPUT DROP을 실행하면 모든 소스(SSH, HTTP 등)에서 들어오는 트래픽이 비활성화됩니다. 이러한 서비스를 활성화하려면 iptables 규칙에 추가해야 합니다.

간단하게 하기 위해 iptables 방화벽에서 활성화할 수 있는 공통 포트 목록은 다음과 같습니다. iptables 방화벽을 통해 활성화하려는 포트와 관련된 명령을 복사합니다.

sudo iptables -A INPUT -p tcp --dport 80 -m state --state NEW,ESTABLISHED -j ACCEPTsudo iptables -A INPUT -p tcp --dport 443 -m state --state NEW,ESTABLISHED -j ACCEPTsudo iptables -A INPUT -p tcp --dport 22 -m state --state NEW,ESTABLISHED -j ACCEPTsudo iptables -A INPUT -p tcp --dport 21 -m state --state NEW,ESTABLISHED -j ACCEPTsudo iptables -A INPUT -p tcp --dport 25 -m state --state NEW,ESTABLISHED -j ACCEPTsudo iptables -A INPUT -p udp --dport 53 -j ACCEPTUDP 또는 sudo iptables -A INPUT -p tcp --dport 53 -m state --state NEW,ESTABLISHED -j ACCEPTTCP용sudo iptables -A INPUT -p tcp --dport 853 -m state --state NEW,ESTABLISHED -j ACCEPTsudo iptables -A INPUT -p tcp --dport 443 -m state --state NEW,ESTABLISHED -j ACCEPTsudo iptables -A INPUT -p tcp --dport 3389 -m state --state NEW,ESTABLISHED -j ACCEPTsudo iptables -A INPUT -p tcp --dport 5900 -m state --state NEW,ESTABLISHED -j ACCEPTsudo iptables -A INPUT -p tcp --dport 6010 -m state --state NEW,ESTABLISHED -j ACCEPTsudo iptables -A INPUT -p tcp --dport 3306 -m state --state NEW,ESTABLISHED -j ACCEPTsudo iptables -A INPUT -p tcp --dport 5432 -m state --state NEW,ESTABLISHED -j ACCEPT허용하려는 모든 포트를 허용했으면 iptables -L 로 규칙을 확인할 수 있습니다 .

sudo iptables -L

마지막으로 백업용으로 iptables 규칙을 파일에 저장합니다. iptables-save 명령 으로 이 작업을 수행할 수 있습니다 .

sudo iptables-save > /path/tosave/where/you/wish/to/save/rules/iptable-rules-backup

iptables 백업을 복원하는 방법

다른 컴퓨터에 iptables 방화벽을 재배포해야 하는 경우 다음과 같이 하십시오. 먼저 iptables -F 명령을 사용하여 기존 규칙을 플러시합니다.

sudo iptables -F

그런 다음 백업 파일을 시스템에 복사합니다. 복사가 완료되면 백업을 복원하십시오.

sudo iptables-복원 <>

KontrolPack을 사용하여 네트워크의 컴퓨터를 손쉽게 제어하세요. 서로 다른 운영 체제를 사용하는 컴퓨터를 손쉽게 연결하고 관리하세요.

반복되는 작업을 자동으로 수행하고 싶으신가요? 버튼을 여러 번 수동으로 클릭하는 대신, 앱이 자동으로 실행되도록 하면 더 좋지 않을까요?

iDownloade는 BBC iPlayer 서비스에서 DRM 없는 콘텐츠를 다운로드할 수 있는 크로스 플랫폼 도구입니다. 두 영상 모두 .mov 형식으로 다운로드할 수 있습니다.

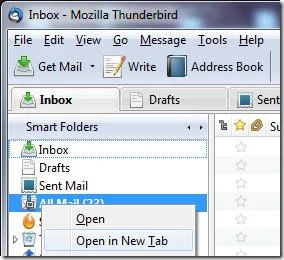

우리는 Outlook 2010의 기능을 매우 자세히 다루었지만 2010년 6월 이전에는 출시되지 않으므로 Thunderbird 3를 살펴볼 시간입니다.

누구나 가끔은 휴식이 필요합니다. 흥미로운 게임을 찾고 있다면 Flight Gear를 한번 플레이해 보세요. 무료 멀티 플랫폼 오픈소스 게임입니다.

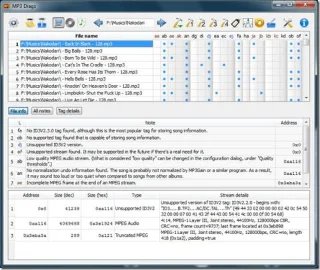

MP3 Diags는 음악 오디오 컬렉션의 문제를 해결하는 최고의 도구입니다. MP3 파일에 태그를 지정하고, 누락된 앨범 커버 아트를 추가하고, VBR을 수정할 수 있습니다.

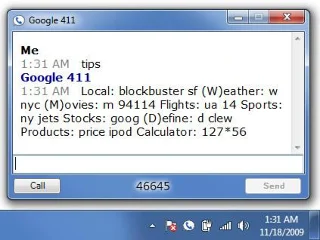

Google Wave와 마찬가지로 Google Voice는 전 세계적으로 큰 화제를 불러일으켰습니다. Google은 우리의 소통 방식을 바꾸는 것을 목표로 하고 있으며,

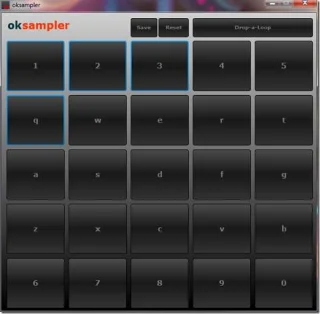

샘플링이란 무엇입니까? 위키피디아에 따르면 "음반의 일부 또는 샘플을 가져와 악기나 기타 도구로 재사용하는 행위입니다.

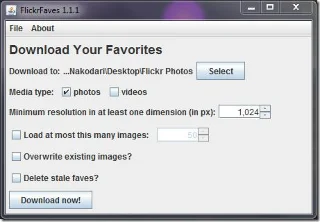

Flickr 사용자가 사진을 고화질로 다운로드할 수 있는 도구는 많지만, Flickr Favorites를 다운로드할 수 있는 방법이 있을까요? 최근에

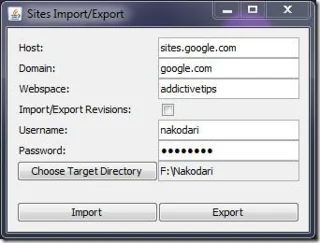

Google 사이트는 사용자가 Google 서버에 웹사이트를 호스팅할 수 있도록 하는 Google의 서비스입니다. 하지만 한 가지 문제가 있습니다. 백업 기능이 내장되어 있지 않다는 것입니다.

![FlightGear 비행 시뮬레이터를 무료로 다운로드하세요 [재밌게 즐기세요] FlightGear 비행 시뮬레이터를 무료로 다운로드하세요 [재밌게 즐기세요]](https://tips-cdn.webtech360.com/resources8/r252/image-7634-0829093738400.webp)