- Konto dostawcy hostingu Notepad++ zostało przejęte między czerwcem a grudniem 2025 r.

- Napastnicy przekierowali ruch aktualizacji dla użytkowników wbudowanego aktualizatora na złośliwe serwery.

- Zagrożeni byli tylko użytkownicy aktualizujący za pomocą wbudowanego aktualizatora. Ręczne pobieranie z oficjalnych źródeł było bezpieczne.

- Pliki binarne aplikacji nie zostały naruszone. Atak wykorzystał słabe mechanizmy weryfikacji aktualizacji.

- Programiści przeszli na bezpieczny host, zmienili dane uwierzytelniające i ulepszyli weryfikację aktualizacji WinGup.

Notepad++, popularna alternatywa dla natywnej aplikacji Notatnik w systemie Windows 11 , potwierdził, że konto jego dostawcy hostingu zostało naruszone przez cyberprzestępców w okresie od czerwca do grudnia 2025 r. Wyciek danych umożliwił atakującym przekierowanie niektórych użytkowników na złośliwe serwery za pośrednictwem zainfekowanych manifestów aktualizacji.

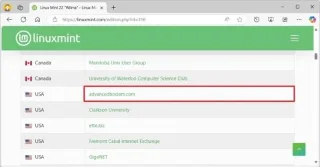

Według oficjalnego komunikatu , eksperci ds. bezpieczeństwa zidentyfikowali naruszenie infrastruktury u byłego dostawcy hostingu Notepad++. Atakujący wykorzystali system do przechwytywania ruchu aktualizacji przeznaczonego dla witryny notepad-plus-plus.org , atakując grupę użytkowników za pomocą złośliwych plików aktualizacji. Analitycy sugerują, że ukierunkowany charakter ataku wskazuje na działania szpiegowskie, a nie na szeroko zakrojoną kampanię złośliwego oprogramowania.

Początkowo atakujący utrzymywali dostęp do serwerów hostingowych do 2 września 2025 roku. Nawet po utracie bezpośredniego dostępu zachowali wewnętrzne dane uwierzytelniające do usługi do 2 grudnia 2025 roku, umożliwiając dalsze przechwytywanie ruchu aktualizacji. Exploit wykorzystywał znane luki w zabezpieczeniach starszych wersji Notepad++, w tym niewystarczające mechanizmy weryfikacji aktualizacji.

Kogo to dotyczyło?

Zagrożeni byli tylko użytkownicy, którzy zaktualizowali Notepad++ za pomocą wbudowanego aktualizatora między czerwcem a grudniem 2025 roku. Jednak użytkownicy, którzy ręcznie pobrali instalatory z oficjalnej strony internetowej lub wydań GitHub, nie byli narażeni na atak .

Analitycy bezpieczeństwa potwierdzają brak dowodów na masową kontrolę lub powszechną eksploatację systemu. Atak wydaje się być bardzo ukierunkowany, prawdopodobnie na konkretne organizacje lub osoby.

Naprawa i poprawa bezpieczeństwa

Według twórcy aplikacji, Notepad++ przeszedł na nowego, bezpieczniejszego dostawcę hostingu, aby zapobiec przyszłym zagrożeniom na poziomie infrastruktury.

Wewnętrzne dane uwierzytelniające u poprzedniego dostawcy zostały zmienione, dzięki czemu wszelkie próby uzyskania dostępu od atakujących zostały cofnięte.

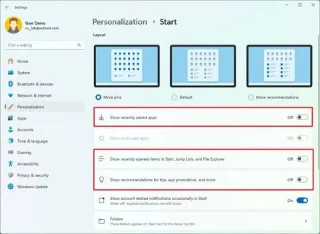

Aktualizator aplikacji WinGup został udoskonalony w wersji 8.8.9, umożliwiając weryfikację zarówno certyfikatu, jak i podpisu instalatora, co zwiększa bezpieczeństwo pobierania aktualizacji.

Oczekuje się, że aplikacja do robienia notatek w najbliższych tygodniach otrzyma wersję 8.9.2, która będzie egzekwować rygorystyczne weryfikacje certyfikatu XMLDSig i podpisu dla wszystkich aktualizacji, co jeszcze bardziej ochroni użytkowników przed atakami polegającymi na manipulacji lub przekierowaniami.

Co powinni zrobić użytkownicy?

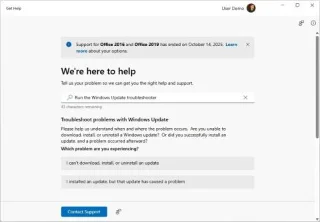

Zespół Notepad++ apeluje do wszystkich użytkowników o ręczną aktualizację do wersji 8.9.1 lub nowszej i zresetowanie danych uwierzytelniających dla wszystkich usług powiązanych z poprzednim środowiskiem hostingowym, w tym SSH, FTP i baz danych MySQL.

Dobrym pomysłem będzie również przeprowadzenie pełnego skanowania antywirusowego, jeśli w zagrożonym okresie dokonałeś aktualizacji oprogramowania za pomocą wbudowanego programu aktualizującego.

Ten incydent przypomina o ryzyku ataków na łańcuch dostaw i konieczności weryfikacji autentyczności źródeł oprogramowania i plików do pobrania. Nawet konta zaufanych programistów mogą zostać przejęte, co podkreśla wagę solidnego zabezpieczenia hostingu i rygorystycznej weryfikacji aktualizacji.