- Funkcja Secure Boot zapobiega atakom złośliwego oprogramowania na proces uruchamiania systemu Windows 11.

- Oryginalne certyfikaty Secure Boot firmy Microsoft z 2011 r. wygasają w czerwcu 2026 r., natomiast nowe certyfikaty z 2023 r. rozszerzają ochronę do 2053 r.

- Urządzenia zakupione w 2024 roku i później prawdopodobnie już posiadają najnowsze certyfikaty. Pozostałe otrzymują je stopniowo za pośrednictwem usługi Windows Update.

- Status certyfikatu możesz sprawdzić za pomocą programu PowerShell, a jeśli aktualizacje nie zostaną pobrane automatycznie, możesz je zaktualizować ręcznie, korzystając z modyfikacji rejestru i zaplanowanych zadań.

Certyfikat modułu Secure Boot Twojego komputera wygasa w czerwcu 2026 r. Począwszy od aktualizacji zabezpieczeń ze stycznia 2026 r . firma Microsoft rozpoczęła stopniowe wdrażanie nowego certyfikatu, który umożliwi prawidłowe uruchamianie komputera i pobieranie aktualizacji zabezpieczeń.

W systemie Windows 11 Secure Boot to funkcja bezpieczeństwa dostępna w oprogramowaniu układowym Unified Extensible Firmware Interface (UEFI), która zapobiega nieautoryzowanym modyfikacjom krytycznych plików systemowych podczas uruchamiania. Dzięki temu urządzenie uruchamia się wyłącznie przy użyciu oprogramowania zaufanego przez producenta.

Innymi słowy, Secure Boot pomaga chronić urządzenia przed złośliwym oprogramowaniem niskiego poziomu (takim jak bootkity i rootkity), które może zainfekować proces rozruchu i przejąć kontrolę nad komputerem jeszcze przed załadowaniem systemu operacyjnego i oprogramowania antywirusowego.

Zrozumienie certyfikatów bezpiecznego rozruchu

W ramach tego procesu funkcja ta wykorzystuje klucze kryptograficzne (znane jako urzędy certyfikacji (CA)) w celu weryfikacji, czy moduły oprogramowania sprzętowego pochodzą z zaufanego źródła. Pomaga to zapobiec uruchomieniu złośliwego oprogramowania na wczesnych etapach uruchamiania urządzenia.

Certyfikaty Secure Boot zawsze miały daty ważności, ponieważ pomagają zapewnić ciągłe otrzymywanie aktualizacji zabezpieczeń i prawidłowe uruchamianie komputera. Dlatego należy zainstalować certyfikaty z 2023 roku, zanim certyfikaty z 2011 roku zaczną wygasać w czerwcu 2026 roku.

Jeśli posiadasz urządzenie zakupione w 2024 roku (lub później), istnieje duże prawdopodobieństwo, że najnowsze certyfikaty są już zainstalowane. Jednak w przypadku pozostałych komputerów firma Microsoft jest obecnie w trakcie wdrażania nowych certyfikatów Secure Boot za pośrednictwem usługi Windows Update.

W aktualizacji zabezpieczeń „2026-01 (KB5074109) (26200.7623)”, udostępnionej 13 stycznia 2026 roku, gigant oprogramowania zauważył, że aktualizacje zawierają teraz podzbiór danych o wysokim poziomie wiarygodności, które identyfikują urządzenia uprawnione do automatycznego otrzymywania nowych certyfikatów Secure Boot. Urządzenia otrzymają nowe certyfikaty dopiero po wykazaniu wystarczającej liczby pomyślnych sygnałów aktualizacji, co zapewnia bezpieczne i stopniowe wdrażanie.

Oznacza to, że nie musisz podejmować żadnych ręcznych kroków, aby zaktualizować Secure Boot , poza zezwoleniem systemowi na ciągłe pobieranie aktualizacji. Przynajmniej do momentu udostępnienia aktualizacji zabezpieczeń z czerwca 2026 roku.

Sprawdź datę wygaśnięcia certyfikatu Secure Boot

Ponieważ nie otrzymasz powiadomienia informującego, że na Twoim komputerze zainstalowano najnowszą wersję urzędów certyfikacji, ważne jest, aby sprawdzić, czy urządzenie nadal wymaga aktualizacji.

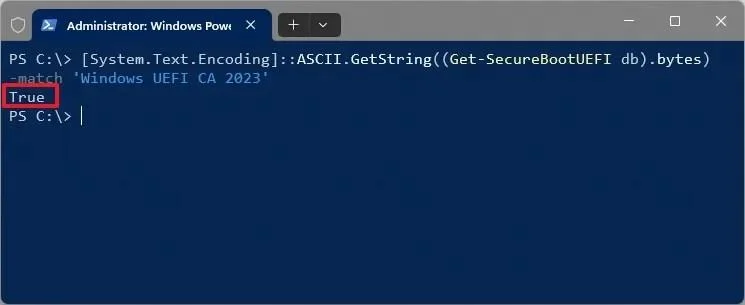

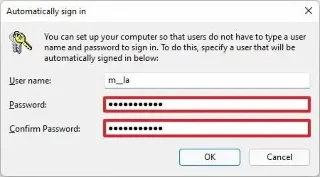

System Windows 11 nie posiada natywnego polecenia do wyświetlania daty wygaśnięcia oprogramowania układowego w formacie czytelnym dla człowieka. Możesz jednak sprawdzić, czy posiadasz „zaktualizowane” certyfikaty z 2023 roku (zastępujące te wygasające w 2026 roku), wykonując następujące kroki:

Otwórz program PowerShell (administrator) i uruchom:

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'

- Prawda: Posiadasz nowy certyfikat (ważny do 2053 r.).

- Fałsz: Prawdopodobnie nadal posiadasz certyfikat z 2011 r. (ważny do 2026 r.).

PowerShell sprawdza wygaśnięcie certyfikatu Secure Boot / Obraz: Mauro Huculak

Prawie wszystkie nowoczesne łańcuchy Secure Boot opierają się na certyfikatach firmy Microsoft z 2011 r., które mają następujące daty wygaśnięcia :

- Microsoft Corporation KEK CA 2011 (24 czerwca 2026).

- Microsoft Corporation UEFI CA 2011 (27 czerwca 2026).

- Microsoft Option ROM UEFI CA 2011 (27 czerwca 2026).

- Microsoft Windows Production PCA 2011 (19 października 2026 r.).

Dla porównania, oto co robi każdy certyfikat:

- Certyfikat KEK: zaufany punkt odniesienia umożliwiający aktualizację baz danych podpisów Secure Boot (DB/DBX).

- Certyfikaty CA UEFI: zaufaj podpisom bootloaderów i komponentów oprogramowania sprzętowego (w tym aplikacji EFI innych firm).

- Option ROM CA: ufa modułom ROM opcji oprogramowania sprzętowego.

- Microsoft Windows Production PCA 2011: zapewnia, że oprogramowanie układowe w ramach bezpiecznego rozruchu ufa programowi ładującemu systemu Windows i powiązanym plikom binarnym.

Aktualizowanie certyfikatów bezpiecznego rozruchu w systemie Windows 11

Jeśli Twoje certyfikaty zbliżają się do wygaśnięcia, Microsoft i producent komputera (OEM) automatycznie wyślą aktualizacje oprogramowania układowego lub aktualizacje „DBX” za pośrednictwem usługi Windows Update lub aktualizacji systemu, aby zarejestrować nowe certyfikaty CA z 2023 roku. Możesz jednak ręcznie zaktualizować swój Secure Boot.

Ostrzeżenie: Przed kontynuowaniem upewnij się, że masz zapisany klucz odzyskiwania BitLockera i że BIOS (UEFI) jest aktualny. Jeśli oprogramowanie układowe komputera nie obsługuje nowych certyfikatów, komputer może nie uruchomić się po aktualizacji. Zaleca się również utworzenie pełnej kopii zapasowej komputera przed kontynuowaniem.

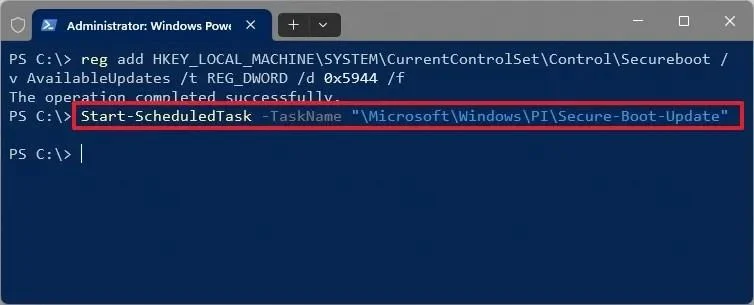

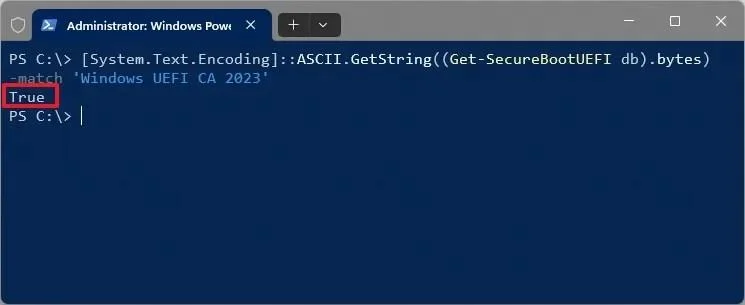

Otwórz program PowerShell (administrator) i uruchom:

reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x5944 /f

To polecenie ustawia klucz rejestru, który instruuje system operacyjny, aby wdrożył wszystkie wymagane certyfikaty (w tym menedżera rozruchu podpisanego przez PCA 2023).

Wartością 0x5944jest kod „pełnej ochrony”, który umożliwia wszystkie istotne aktualizacje certyfikatów.

W systemie Windows 11 znajduje się wbudowane zadanie, które przetwarza zmiany w certyfikatach. Aby uniknąć oczekiwania 12 godzin, można uruchomić je ręcznie za pomocą następującego polecenia:

Start-ScheduledTask -TaskName "\Microsoft\Windows\PI\Secure-Boot-Update"

PowerShell aktualizuje certyfikat Secure Boot / Obraz: Mauro Huculak

Aktualizacja zazwyczaj wymaga dwóch ponownych uruchomień, aby została w pełni zastosowana. Po pierwszym ponownym uruchomieniu system aktualizuje menedżera rozruchu. Po drugim finalizuje rejestrację certyfikatu w bazie danych UEFI.

Po ponownym uruchomieniu możesz sprawdzić, czy pozycja „UEFI CA 2023” znajduje się już w Twojej bazie danych, uruchamiając to polecenie programu PowerShell (jako administrator):

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'

- Prawda: Twój system jest teraz zabezpieczony nowymi certyfikatami.

- Fałsz: Jeśli błąd pozostaje fałszywy po kilku restartach, oprogramowanie sprzętowe płyty głównej może być zbyt stare, aby zaakceptować nowy format certyfikatu. Sprawdź na stronie producenta, czy dostępna jest aktualizacja BIOS-u związana z funkcją „Bezpieczny rozruch”.

Jeśli funkcja BitLocker jest aktywna, konieczne może być tymczasowe wyłączenie szyfrowania ( Suspend-BitLocker -MountPoint "C:" -RebootCount 2), aby oprogramowanie sprzętowe mogło pomyślnie zapisać nowe klucze na urządzeniu.