- Firma Microsoft przenosi narzędzia antywirusowe i wykrywania punktów końcowych poza jądro systemu Windows, aby zwiększyć stabilność systemu i zminimalizować ryzyko awarii.

- Ta zmiana spowoduje odizolowanie oprogramowania zabezpieczającego w trybie użytkownika, zapobiegając problemom takim jak incydent CrowdStrike z 2024 r., który wywołał masowe błędy niebieskiego ekranu śmierci.

- Microsoft Defender i narzędzia antywirusowe innych firm będą nadal działać normalnie, ale w bezpieczniejszym i bardziej kontrolowanym środowisku.

Firma Microsoft restrukturyzuje sposób działania oprogramowania antywirusowego (AV) oraz oprogramowania do wykrywania i reagowania na zagrożenia w punktach końcowych (EDR), usuwając je z jądra systemu Windows. Zmiana ta zbliża się do etapu prywatnej wersji zapoznawczej i stanowi część szerszej inicjatywy Windows Resilience Initiative , długoterminowej strategii mającej na celu minimalizację krytycznych awarii systemu, takich jak ta, którą obserwowaliśmy w przypadku CrowdStrike w 2024 roku, uniemożliwiająca korzystanie z milionów systemów po wadliwej aktualizacji jądra.

Dlaczego Microsoft wprowadza tę zmianę

Tradycyjnie narzędzia antywirusowe i EDR działały głęboko w jądrze (uprzywilejowanym rdzeniu systemów Windows 11, 10 i starszych), aby uzyskać pełny dostęp do procesów, pamięci i sterowników. Z jednej strony, to właśnie czyniło je skutecznymi w wykrywaniu zaawansowanych zagrożeń, ale z drugiej strony, to właśnie czyniło je groźnymi, ponieważ błąd lub nieprawidłowa aktualizacja jądra może spowodować awarię całego systemu, jak to miało miejsce w przypadku incydentu CrowdStrike.

Izolując narzędzia AV/EDR w trybie użytkownika, Microsoft ogranicza dostęp do krytycznych komponentów systemu. Oznacza to, że jeśli silnik antywirusowy nie działa prawidłowo, prawdopodobieństwo awarii komputera jest znacznie mniejsze.

Co to oznacza dla zwykłych konsumentów

Dla przeciętnych użytkowników systemu Windows 11 ta zmiana będzie w dużej mierze niewidoczna, co jest zaletą. Program antywirusowy Microsoft Defender (lub dowolny inny program antywirusowy innej firmy) będzie nadal działał, a Twój laptop, tablet lub komputer stacjonarny pozostanie chroniony. Będzie jednak działał w bezpieczniejszym i bardziej kontrolowanym środowisku w tle.

Czy będzie można teraz odinstalować program Microsoft Defender? Krótka odpowiedź brzmi: nie, jeszcze nie. Microsoft Defender pozostanie domyślnym komponentem bezpieczeństwa w systemie operacyjnym, szczególnie dla użytkowników, którzy nie instalują oprogramowania antywirusowego innych firm. Jednak przeniesienie programu Defender poza jądro systemu może otworzyć drzwi do większej modułowości. W przyszłości wyłączenie lub zastąpienie domyślnego programu antywirusowego bez naruszania integralności systemu może stać się łatwiejsze.

Warto również wspomnieć, że jeśli aktualizacja oprogramowania antywirusowego zawiedzie, reszta systemu będzie chroniona, co przełoży się na mniejszą liczbę błędów typu „niebieski ekran śmierci” .

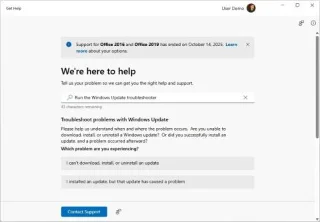

Ponadto gigant oprogramowania pracuje nad nową funkcją o nazwie „Quick Machine Recovery”, która umożliwia administratorom sieci przywracanie urządzeń, których nie można uruchomić szybciej, co stanowi bezpośrednią odpowiedź na spustoszenie spowodowane awarią jądra CrowdStrike. Funkcja ta będzie również dostępna dla konsumentów, a nie tylko dla organizacji.

Co to oznacza dla firm

Dla przedsiębiorstw i profesjonalistów jest to również mile widziana zmiana. Systemy antywirusowe na poziomie jądra zawsze stwarzały zagrożenia, takie jak nieudana aktualizacja, konflikt sterowników czy pominięte sprawdzenie zgodności, które mogą natychmiast wyłączyć tysiące komputerów. Ta zmiana architektury izoluje narzędzia bezpieczeństwa innych firm od krytycznych warstw systemu operacyjnego, dzięki czemu organizacje są mniej podatne na awarie i łatwiejsze do odzyskania.

Microsoft współpracuje już z partnerami , takimi jak CrowdStrike, Bitdefender, Sophos, Trend Micro i ESET, aby zapewnić, że ich narzędzia będą działać poza kernelem. Firma podkreśla również, że nie jest to decyzja jednostronna. Chodzi raczej o wspólne przeprojektowanie sposobu integracji oprogramowania antywirusowego z systemem operacyjnym.

Co więcej, nowa platforma umożliwia również bardziej kontrolowane wdrażanie aktualizacji zabezpieczeń. Działy technologiczne skorzystają z etapowego wdrażania, lepszej telemetrii i ulepszonych opcji wycofywania zmian.

Microsoft chce również naprawić system anty-cheat

Chociaż usunięcie oprogramowania antywirusowego z jądra to krok naprzód, to nie jedyny problem. Wiele rozwiązań anty-cheatowych w grach wykorzystuje sterowniki na poziomie jądra do wykrywania narzędzi do oszukiwania i manipulowania pamięcią. Wiąże się to jednak z tymi samymi zagrożeniami, co oprogramowanie antywirusowe, takimi jak słabe kodowanie czy nieaktualne aktualizacje, które mogą zagrozić stabilności systemu.

Microsoft współpracuje teraz z twórcami gier w celu opracowania niezależnych od jądra systemu mechanizmów zapobiegających oszustwom. Może to skutkować stabilniejszą rozgrywką i mniejszą liczbą fałszywie pozytywnych banów.

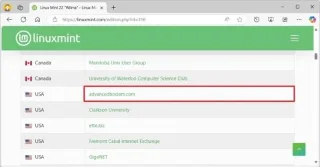

Nowa architektura narzędzi antywirusowych i EDR jest obecnie opracowywana z myślą o systemie Windows 11 i przyszłych wersjach. Nic nie wskazuje na to, że ta zmiana zostanie wprowadzona również w systemie Windows 10. Ponieważ jednak firma planuje ułatwić użytkownikom dalsze korzystanie z systemu Windows 10 po zakończeniu wsparcia technicznego 14 października 2025 roku, istnieje szansa, że zmiana ta zostanie wprowadzona również w poprzedniej wersji systemu operacyjnego.