Utrata czegoś zawsze jest bolesna, zarówno pod względem finansowym, jak i emocjonalnym. A jeśli jest to coś tak cennego jak laptop, który zawiera Twoje dane osobowe, straty stają się jeszcze większe. Laptopy są obecnie wyposażone w gniazda blokady Kensington, ale nie wszędzie można znaleźć blokadę Kensington. Jakie jest więc rozwiązanie?

Prey to lekka aplikacja, która pomoże Ci odnaleźć zgubionego laptopa w przypadku jego kradzieży. Jest to aplikacja open source, multiplatformowa i całkowicie darmowa.

Idea stojąca za Prey jest dość prosta. Oprogramowanie działa w tle, wybudza się w regularnych odstępach czasu i sprawdza konkretny adres URL, aby sprawdzić, czy powinien on wywołać stan braku, zbierać ślady i wysyłać raport. Sprawdzając adres URL, oprogramowanie szuka odpowiedzi 200 ze strony. Jeśli odpowiedź się pojawi, oprogramowanie ponownie przechodzi w tryb uśpienia.

Istnieją dwa podejścia do korzystania z Prey. Możesz mieć Prey+Panel sterowania, gdzie zarządzasz konfiguracją i stanem urządzenia za pośrednictwem strony internetowej, a wszystkie dane Prey są przesyłane na tę stronę. To jest prostsze, ogólnie zalecane podejście.

Drugą opcją jest użycie Prey Standalone, gdzie raporty trafiają bezpośrednio do skrzynki odbiorczej, a w przypadku utraty laptopa trzeba ręcznie wygenerować adres URL, który uruchomi alarmy Prey. Konieczne będzie również samodzielne skonfigurowanie poszczególnych modułów. To jest „zaawansowane” podejście.

Naturalnie, Prey potrzebuje stałego, aktywnego połączenia internetowego. W przypadku jego utraty, oprogramowanie po cichu spróbuje połączyć się z pierwszym dostępnym punktem dostępu Wi-Fi i uruchomi alarm.

Konfiguracja Prey nie sprawia żadnych trudności. Przy pierwszym uruchomieniu konfigurator poprosi Cię o skonfigurowanie urządzenia przed pierwszym użyciem.

![Śledź i znajdź skradzionego laptopa dzięki Prey Śledź i znajdź skradzionego laptopa dzięki Prey]()

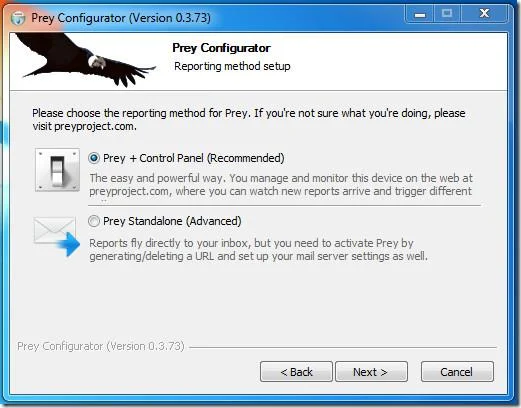

Konfigurując metodę raportowania, pierwszą rzeczą, na którą natrafisz, jest wybór między dwoma trybami użytkowania. Wybierz preferowany tryb i przejdź dalej.

![Śledź i znajdź skradzionego laptopa dzięki Prey Śledź i znajdź skradzionego laptopa dzięki Prey]()

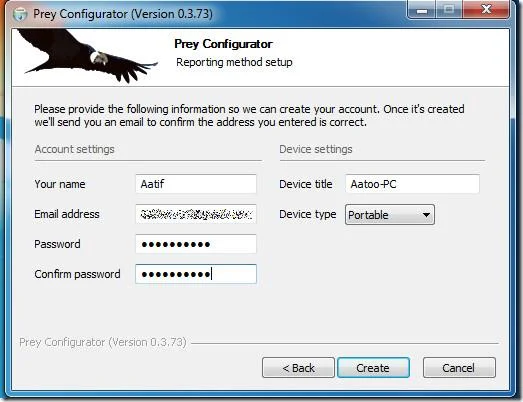

Następnie musisz utworzyć konto lub się zalogować, jeśli już je posiadasz, aby uzyskać dostęp do Prey przez sieć.

![Śledź i znajdź skradzionego laptopa dzięki Prey Śledź i znajdź skradzionego laptopa dzięki Prey]()

Po utworzeniu konta otrzymasz e-mail z linkiem aktywacyjnym. Po aktywacji konta możesz korzystać z Prey, logując się na stronie www.preyproject.com . Interfejs internetowy umożliwia sterowanie wyzwalaczami na urządzeniu, wykonywanymi akcjami itp.

![Śledź i znajdź skradzionego laptopa dzięki Prey Śledź i znajdź skradzionego laptopa dzięki Prey]()

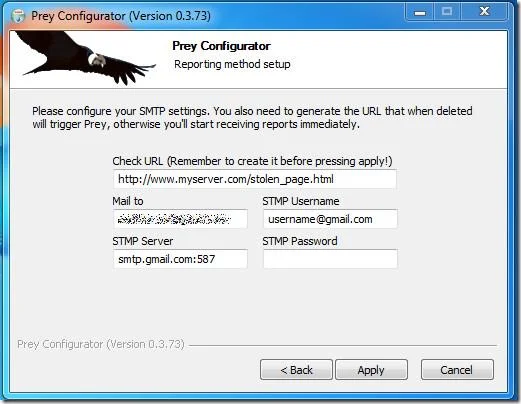

Jeśli zdecydujesz się uruchomić Prey jako samodzielny plik, musisz zdefiniować ustawienia poczty e-mail, na który Prey będzie wysyłał regularne raporty.

![Śledź i znajdź skradzionego laptopa dzięki Prey Śledź i znajdź skradzionego laptopa dzięki Prey]()

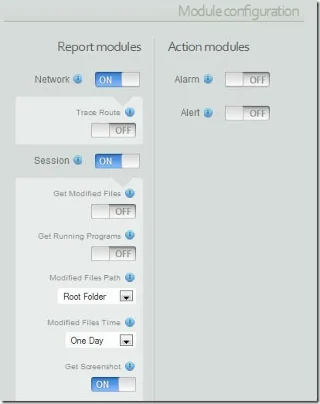

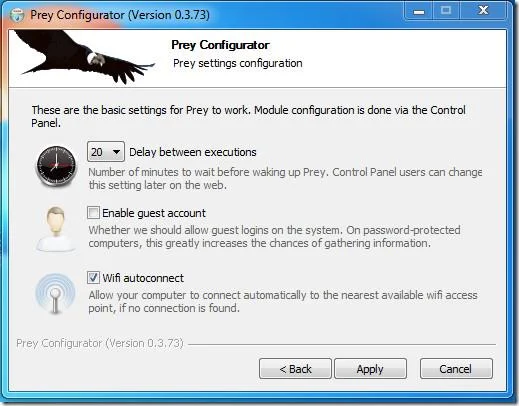

Poza tym możesz również sterować innymi funkcjami programu, wybierając opcję „Zarządzaj ustawieniami Prey” w oknie dialogowym Konfiguratora Prey. Dostępne opcje przedstawiono poniżej.

![Śledź i znajdź skradzionego laptopa dzięki Prey Śledź i znajdź skradzionego laptopa dzięki Prey]()

Dzięki wszystkim ustawieniom Prey działa dyskretnie i umożliwia śledzenie systemu w przypadku kradzieży. Oprogramowanie oferuje szereg funkcji, w tym:

- Świadomość geolokalizacji (nowa funkcja)

- Automatyczne łączenie z Wi-Fi

- Lekki

- Architektura modułowa

- Potężny system raportów

- System wiadomości/alertowy

- W pełni automatyczny aktualizator

Prey jest wieloplatformowy, co oznacza, że będzie działał ze wszystkimi systemami operacyjnymi, w tym Windows (wszystkie wersje), Linux i Mac OS X. Działa dyskretnie, dlatego nie byłem w stanie zweryfikować jego sygnatury pamięci, ale oprogramowanie praktycznie nie wpływa na działanie systemu. Testowaliśmy Prey na 32-bitowym systemie Windows 7.

Pobierz Prey