- Notepad++'ın hosting sağlayıcısı hesabı, Haziran ve Aralık 2025 tarihleri arasında ele geçirildi.

- Saldırganlar, yerleşik güncelleme aracını kullanan kullanıcıların güncelleme trafiğini kötü amaçlı sunuculara yönlendirdi.

- Yalnızca yerleşik güncelleme aracıyla güncelleme yapan kullanıcılar risk altındaydı. Resmi kaynaklardan manuel indirmeler güvenliydi.

- Uygulama dosyaları tehlikeye atılmadı. Saldırı, zayıf güncelleme doğrulama kontrollerinden yararlandı.

- Geliştiriciler güvenli bir sunucuya geçtiler, kimlik bilgilerini değiştirdiler ve WinGup güncelleme doğrulamasını iyileştirdiler.

Windows 11'in yerleşik Not Defteri uygulamasına alternatif olarak yaygın olarak kullanılan Notepad++, barındırma sağlayıcısının hesabının Haziran ve Aralık 2025 tarihleri arasında kötü niyetli kişiler tarafından ele geçirildiğini doğruladı. Bu ihlal, saldırganların bazı kullanıcıları ele geçirilmiş güncelleme bildirimleri aracılığıyla kötü amaçlı sunuculara yönlendirmesine olanak sağladı.

Resmi açıklamaya göre , güvenlik uzmanları Notepad++'ın eski barındırma sağlayıcısında altyapı düzeyinde bir güvenlik açığı tespit etti. Saldırganlar, notepad-plus-plus.org adresine yönlendirilen güncelleme trafiğini ele geçirmek için sistemi istismar ederek , kötü amaçlı güncelleme dosyalarıyla kullanıcıların bir alt kümesini hedef aldı. Analistler, saldırının hedefli doğasının geniş çaplı bir kötü amaçlı yazılım kampanyasından ziyade bir casusluk girişimine işaret ettiğini öne sürüyor.

Kötü niyetli kişiler, 2 Eylül 2025 tarihine kadar barındırma sunucularına erişimi sürdürdüler. Doğrudan erişimi kaybettikten sonra bile, 2 Aralık 2025 tarihine kadar dahili hizmet kimlik bilgilerini koruyarak güncelleme trafiğinin sürekli olarak ele geçirilmesini sağladılar. Saldırı, yetersiz güncelleme doğrulama kontrolleri de dahil olmak üzere, eski Notepad++ sürümlerindeki bilinen güvenlik açıklarından yararlandı.

Kimler etkilendi?

Yalnızca Haziran ve Aralık 2025 tarihleri arasında Notepad++'ı yerleşik güncelleme aracıyla güncelleyen kullanıcılar risk altındaydı. Ancak, resmi web sitesinden veya GitHub sürümlerinden yükleyicileri manuel olarak indiren kullanıcılar etkilenmedi .

Güvenlik analistleri, kitlesel komuta ve kontrol veya yaygın sistem istismarı olduğuna dair hiçbir kanıt bulunmadığını doğruladı. Saldırı, büyük olasılıkla belirli kuruluşları veya bireyleri hedef alan, oldukça hedefli bir saldırı gibi görünüyor.

Düzeltme ve güvenlik iyileştirmeleri

Uygulamanın geliştiricisine göre, Notepad++ gelecekteki altyapısal güvenlik ihlallerini önlemek için yeni ve daha güvenli bir barındırma sağlayıcısına geçiş yaptı.

Önceki sağlayıcıdaki dahili kimlik bilgileri değiştirilerek, saldırganların erişiminin tamamen engellenmesi sağlandı.

Uygulamanın güncelleme aracı WinGup, 8.8.9 sürümünde hem sertifikayı hem de yükleyici imzasını doğrulayacak şekilde geliştirilerek güncelleme indirmelerinin güvenliği güçlendirildi.

Not alma uygulamasına önümüzdeki haftalarda 8.9.2 sürümünün de gelmesi bekleniyor. Bu sürüm, tüm güncellemeler için sıkı XMLDSig sertifika ve imza doğrulamasını zorunlu kılarak kullanıcıları kurcalama veya yönlendirme saldırılarından daha fazla koruyacak.

Kullanıcılar ne yapmalı?

Notepad++ ekibi, tüm kullanıcıları 8.9.1 veya daha yeni bir sürüme manuel olarak güncelleme yapmaya ve SSH, FTP ve MySQL veritabanları da dahil olmak üzere önceki barındırma ortamıyla ilişkili tüm hizmetler için kimlik bilgilerini sıfırlamaya çağırıyor.

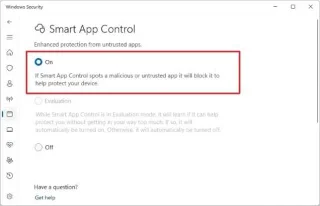

Etkilenen dönemde yerleşik güncelleme aracını kullanarak güncelleme yaptıysanız, tam bir virüs koruma taraması çalıştırmak da iyi bir fikirdir .

Bu olay, tedarik zinciri saldırılarının risklerini ve yazılım kaynaklarının ve indirmelerinin orijinalliğinin doğrulanmasının gerekliliğini hatırlatıyor. Güvenilir geliştirici hesapları bile ele geçirilebiliyor; bu da sağlam barındırma güvenliğinin ve titiz güncelleme doğrulamasının önemini vurguluyor.