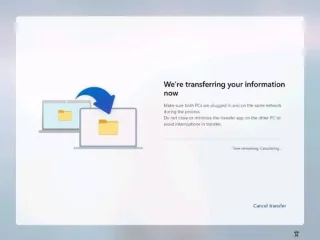

Windows 11 25H2 可讓您在初始安裝期間從舊電腦傳輸資料。

Windows 11 25H2 OOBE 的新增「傳輸到新電腦」功能可讓您在安裝過程中使用本機網路遷移檔案和設置,而無需使用 OneDrive。

微軟修復了最新版本記事本應用程式中的一個新漏洞,該漏洞可能允許攻擊者透過一個簡單的技巧控制您的Windows 11系統。

此漏洞編號為 CVE-2026-20841,是遠端程式碼執行漏洞,會影響筆記應用,尤其是在處理 Markdown 檔案時。根據微軟安全更新指南,該應用程式未能正確清理嵌入在精心建構的連結中的某些特殊字元。攻擊者可以創建惡意“.md”文件,並誘騙用戶打開它。

如果使用者點擊了嵌入的鏈接,腳本就會啟動,下載額外的惡意程序,並在系統上執行程式碼。在攻擊成功的情況下,攻擊者可以獲得與登入使用者相同的權限。

微軟表示,目前尚未發現有人在實際環境中利用該漏洞。然而,該漏洞的嚴重性足以讓微軟立即在2026年2月的「週二修補日」更新中推送修復程序。

這個案例之所以特別引人關注,是因為最近圍繞著記事本發展演變的爭議。從歷史上看,這款應用程式一直是一款極簡主義的離線文字編輯器,除了基本的檔案處理功能外,幾乎沒有任何攻擊面。

然而,現在新增的功能越多,例如依賴網路連線的 Markdown 渲染增強和 Copilot 集成,就越容易受到攻擊。

微軟已於 2026 年 2 月 10 日發布安全性更新修復了此漏洞。使用者可透過Windows 更新和 Microsoft Store 應用程式更新機制取得此修復程式。使用者應安裝最新的累積更新,並確保記事本已從 Microsoft Store 完全更新,以修補此漏洞。

從編輯角度來看,這事件強化了軟體設計中一個長久以來的原則:簡潔性本身就是一種安全特性。

記事本最初最大的優點在於其極簡設計。隨著這家軟體巨頭不斷對其最基本的工具進行現代化改造,每項新功能都必須權衡其帶來的風險。例如,人工智慧整合等功能雖然能帶來便利,但也需要更強大的安全保障。

平心而論,記事本並非唯一出現問題的筆記應用程式。最近,廣受歡迎的Notepad++ 也遭到了惡意攻擊。不過,這次的問題出在託管服務供應商,攻擊者利用被竄改的更新清單將使用者重新導向到惡意伺服器,而非 Notepad++ 應用程式本身。

此後,該開發者已經更換了服務供應商,並發布了 Notepad++ 的更新版本以提高安全性。

Windows 11 25H2 OOBE 的新增「傳輸到新電腦」功能可讓您在安裝過程中使用本機網路遷移檔案和設置,而無需使用 OneDrive。

KB5064093(版本 26200.5761)適用於 Windows 11,包含 Android 應用程式復原功能、新的鎖定螢幕電池圖示、AI 代理程式更新和修復。

Windows 11 版本 27774 引入了管理員保護功能,並更改了在處理分割區時 Windows 安裝程式的操作。

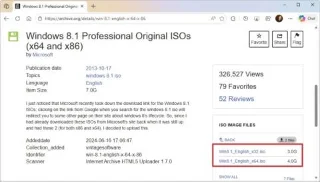

若要下載 Windows 8.1 ISO 文件,請開啟 Microsoft 下載頁面,選擇版本、語言,然後按一下下載按鈕。

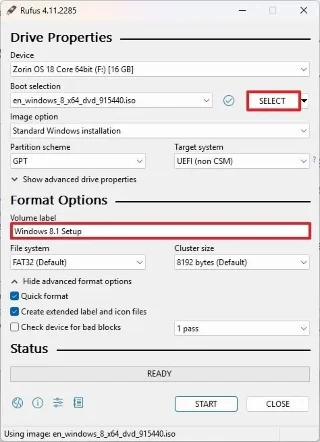

若要建立 Windows 8.1 啟動 U 盤,您可以使用 Rufus 和 Ventoy 等第三方工具,也可以使用命令提示字元。方法如下。

若要下載 arm64 Windows 11 25H2 ISO 文件,請開啟官方下載頁面,選擇 Arm64 的 ISO 檔案、語言,然後點擊下載。

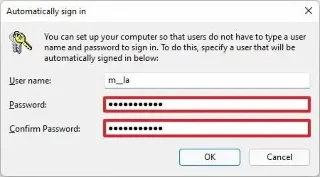

Windows 11 可讓您透過 netplwiz 小程式或登入選項設定來刪除帳戶登入密碼。以下是具體操作方法。

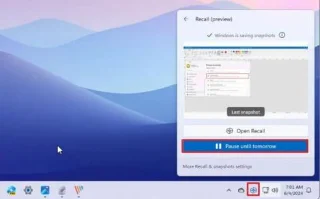

哪些電腦可以獲得 Windows Recall 功能?只有 Copilot+ 電腦(即現有 Windows 11 電腦,且 NPU 效能不高於 40 TOPS)將無法取得此 AI 功能。

2026 年 1 月 22 日 – Microsoft 365 在北美地區發生重大故障,導致 Teams、Outlook、OneDrive 等服務中斷。

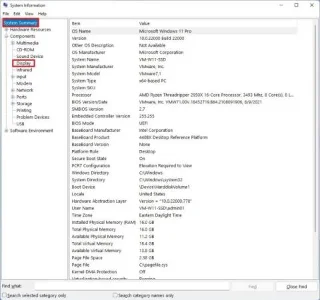

若要尋找 Windows 11 電腦的規格,請開啟“設定”>“系統”>“關於”,然後確定 CPU、記憶體、系統類型、作業系統版本等資訊。