- Das Hosting-Konto von Notepad++ wurde zwischen Juni und Dezember 2025 gehackt.

- Angreifer leiteten den Aktualisierungsverkehr für Benutzer des integrierten Aktualisierungsprogramms auf bösartige Server um.

- Lediglich Nutzer, die über die integrierte Update-Funktion aktualisierten, waren gefährdet. Manuelle Downloads von offiziellen Quellen waren sicher.

- Die Anwendungsdateien wurden nicht kompromittiert. Der Angriff nutzte Schwachstellen in den Überprüfungsmechanismen für Updates aus.

- Die Entwickler wechselten zu einem sicheren Host, änderten ihre Anmeldeinformationen und verbesserten die Überprüfung des WinGup-Updaters.

Notepad++, eine weit verbreitete Alternative zur nativen Notepad-App von Windows 11 , hat bestätigt, dass das Konto seines Hosting-Anbieters zwischen Juni und Dezember 2025 von Angreifern kompromittiert wurde. Die Sicherheitslücke ermöglichte es den Angreifern, einige Benutzer über manipulierte Update-Manifeste auf bösartige Server umzuleiten.

Laut offizieller Mitteilung entdeckten Sicherheitsexperten eine Sicherheitslücke auf Infrastrukturebene beim ehemaligen Hosting-Anbieter von Notepad++. Die Angreifer nutzten das System aus, um den Update-Verkehr für notepad-plus-plus.org abzufangen und gezielt bestimmte Nutzer mit schädlichen Update-Dateien zu infizieren. Analysten vermuten aufgrund der gezielten Vorgehensweise eher Spionage als eine groß angelegte Malware-Kampagne.

Die Angreifer behielten zunächst bis zum 2. September 2025 Zugriff auf die Hosting-Server. Selbst nach dem Verlust des direkten Zugriffs behielten sie bis zum 2. Dezember 2025 interne Zugangsdaten, wodurch sie weiterhin den Update-Verkehr abfangen konnten. Der Exploit nutzte bekannte Schwachstellen in älteren Notepad++-Versionen aus, darunter unzureichende Überprüfungskontrollen für Updates.

Wer war betroffen?

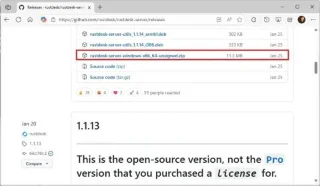

Gefährdet waren lediglich Nutzer, die Notepad++ zwischen Juni und Dezember 2025 über die integrierte Update-Funktion aktualisiert hatten. Nutzer, die die Installationsdateien manuell von der offiziellen Website oder von GitHub-Releases heruntergeladen hatten, waren hingegen nicht betroffen .

Sicherheitsexperten bestätigen, dass es keine Hinweise auf eine massenhafte Befehls- und Kontrolloperation oder eine weitverbreitete Ausnutzung des Systems gibt. Der Angriff scheint sehr gezielt zu sein und richtete sich wahrscheinlich gegen bestimmte Organisationen oder Einzelpersonen.

Sanierungsmaßnahmen und Sicherheitsverbesserungen

Laut dem Entwickler der App hat Notepad++ zu einem neuen, sichereren Hosting-Anbieter gewechselt, um künftige Kompromittierungen auf Infrastrukturebene zu verhindern.

Die internen Zugangsdaten des vorherigen Anbieters wurden ausgetauscht, um sicherzustellen, dass jeglicher verbliebener Zugriff der Angreifer widerrufen wurde.

Der Updater der App, WinGup, wurde in Version 8.8.9 verbessert, um sowohl das Zertifikat als auch die Installationsprogrammsignatur zu überprüfen und so die Sicherheit der Update-Downloads zu erhöhen.

Es wird außerdem erwartet, dass die Notiz-App in den kommenden Wochen die Version 8.9.2 erhalten wird, die eine strenge XMLDSig-Zertifikats- und Signaturprüfung für alle Updates erzwingt und die Benutzer so noch besser vor Manipulations- oder Umleitungsangriffen schützt.

Was sollten die Nutzer tun?

Das Notepad++-Team fordert alle Benutzer dringend auf, manuell auf Version 8.9.1 oder höher zu aktualisieren und die Zugangsdaten für alle Dienste, die mit der vorherigen Hosting-Umgebung verbunden sind, zurückzusetzen, einschließlich SSH, FTP und MySQL-Datenbanken.

Es ist außerdem ratsam, einen vollständigen Virenscan durchzuführen , wenn Sie während des betroffenen Zeitraums ein Update über die integrierte Update-Funktion durchgeführt haben.

Dieser Vorfall verdeutlicht die Risiken von Lieferkettenangriffen und die Notwendigkeit, die Authentizität von Softwarequellen und -downloads zu überprüfen. Selbst vertrauenswürdige Entwicklerkonten können gehackt werden, was die Bedeutung robuster Hosting-Sicherheit und sorgfältiger Update-Prüfung unterstreicht.