- Microsoft corrige une faille d'exécution de code à distance dans l'application Bloc-notes moderne.

- Le bogue impliquait un traitement incorrect des caractères spéciaux dans des fichiers Markdown (.md) malveillants.

- Cet incident alimente le débat sur l'ajout d'IA et d'autres fonctionnalités superflues aux applications traditionnellement simples.

- Cette vulnérabilité a été corrigée dans la mise à jour de février 2026 disponible via Windows Update et le Microsoft Store.

Microsoft a corrigé une nouvelle vulnérabilité dans la version moderne de l'application Bloc-notes qui aurait pu permettre à des attaquants de prendre le contrôle de votre installation Windows 11 grâce à une simple astuce.

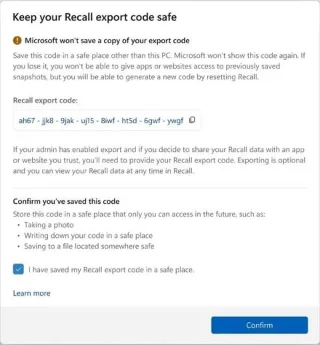

Le problème, référencé CVE-2026-20841 , est une faille d'exécution de code à distance affectant l'application de prise de notes, notamment lors de la manipulation de fichiers Markdown. D'après le guide des mises à jour de sécurité de Microsoft, l'application ne parvient pas à filtrer correctement certains caractères spéciaux intégrés dans des liens malveillants. Un attaquant pourrait ainsi créer un fichier « .md » malveillant et inciter un utilisateur à l'ouvrir.

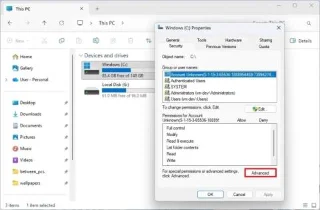

Si l'utilisateur cliquait ensuite sur le lien intégré, un script pourrait se lancer, télécharger des données supplémentaires et exécuter du code sur le système. Dans ce cas, l'attaquant pourrait obtenir les mêmes privilèges que l'utilisateur connecté.

Microsoft affirme n'avoir constaté aucune exploitation active de cette faille. Cependant, sa gravité était suffisamment importante pour que l'entreprise déploie immédiatement un correctif dans le cadre de la mise à jour du Patch Tuesday de février 2026 .

Ce qui rend cette affaire particulièrement intéressante, c'est la récente controverse autour de l'évolution du Bloc-notes. Historiquement, l'application était un éditeur de texte minimaliste, fonctionnant hors ligne, et ne présentait pratiquement aucune vulnérabilité au-delà de la gestion basique des fichiers.

Cependant, plus on ajoute de fonctionnalités, comme les améliorations du rendu Markdown et l'intégration de Copilot qui repose sur la connectivité réseau, plus les risques d'attaques augmentent.

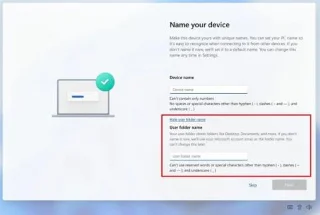

Microsoft a corrigé cette faille dans ses mises à jour de sécurité du 10 février 2026. Le correctif est disponible via Windows Update et le mécanisme de mise à jour des applications du Microsoft Store. Les utilisateurs doivent installer les dernières mises à jour cumulatives et s'assurer que le Bloc-notes est entièrement à jour depuis le Store afin de corriger la vulnérabilité.

Sur le plan éditorial, cet incident confirme un principe fondamental de la conception logicielle : la simplicité est un gage de sécurité.

Le principal atout du Bloc-notes à sa création résidait dans son minimalisme. Alors que le géant du logiciel continue de moderniser même ses outils les plus basiques, chaque nouvelle fonctionnalité doit être évaluée au regard des risques associés. Par exemple, l' intégration de l'IA peut certes offrir un confort d'utilisation, mais elle exige également une sécurité renforcée.

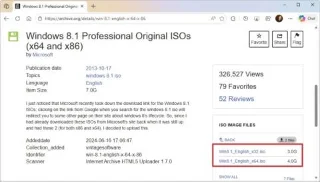

Il faut bien le dire, Notepad n'est pas la seule application de prise de notes à présenter des problèmes. Récemment, la très populaire application Notepad++ a également été compromise par des personnes malveillantes. Cependant, il s'agissait d'un problème lié à un fournisseur d'hébergement permettant aux attaquants de rediriger les utilisateurs vers des serveurs malveillants via des manifestes de mise à jour compromis, et non d'un problème inhérent à l'application elle-même.

Depuis, le développeur a déjà changé de fournisseur et publié une version mise à jour de Notepad++ pour améliorer la sécurité.