- Le compte du fournisseur d'hébergement de Notepad++ a été piraté entre juin et décembre 2025.

- Des attaquants ont redirigé le trafic de mise à jour des utilisateurs du système de mise à jour intégré vers des serveurs malveillants.

- Seuls les utilisateurs effectuant la mise à jour via le programme intégré étaient exposés à un risque. Les téléchargements manuels depuis les sources officielles étaient sûrs.

- Les fichiers binaires de l'application n'ont pas été compromis. L'attaque a exploité des failles dans les contrôles de vérification des mises à jour.

- Les développeurs ont opté pour un hébergeur sécurisé, renouvelé les identifiants et amélioré la vérification du programme de mise à jour WinGup.

Notepad++, une alternative largement utilisée à l'application Bloc-notes native de Windows 11 , a confirmé que le compte de son fournisseur d'hébergement avait été compromis par des acteurs malveillants entre juin et décembre 2025. Cette faille a permis aux attaquants de rediriger certains utilisateurs vers des serveurs malveillants via des manifestes de mise à jour compromis.

D'après les informations officielles , des experts en sécurité ont identifié une faille de sécurité au niveau de l'infrastructure chez l'ancien hébergeur de Notepad++. Les attaquants ont exploité cette vulnérabilité pour intercepter le trafic de mise à jour destiné à notepad-plus-plus.org , ciblant ainsi un groupe d'utilisateurs avec des fichiers de mise à jour malveillants. Les analystes estiment que le caractère ciblé de l'attaque oriente vers une opération d'espionnage plutôt que vers une vaste campagne de logiciels malveillants.

Les individus malveillants ont initialement conservé l'accès aux serveurs d'hébergement jusqu'au 2 septembre 2025. Même après avoir perdu cet accès direct, ils ont gardé les identifiants de service internes jusqu'au 2 décembre 2025, ce qui leur a permis de continuer à intercepter le trafic de mise à jour. L'exploitation de cette faille de sécurité reposait sur des vulnérabilités connues des anciennes versions de Notepad++, notamment des contrôles de vérification des mises à jour insuffisants.

Qui a été touché ?

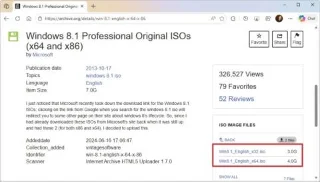

Seuls les utilisateurs ayant mis à jour Notepad++ via le programme de mise à jour intégré entre juin et décembre 2025 étaient concernés. En revanche, les utilisateurs ayant téléchargé manuellement les programmes d'installation depuis le site web officiel ou les versions disponibles sur GitHub n'étaient pas affectés .

Les analystes en sécurité confirment qu'il n'existe aucune preuve de prise de contrôle massive ni d'exploitation généralisée du système. L'attaque semble très ciblée, visant vraisemblablement des organisations ou des individus spécifiques.

Améliorations correctives et de sécurité

Selon le développeur de l'application, Notepad++ a opté pour un nouvel hébergeur plus sécurisé afin de prévenir toute future compromission de son infrastructure.

Les identifiants internes du fournisseur précédent ont été renouvelés, garantissant ainsi la révocation de tout accès résiduel des attaquants.

Le programme de mise à jour de l'application, WinGup, a été amélioré dans la version 8.8.9 pour vérifier à la fois le certificat et la signature de l'installateur, renforçant ainsi la sécurité des téléchargements de mises à jour.

L'application de prise de notes devrait également recevoir la version 8.9.2 dans les prochaines semaines, qui imposera une vérification stricte des certificats et signatures XMLDSig pour toutes les mises à jour, protégeant ainsi davantage les utilisateurs contre les falsifications ou les attaques par redirection.

Que doivent faire les utilisateurs ?

L'équipe Notepad++ exhorte tous les utilisateurs à mettre à jour manuellement leur logiciel vers la version 8.9.1 ou ultérieure et à réinitialiser les identifiants de tous les services associés à l'environnement d'hébergement précédent, notamment SSH, FTP et les bases de données MySQL.

Il est également conseillé d'effectuer une analyse antivirus complète si vous avez effectué une mise à jour via le système intégré pendant la période concernée.

Cet incident rappelle les risques liés aux attaques ciblant la chaîne d'approvisionnement et la nécessité de vérifier l'authenticité des sources et des téléchargements de logiciels. Même les comptes de développeurs de confiance peuvent être piratés, ce qui souligne l'importance d'une sécurité d'hébergement robuste et d'une vérification rigoureuse des mises à jour.