- Secure Boot impedisce ai malware di basso livello di compromettere il processo di avvio di Windows 11.

- I certificati Secure Boot originali di Microsoft del 2011 scadranno a giugno 2026, mentre i nuovi certificati del 2023 estenderanno la protezione fino al 2053.

- I dispositivi acquistati nel 2024 e successivamente probabilmente dispongono già dei certificati più recenti. Gli altri li stanno ricevendo gradualmente tramite Windows Update.

- È possibile verificare lo stato dei certificati tramite PowerShell e aggiornarli manualmente modificando il Registro di sistema e utilizzando attività pianificate, qualora gli aggiornamenti non siano stati installati automaticamente.

Il certificato per il modulo Secure Boot del tuo PC scadrà a giugno 2026. A partire dall'aggiornamento di sicurezza di gennaio 2026 , Microsoft ha avviato una distribuzione graduale di un nuovo certificato che consentirà al computer di continuare ad avviarsi correttamente e a ricevere gli aggiornamenti di sicurezza.

Su Windows 11 , Secure Boot è una funzionalità di sicurezza disponibile nel firmware Unified Extensible Firmware Interface (UEFI) che impedisce modifiche non autorizzate ai file di sistema critici durante l'avvio. Di conseguenza, garantisce che un dispositivo si avvii utilizzando solo software considerato affidabile dal produttore.

In altre parole, Secure Boot aiuta a proteggere i dispositivi da malware di basso livello (come bootkit e rootkit) che possono infettare il processo di avvio e assumere il controllo del computer prima ancora che il sistema operativo e il software antivirus vengano caricati.

Comprendere i certificati Secure Boot

Nell'ambito di questo processo, la funzionalità utilizza chiavi crittografiche (note come autorità di certificazione (CA)) per verificare che i moduli del firmware provengano da una fonte attendibile, contribuendo a impedire l'esecuzione di malware durante le prime fasi di avvio del dispositivo.

I certificati Secure Boot hanno sempre avuto una data di scadenza, poiché contribuiscono a garantire che il computer continui a ricevere aggiornamenti di sicurezza e si avvii correttamente. Ecco perché è necessario installare i certificati del 2023 prima che le CA del 2011 inizino a scadere a giugno del 2026.

Se possiedi un dispositivo acquistato nel 2024 (o successivamente), è probabile che i certificati più recenti siano già installati. Tuttavia, per tutti gli altri computer, Microsoft sta distribuendo i nuovi certificati Secure Boot tramite Windows Update.

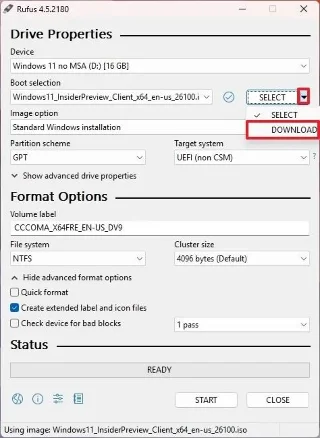

Nell'aggiornamento di sicurezza "2026-01 Security Update (KB5074109) (26200.7623)" rilasciato il 13 gennaio 2026, il colosso del software ha specificato che gli aggiornamenti ora includono un sottoinsieme di dati di targeting dei dispositivi ad alta affidabilità che identificano i dispositivi idonei a ricevere automaticamente i nuovi certificati Secure Boot. I dispositivi riceveranno i nuovi certificati solo dopo aver dimostrato un numero sufficiente di segnali di aggiornamento positivo, garantendo un'implementazione sicura e graduale.

Ciò significa che non è necessario eseguire alcuna operazione manuale per aggiornare Secure Boot , se non consentire al sistema di continuare a ricevere aggiornamenti. Almeno da ora fino a quando non sarà disponibile l'aggiornamento di sicurezza di giugno 2026.

Verifica la data di scadenza del certificato Secure Boot.

Poiché non riceverai una notifica quando il tuo computer includerà le autorità di certificazione più recenti, è importante verificare se il dispositivo necessita ancora di un aggiornamento.

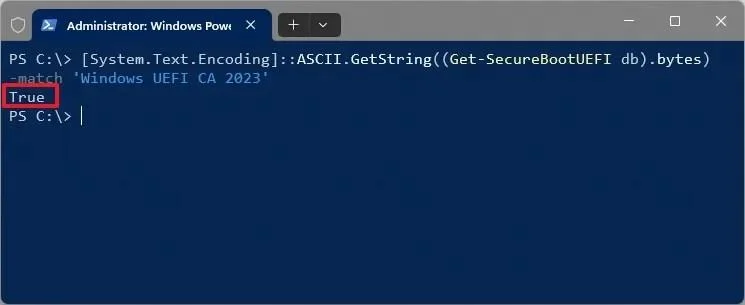

Windows 11 non dispone di un comando nativo per visualizzare la data di scadenza del firmware in un formato leggibile dall'utente. Tuttavia, è possibile verificare se si dispone dei certificati "aggiornati" del 2023 (che sostituiscono quelli in scadenza nel 2026) seguendo questi passaggi:

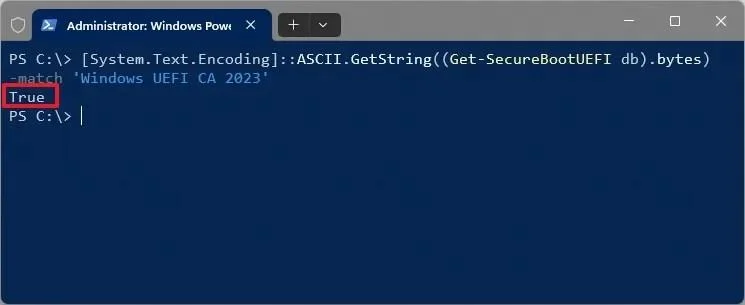

Apri PowerShell (come amministratore) ed esegui:

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'

- Vero: hai il nuovo certificato (valido fino al 2053).

- Falso: probabilmente sei ancora in possesso del certificato del 2011 (che scade nel 2026).

Verifica della scadenza del certificato Secure Boot tramite PowerShell / Immagine: Mauro Huculak

Quasi tutte le moderne catene di Secure Boot si basano sui certificati Microsoft del 2011, che hanno le seguenti date di scadenza :

- Microsoft Corporation KEK CA 2011 (24 giugno 2026).

- Microsoft Corporation UEFI CA 2011 (27 giugno 2026).

- Microsoft Option ROM UEFI CA 2011 (27 giugno 2026).

- Microsoft Windows Production PCA 2011 (19 ottobre 2026).

A titolo informativo, ecco cosa prevede ciascun certificato:

- Certificato KEK: Ancora di fiducia che consente l'aggiornamento dei database delle firme di Secure Boot (DB/DBX).

- Certificati CA UEFI: consentono di considerare attendibili le firme dei bootloader e dei componenti del firmware (incluse le applicazioni EFI di terze parti).

- ROM opzionale CA: Si fida dei moduli ROM opzionali del firmware.

- Microsoft Windows Production PCA 2011: garantisce che il bootloader di Windows e i relativi file binari siano considerati attendibili dal firmware in ambiente Secure Boot.

Aggiornare i certificati di avvio protetto su Windows 11

Se i tuoi certificati sono in scadenza, Microsoft e il produttore del tuo computer (OEM) invieranno automaticamente aggiornamenti del firmware o aggiornamenti "DBX" tramite Windows Update o aggiornamenti di sistema per registrare i nuovi certificati CA del 2023. Tuttavia, puoi aggiornare manualmente l'avvio protetto (Secure Boot).

Attenzione: prima di procedere, assicurati di aver salvato una chiave di ripristino di BitLocker e che il BIOS (UEFI) sia aggiornato. Se il firmware del computer non supporta i nuovi certificati, il computer potrebbe non avviarsi dopo l'aggiornamento. Si consiglia inoltre di creare un backup completo del computer prima di procedere.

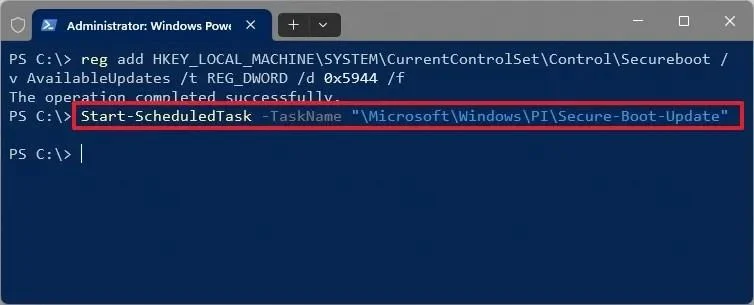

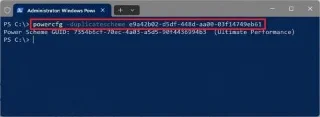

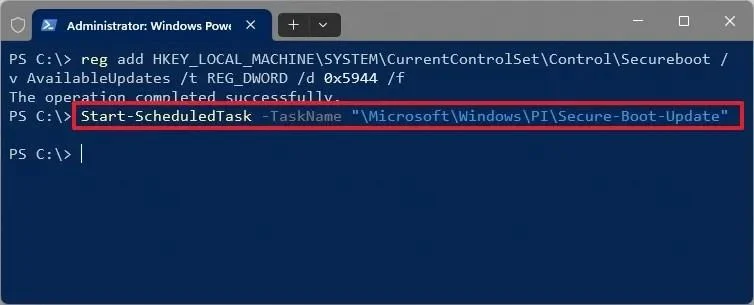

Apri PowerShell (come amministratore) ed esegui:

reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x5944 /f

Questo comando imposta la chiave di registro che indica al sistema operativo di distribuire tutti i certificati necessari (incluso il boot manager firmato PCA 2023).

Il valore 0x5944corrisponde al codice di "mitigazione completa" che abilita tutti gli aggiornamenti dei certificati pertinenti.

Windows 11 dispone di un'attività integrata che elabora queste modifiche ai certificati, ed è possibile avviarla manualmente per evitare di attendere 12 ore con il seguente comando:

Start-ScheduledTask -TaskName "\Microsoft\Windows\PI\Secure-Boot-Update"

PowerShell aggiorna il certificato Secure Boot / Immagine: Mauro Huculak

L'aggiornamento richiede in genere due riavvii per essere applicato completamente. Dopo il primo riavvio, il sistema aggiorna il gestore di avvio. Dopo il secondo, finalizza la registrazione del certificato nel database UEFI.

Dopo i riavvii, è possibile verificare se "UEFI CA 2023" è ora presente nel database eseguendo questo comando PowerShell (come amministratore):

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'

- Vero: il tuo sistema è ora protetto con i nuovi certificati.

- Falso: se il risultato rimane falso dopo diversi riavvii, il firmware della scheda madre potrebbe essere troppo vecchio per accettare il nuovo formato del certificato. Consultare il sito Web del produttore per un aggiornamento del BIOS relativo a "Avvio protetto".

Se BitLocker è attivo, potrebbe essere necessario disabilitare temporaneamente la crittografiaSuspend-BitLocker -MountPoint "C:" -RebootCount 2 ( ) prima che il firmware possa scrivere correttamente le nuove chiavi sul dispositivo.