- Secure Boot voorkomt dat malware op een laag niveau het opstartproces van Windows 11 kan compromitteren.

- De oorspronkelijke Secure Boot-certificaten van Microsoft uit 2011 verlopen in juni 2026, en de nieuwe certificaten uit 2023 verlengen de bescherming tot 2053.

- Apparaten die in 2024 of later zijn aangeschaft, beschikken waarschijnlijk al over de meest recente certificaten. Andere apparaten ontvangen deze geleidelijk via Windows Update.

- Je kunt de status van je certificaat controleren met PowerShell en certificaten handmatig bijwerken met behulp van registeraanpassingen en geplande taken als updates niet automatisch zijn binnengekomen.

Het certificaat voor de Secure Boot-module van uw pc verloopt in juni 2026. Vanaf de beveiligingsupdate van januari 2026 is Microsoft begonnen met de geleidelijke uitrol van een nieuw certificaat waarmee uw computer correct kan blijven opstarten en beveiligingsupdates kan blijven ontvangen.

In Windows 11 is Secure Boot een beveiligingsfunctie in de Unified Extensible Firmware Interface (UEFI)-firmware die voorkomt dat onbevoegden tijdens het opstarten kritieke systeembestanden wijzigen. Hierdoor wordt gegarandeerd dat een apparaat alleen opstart met software die door de fabrikant wordt vertrouwd.

Met andere woorden: Secure Boot helpt uw apparaten te beschermen tegen malware op laag niveau (zoals bootkits en rootkits) die het opstartproces kunnen infecteren en de controle over uw computer kunnen overnemen voordat het besturingssysteem en uw antivirussoftware zelfs maar geladen zijn.

Inzicht in Secure Boot-certificaten

Als onderdeel van dit proces maakt de functie gebruik van cryptografische sleutels (bekend als certificeringsinstanties (CA's)) om te valideren dat firmwaremodules afkomstig zijn van een vertrouwde bron, waardoor wordt voorkomen dat malware wordt uitgevoerd tijdens de eerste fasen van het opstarten van het apparaat.

Secure Boot-certificaten hebben altijd een vervaldatum gehad, omdat ze ervoor zorgen dat uw computer beveiligingsupdates blijft ontvangen en correct opstart. Daarom moet u de certificaten van 2023 installeren voordat de CA's van 2011 in juni 2026 verlopen.

Als je een apparaat hebt dat in 2024 (of later) is aangeschaft, is de kans groot dat de nieuwste certificaten al zijn geïnstalleerd. Voor de overige computers is Microsoft momenteel bezig met het uitrollen van de nieuwe Secure Boot-certificaten via Windows Update.

In de beveiligingsupdate "2026-01 (KB5074109) (26200.7623)", die op 13 januari 2026 is uitgebracht, heeft de softwaregigant aangegeven dat updates nu een subset van zeer betrouwbare apparaattargetinggegevens bevatten. Deze gegevens identificeren apparaten die in aanmerking komen om automatisch nieuwe Secure Boot-certificaten te ontvangen. Apparaten ontvangen de nieuwe certificaten pas nadat ze voldoende succesvolle updatesignalen hebben vertoond, wat een veilige en gefaseerde uitrol garandeert.

Dit betekent dat u geen handmatige stappen hoeft te ondernemen om Secure Boot bij te werken , behalve het systeem toestaan updates te blijven ontvangen. Tenminste tot de beveiligingsupdate van juni 2026 beschikbaar komt.

Controleer de vervaldatum van het Secure Boot-certificaat.

Aangezien u geen melding ontvangt dat uw computer nu over de nieuwste certificeringsinstanties beschikt, is het belangrijk om te controleren of uw apparaat nog een update nodig heeft.

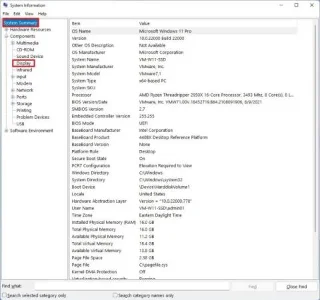

Windows 11 heeft geen ingebouwde opdracht om de vervaldatum van de firmware in leesbare tekst weer te geven. U kunt echter controleren of u de "bijgewerkte" certificaten van 2023 (die de certificaten vervangen die in 2026 verlopen) hebt met behulp van de volgende stappen:

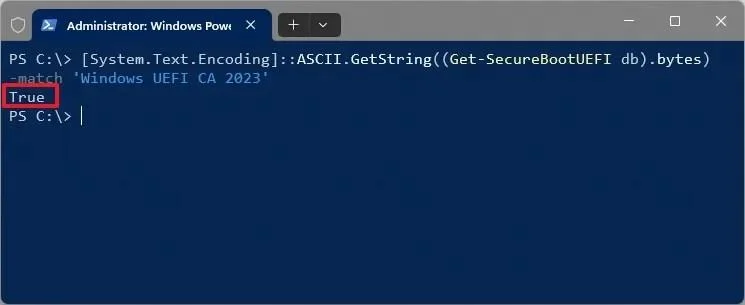

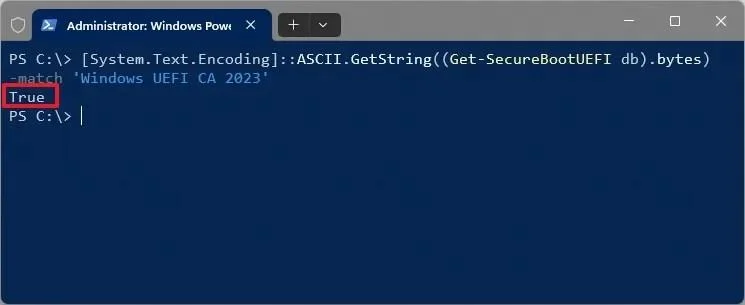

Open PowerShell (als beheerder) en voer het volgende commando uit:

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'

- Klopt: U beschikt over het nieuwe certificaat (geldig tot 2053).

- Onjuist: U gebruikt waarschijnlijk nog steeds het certificaat uit 2011 (dat in 2026 verloopt).

PowerShell-controle van de vervaldatum van het Secure Boot-certificaat / Afbeelding: Mauro Huculak

Vrijwel alle moderne Secure Boot-ketens maken gebruik van Microsoft-certificaten uit 2011, die de volgende vervaldatums hebben :

- Microsoft Corporation KEK CA 2011 (24 juni 2026).

- Microsoft Corporation UEFI CA 2011 (27 juni 2026).

- Microsoft Option ROM UEFI CA 2011 (27 juni 2026).

- Microsoft Windows Production PCA 2011 (19 oktober 2026).

Ter referentie, dit is wat elk certificaat inhoudt:

- KEK-certificaat: Vertrouwensanker dat het mogelijk maakt om de Secure Boot-handtekeningdatabases (DB/DBX) bij te werken.

- UEFI CA-certificaten: Vertrouw op de handtekeningen van bootloaders en firmwarecomponenten (inclusief EFI-applicaties van derden).

- Option ROM CA: Vertrouwt op de Option ROM-modules van de firmware.

- Microsoft Windows Production PCA 2011: Zorgt ervoor dat de Windows-bootloader en de bijbehorende binaire bestanden door de firmware worden vertrouwd onder Secure Boot.

Certificaten voor Secure Boot bijwerken in Windows 11

Als uw certificaten bijna verlopen, zullen Microsoft en uw computerfabrikant (OEM) automatisch firmware-updates of "DBX"-updates via Windows Update of systeemupdates pushen om de nieuwe CA-certificaten van 2023 te registreren. U kunt uw Secure Boot echter ook handmatig bijwerken.

Waarschuwing: Zorg ervoor dat u een BitLocker-herstelsleutel hebt opgeslagen en dat uw BIOS (UEFI) up-to-date is voordat u verdergaat. Als de firmware van uw computer de nieuwe certificaten niet ondersteunt, kan uw computer na de update mogelijk niet meer opstarten. Het is ook raadzaam om een volledige back-up van uw computer te maken voordat u verdergaat.

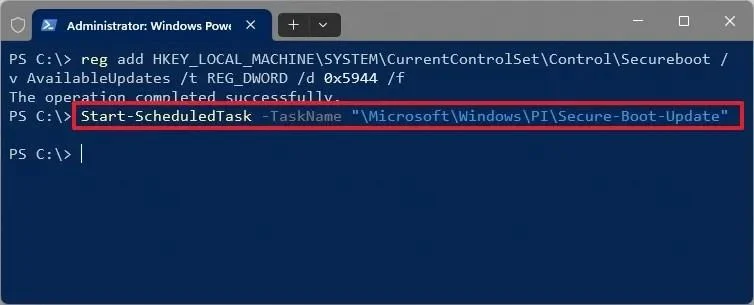

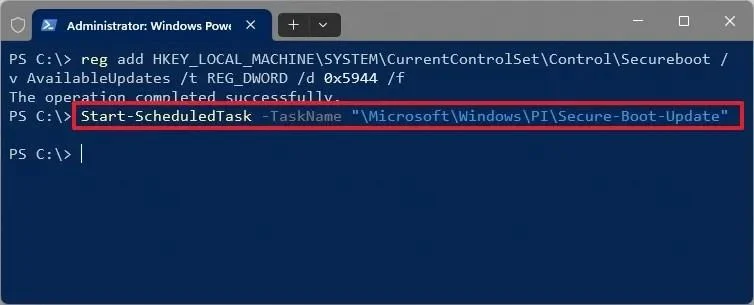

Open PowerShell (als beheerder) en voer het volgende commando uit:

reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x5944 /f

Met deze opdracht wordt de registersleutel ingesteld die het besturingssysteem instrueert om alle vereiste certificaten te implementeren (inclusief de PCA 2023-ondertekende opstartmanager).

De waarde 0x5944is de "volledige mitigatie"-code die alle relevante certificaatupdates mogelijk maakt.

Windows 11 heeft een ingebouwde taak die deze certificaatwijzigingen verwerkt. U kunt deze taak handmatig starten om te voorkomen dat u 12 uur moet wachten met de volgende opdracht:

Start-ScheduledTask -TaskName "\Microsoft\Windows\PI\Secure-Boot-Update"

PowerShell werkt het Secure Boot-certificaat bij / Afbeelding: Mauro Huculak

De update vereist doorgaans twee herstarts om volledig te worden toegepast. Na de eerste herstart werkt het systeem de bootmanager bij. Na de tweede wordt de certificaatregistratie in de UEFI-database voltooid.

Na het opnieuw opstarten kunt u controleren of "UEFI CA 2023" nu in uw database aanwezig is door de volgende PowerShell -opdracht (als beheerder) uit te voeren:

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'

- Klopt: Uw systeem is nu beveiligd met de nieuwe certificaten.

- Onjuist: Als het na meerdere herstarts nog steeds onjuist is, is de firmware van het moederbord mogelijk te oud om het nieuwe certificaatformaat te accepteren. Controleer de website van de fabrikant voor een BIOS-update met betrekking tot "Secure Boot".

Als BitLocker actief is, moet u mogelijk de versleuteling tijdelijk uitschakelen ( Suspend-BitLocker -MountPoint "C:" -RebootCount 2) voordat de firmware de nieuwe sleutels succesvol naar het apparaat kan schrijven.