- De Secure Boot-certificaten van Microsoft uit 2011 verlopen in juni 2026.

- De nieuwe Windows UEFI CA 2023-certificaten bieden bescherming tot en met 2053.

- Apparaten die in 2024 of later worden aangeschaft, bevatten doorgaans al de bijgewerkte certificaten.

- Oudere pc's ontvangen de update geleidelijk via Windows Update.

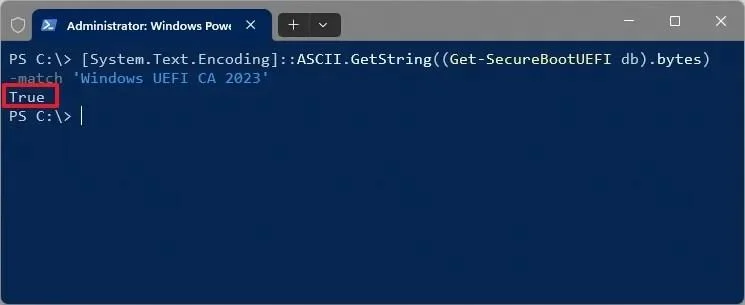

- Je kunt de certificaatstatus controleren met een PowerShell-opdracht.

Op sommige Windows 11- en Windows 10-apparaten verlopen de Secure Boot-certificaten die oorspronkelijk in 2011 zijn uitgegeven, in juni 2026. Hoewel Microsoft deze actief vervangt door certificaten uit 2023, is het raadzaam te controleren of uw systeem al is overgestapt op de nieuwere certificaten om opstart- of beveiligingsproblemen te voorkomen.

Secure Boot is een op firmware gebaseerde beveiligingsfunctie in de Unified Extensible Firmware Interface (UEFI) die ervoor zorgt dat een apparaat alleen software laadt die digitaal is ondertekend en vertrouwd door de fabrikant. Het beschermt het opstartproces door ongeautoriseerde wijzigingen aan kritieke opstartcomponenten te voorkomen voordat het besturingssysteem wordt geladen.

Om dit te bereiken, gebruikt Secure Boot cryptografische sleutels, ook wel certificeringsinstanties (CA's) genoemd, om firmwaremodules en bootloaders te valideren. Deze certificaten creëren een vertrouwensketen die voorkomt dat kwaadwillende code wordt uitgevoerd tijdens de eerste opstartfase.

Net als alle digitale certificaten hebben Secure Boot CA's een vastgestelde vervaldatum. Aangezien de certificaten uit 2011 in juni 2026 verlopen, moeten systemen de nieuwere certificaten uit 2023 geïnstalleerd hebben om updates te blijven ontvangen en normaal op te starten zonder problemen met vertrouwensvalidatie.

Omdat digitale certificaten een vervaldatum hebben, moeten systemen de certificaten van 2023 installeren voordat de CA's van 2011 in juni 2026 verlopen, om correct te kunnen blijven opstarten en updates te ontvangen.

Apparaten die in 2024 of later zijn aangeschaft, bevatten doorgaans al de nieuwe certificaten. Voor oudere hardware distribueert Microsoft deze via Windows Update.

Microsoft identificeert en actualiseert Secure Boot-certificaten al automatisch via reguliere systeemupdates, dus er is geen handmatige actie vereist, behalve Windows Update ingeschakeld houden en maandelijks beveiligingsupdates installeren vóór de deadline van juni 2026. Het is echter altijd verstandig om te controleren of uw apparaat over de juiste certificaten beschikt.

In deze handleiding beschrijf ik de stappen om te controleren of de Secure Boot-certificaten van 2023 al op uw computer zijn geïnstalleerd.

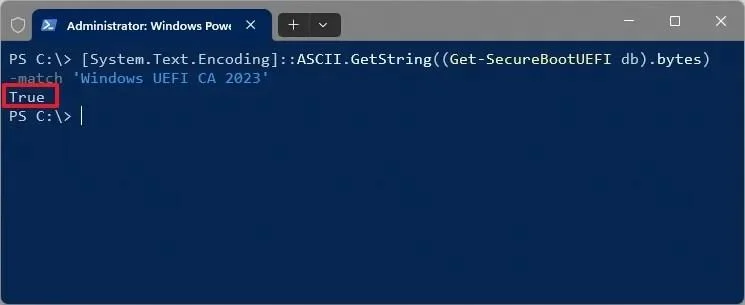

Controleer met PowerShell of uw pc over de Secure Boot 2023-certificaten beschikt.

Om te controleren of u de "bijgewerkte" Secure Boot-certificaten van 2023 hebt (die de certificaten vervangen die in 2026 verlopen), volgt u deze stappen:

-

Open het Startmenu in Windows 11.

-

Zoek naar PowerShell (of Terminal ), klik met de rechtermuisknop op het bovenste resultaat en kies de optie 'Uitvoeren als beheerder'.

-

Typ deze opdracht om de vervaldatum van de Secure Boot-certificaten te controleren en druk op Enter:

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'

Als je de stappen hebt voltooid en de uitvoer 'True' is, heb je het nieuwe certificaat (geldig tot 2053). Als de uitvoer 'False' is, gebruik je waarschijnlijk nog steeds het certificaat uit 2011 (dat verloopt in 2026).

De Secure Boot 2011-certificaten verlopen in 2026 – wat elk certificaat doet.

Vrijwel alle moderne Secure Boot-ketens maken gebruik van Microsoft-certificaten uit 2011, die de volgende vervaldatums hebben :

- Microsoft Corporation KEK CA 2011 (24 juni 2026).

- Microsoft Corporation UEFI CA 2011 (27 juni 2026).

- Microsoft Option ROM UEFI CA 2011 (27 juni 2026).

- Microsoft Windows Production PCA 2011 (19 oktober 2026).

Ter referentie, dit is wat elk certificaat doet:

- KEK-certificaat: Vertrouwensanker dat het mogelijk maakt om de Secure Boot-handtekeningdatabases (DB/DBX) bij te werken.

- UEFI CA-certificaten: Vertrouw op de handtekeningen van bootloaders en firmwarecomponenten (inclusief EFI-applicaties van derden).

- Option ROM CA: Vertrouwt op de Option ROM-modules van de firmware.

- Microsoft Windows Production PCA 2011: Zorgt ervoor dat de Windows-bootloader en de bijbehorende binaire bestanden door de firmware worden vertrouwd onder Secure Boot.

Als uw certificaten bijna verlopen, zullen Microsoft en uw computerfabrikant (OEM) automatisch firmware-updates of "DBX"-updates via Windows Update of systeemupdates pushen om de nieuwe CA-certificaten van 2023 te registreren. U kunt de nieuwe Secure Boot-certificaten ook altijd handmatig installeren .

Waarom gebeurtenis-ID 1801 in Logboeken verschijnt (en waarom het geen foutmelding is)

Tot slot zult u waarschijnlijk opmerken dat gebeurtenis-ID 1801 verschijnt voor de bron "TPM-WMI (Microsoft-Windows-TPM-WMI)" met het bericht "BucketConfidenceLevel: Under Observation – More Data Needed" .

Hoewel het op een foutmelding lijkt, is het geen mislukking. Deze melding betekent dat het besturingssysteem bijgewerkte Secure Boot-certificaten heeft gedetecteerd, maar deze nog niet in de firmware heeft toegepast.

Het apparaat bevindt zich in een test- en validatiefase, terwijl Microsoft de update geleidelijk uitrolt. Omdat Secure Boot-sleutels in de UEFI-firmware zijn opgeslagen en de opstartvolgorde beïnvloeden, wordt de overgang zorgvuldig gecoördineerd om opstartproblemen te voorkomen.

Simpel gezegd is gebeurtenis-ID 1801 slechts een statuscontrole die aangeeft dat Windows uw apparaat evalueert als onderdeel van de uitrol van het Secure Boot-certificaat. Het bericht 'Onder observatie' weerspiegelt dit evaluatieproces. Het duidt niet op een TPM-probleem, een beschadiging van Secure Boot of een BIOS-fout. Hoewel het als een fout wordt geregistreerd, is het puur informatief.

De overgang naar een Secure Boot-certificaat verloopt in twee fasen. Eerst downloadt Windows 11 (of 10) het nieuwe certificaat en plaatst het in het besturingssysteem. Vervolgens, na compatibiliteitscontroles en validatie, wordt het certificaat naar de systeemfirmware geschreven en geactiveerd.

Apparaten kunnen gedurende een bepaalde tijd tussen deze twee fasen blijven, waardoor TPM-WMI-meldingen in Logboeken kunnen blijven verschijnen, zelfs als er niets aan de hand is.

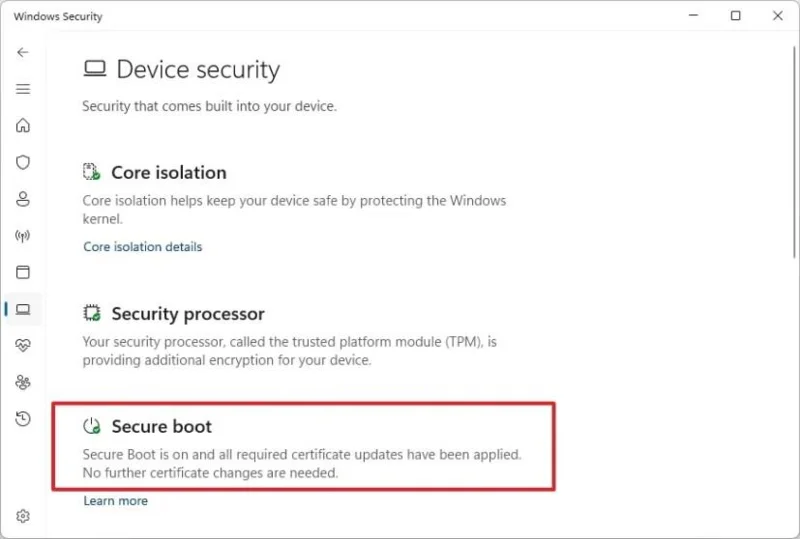

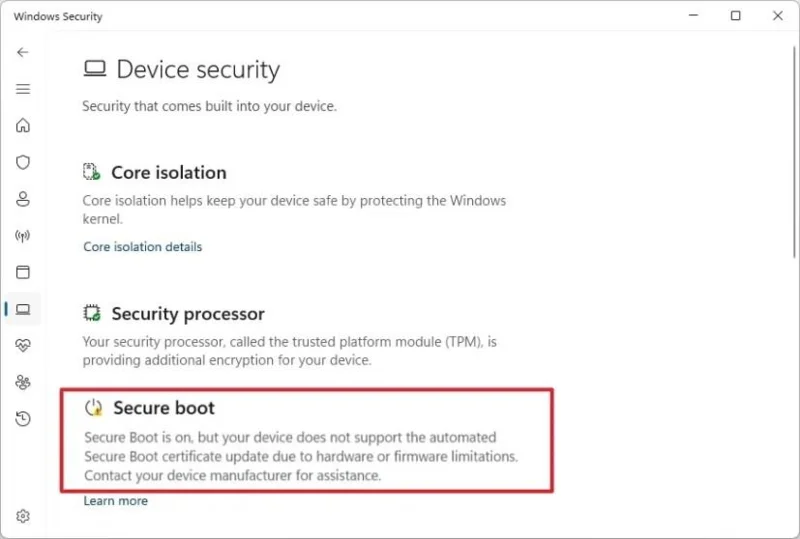

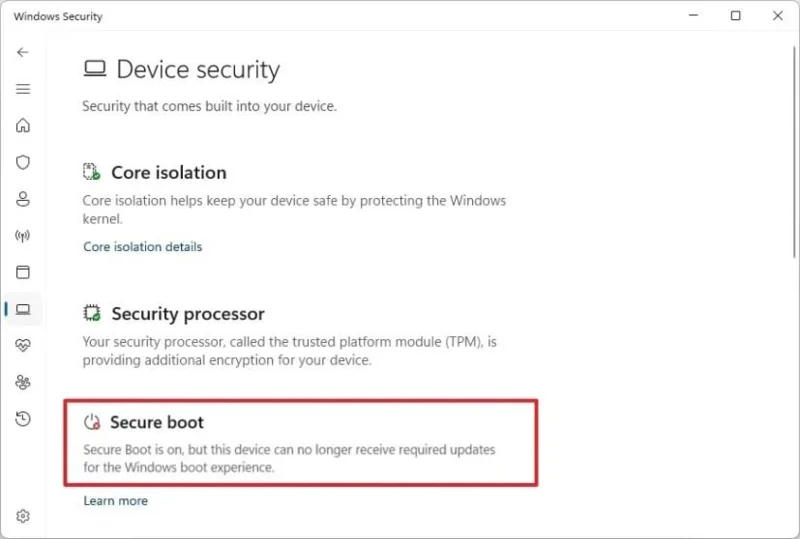

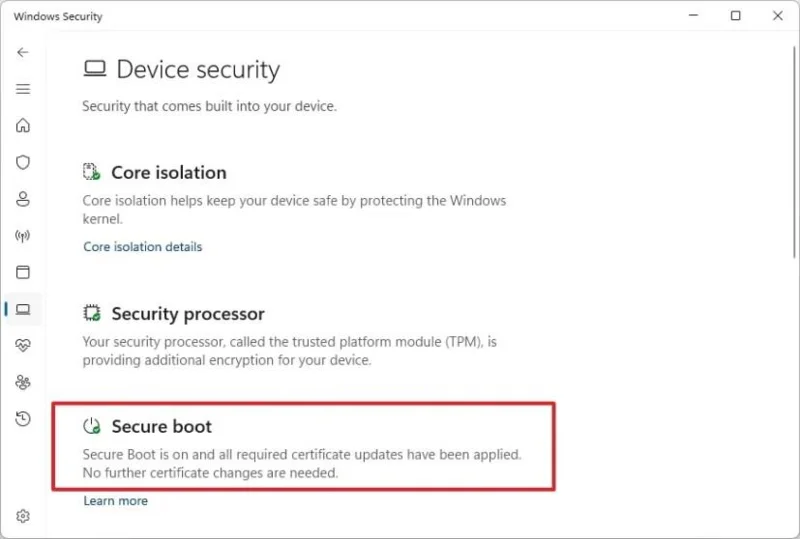

Controleer via Windows Beveiliging of uw pc over de Secure Boot 2023-certificaten beschikt.

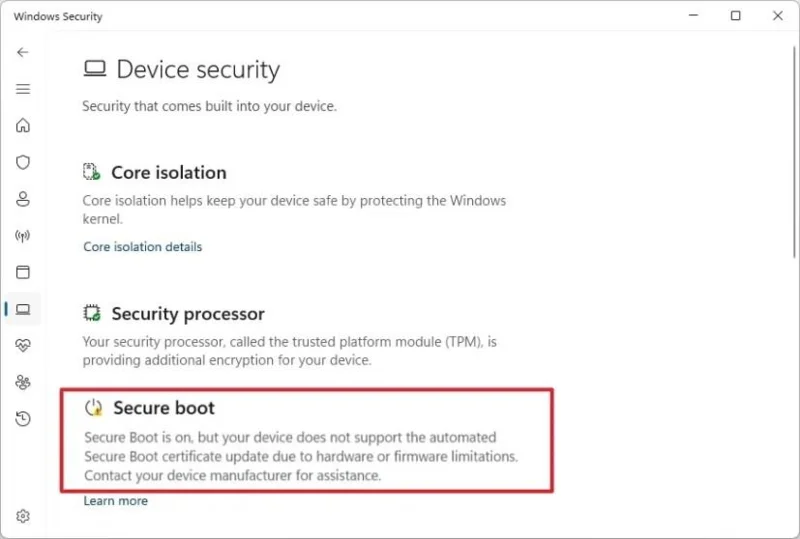

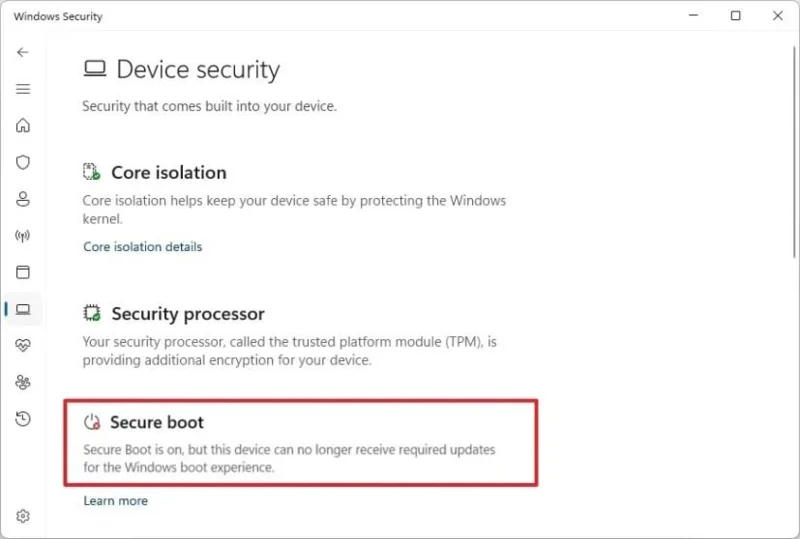

Naast het gebruik van PowerShell is de Windows Beveiliging-app bijgewerkt om de exacte status weer te geven van de Secure Boot-certificaten die in 2026 verlopen.

Volg deze stappen om te controleren of uw computer over de meest recente Secure Boot-certificaten beschikt:

-

Open Start .

-

Zoek naar Windows Beveiliging en klik op het bovenste resultaat om de app te openen.

-

Klik in het linkerpaneel op Apparaatbeveiliging .

-

Controleer de kleur en het bericht van het Secure Boot-logo.

-

(Optie 1) Groen betekent dat het systeem volledig is bijgewerkt met de nieuwste certificaten en opstartcomponenten.

-

(Optie 2) Geel geeft aan dat er een update in behandeling is of dat deze beperkt wordt door compatibiliteitsbeperkingen.

-

(Optie 3) Rood betekent dat het systeem de vereiste updates niet kan toepassen en dat er ingegrepen moet worden.

Nadat u de stappen hebt voltooid, krijgt u een beter beeld van of er geen actie nodig is of dat u de handmatige procedure moet volgen om de firmware van uw systeem bij te werken met de nieuwere versie van de Secure Boot-certificaten.

Het bericht dat u in de Windows Beveiliging-app ziet, heeft te maken met certificaatupdates die via Windows Update worden geleverd. Het systeem controleert de firmwarecompatibiliteit, verifieert de implementatie van certificaten en rapporteert het resultaat in realtime.

Microsoft rolt deze update geleidelijk uit naar de Windows Update-app. Als u de status van de certificaten niet kunt achterhalen, gebruik dan de PowerShell-optie.

Vanaf mei 2026 zullen systeemmeldingen deze statussen ook weergeven, waardoor het duidelijker wordt wanneer actie vereist is.