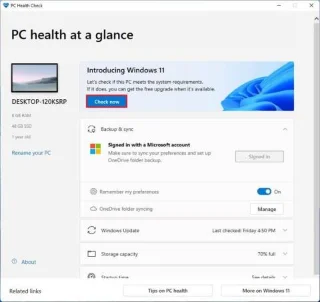

Wymagania systemowe Windows 11 23H2

Windows 11 23H2 (aktualizacja 2023) ma takie same minimalne wymagania systemowe jak wersje 22H2 i 21H2. Szczegóły tutaj.

Sniffer pakietów, zwany również analizatorem pakietów lub analizatorem sieci, to specjalistyczne oprogramowanie, które przechwytuje, analizuje i rejestruje ruch przechodzący przez sieć. Wikipedia lepiej wyjaśnia, jak działają sniffery: „W miarę jak strumienie danych przepływają przez sieć, sniffer przechwytuje każdy pakiet, a następnie dekoduje i analizuje jego zawartość zgodnie z odpowiednim dokumentem RFC lub innymi specyfikacjami”.

Istnieje wiele snifferów, ale WireShark jest uważany za uniwersalne narzędzie do analizy i monitorowania sieci. To wieloplatformowe narzędzie opracowane przy współudziale setek ekspertów sieciowych z całego świata. Można go używać do rozwiązywania problemów z siecią, tworzenia oprogramowania, monitorowania sieci lub po prostu do celów edukacyjnych.

Poniżej znajduje się przykład programu WireShark działającego w systemie Ubuntu Linux.

Kliknij powyższy obraz, aby go powiększyć. Pełny zestaw funkcji obejmuje:

Cieszyć się!

Windows 11 23H2 (aktualizacja 2023) ma takie same minimalne wymagania systemowe jak wersje 22H2 i 21H2. Szczegóły tutaj.

W 2023 roku w systemie Windows 11 usunięto lub wycofano funkcje, w tym Windows Mixed Reality, WordPad, VBScript, Steps Recorder i ARM 32-bit.

Pobierz tapetę Earthset z NASA, aby ustawić ją jako tapetę pulpitu w systemie Windows 11.

Panel sterowania jeszcze nie zniknął. Migracja systemu Windows 11 do Ustawień jest powolna i ostrożna, aby uniknąć awarii sprzętu i sterowników sprzed dekad.

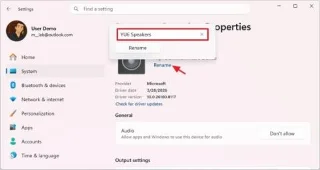

Aby zmienić nazwę urządzeń audio w systemie Windows 11, otwórz Ustawienia > System > Dźwięk, wybierz urządzenie wejściowe lub wyjściowe i kliknij przycisk Zmień nazwę.

Windows 11 25H2 staje się wymuszoną aktualizacją dla komputerów z 24H2 przed końcem wsparcia. Oto, co to oznacza i jak się przygotować.

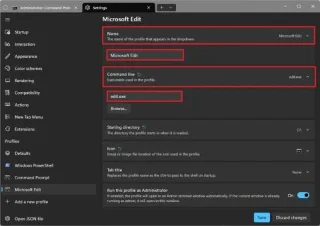

Dowiedz się, jak zastąpić Notatnik w systemie Windows 11 programem Microsoft Edit — szybkim, lekkim edytorem tekstu bez sztucznej inteligencji, stawiającym na prostotę i prywatność.

Winslop to narzędzie typu open source, które usuwa zbędne oprogramowanie systemu Windows 11, wyłącza funkcje sztucznej inteligencji, takie jak Copilot, i przywraca przydatne ustawienia w ciągu kilku minut.

Firma Dell przyznała, że konsumenci nie kupują komputerów ze sztuczną inteligencją, co obnażyło wady strategii Microsoftu dotyczącej sztucznej inteligencji w systemie Windows 11 i zwiększyło frustrację związaną z funkcjami sztucznej inteligencji.

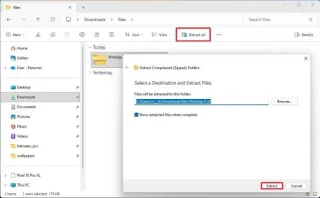

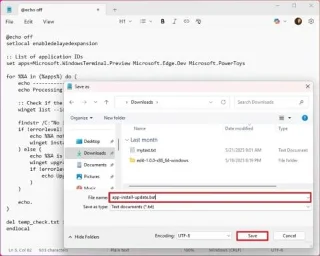

Dowiedz się, jak utworzyć skrypt winget w systemie Windows 11, który będzie automatycznie instalował i aktualizował aplikacje podczas uruchamiania systemu, korzystając z tego przewodnika krok po kroku.