ITIL este un cadru relativ răspândit și foarte complet pentru managementul serviciilor IT. Originar din Marea Britanie și conceput pentru a servi atât guvernului, cât și întreprinderilor private, este un set de procese, recomandări și practici foarte structurate. Este separat în mai multe zone specifice, managementul securității nu este altceva decât unul dintre multele aspecte ale acestuia. Dar, deoarece securitatea este un subiect atât de important – mai ales când luăm în considerare scena modernă a amenințărilor și modul în care organizațiile sunt în mod constant vizate de hackeri fără scrupule – am decis să aruncăm o privire la unele dintre cele mai bune instrumente de management al securității ITIL.

Vom începe prin a explica mai în detaliu ce este ITIL înainte de a trece la domeniul specific de management al securității ITIL. În continuare, vom introduce conceptul de management al informațiilor de securitate și al evenimentelor, vom descrie în ce constă și vom explica cum se poate relaționa cu gestionarea securității ITIL. Vom ajunge în sfârșit la partea interesantă și vom prezenta o trecere în revistă rapidă a unora dintre cele mai bune instrumente de management al securității ITIL, descriind cele mai bune caracteristici și funcționalități ale fiecărui instrument.

ITIL Pe scurt

ITIL, care obișnuia să arate Biblioteca de infrastructură a tehnologiei informației, a început încă din anii 80, ca un efort al Agenției Centrale pentru Calculatoare și Telecomunicații a Guvernului Regatului Unit (CCTA) de a dezvolta un set de recomandări și practici standard pentru managementul serviciilor IT în guvern și de asemenea sectorul privat. A apărut ca o colecție de cărți, fiecare acoperind o practică specifică în managementul serviciilor IT și a fost construit în jurul unei perspective bazate pe model de proces a controlului și gestionării operațiunilor.

Compus inițial din peste 30 de volume, ulterior a fost oarecum simplificat și au fost grupate serviciile, reducând numărul de volume la 5. Este încă în continuă evoluție și ultima versiune a cărții Fundației a fost publicată în februarie anul trecut, ITIL grupează diverse elemente ale managementului serviciilor IT. în practici, ITIL Security Management fiind doar unul dintre multe.

Despre ITIL Security Management

În ceea ce privește procesul ITIL de management al securității, acesta „descrie adaptarea structurată a securității informațiilor în organizația de management”. Se bazează în mare parte pe codul de practică pentru sistemul de management al securității informațiilor (ISMS), cunoscut acum ca ISO/IEC 27001.

Scopul principal al managementului securității este, evident, asigurarea unei securități adecvate a informațiilor. Și, la rândul său, scopul principal al securității informațiilor este de a proteja activele informaționale împotriva riscurilor, menținându-și astfel valoarea pentru organizație. În mod obișnuit, acest lucru este exprimat în termeni de asigurare a confidențialității, integrității și disponibilității sale, dar și cu proprietăți sau obiective conexe, cum ar fi autenticitatea, responsabilitatea, non-repudierea și fiabilitatea.

Există două aspecte principale ale managementului securității. În primul rând sunt cerințele de securitate care ar putea fi fie definite în acordurile de nivel de serviciu (SLA), fie în alte cerințe specificate în contracte, legislație, precum și în politicile interne sau externe. Al doilea aspect al acestuia este pur și simplu securitatea de bază care garantează managementul și continuitatea serviciului. Este oarecum legat de primul aspect deoarece este necesar să se realizeze un management simplificat al nivelului de servicii pentru securitatea informațiilor.

În timp ce managementul securității ITIL este un concept larg, este oarecum mai circumscris în contextul instrumentelor software. Când vorbim despre instrumente de management al securității, pot veni în minte mai multe tipuri de instrumente. Un tip, totuși, pare a fi mai interesant decât celelalte: instrumentele SIEM (Security Information and Event Management).

Prezentarea informațiilor de securitate și managementului evenimentelor (SIEM)

În forma sa cea mai simplă, Informațiile de securitate și Managementul evenimentelor este procesul de gestionare a informațiilor și evenimentelor de securitate. Concret, un sistem SIEM nu oferă nicio protecție reală. Acest lucru este diferit, de exemplu, de software-ul antivirus care oprește activ virușii să infecteze sistemele protejate. Scopul principal al SIEM este de a ușura viața administratorilor de rețea și securitate. Un sistem SIEM obișnuit pur și simplu colectează informații de la diferite sisteme, inclusiv dispozitive de rețea și alte sisteme de detectare și protecție. Apoi corelează toate aceste informații, adunând evenimente conexe și reacționează la evenimente semnificative în diferite moduri. Sistemele SIEM includ, de asemenea, o anumită formă de raportare și, mai important, tablouri de bord și subsisteme de alertă.

Ce este într-un sistem SIEM

Sistemele SIEM variază foarte mult de la furnizor la furnizor. Există, totuși, un anumit număr de componente ale acestora care par să fie prezente în multe dintre ele. Nu toate vor include toate acele componente și, atunci când o fac, ar putea funcționa diferit. Să trecem în revistă mai detaliat unele dintre cele mai importante și mai comune componente ale sistemelor SIEM.

Colectarea și gestionarea jurnalelor

Colectarea și gestionarea jurnalelor este fără îndoială cea mai importantă componentă a unui sistem SIEM. Fără el, nu există SIEM. Primul lucru pe care trebuie să-l facă un sistem SIEM este să achiziționeze date de jurnal dintr-o varietate de surse diferite. Îl poate trage fie — folosind, de exemplu, un agent instalat local — sau diferite dispozitive și sisteme îl pot împinge către instrumentul SIEM.

Deoarece fiecare sistem are propriul mod de clasificare și înregistrare a datelor, următoarea sarcină a instrumentului SIEM este să normalizeze datele și să le uniformizeze, indiferent de sursa din care provine. Modul în care se face acest pas variază în principal în funcție de formatul original al datelor primite.

Odată ce este normalizat, datele înregistrate vor fi adesea comparate cu modelele de atac cunoscute în încercarea de a recunoaște comportamentul rău intenționat cât mai devreme posibil. Datele pot fi, de asemenea, comparate cu datele colectate anterior, contribuind astfel la construirea unei linii de referință care va îmbunătăți și mai mult detectarea activității anormale.

Răspuns la eveniment

Un lucru este să detectezi un eveniment, dar, odată ce un eveniment este detectat, trebuie pornit un proces de răspuns. Acesta este modul de răspuns la eveniment al instrumentului SIEM. Răspunsul la eveniment poate lua mai multe forme. În implementarea sa cea mai de bază, un mesaj de alertă va fi generat pe tabloul de bord al sistemului. Alertele prin e-mail sau SMS pot fi, de asemenea, generate ca răspuns principal.

Cu toate acestea, cele mai bune sisteme SIEM fac un pas mai departe și de obicei pot iniția un fel de proces de remediere. Din nou, acesta este ceva care poate lua multe forme. Cele mai bune sisteme au un sistem complet de flux de lucru pentru răspuns la incident, care poate fi personalizat, oferind exact tipul de răspuns de care aveți nevoie. Răspunsul la incident nu trebuie să fie uniform și evenimente diferite – sau tipuri diferite de evenimente – pot declanșa procese diferite. Instrumentele SIEM de top vă pot oferi control complet asupra fluxului de lucru de răspuns la incident.

Raportare

Un lucru este să ai colectarea și gestionarea jurnalelor și să ai un sistem de răspuns la eveniment, dar ai nevoie și de un alt element important: raportarea. Chiar dacă este posibil să nu știți încă, veți avea nevoie de rapoarte; pur si simplu. Directorii organizației dumneavoastră vor avea nevoie de ei pentru a vedea singuri că investiția lor într-un sistem SIEM dă roade. Dar asta nu este tot, s-ar putea să aveți nevoie și de rapoarte în scopuri de conformitate. Respectarea standardelor precum PCI DSS, HIPAA sau SOX este mult mai ușoară atunci când sistemul dumneavoastră SIEM poate genera rapoarte de conformitate.

Rapoartele pot să nu fie în centrul fiecărui sistem SIEM, dar sunt încă una dintre componentele lor esențiale. De fapt, raportarea este unul dintre principalii factori de diferențiere între sistemele concurente. Rapoartele sunt ca niște bomboane, nu poți avea niciodată prea multe. Când evaluați sistemele, uitați-vă la ce rapoarte sunt disponibile și cum arată acestea și rețineți că cele mai bune sisteme vă vor permite să creați rapoarte personalizate.

Bord

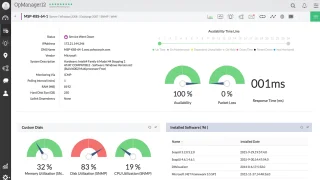

Ultima componentă importantă a majorității instrumentelor SIEM este tabloul de bord. Este important, deoarece este fereastra dumneavoastră asupra stării sistemului dumneavoastră SIEM și, prin extensie, asupra securității mediului dumneavoastră IT. Am fi putut spune tablouri de bord – cu un S – la fel de bine cum ar putea fi mai multe tablouri de bord disponibile în unele sisteme. Oameni diferiți au priorități și interese diferite, iar tabloul de bord perfect pentru un administrator de rețea va fi diferit de cel al unui administrator de securitate. De asemenea, un director va avea nevoie și de un tablou de bord complet diferit.

Deși nu putem evalua sistemele SIEM doar în funcție de numărul de tablouri de bord pe care le oferă, trebuie să alegeți unul care să aibă tablourile de bord de care aveți nevoie. Acesta este cu siguranță ceva de care veți dori să aveți în vedere atunci când evaluați furnizorii. Și la fel ca și în cazul rapoartelor, cele mai bune instrumente vă permit să construiți tablouri de bord personalizate după bunul plac.

Utilizarea SIEM ca instrument de management al securității ITIL

Oricât de complex poate fi conceptul de management al securității în contextul cadrului ITIL. De fapt, acesta rezumă la un singur obiectiv principal: asigurarea că datele sunt sigure. Și, deși întreaga paradigmă de management al securității IT are mai multe aspecte diferite, când vine vorba de instrumentele software pe care le puteți utiliza, nu pare să existe un pachet software de management al securității ITIL. Pe de altă parte, există nenumărate oferte de la diverși editori de software de instrumente care vizează asigurarea securității datelor dumneavoastră.

De asemenea, am văzut cum instrumentele SIEM au un obiectiv similar de a păstra securitatea datelor. În opinia noastră, acest obiectiv comun le face unul dintre cele mai bune tipuri de instrumente pentru managementul securității IT. Rețineți, însă, că practica managementului securității ITIL depășește cu mult SIEM și, deși sunt un bun punct de plecare, sunt doar o parte a soluției, deși una importantă.

Cele mai bune instrumente de management al securității ITIL

Din moment ce am stabilit că cele mai bune instrumente de management al securității ITIL au fost într-adevăr instrumente SIEM, am căutat pe piață căutând cele mai bune dintre ele. Am găsit o mare varietate de instrumente de la unele dintre cele mai cunoscute organizații. Toate instrumentele de pe lista noastră au toate caracteristicile majore la care te-ai aștepta de la un instrument de management al securității. Alegerea celui mai bun pentru nevoile dvs. specifice este adesea o chestiune de gust personal. Sau poate că unul dintre instrumente are o caracteristică unică care vă atrage.

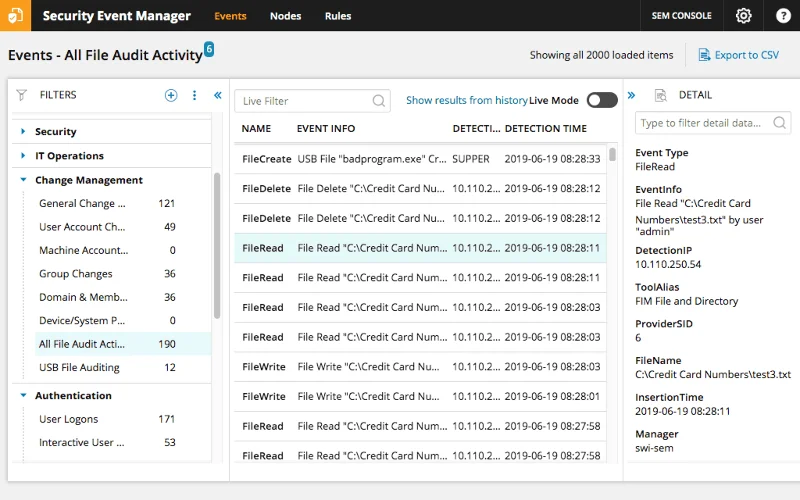

1. Manager de evenimente de securitate SolarWinds ( PROCĂ GRATUITĂ)

SolarWinds este un nume comun în lumea monitorizării rețelei. Produsul său emblematic, numit Network Performance Monitor, este unul dintre cele mai bune instrumente de monitorizare SNMP disponibile. Compania este , de asemenea , cunoscut pentru numeroasele sale instrumente gratuite , cum ar fi sa avansată Subnet Calculator sau sa gratuit SFTP S erver .

Când este vorba de SIEM, SolarWinds oferind 'este Solarwinds Security Event Manager . Denumit anterior SolarWinds Log & Event Manager , instrumentul este cel mai bine descris ca un instrument SIEM de nivel de intrare. Este, totuși, unul dintre cele mai bune sisteme entry-level de pe piață. Instrumentul are aproape tot ce vă puteți aștepta de la un sistem SIEM. Aceasta include funcții excelente de gestionare a jurnalelor și corelare, precum și un motor de raportare impresionant.

![6 cele mai bune instrumente de management al securității ITIL în 2021 6 cele mai bune instrumente de management al securității ITIL în 2021]()

Instrumentul are, de asemenea, funcții excelente de răspuns la eveniment, care nu lasă nimic de dorit. De exemplu, sistemul detaliat de răspuns în timp real va reacționa activ la fiecare amenințare. Și, deoarece se bazează mai degrabă pe comportament decât pe semnătură, sunteți protejat împotriva amenințărilor necunoscute sau viitoare și a atacurilor zero-day.

Pe lângă setul său impresionant de caracteristici, tabloul de bord al SolarWinds Security Event Manager este probabil cel mai bun atu al său. Cu designul său simplu, nu veți avea probleme în a vă găsi drumul în jurul instrumentului și a identifica rapid anomaliile. Începând de la aproximativ 4 500 USD, instrumentul este mai mult decât accesibil. Și dacă doriți să îl încercați și să vedeți cum funcționează în mediul dvs., este disponibilă pentru descărcare o versiune de încercare complet funcțională de 30 de zile .

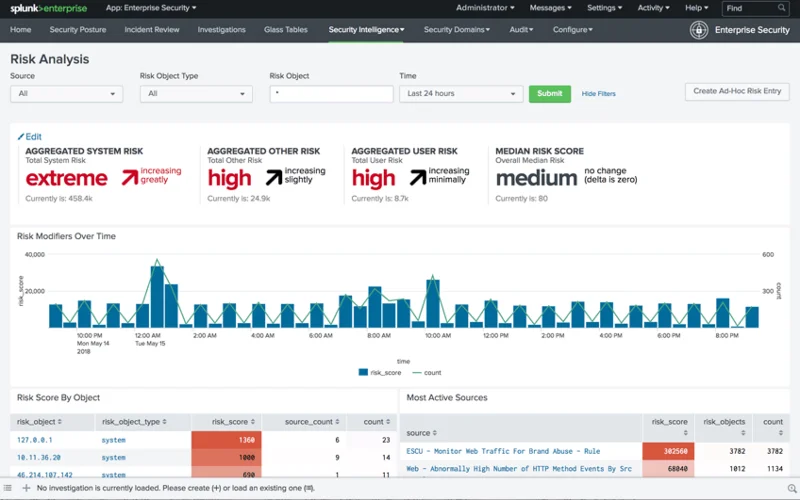

2. Splunk Enterprise Security

Splunk Enterprise Security - sau Splunk ES , așa cum este adesea numit - este posibil unul dintre cele mai populare sisteme SIEM. Este renumit în special pentru capacitățile sale de analiză. Splunk ES monitorizează datele sistemului dumneavoastră în timp real, căutând vulnerabilități și semne de activitate anormală și/sau rău intenționată.

![6 cele mai bune instrumente de management al securității ITIL în 2021 6 cele mai bune instrumente de management al securității ITIL în 2021]()

Pe lângă monitorizarea excelentă, răspunsul de securitate este un alt punct de vedere al Splunk ES . Sistemul folosește ceea ce Splunk numește Cadrul de răspuns adaptiv ( ARF ) care se integrează cu echipamente de la peste 55 de furnizori de securitate. ARF efectua automat de răspuns, accelerarea sarcinilor manuale. Acest lucru vă va permite să câștigați rapid avantajul. Adăugați la asta o interfață de utilizator simplă și neaglomerată și aveți o soluție câștigătoare. Alte caracteristici interesante includ funcția Notables care arată alerte personalizabile de utilizator și Asset Investigator pentru semnalarea activităților rău intenționate și prevenirea problemelor ulterioare.

Splunk ES este cu adevărat un produs la nivel de întreprindere și asta înseamnă că vine cu un preț de dimensiunea întreprinderii. Din păcate, informațiile despre prețuri nu sunt ușor disponibile pe site-ul web al lui Splunk . Va trebui să contactați departamentul de vânzări pentru a obține o ofertă. Contactarea Splunk vă va permite, de asemenea, să profitați de o perioadă de încercare gratuită, dacă doriți să încercați produsul.

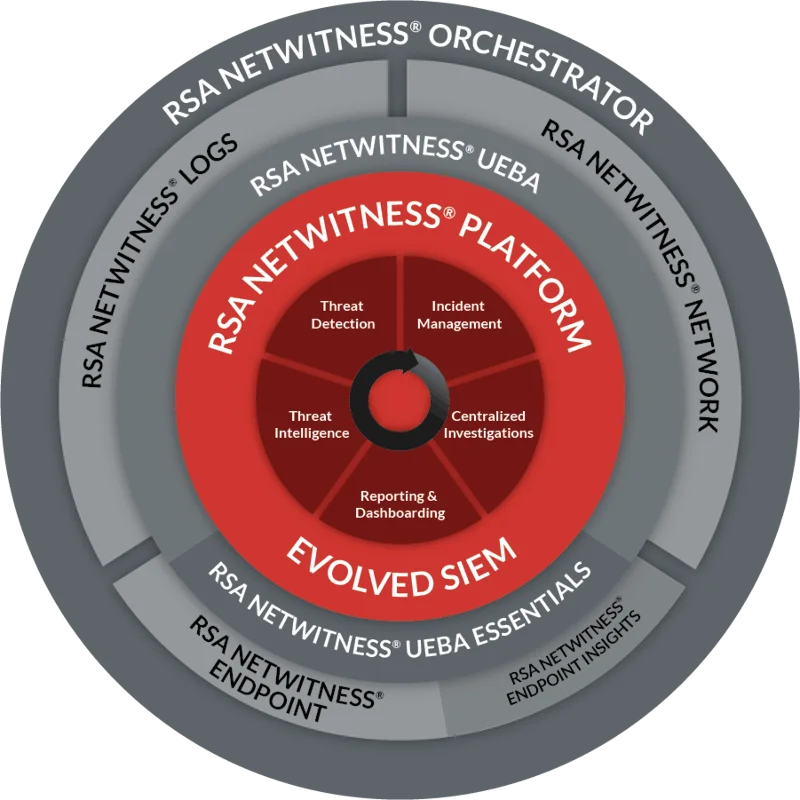

3. RSA NetWitness

Din 2016, NetWitness s-a concentrat pe produse care susțin „ conștientizarea situației rețelei profunde, în timp real și răspunsul agil al rețelei ”. După ce a fost achiziționat de EMC, care apoi a fuzionat cu Dell , marca Ne tW itness face acum parte din filiala RSA a corporației. Aceasta este o veste bună, deoarece RSA este un nume foarte respectat în securitatea IT.

RSA NetWitness este ideal pentru organizațiile care caută o soluție completă de analiză a rețelei. Instrumentul integrează informații despre organizația dvs. pe care le utilizează pentru a ajuta la prioritizarea alertelor. Potrivit RSA , sistemul „ colectează date prin mai multe puncte de captare, platforme de calcul și surse de informații despre amenințări decât alte soluții SIEM ”. Instrumentul oferă, de asemenea, detectarea avansată a amenințărilor, care combină analiza comportamentală, tehnici de știință a datelor și informații despre amenințări. Și, în cele din urmă, sistemul de răspuns avansat se mândrește cu capabilități de orchestrare și automatizare pentru a vă ajuta să scăpați de amenințări înainte ca acestea să vă afecteze afacerea.

![6 cele mai bune instrumente de management al securității ITIL în 2021 6 cele mai bune instrumente de management al securității ITIL în 2021]()

Unul dintre principalele dezavantaje ale RSA NetWitness, așa cum este raportat de comunitatea sa de utilizatori, este că nu este cel mai ușor de configurat și de utilizat. Există, totuși, o documentație cuprinzătoare disponibilă care vă poate ajuta la configurarea și utilizarea produsului. Acesta este un alt produs de nivel enterprise și, așa cum este adesea cazul, va trebui să contactați vânzările pentru a obține informații despre prețuri.

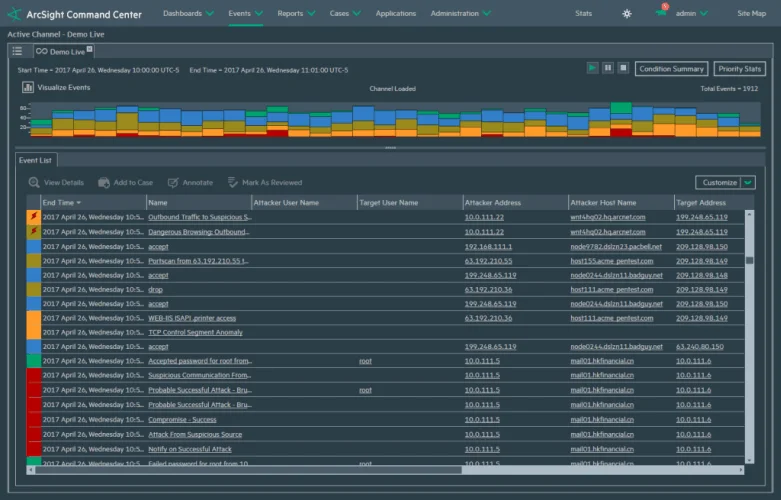

4. ArcSight Enterprise Security Manager

ArcSight Enterprise Security Manager ajută la identificarea și prioritizarea amenințărilor de securitate, organizarea și urmărirea activităților de răspuns la incident și simplificarea activităților de audit și conformitate. Înainte a fost vândut sub marca HP , dar ArcSight a fost acum fuzionat în Micro Focus , o altă subsidiară HP .

Exista de mai bine de cincisprezece ani, ArcSight Enterprise Security Manager este un alt instrument SIEM extrem de popular. Compilează date de jurnal din diverse surse și efectuează o analiză extinsă a datelor, căutând semne de activitate rău intenționată. Pentru a facilita identificarea rapidă a amenințărilor, instrumentul vă permite să vizualizați rezultatele analizei în timp real.

![6 cele mai bune instrumente de management al securității ITIL în 2021 6 cele mai bune instrumente de management al securității ITIL în 2021]()

In ceea ce priveste caracteristicile produsului, acesta nu lasa nimic de dorit. Are o corelare puternică a datelor distribuite în timp real, automatizare a fluxului de lucru, orchestrare a securității și conținut de securitate bazat pe comunitate. ArcSight Enterprise Manager de securitate , de asemenea , se integrează cu alte ArcSight produse , cum ar fi Platforma de date și ArcSight Broker evenimente sau ArcSight Investigați . Acesta este un alt produs de nivel enterprise și, ca atare, informațiile despre prețuri nu sunt ușor disponibile. Va fi necesar să contactați echipa de vânzări ArcSight pentru a obține o ofertă personalizată.

5. McAfee Enterprise Security Manager

McAfee este cu siguranță un alt nume cunoscut în industria securității. Cu toate acestea, este mai cunoscut pentru linia sa de produse de protecție împotriva virusurilor. Spre deosebire de alte produse din această listă, McAfee Enterprise S ecurity M anager nu este doar software, este un dispozitiv pe care îl puteți obține fie ca o piesă hardware, fie într-o formă virtuală.

În ceea ce privește capabilitățile sale de analiză, McAfee Enterprise Security Manager este considerat de mulți unul dintre cele mai bune instrumente SIEM. Sistemul colectează jurnalele pe o gamă largă de dispozitive, iar capacitățile sale de normalizare sunt inegale. Motorul de corelare compilează cu ușurință surse de date disparate, facilitând detectarea evenimentelor de securitate pe măsură ce se întâmplă.

![6 cele mai bune instrumente de management al securității ITIL în 2021 6 cele mai bune instrumente de management al securității ITIL în 2021]()

Dar, pentru a fi adevărat, această soluție McAfee are mai mult decât Managerul de securitate al întreprinderii . Pentru a obține o soluție SIEM completă, aveți nevoie și de Enterprise Log Manager și Event Receiver . Din fericire, toate produsele pot fi ambalate într-un singur aparat. Și pentru cei dintre voi care doresc să încerce produsul înainte de a-l cumpăra, este disponibilă o versiune de încercare gratuită.

6. IBM QRadar

IBM este, fără îndoială, unul dintre cele mai cunoscute nume din industria IT. Nu este o surpriză atunci că compania a reușit să își stabilească soluția SIEM, IBM QRadar, ca unul dintre cele mai bune produse de pe piață. Instrumentul dă putere analiştilor de securitate să detecteze anomalii, să descopere ameninţări avansate şi să elimine falsele pozitive în timp real.

IBM QRadar se mândrește cu o suită de funcții de gestionare a jurnalelor, colectare de date, analiză și detectare a intruziunilor. Împreună, vă ajută să vă mențineți infrastructura de rețea în funcțiune. Există, de asemenea, analize de modelare a riscurilor care pot simula atacuri potențiale.

![6 cele mai bune instrumente de management al securității ITIL în 2021 6 cele mai bune instrumente de management al securității ITIL în 2021]()

Unele dintre caracteristicile cheie ale IBM QRadar includ capacitatea de a implementa soluția on-premise sau într-un mediu cloud. Este o soluție modulară și se poate adăuga rapid și ieftin mai multă putere de stocare sau procesare pe măsură ce nevoile lor cresc. Sistemul folosește expertiza de la IBM X-Force și se integrează perfect cu sute de produse IBM și non- IBM .

IBM fiind IBM , totuși, vă puteți aștepta să plătiți un preț superior pentru soluția sa SIEM. Dar dacă aveți nevoie de unul dintre cele mai bune instrumente SIEM de pe piață și de un instrument susținut de o organizație solidă, IBM QRadar ar putea foarte bine să merite investiția.