Atacurile Distributed Denial of Service (DDoS)) sunt, din păcate, mai frecvente decât ne-am dori. Acesta este motivul pentru care organizațiile trebuie să se protejeze în mod activ împotriva lor și a altor amenințări. Și în timp ce aceste tipuri de atacuri pot fi urâte și au un impact major asupra sistemelor dvs., ele sunt, de asemenea, relativ ușor de detectat.

În această postare, vom arunca o privire asupra modalităților în care vă puteți proteja activele împotriva atacurilor DDoS și vom analiza câteva produse care vă pot ajuta în acest sens.

Vom începe prin a descrie ce sunt atacurile DDoS. După cum sunteți pe cale să descoperiți, principiul lor de funcționare este pe atât de simplu, pe cât impactul lor potențial este mare. Vom explora, de asemenea, modul în care aceste atacuri sunt adesea clasificate și cum diferă de fapt diferitele tipuri de atacuri. În continuare, vom discuta despre cum să ne protejăm împotriva atacurilor DDoS. Vom vedea cum rețelele de livrare de conținut pot ține atacatorii departe de serverele dvs. și cum echilibratorii de încărcare pot detecta un atac și pot îndepărta atacatorii. Dar pentru acele atacuri rare care reușesc să ajungă efectiv la serverele dvs., aveți nevoie de o protecție locală. Acesta este locul în care sistemele de management al informațiilor și evenimentelor de securitate (SIEM) pot ajuta, astfel încât următoarea noastră ordine de lucru va fi să revizuim unele dintre cele mai bune sisteme SIEM pe care le-am putea găsi.

Despre DDoS

Un atac de tip Denial of Service (DoS) este o încercare rău intenționată de a afecta disponibilitatea unui sistem vizat, cum ar fi un site web sau o aplicație, pentru utilizatorii finali legitimi. De obicei, atacatorii generează volume mari de pachete sau solicitări, copleșind în cele din urmă sistemul țintă. Un atac Distributed Denial of Service (DDoS) este un tip specific de atac DoS în care atacatorul folosește mai multe surse compromise sau controlate pentru a genera atacul. Atacurile DDoS sunt adesea clasificate în funcție de stratul modelului OSI pe care îl atacă, majoritatea atacurilor având loc la nivelul rețelei (stratul 3), transportul (stratul 4), prezentarea (stratul 6) și nivelul aplicației (stratul 7). ).

Atacurile la straturile inferioare (cum ar fi 3 și 4) sunt de obicei clasificate ca atacuri la nivel de infrastructură. Sunt de departe cel mai comun tip de atac DDoS și includ vectori precum inundațiile SYN și alte atacuri de reflexie precum inundațiile UDP. Aceste atacuri sunt de obicei mari ca volum și au ca scop supraîncărcarea capacității rețelei sau a serverelor de aplicații. Lucrul bun (pentru cât este ceva bun în a fi atacat) este că sunt un tip de atac care are semnături clare și sunt mai ușor de detectat.

În ceea ce privește atacurile la straturile 6 și 7, acestea sunt adesea clasificate ca atacuri la nivelul aplicației. Deși aceste atacuri sunt mai puțin frecvente, ele tind să fie și mai sofisticate. Aceste atacuri sunt de obicei mici ca volum în comparație cu atacurile din stratul de infrastructură, dar tind să se concentreze pe anumite părți scumpe ale aplicației. Exemple de astfel de tipuri de atacuri includ o avalanșă de solicitări HTTP către o pagină de conectare sau un API de căutare costisitor, sau chiar inundații XML-RPC WordPress, care sunt cunoscute și sub numele de atacuri pingback WordPress.

TREBUIE CITIT: 7 cele mai bune sisteme de prevenire a intruziunilor (IPS)

Protejarea împotriva atacurilor DDoS

Pentru a proteja eficient împotriva unui atac DDoS, timpul este esențial. Acesta este un tip de atac în timp real, așa că necesită un răspuns în timp real. Sau o face? De fapt, o modalitate de a vă proteja împotriva atacurilor DDoS este să trimiteți atacatorii în altă parte, pe lângă serverele dvs.

O modalitate prin care se poate realiza acest lucru este prin distribuirea site-ului dvs. prin intermediul unui tip de rețea de distribuție a conținutului (CDN). Folosind un CDN, utilizatorii site-ului dvs. (atât cei legitimi, cât și potențialii atacatori) nu vă lovesc niciodată serverele web, ci pe cele ale CDN-ului, protejându-vă astfel serverele și asigurându-vă că orice atac DDoS va afecta doar un subset relativ mic de clienți.

O altă modalitate de a preveni atacurile DDoS să ajungă la serverele dvs. este prin utilizarea instrumentelor de echilibrare a încărcăturii. Echilibratoarele de încărcare sunt dispozitive care sunt utilizate în mod obișnuit pentru a direcționa conexiunile la servere de intrare către mai multe servere. Motivul principal pentru care sunt folosite este pentru a oferi capacitate suplimentară. Să presupunem că un singur server poate gestiona până la 500 de conexiuni pe minut, dar afacerea ta a crescut și acum ai 700 de conexiuni pe minut. Puteți adăuga un al doilea server cu un echilibrator de încărcare, iar conexiunile de intrare vor fi echilibrate automat între cele două servere. Dar balansoarele mai avansate de încărcare au și caracteristici de securitatecare poate, de exemplu, să recunoască simptomele unui atac DDoS și să trimită cererea către un server fals în loc să vă supraîncărcă serverele. Deși eficiența unor astfel de tehnologii variază, ele constituie o primă linie de apărare bună.

Informații de securitate și management al evenimentelor pentru salvare

Sistemele SIEM (Security Information and Event Management) sunt una dintre cele mai bune modalități de protecție împotriva atacurilor DDoS. Modul în care funcționează le permite să detecteze aproape orice tip de activitate suspectă, iar procesele lor tipice de remediere pot ajuta la oprirea atacurilor care le-au pierdut pe drum. SIEM este adesea ultima linie de apărare împotriva atacurilor DDoS. Ei vor prinde orice atac care ajunge efectiv la sistemele tale, cele care au reușit să ocolească alte mijloace de protecție.

Elementele principale ale SIEM

Suntem pe cale să explorăm în detaliu fiecare componentă majoră a unui sistem SIEM. Nu toate sistemele SIEM includ toate aceste componente și, chiar și atunci când o fac, ar putea avea funcționalități diferite. Cu toate acestea, ele sunt cele mai de bază componente pe care le-ar găsi de obicei, într-o formă sau alta, în orice sistem SIEM.

Colectarea și gestionarea jurnalelor

Colectarea și gestionarea jurnalelor este componenta principală a tuturor sistemelor SIEM. Fără el, nu există SIEM. Sistemul SIEM trebuie să achiziționeze date de jurnal dintr-o varietate de surse diferite. Îl poate trage sau diferite sisteme de detectare și protecție îl pot împinge către SIEM. Deoarece fiecare sistem are propriul mod de clasificare și înregistrare a datelor, revine SIEM să normalizeze datele și să le uniformizeze, indiferent de sursa lor.

După normalizare, datele înregistrate vor fi adesea comparate cu modelele de atac cunoscute în încercarea de a recunoaște comportamentul rău intenționat cât mai devreme posibil. De asemenea, datele vor fi adesea comparate cu datele colectate anterior pentru a ajuta la construirea unei linii de referință care va îmbunătăți și mai mult detectarea activității anormale.

CITEȘTE ȘI: Cele mai bune servicii de înregistrare în cloud testate și revizuite

Răspuns la eveniment

Odată ce un eveniment este detectat, trebuie făcut ceva în privința lui. Acesta este modulul de răspuns la evenimente pentru sistemul SIEM. Răspunsul la eveniment poate lua diferite forme. În implementarea sa cea mai de bază, un mesaj de alertă va fi generat pe consola sistemului. Adesea pot fi generate alerte prin e-mail sau SMS.

Dar cele mai bune sisteme SIEM fac un pas mai departe și vor iniția adesea un proces de remediere. Din nou, acesta este ceva care poate lua multe forme. Cele mai bune sisteme au un sistem complet de flux de lucru pentru răspuns la incident, care poate fi personalizat pentru a oferi exact răspunsul dorit. Și așa cum s-ar putea aștepta, răspunsul la incident nu trebuie să fie uniform și diferite evenimente pot declanșa procese diferite. Cele mai bune sisteme vă vor oferi control complet asupra fluxului de lucru de răspuns la incident. Rețineți că atunci când căutați protecție împotriva evenimentelor în timp real, cum ar fi atacurile DDoS, răspunsul la eveniment este probabil cea mai importantă caracteristică.

Bord

Odată ce ați instalat sistemul de colectare și gestionare a jurnalelor și sistemele de răspuns, următorul modul important este tabloul de bord. La urma urmei, va fi fereastra dvs. cu privire la starea sistemului dvs. SIEM și, prin extensie, la starea securității rețelei dvs. . Sunt o componentă atât de importantă, deoarece multe instrumente oferă mai multe tablouri de bord. Deoarece diferiți oameni au priorități și interese diferite, tabloul de bord perfect pentru un administrator de rețea va fi diferit de cel al unui administrator de securitate, iar un director va avea nevoie și de unul complet diferit.

Deși nu putem evalua un sistem SIEM după numărul de tablouri de bord pe care le are, trebuie să alegeți unul care are tablourile de bord de care aveți nevoie. Acesta este cu siguranță ceva de care veți dori să aveți în vedere atunci când evaluați furnizorii. Multe dintre cele mai bune sisteme vă vor permite să adaptați tablouri de bord încorporate sau să construiți tablouri de bord personalizate după bunul plac.

Raportare

Următorul element important al unui sistem SIEM este raportarea. S-ar putea să nu știți încă – și nu vă vor ajuta să preveniți sau să opriți atacurile DDoS, dar veți avea nevoie în cele din urmă de rapoarte. Conducerea superioară va avea nevoie de ei să vadă singuri că investiția lor într-un sistem SIEM dă roade. De asemenea, este posibil să aveți nevoie de rapoarte în scopuri de conformitate. Respectarea standardelor precum PCI DSS, HIPAA sau SOX poate fi ușurată atunci când sistemul dumneavoastră SIEM poate genera rapoarte de conformitate.

Deși rapoartele pot să nu fie în centrul unui sistem SIEM, ele sunt totuși componente esențiale. Și adesea, raportarea va fi un factor major de diferențiere între sistemele concurente. Rapoartele sunt ca niște bomboane, nu poți avea niciodată prea multe. Și, desigur, cele mai bune sisteme vă vor permite să adaptați rapoartele existente sau să creați unele personalizate.

Instrumentele de top pentru protejarea împotriva atacurilor DDoS

Deși există diferite tipuri de instrumente care pot ajuta la protejarea împotriva atacurilor DDoS, niciunul nu oferă același nivel de protecție directă ca și instrumentele de gestionare a informațiilor de securitate și a evenimentelor. Acesta este ceea ce toate instrumentele de pe lista noastră sunt de fapt instrumente SIEM. Oricare dintre instrumentele de pe lista noastră va oferi un anumit grad de protecție împotriva multor tipuri diferite de amenințări, inclusiv DDoS. Enumerăm instrumentele în ordinea preferințelor noastre personale, dar, în ciuda ordinii lor, toate cele șase sunt sisteme excelente pe care vă putem recomanda doar să le încercați și să vedeți cum se potrivesc cu mediul dumneavoastră.

1. Manager de evenimente de securitate SolarWinds ( PROCĂ GRATUITĂ)

Poate că ați mai auzit de SolarWinds înainte. Numele este cunoscut de majoritatea administratorilor de rețea și cu motiv. Produsul emblematic al companiei, Network Performance Monitor este unul dintre cele mai bune instrumente de monitorizare a lățimii de bandă a rețelei disponibile. Dar asta nu este tot, compania este faimoasă și pentru numeroasele sale instrumente gratuite, cum ar fi Advanced Subnet Calculator sau serverul SFTP .

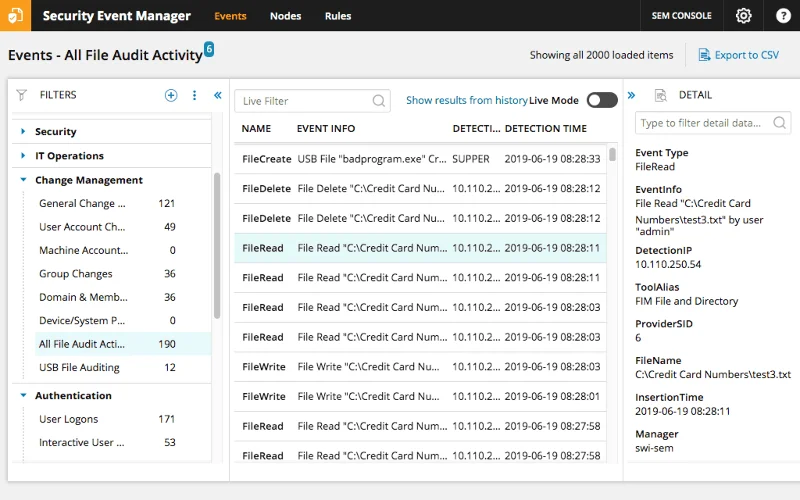

SolarWinds are instrumente pentru aproape orice sarcină de gestionare a rețelei și care include SIEM. Deși SolarWinds Security Event Manager (numit și SEM ) este cel mai bine descris ca un sistem SIEM entry-level, este probabil unul dintre cele mai competitive sisteme SIEM entry-level de pe piață. SolarWinds S EM are tot ceea ce a venit să se aștepte de la un sistem SIEM. Are funcții excelente de gestionare a jurnalelor și corelare, un tablou de bord excelent și un motor de raportare impresionant.

![Ce sunt atacurile DDoS și cum să vă protejați împotriva lor Ce sunt atacurile DDoS și cum să vă protejați împotriva lor]()

SolarWinds Security Event Managerul vă va alerta la comportamentele cele mai suspecte, permițându - vă să vă concentrați mai mult timp și resurse pe alte proiecte critice. Instrumentul are sute de reguli de corelare încorporate pentru a vă urmări rețeaua și a reuni date din diferitele surse de jurnal pentru a identifica potențialele amenințări în timp real. Și nu numai că obțineți reguli de corelare ieșite din cutie pentru a vă ajuta să începeți, ci și normalizarea datelor de jurnal permite crearea unei combinații nesfârșite de reguli. În plus, platforma are încorporat un flux de informații despre amenințări care funcționează pentru a identifica comportamentele care provin de la actori răi cunoscuți.

Daunele potențiale cauzate de un atac DDoS sunt adesea determinate de cât de repede identificați amenințarea și începeți să o abordați. SolarWinds Security Event Managerul poate grăbi răspunsul dumneavoastră prin automatizarea acestora ori de câte ori sunt declanșate anumite reguli de corelare. Răspunsurile pot include blocarea adreselor IP, modificarea privilegiilor, dezactivarea conturilor, blocarea dispozitivelor USB, uciderea aplicațiilor și multe altele. Sistemul avansat de răspuns în timp real al instrumentului va reacționa activ la fiecare amenințare. Și, deoarece se bazează mai degrabă pe comportament decât pe semnătură, sunteți protejat împotriva amenințărilor necunoscute sau viitoare. Numai această caracteristică îl face un instrument excelent pentru protecția DDoS.

SolarWinds Event Manager de securitate este licențiat de numărul de noduri care trimit informații de jurnal și evenimente. În acest context, un nod este orice dispozitiv (server, dispozitiv de rețea, desktop, laptop etc.) de pe care sunt colectate date de jurnal și/sau evenimente. Prețul începe de la 4 665 USD pentru 30 de dispozitive, inclusiv primul an de întreținere. Alte niveluri de licență sunt disponibile pentru până la 2 500 de dispozitive. Dacă doriți să încercați produsul înainte de a-l cumpăra, este disponibilă pentru descărcare o versiune de încercare complet funcțională de 30 de zile .

2. RSA NetWitness

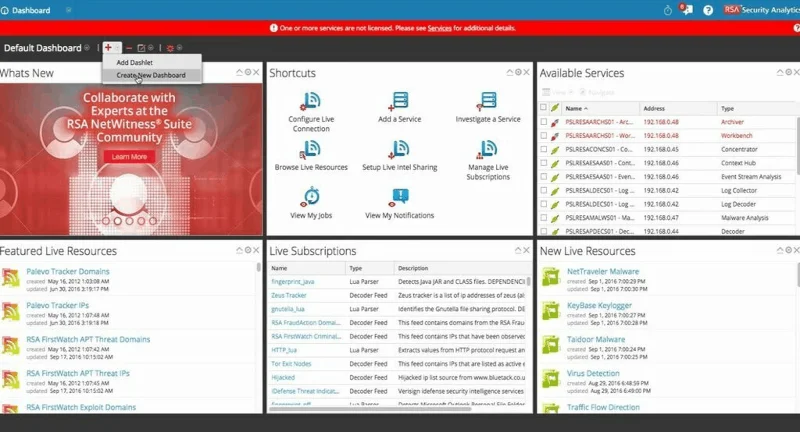

Din 2016, NetWitness s-a concentrat pe produse care susțin „conștientizarea situației rețelei profunde, în timp real și răspunsul agil al rețelei”. Istoria companiei este puțin complexă: după ce a fost achiziționată de EMC, care apoi a fuzionat cu Dell , afacerea Ne tW itness face acum parte din filiala RSA a Dell , ceea ce este o veste excelentă, deoarece RSA se bucură de o reputație solidă în securitatea IT.

RSA NetWitness este un produs excelent pentru organizațiile care caută o soluție completă de analiză a rețelei. Instrumentul încorporează informații despre afacerea dvs. care vă ajută să prioritizați alertele. Potrivit RSA , sistemul „ colectează date prin mai multe puncte de captare, platforme de calcul și surse de informații despre amenințări decât alte soluții SIEM ”. Există, de asemenea, detectarea avansată a amenințărilor, care combină analiza comportamentală, tehnicile de știință a datelor și inteligența amenințărilor. Și, în cele din urmă, sistemul de răspuns avansat se mândrește cu capabilități de orchestrare și automatizare pentru a vă ajuta să scăpați de amenințări înainte ca acestea să vă afecteze afacerea.

![Ce sunt atacurile DDoS și cum să vă protejați împotriva lor Ce sunt atacurile DDoS și cum să vă protejați împotriva lor]()

Unul dintre principalele dezavantaje ale RSA NetWitness este că nu este cel mai ușor de utilizat și configurat. Există, totuși, o mulțime de documentație cuprinzătoare disponibilă care vă poate ajuta la configurarea și utilizarea produsului. Acesta este un alt produs de nivel enterprise și va trebui să contactați vânzările RSA pentru a obține informații detaliate despre preț.

3. ArcSight Enterprise Security Manager

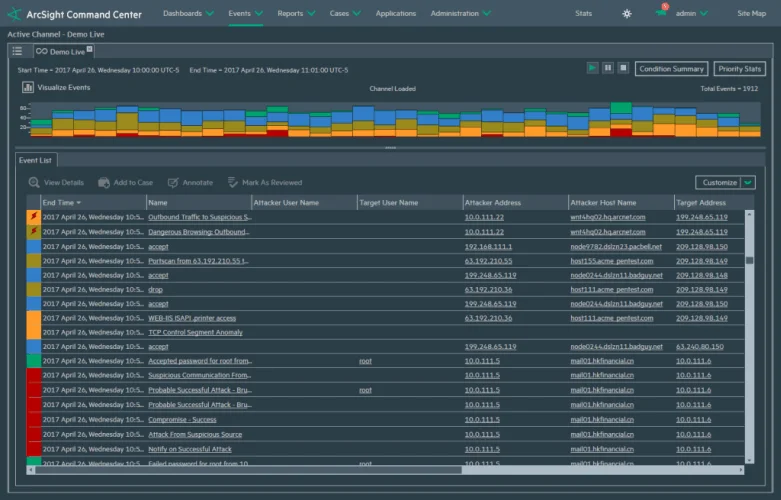

ArcSight Enterprise Security Manager ajută la identificarea și prioritizarea amenințărilor de securitate, organizarea și urmărirea activităților de răspuns la incident și simplificarea activităților de audit și conformitate. Acesta este un alt produs cu o istorie oarecum complicată. Vândută anterior sub marca HP , acum a fuzionat cu Micro Focus , o altă subsidiară HP .

ArcSight Enterprise Security Manager este un alt instrument SIEM extrem de popular care a fost în jurul valorii de mai mult de cincisprezece ani. Instrumentul compilează date de jurnal din diverse surse și efectuează o analiză extinsă a datelor, căutând semne de activitate rău intenționată. Și pentru a facilita identificarea rapidă a amenințărilor, instrumentul vă permite să vizualizați rezultatele analizei în timp real.

![Ce sunt atacurile DDoS și cum să vă protejați împotriva lor Ce sunt atacurile DDoS și cum să vă protejați împotriva lor]()

Din punct de vedere al caracteristicilor, acest produs nu lasă mult de dorit. Are o corelare puternică a datelor distribuite în timp real, automatizare a fluxului de lucru, orchestrare a securității și conținut de securitate bazat pe comunitate. ArcSight Enterprise Manager de securitate , de asemenea , se integrează cu alte ArcSight produse , cum ar fi Platforma de date și ArcSight Broker evenimente sau ArcSight Investigați . Acesta este încă un alt produs de nivel enterprise care, la fel ca aproape toate instrumentele SIEM de calitate, va necesita să contactați echipa de vânzări pentru a obține informații detaliate despre prețuri.

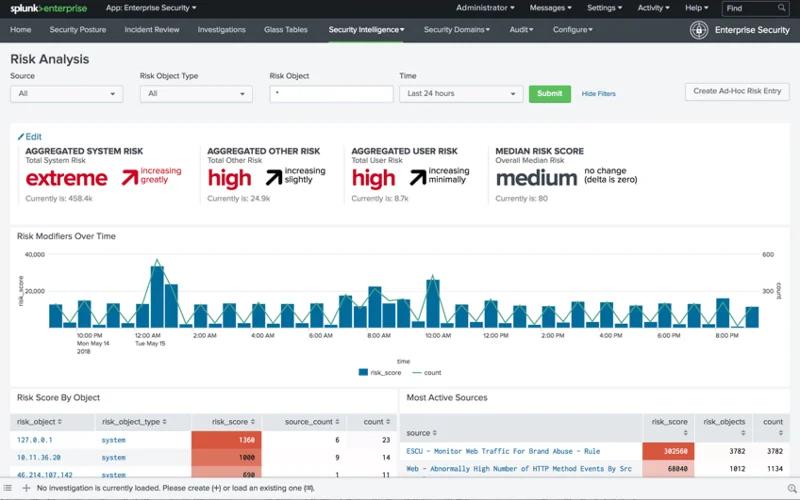

4. Splunk Enterprise Security

Splunk Enterprise Security - sau Splunk ES , așa cum este adesea numit - este posibil unul dintre cele mai populare sisteme SIEM și este deosebit de renumit pentru capabilitățile sale de analiză. Instrumentul monitorizează datele sistemului dumneavoastră în timp real, căutând vulnerabilități și semne de activitate anormală.

Răspunsul de securitate este un alt punct de vedere al Splunk ES și este important atunci când se confruntă cu atacuri DDoS. Sistemul folosește ceea ce Splunk numește Cadrul de răspuns adaptiv ( ARF ) care se integrează cu echipamente de la peste 55 de furnizori de securitate. De ARF Efectuează automat de răspuns, accelerarea sarcinilor manuale. Acest lucru vă va permite să câștigați rapid avantajul. Adăugați la asta o interfață de utilizator simplă și neaglomerată și aveți o soluție câștigătoare. Alte caracteristici interesante includ funcția Notables care arată alerte personalizabile de utilizator și Asset Investigator pentru semnalarea activităților rău intenționate și prevenirea problemelor ulterioare.

![Ce sunt atacurile DDoS și cum să vă protejați împotriva lor Ce sunt atacurile DDoS și cum să vă protejați împotriva lor]()

Splunk ES este un produs de nivel enterprise și, ca atare, vine cu o etichetă de preț de dimensiunea întreprinderii. Așa cum este adesea cazul sistemelor de nivel enterprise, nu puteți obține informații despre prețuri de pe site-ul web Splunk . Va trebui să contactați departamentul de vânzări pentru a obține o ofertă. Dar, în ciuda prețului său, acesta este un produs grozav și poate doriți să contactați Splunk și să profitați de o perioadă de încercare gratuită disponibilă.

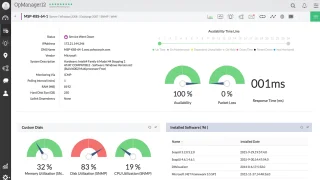

5. McAfee Enterprise Security Manager

McAfee este un alt nume cunoscut în domeniul securității IT și probabil că nu necesită nicio introducere. Cu toate acestea, este mai cunoscut pentru produsele sale de protecție împotriva virusurilor. McAfee Enterprise S ecuritate M anager nu este doar software - ul. Este de fapt un aparat pe care îl puteți obține fie sub formă virtuală, fie fizică.

În ceea ce privește capabilitățile sale de analiză, mulți consideră că McAfee Enterprise Security Manager este unul dintre cele mai bune instrumente SIEM. Sistemul colectează jurnalele pe o gamă largă de dispozitive. În ceea ce privește capacitățile sale de normalizare, este, de asemenea, de top. Motorul de corelare compilează cu ușurință surse de date disparate, facilitând detectarea evenimentelor de securitate pe măsură ce se întâmplă, o caracteristică importantă atunci când încercați să vă protejați împotriva evenimentelor în timp real, cum ar fi atacurile DDoS.

![Ce sunt atacurile DDoS și cum să vă protejați împotriva lor Ce sunt atacurile DDoS și cum să vă protejați împotriva lor]()

Cu toate acestea, soluția McAfee are mai mult decât Managerul de securitate al întreprinderii . Pentru a obține o soluție SIEM cu adevărat completă, aveți nevoie și de Enterprise Log Manager și Event Receiver . Vestea bună este că toate cele trei produse pot fi ambalate într-un singur aparat, ușurând oarecum procesele de achiziție și configurare. Pentru cei dintre voi care doresc să încerce produsul înainte de a-l cumpăra, este disponibilă o versiune de încercare gratuită.