Software-ul nu este niciodată imun la hacking. Software-ul poate fi dezvoltat astfel încât să fie mai dificil să îl piratați, dar dacă software-ul în sine nu evoluează, prin dezvoltare activă, acesta va ceda în cele din urmă unui instrument sau tehnică de hacking. Acest lucru este valabil pentru aplicațiile pe care le rulați pe desktop sau pe mobil, precum și pentru sistemele de operare care rulează pe aceste dispozitive.

Vulnerabilitate de zi zero

Defecte de securitate sunt descoperite tot timpul în aplicații și sisteme de operare, dar exploatările zero-day sunt cele care tind să provoace mai multă alarmă. O exploatare zero-day este practic un defect sau o vulnerabilitate într-o aplicație sau sistem de operare care este prezent în versiunea curentă, în uz activ. Este un motiv de alarmă, deoarece software-ul este deja utilizat pe sute, dacă nu mii de sisteme cu vulnerabilitatea de acolo.

Tot ce trebuie să facă hackerii este să găsească un sistem care rulează aplicația sau sistemul de operare cu vulnerabilitatea și să-l exploateze.

Remedierea unei vulnerabilități Zero-day

O vulnerabilitate zero-day trebuie mai întâi descoperită înainte de a putea fi remediată. În mod normal, vulnerabilitatea va trebui exploatată înainte de a fi descoperită, motiv pentru care este cu atât mai periculoasă. Producătorul aplicației o poate descoperi singur dacă un hacker etic o găsește, dar este mai probabil să afle despre aceasta după o încălcare a securității la scară mică sau mare.

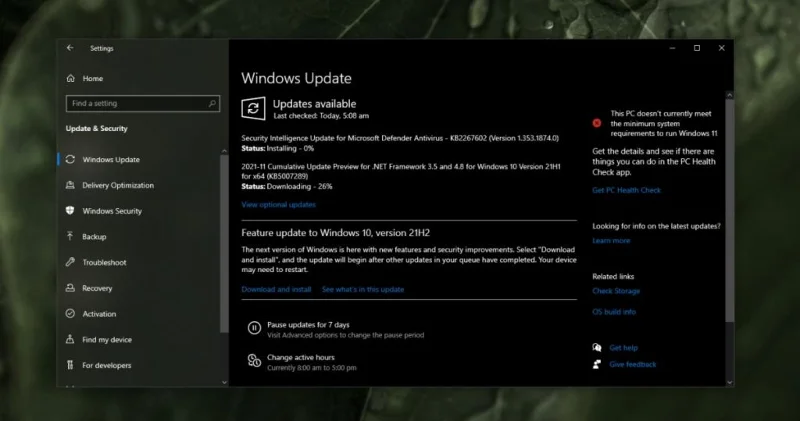

Odată descoperit, trebuie lansat un patch pentru software-ul afectat. Aceasta înseamnă că va trebui să așteptați ca dezvoltatorul unei aplicații sau al unui sistem de operare să remedieze problema și să o eliberați printr-o actualizare a aplicației sau a sistemului de operare. Actualizarea trebuie instalată pentru a corecta vulnerabilitatea. Dacă nu îl instalați, sistemul dumneavoastră rămâne în pericol.

![Ce este o vulnerabilitate Zero Day? Ce este o vulnerabilitate Zero Day?]()

Ce poti face?

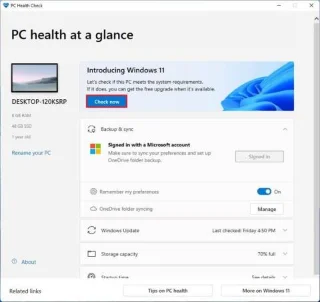

În general, este puține lucruri pe care un utilizator final poate face dacă folosește o aplicație sau un sistem de operare cu o vulnerabilitate zero-day. Dacă aplicația este nelipsită, puteți înceta să o utilizați până când există un patch pentru ea. Un sistem de operare este mult mai greu de abandonat într-un astfel de caz. Ar trebui să urmăriți actualizările care sunt lansate și să instalați periodic corecții de securitate atunci când acestea devin disponibile.

Din păcate, în acest caz, o aplicație antivirus poate să nu fie de mare folos. Dacă utilizați o aplicație vulnerabilă, este posibil ca antivirusul să rețină daunele, dar dacă sistemul dvs. de operare are o vulnerabilitate, este posibil ca antivirusul să nu fie de mare folos.

Concluzie

O vulnerabilitate zero-day poate apărea în orice aplicație, dar odată ce a fost exploatată, poate fi folosită pentru a obține acces la alte aplicații. De exemplu, dacă browserul dvs. are o vulnerabilitate zero-day, hackerii o pot exploata și pot obține acces la fișierele de pe hard disk. Acesta este motivul pentru care este întotdeauna o idee bună să utilizați aplicații care sunt actualizate și în dezvoltare activă. Dacă se descoperă o problemă, aceasta va fi corectată rapid înainte de pierderea datelor.