Build 29550 pentru Windows 11 27H2 cu noi setări de alimentare (Canary)

Versiunea 29550 pentru Windows 11 ajunge pe Canary Channel cu Emoji 16, modificări ale File Explorer, partajare în apropiere îmbunătățită și setări de alimentare actualizate.

Pe unele dispozitive cu Windows 11 și Windows 10, certificatele Secure Boot emise inițial în 2011 sunt programate să expire în iunie 2026. Deși Microsoft le înlocuiește în mod activ cu certificate din 2023, ar trebui să verificați dacă sistemul dvs. a trecut deja la certificatele mai noi pentru a preveni întreruperile la pornire sau la securitate.

Secure Boot este o caracteristică de protecție bazată pe firmware din Unified Extensible Firmware Interface (UEFI) care asigură că un dispozitiv încarcă doar software semnat digital și aprobat de producător. Protejează procesul de pornire prin prevenirea modificărilor neautorizate ale componentelor critice de pornire înainte de încărcarea sistemului de operare.

Pentru a realiza acest lucru, Secure Boot utilizează chei criptografice, cunoscute sub numele de autorități de certificare (CA), pentru a valida modulele de firmware și încărcătoarele de boot. Aceste certificate creează un lanț de încredere care blochează rularea codului rău intenționat în timpul pornirii timpurii.

Ca toate certificatele digitale, CA-urile Secure Boot au date de expirare definite. Certificatele din 2011 care ajung la sfârșitul valabilității lor în iunie 2026 înseamnă că sistemele trebuie să aibă instalate certificatele mai noi din 2023 pentru a continua să primească actualizări și să pornească normal, fără erori de validare a încrederii.

Deoarece certificatele digitale au date de expirare, sistemele trebuie să instaleze certificatele din 2023 înainte de expirarea certificatelor CA din 2011, în iunie 2026, pentru a continua pornirea și a primi actualizări corect.

Dispozitivele achiziționate în 2024 sau ulterior includ de obicei noile certificate. Pentru hardware-ul mai vechi, Microsoft îl distribuie prin Windows Update.

Microsoft identifică și actualizează deja automat certificările Secure Boot prin actualizări regulate ale sistemului, așa că nu este necesară nicio acțiune manuală în afară de menținerea Windows Update activat și instalarea actualizărilor de securitate lunare înainte de termenul limită din iunie 2026. Cu toate acestea, este întotdeauna o idee bună să verificați și să înțelegeți dacă dispozitivul dvs. are certificatele corespunzătoare.

În acest ghid , voi prezenta pașii pentru a verifica dacă certificatele Secure Boot 2023 sunt deja instalate pe computer.

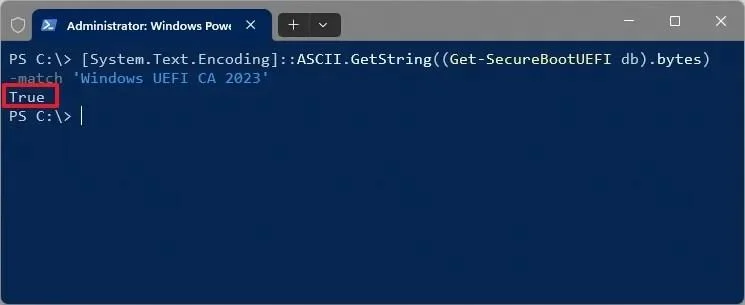

Pentru a verifica dacă aveți certificatele Secure Boot 2023 „actualizate” (care le înlocuiesc pe cele care expiră în 2026), urmați acești pași:

Deschideți Start pe Windows 11.

Caută PowerShell (sau Terminal ), dă clic dreapta pe rezultatul de sus și alege opțiunea Executare ca administrator.

Tastați această comandă pentru a verifica data de expirare a certificatelor Secure Boot și apăsați Enter:

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'

După ce finalizați pașii, dacă rezultatul este „Adevărat”, aveți noul certificat (valabil până în 2053). Dacă rezultatul este „Fals”, probabil că aveți încă certificatul din 2011 (care expiră în 2026).

Certificatele Secure Boot 2011 expiră în 2026 – ce face fiecare certificat

Aproape toate lanțurile moderne de Secure Boot se bazează pe certificatele Microsoft din 2011, care au următoarele date de expirare :

Pentru referință, iată ce face fiecare certificat:

Dacă certificatele dvs. se apropie de expirare, Microsoft și producătorul computerului (OEM) vor trimite automat actualizări de firmware sau actualizări „DBX” prin Windows Update sau actualizări de sistem pentru a înscrie noile certificate CA 2023. Puteți oricând instala manual noile certificate Secure Boot .

De ce apare ID-ul de eveniment 1801 în Vizualizatorul de evenimente (și de ce nu este o eroare)

În cele din urmă, probabil veți observa că apare ID-ul de eveniment 1801 pentru sursa „TPM-WMI (Microsoft-Windows-TPM-WMI)” cu mesajul „BucketConfidenceLevel: Under Observation – More Data Needed” .

Deși pare o eroare, nu este o eroare. Această intrare înseamnă că sistemul de operare a detectat certificate Secure Boot actualizate, dar nu le-a aplicat încă firmware-ului.

Dispozitivul se află într-o fază de testare și validare, în timp ce Microsoft implementează treptat actualizarea. Deoarece cheile Secure Boot se află în firmware-ul UEFI și afectează lanțul de bootare, tranziția este coordonată cu atenție pentru a evita problemele de bootare.

În termeni simpli, ID-ul evenimentului 1801 este doar o verificare a stării care indică faptul că Windows evaluează dispozitivul dvs. ca parte a implementării certificatului Secure Boot. Mesajul „Sub observație” reflectă acest proces de evaluare. Nu indică o problemă TPM, o corupere a Secure Boot sau o eroare a BIOS-ului. Deși este înregistrat ca o eroare, este pur informativ.

Tranziția certificatului Secure Boot are loc în două faze. Mai întâi, Windows 11 (sau 10) descarcă și instalează noul certificat în sistemul de operare. Ulterior, după verificările de compatibilitate și validare, certificatul este scris în firmware-ul sistemului și activat.

Dispozitivele pot rămâne între aceste două etape pentru o perioadă de timp, motiv pentru care intrările TPM-WMI pot continua să apară în Vizualizatorul de evenimente chiar dacă nu există nicio eroare.

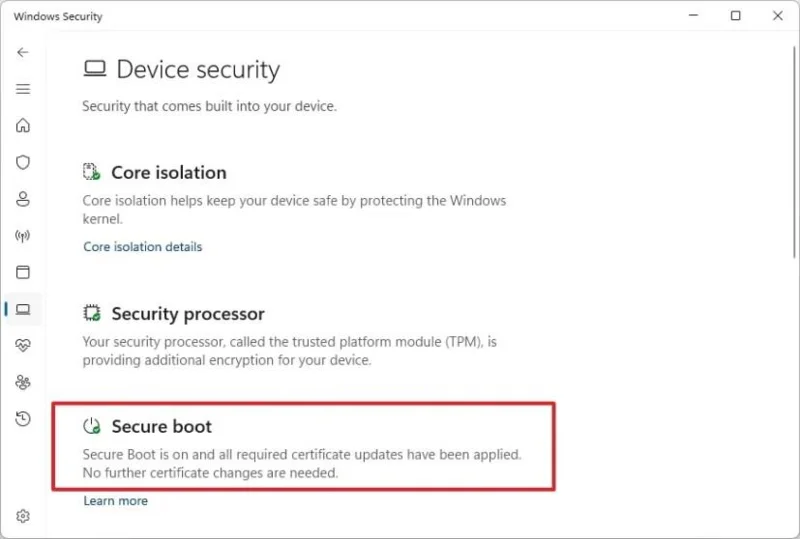

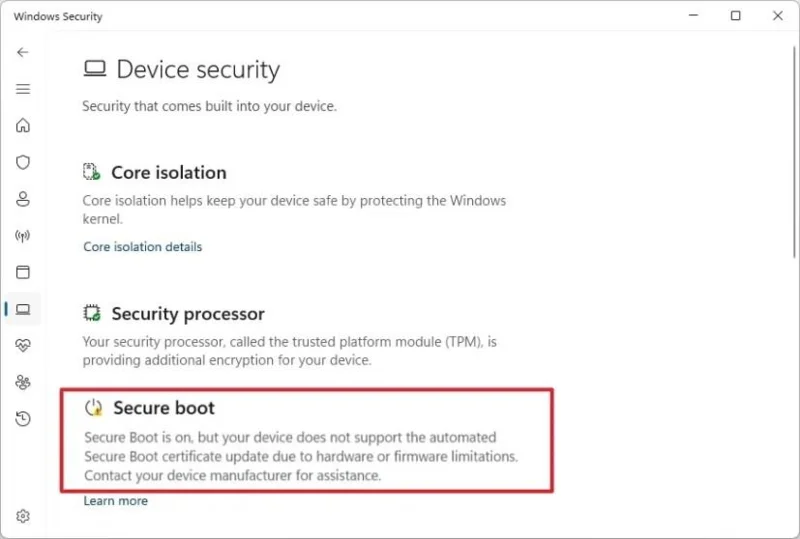

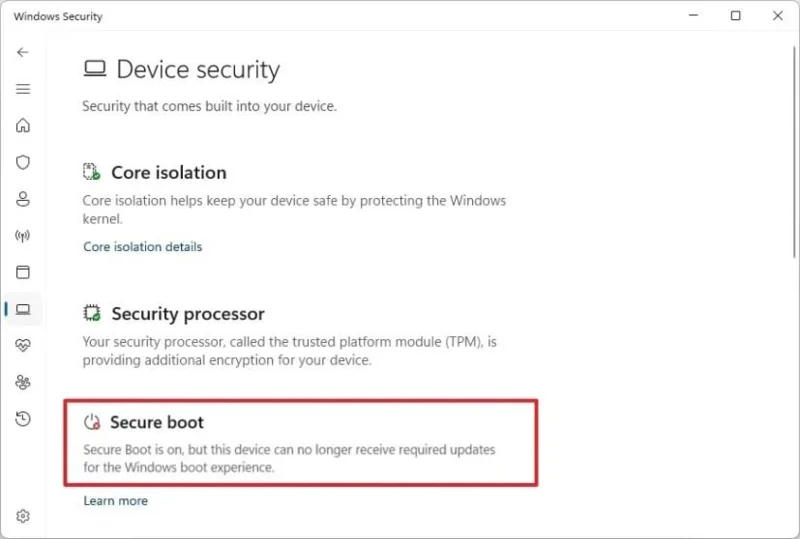

Pe lângă utilizarea PowerShell, aplicația Windows Security a fost actualizată pentru a afișa starea exactă a certificatelor Secure Boot care expiră în 2026.

Pentru a verifica dacă computerul are cele mai recente certificate Secure Boot, urmați acești pași:

Deschideți Start .

Caută Securitate Windows și dă clic pe primul rezultat pentru a deschide aplicația.

Faceți clic pe Securitatea dispozitivului din panoul din stânga.

Confirmați culoarea și mesajul insignei Secure Boot.

(Opțiunea 1) Verde înseamnă că sistemul este complet actualizat cu cele mai recente certificate și componente de bootare.

(Opțiunea 2) Galbenul indică faptul că o actualizare este în așteptare sau este limitată de constrângeri de compatibilitate.

(Opțiunea 3) Roșu înseamnă că sistemul nu poate aplica actualizările necesare și necesită intervenție.

După ce parcurgeți pașii, veți înțelege mai clar dacă nu este necesară nicio acțiune sau dacă trebuie să continuați procesul manual pentru a actualiza firmware-ul sistemului cu cea mai nouă versiune a certificatelor Secure Boot.

Mesajul pe care îl veți vedea în aplicația Securitate Windows este legat de actualizările de certificate livrate prin Windows Update. Sistemul evaluează compatibilitatea firmware-ului, verifică implementarea certificatelor și raportează rezultatul în timp real.

Microsoft lansează treptat această actualizare pentru aplicația Windows Update. Dacă nu puteți determina starea certificatelor, utilizați opțiunea PowerShell.

De asemenea, începând din mai 2026, notificările la nivel de sistem vor reflecta aceste stări, sporind vizibilitatea atunci când sunt necesare acțiuni.

Versiunea 29550 pentru Windows 11 ajunge pe Canary Channel cu Emoji 16, modificări ale File Explorer, partajare în apropiere îmbunătățită și setări de alimentare actualizate.

KB5079464 (versiunea 26300.8068) pentru Windows 11 ajunge pe Dev Channel cu actualizări ale politicilor de debloat, îmbunătățiri ale configurării, modificări de securitate ale driverelor și multe altele.

Actualizările Windows 11 KB5077181 și KB5079473 întrerup accesul la unitatea C pe unele PC-uri Samsung. Microsoft confirmă cauza și oferă o soluție alternativă.

Versiunea 26120.4151 (KB5058486) pentru Windows 11 este lansată în versiunea Beta Channel cu noi setări avansate, inteligență artificială pentru File Explorer și modificări vizuale.

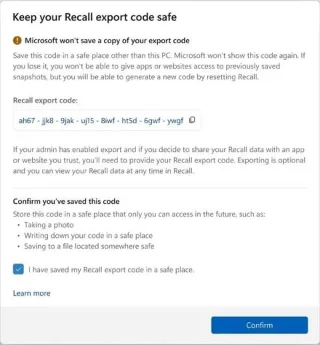

KB5058512 (build 26200.5622) pentru Windows 11 este lansată cu modificări ale inteligenței artificiale, export pentru rechemare, secunde de ceas și optimizări ale Explorerului de fișiere în canalul pentru dezvoltatori.

Versiunea 26200.5722 (KB5062669) pentru Windows 11 25H2 în Dev Channel cu funcții noi, modificări și remedieri. Versiunea 24H2 primește versiunea 26120.5722

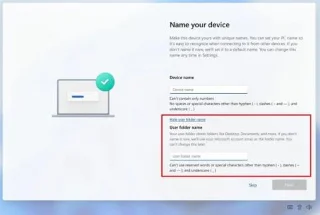

Noua funcție „Transfer pe un PC nou” din Windows 11 25H2 OOBE vă permite să migrați fișiere și setări în timpul configurării utilizând rețeaua locală fără OneDrive.

KB5064093 (versiunea 26200.5761) pentru Windows 11 este lansată cu reluarea aplicației Android, o nouă pictogramă pentru bateria din ecranul de blocare, actualizări și remedieri ale agentului AI.

Versiunea 27774 pentru Windows 11 introduce funcția de protecție a administratorilor și modificări la configurarea Windows atunci când se lucrează cu partiții.

Pentru a descărca fișierul ISO Windows 8.1, deschideți pagina de descărcare Microsoft, selectați ediția, limba și faceți clic pe butonul de descărcare.