La sicurezza è spesso una delle preoccupazioni principali degli amministratori di rete. E proprio come ci sono strumenti per aiutarci con praticamente tutte le nostre attività quotidiane, ci sono strumenti che ci aiuteranno a proteggere le nostre reti e le apparecchiature di cui sono fatte. E oggi ti offriamo alcuni dei migliori strumenti di sicurezza di rete a cui potremmo pensare.

Il nostro elenco non è affatto completo in quanto sono disponibili centinaia di strumenti che possono aiutarti a proteggere la tua rete. Esclude anche il software antivirus che, nonostante sia correlato alla sicurezza, rientra in una categoria di strumenti completamente diversa. Abbiamo anche escluso i firewall dal nostro elenco. Anche questi sono in una categoria diversa. Ciò che abbiamo incluso sono strumenti e scanner di valutazione delle vulnerabilità, strumenti di crittografia, scanner di porte, ecc. In effetti, avevamo praticamente un solo criterio per l'inclusione nella nostra lista, dovevano essere strumenti relativi alla sicurezza. Sono strumenti che possono aiutarti ad aumentare la sicurezza o a testarla e verificarla.

Abbiamo così tanti strumenti da rivedere che non dedicheremo molto tempo alla teoria. Inizieremo semplicemente con qualche dettaglio in più sulle diverse categorie di strumenti e proseguiremo con la revisione degli strumenti stessi.

Diverse categorie di strumenti

Esistono letteralmente centinaia di strumenti diversi relativi alla sicurezza della rete. Per facilitare il confronto tra i diversi strumenti, può essere utile classificarli. Uno dei tipi di strumenti che abbiamo nel nostro elenco sono i gestori di eventi. Questi sono strumenti che risponderanno a vari eventi che accadono sulla tua rete. Spesso rilevano questi eventi analizzando i registri della tua attrezzatura.

Utili sono anche gli sniffer di pacchetti, che ti consentono di scavare nel traffico e decodificare i pacchetti per vedere il carico utile che contengono. Verranno spesso utilizzati per indagare ulteriormente sugli eventi di sicurezza.

Un'altra importante categoria di strumenti è il rilevamento delle intrusioni e i sistemi di prevenzione. Sono diversi dai software antivirus o firewall. Funzionano al perimetro della tua rete per rilevare qualsiasi tentativo di accesso non autorizzato e/o qualsiasi attività dannosa.

Il nostro elenco include anche alcuni strumenti stravaganti che non rientrano in una categoria specifica ma che secondo noi dovrebbero essere inclusi in quanto sono veramente utili.

I migliori strumenti per la sicurezza della rete

Quando si presenta un elenco così ampio di strumenti che servono a scopi molto diversi, è difficile elencarli in qualsiasi ordine. Tutti gli strumenti recensiti qui sono molto diversi e uno non è oggettivamente migliore di un altro. Quindi, abbiamo deciso di elencarli in ordine casuale.

1. SolarWinds Log and Event Manager (PROVA GRATUITA)

Se non conosci già SolarWinds, l'azienda produce da anni alcuni dei migliori strumenti di amministrazione di rete. Il suo Network Performance Monitor o il suo NetFlow Traffic Analyzer sono alcuni dei migliori pacchetti di monitoraggio della rete SNMP e raccoglitore e analizzatore NetFlow che puoi trovare. SolarWinds produce anche ottimi strumenti gratuiti che soddisfano esigenze specifiche degli amministratori di rete e di sistema, come un eccellente calcolatore di sottoreti e un ottimo server TFTP .

![14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021 14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021]()

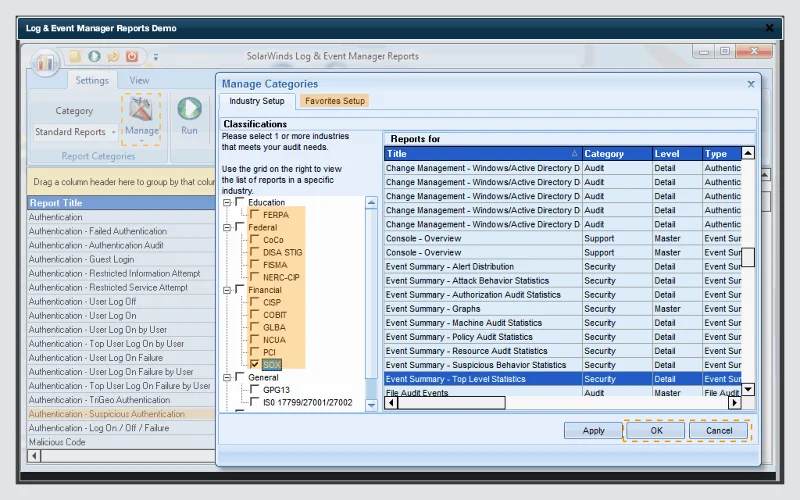

Quando si tratta di strumenti di sicurezza della rete, SolarWinds ha alcuni buoni prodotti per te. Innanzitutto è il suo Log and Event Manager (LEM) . Questo strumento è meglio descritto come sistema SIEM ( Security Information and Event Management ) di livello base. È forse uno dei sistemi SIEM entry-level più competitivi sul mercato. Il prodotto SolarWinds ha quasi tutto ciò che ci si può aspettare da un sistema di base. Lo strumento ha eccellenti funzionalità di gestione e correlazione dei log insieme a un impressionante motore di reporting.

Il SolarWinds Log and Event Manager vanta anche alcune eccellenti funzionalità di risposta agli eventi. Il suo sistema in tempo reale reagirà a qualsiasi minaccia rilevata. E lo strumento si basa sul comportamento piuttosto che sulla firma, il che lo rende ottimo per la protezione da exploit zero-day e minacce future sconosciute senza la necessità di aggiornare costantemente lo strumento. Il SolarWinds LEM e dispone di un cruscotto impressionante che è forse la sua migliore risorsa. Il suo design semplice significa che non avrai problemi a identificare rapidamente le anomalie.

Il prezzo per SolarWinds Log and Event Manager parte da $ 4 585. E se vuoi provare prima di acquistare, è disponibile una versione di prova gratuita di 30 giorni completamente funzionale .

PROVA GRATUITA: SOLARWINDS LOG ED EVENT MANAGER

2. SolarWinds Network Configuration Manager (PROVA GRATUITA)

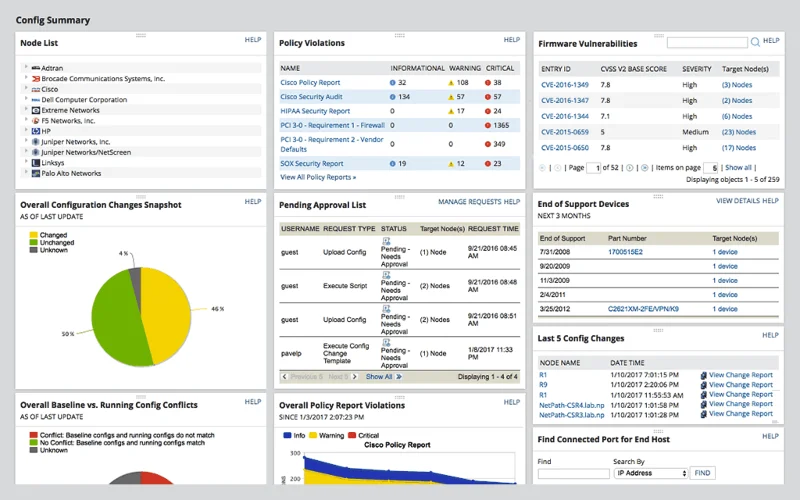

SolarWinds realizza anche alcuni altri strumenti relativi alla sicurezza della rete. Ad esempio, SolarWinds Network Configuration Manager ti consentirà di garantire che tutte le configurazioni delle apparecchiature siano standardizzate. Ti consentirà di inviare modifiche alla configurazione di massa a migliaia di dispositivi di rete. Dal punto di vista della sicurezza, rileverà modifiche non autorizzate che potrebbero essere un segno di manomissione dannosa della configurazione.

![14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021 14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021]()

Lo strumento può aiutarti a recuperare rapidamente dagli errori ripristinando le configurazioni precedenti. Puoi anche utilizzare le sue funzionalità di gestione delle modifiche per identificare rapidamente cosa è cambiato all'interno di un file di configurazione ed evidenziare le modifiche. Inoltre, questo strumento ti consentirà di dimostrare la conformità e superare gli audit normativi grazie ai suoi report standard di settore integrati.

Il prezzo per SolarWinds Network Configuration Manager parte da $2 895 e varia in base al numero di nodi gestiti. È disponibile una prova gratuita di 30 giorni completamente funzionante .

PROVA GRATUITA: SOLARWINDS NETWORK CONFIGURATION MANAGER

3. Tracker dispositivo utente SolarWinds (PROVA GRATUITA)

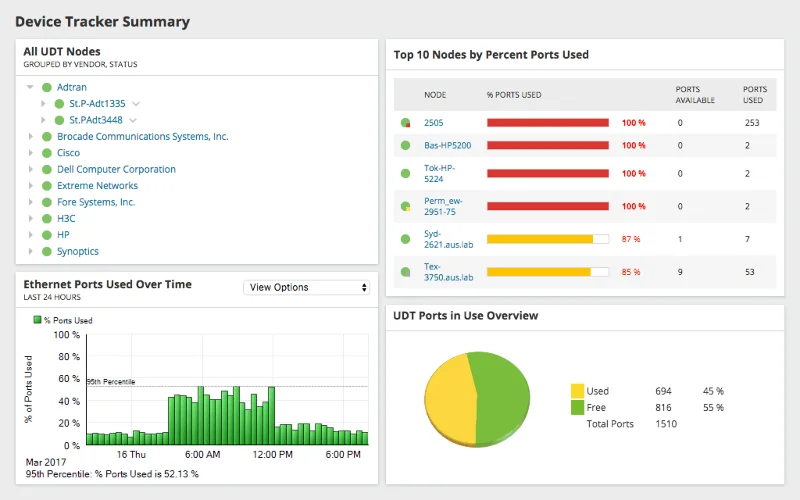

Il SolarWinds User Device Tracker è un altro strumento di sicurezza di rete indispensabile. Può migliorare la tua sicurezza IT rilevando e monitorando utenti e dispositivi endpoint. Identificherà quali porte dello switch sono in uso e determinerà quali porte sono disponibili in più VLAN.

![14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021 14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021]()

Quando si sospetta un'attività dannosa con un dispositivo endpoint specifico o un determinato utente, lo strumento ti consentirà di individuare rapidamente la posizione del dispositivo o dell'utente. Le ricerche possono essere basate su nomi host, indirizzi IP/MAC o nomi utente. La ricerca può anche essere estesa esaminando le attività di connessione passate del dispositivo o dell'utente sospetto.

Il SolarWinds User Device Tracker ha un prezzo a partire da $ 895 e varia in base al numero di porte da monitorare. Come con la maggior parte dei prodotti SolarWinds, è disponibile una prova gratuita completa di 30 giorni .

PROVA GRATUITA: SOLARWINDS USER DEVICE TRACKER

4. Wireshark

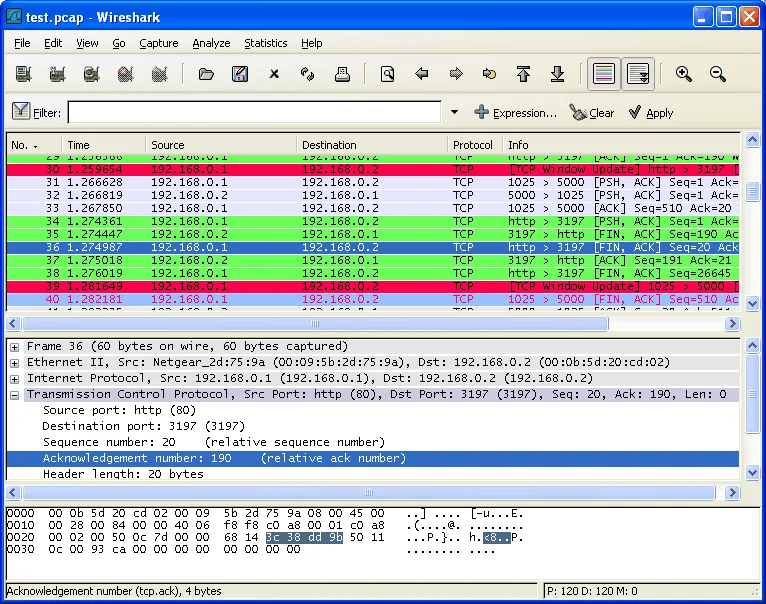

Dire che Wireshark è solo uno strumento di sicurezza della rete è un eufemismo grossolano. È di gran lunga il miglior pacchetto di acquisizione e analisi dei pacchetti che possiamo trovare in questi giorni. Questo è uno strumento che puoi utilizzare per eseguire analisi approfondite del traffico di rete. Ti permetterà di catturare il traffico e decodificare ogni pacchetto, mostrandoti esattamente cosa contiene.

![14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021 14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021]()

Wireshark è diventato lo standard de facto e la maggior parte degli altri strumenti tende a emularlo. Le capacità di analisi di questo strumento sono così potenti che molti amministratori utilizzeranno Wireshark per analizzare le acquisizioni eseguite utilizzando altri strumenti. In effetti, questo è così comune che all'avvio ti verrà chiesto di aprire un file di acquisizione esistente o di avviare l'acquisizione del traffico. Ma il più grande punto di forza di questo strumento sono i suoi filtri. Ti permetteranno facilmente di concentrarti con precisione sui dati rilevanti.

Nonostante la sua ripida curva di apprendimento (una volta ho frequentato una lezione di tre giorni solo su come usarlo) vale la pena imparare a Wireshark . Si rivelerà inestimabile innumerevoli volte. Questo è uno strumento gratuito e open source che è stato portato su quasi tutti i sistemi operativi. Può essere scaricato direttamente dal sito Web di Wireshark .

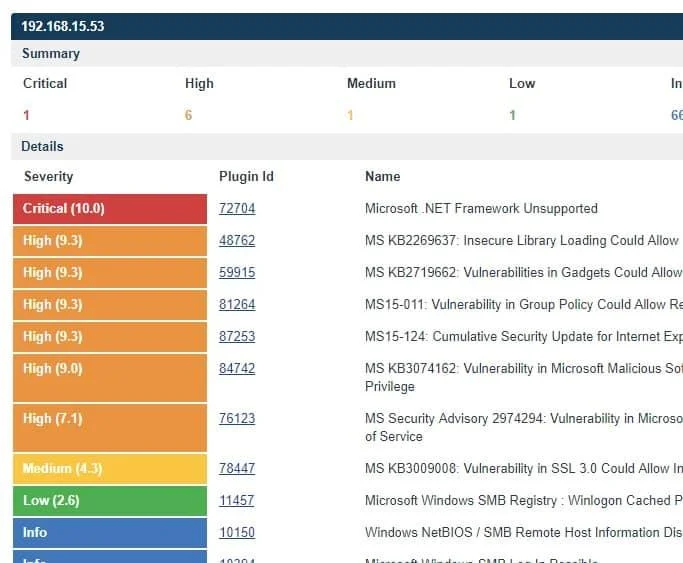

5. Nessus Professionista

Nessus Professional è una delle soluzioni di valutazione più diffuse del settore per identificare vulnerabilità, problemi di configurazione e malware che gli aggressori utilizzano per ottenere l'accesso non autorizzato alle reti. Viene utilizzato da milioni di professionisti della sicurezza informatica, offrendo loro una visione esterna della sicurezza della propria rete. Nessus Professional offre anche importanti indicazioni su come migliorare la sicurezza della rete.

![14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021 14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021]()

Nessus Professional ha una delle più ampie coperture sulla scena delle minacce. Possiede la più recente intelligenza e un'interfaccia facile da usare. Anche gli aggiornamenti rapidi sono una delle eccellenti caratteristiche dello strumento. Nessus Professional fornisce un pacchetto di scansione delle vulnerabilità efficace e completo .

Nessus Professional è basato su abbonamento e ti costerà $2 190/anno. Se preferisci provare il prodotto prima di acquistare un abbonamento, puoi ottenere una prova gratuita anche se dura solo 7 giorni.

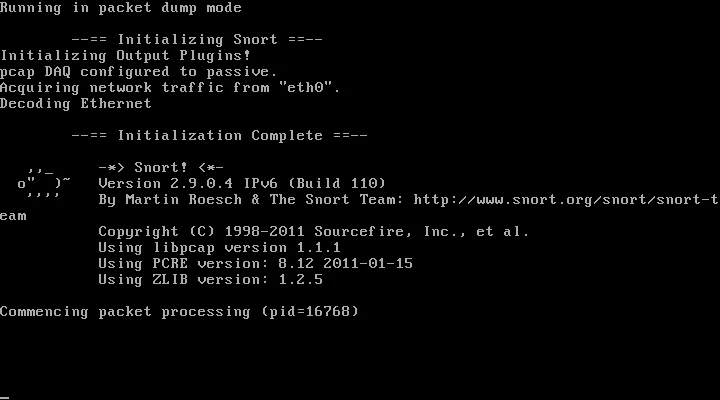

6. Sbuffa

Snort è uno dei più noti sistemi di rilevamento delle intrusioni open source(IDS). È stato creato nel 1998 ed è di proprietà di Cisco System dal 2013. Nel 2009, Snort è entrato nella Open Source Hall of Fame di InfoWorld come uno dei " più grandi software open source di tutti i tempi ". Questo è quanto è buono.

![14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021 14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021]()

Snort ha tre modalità di funzionamento: sniffer, packet logger e rilevamento delle intrusioni di rete. La modalità sniffer viene utilizzata per leggere i pacchetti di rete e visualizzarli sullo schermo. La modalità di registrazione dei pacchetti è simile ma i pacchetti vengono registrati sul disco. La modalità di rilevamento delle intrusioni è la più interessante. Lo strumento monitora il traffico di rete e lo analizza rispetto a un set di regole definito dall'utente. È quindi possibile eseguire diverse azioni in base alla minaccia identificata.

Snort può essere utilizzato per rilevare diversi tipi di sonde o attacchi, inclusi tentativi di fingerprinting del sistema operativo, attacchi di URL semantici, buffer overflow, sonde di blocco dei messaggi del server e scansioni nascoste delle porte. Snort può essere scaricato dal proprio sito web .

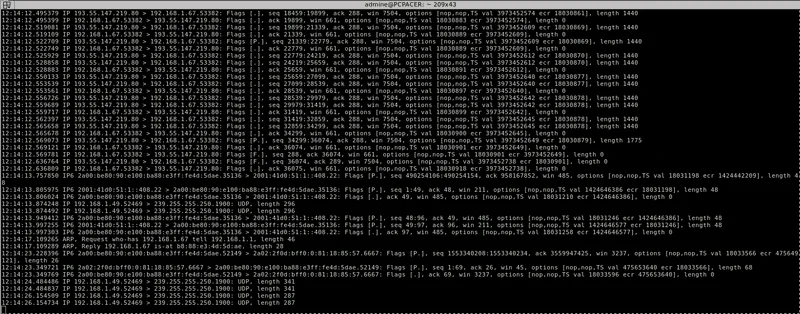

7. TCP dump

Tcpdump è lo sniffer di pacchetti originale. Rilasciato per la prima volta nel 1987, da allora è stato mantenuto e aggiornato ma rimane sostanzialmente invariato, almeno nel modo in cui viene utilizzato. Questo strumento open source è preinstallato in quasi tutti i sistemi operativi *nix ed è diventato lo strumento standard per l'acquisizione rapida di pacchetti. Utilizza la libreria libpcap, anch'essa open source, per l'effettiva cattura dei pacchetti.

![14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021 14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021]()

Per impostazione predefinita. tcpdump cattura tutto il traffico sull'interfaccia specificata e lo "scarica" - da cui il nome - sullo schermo. Questo è simile alla modalità sniffer di Snort. Il dump può anche essere reindirizzato a un file di acquisizione, comportandosi come la modalità di registrazione dei pacchetti di Snort, e analizzato in seguito utilizzando qualsiasi strumento disponibile. Wireshark è spesso usato per questo scopo.

Il punto di forza di T cpdump è la possibilità di applicare filtri di acquisizione e di inviare il suo output a grep, un'altra comune utility da riga di comando di Unix, per un filtro ancora maggiore. Qualcuno con una buona conoscenza di tcpdump , grep e della shell dei comandi può facilmente catturare con precisione il traffico giusto per qualsiasi attività di debug.

8. Kismet

Kismet è un rilevatore di rete, uno sniffer di pacchetti e un sistema di rilevamento delle intrusioni per LAN wireless. Funzionerà con qualsiasi scheda wireless che supporti la modalità di monitoraggio raw e può annusare il traffico 802.11a, 802.11b, 802.11g e 802.11n. Lo strumento può essere eseguito su Linux, FreeBSD, NetBSD, OpenBSD e OS X. Sfortunatamente esiste un supporto molto limitato per Windows principalmente perché solo un adattatore di rete wireless per Windows supporta la modalità di monitoraggio.

![14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021 14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021]()

Questo software gratuito è rilasciato sotto licenza Gnu GPL. È diverso da altri rilevatori di rete wireless in quanto funziona in modo passivo. Il software è in grado di rilevare la presenza sia di punti di accesso wireless che di client senza inviare alcun pacchetto registrabile. E li assocerà anche tra loro. Inoltre, Kismet è lo strumento di monitoraggio wireless open source più utilizzato.

Kismet include anche funzionalità di rilevamento delle intrusioni wireless di base e può rilevare programmi di sniffing wireless attivi e una serie di attacchi alla rete wireless.

9 Nikto

Nikto è uno scanner per server web open source. Eseguirà una serie completa di test sui server Web, testando più elementi tra cui oltre 6700 file e programmi potenzialmente pericolosi. Lo strumento verificherà la presenza di versioni obsolete di oltre 1250 server e identificherà problemi specifici della versione su oltre 270 server. Può anche controllare gli elementi di configurazione del server come la presenza di più file di indice, le opzioni del server HTTP e tenterà di identificare i server Web e il software installati.

Nikto è progettato per la velocità piuttosto che per la furtività. Testerà un server web nel più breve tempo possibile, ma il suo passaggio verrà visualizzato nei file di registro e verrà rilevato dai sistemi di rilevamento e prevenzione delle intrusioni.

Nikto è rilasciato sotto licenza GNU GPL e può essere scaricato gratuitamente dalla sua home GitHub .

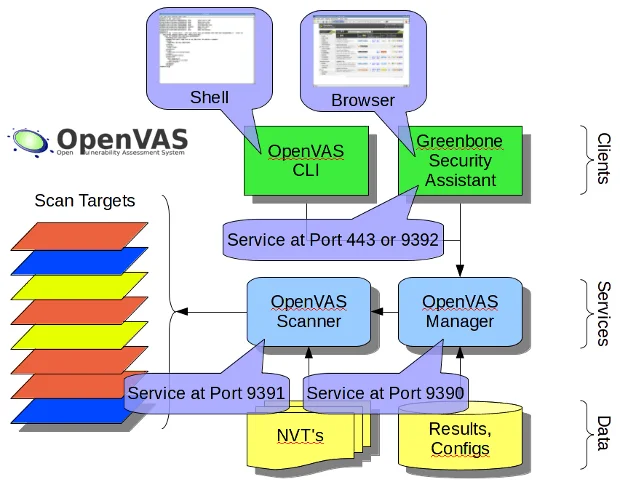

10. OpenVAS

L'Open Vulnerability Assessment System, o OpenVAS , è un set di strumenti che offre una scansione completa delle vulnerabilità . La sua struttura sottostante fa parte della soluzione di gestione delle vulnerabilità di Greenbone Networks. È completamente gratuito e la maggior parte dei suoi componenti sono open source, anche se alcuni sono proprietari. Il prodotto dispone di oltre cinquantamila test di vulnerabilità della rete che vengono aggiornati regolarmente.

![14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021 14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021]()

Ci sono due componenti principali di OpenVAS. Innanzitutto, c'è lo scanner, che gestisce la scansione effettiva dei computer di destinazione. L'altro componente è il manager. Controlla lo scanner, consolida i risultati e li memorizza in un database SQL centrale. Anche i parametri di configurazione dello strumento sono memorizzati in quel database. Un componente aggiuntivo è chiamato database Network Vulnerability Tests. Può essere aggiornato dalla tariffa Greenborne Community Feed o dal Greenborne Security Feed. Quest'ultimo è un server di abbonamento a pagamento mentre il feed della community è gratuito.

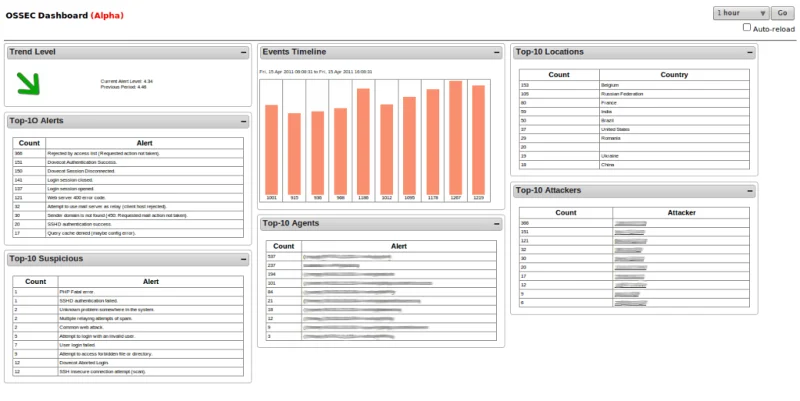

11. OSSEC

OSSEC , che sta per Open Source SECurity, è un sistema di rilevamento delle intrusioni basato su host. Contrariamente all'IDS basato sulla rete, questo viene eseguito direttamente sugli host che protegge. Il prodotto è di proprietà di Trend Micro, un nome affidabile nella sicurezza IT.

![14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021 14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021]()

L'obiettivo principale dello strumento sono i file di registro e di configurazione su host *nix. Su Windows, controlla il registro per modifiche non autorizzate e attività sospette. Ogni volta che viene rilevato qualcosa di strano, vieni rapidamente avvisato tramite la console dello strumento o tramite e-mail.

Il principale svantaggio di OSSEC, o di qualsiasi IDS basato su host, è che deve essere installato su ogni computer che si desidera proteggere. Fortunatamente, questo software consoliderà le informazioni di ciascun computer protetto in una console centralizzata, rendendone la gestione molto più semplice. OSSEC funziona solo su *nix. Tuttavia, è disponibile un agente per proteggere gli host Windows.

OSSEC è anche distribuito sotto licenza GNU GPL e può essere scaricato dal proprio sito web .

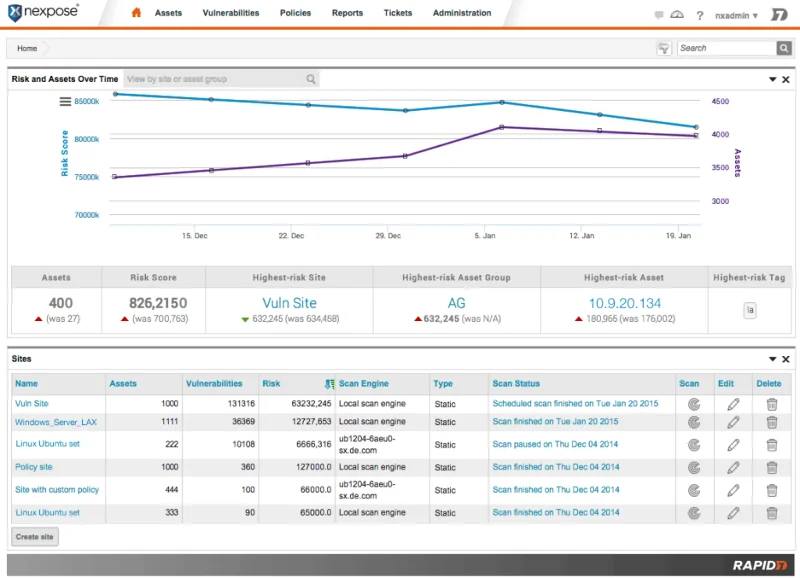

12. Nexpose

Nexpose di Rapid7 è un altro strumento di gestione delle vulnerabilità di prim'ordine . Questo è uno scanner di vulnerabilità che supporta l'intero ciclo di vita della gestione delle vulnerabilità. Gestirà la scoperta, il rilevamento, la verifica, la classificazione dei rischi, l'analisi dell'impatto, la segnalazione e la mitigazione. L'interazione dell'utente viene gestita tramite un'interfaccia basata sul web.

![14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021 14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021]()

Dal punto di vista delle funzionalità, questo è un prodotto molto completo. Alcune delle sue caratteristiche più interessanti includono la scansione virtuale per VMware NSX e la scoperta dinamica per Amazon AWS. Il prodotto esegue la scansione della maggior parte degli ambienti e può scalare fino a un numero illimitato di indirizzi IP. Aggiungete a ciò le sue opzioni di implementazione rapida e avrete un prodotto vincente.

Il prodotto è disponibile in un'edizione community gratuita con un set di funzionalità ridotto. Esistono anche versioni commerciali che partono da $ 2.000 per utente all'anno. Per download e ulteriori informazioni, visita la home page di Nexpose .

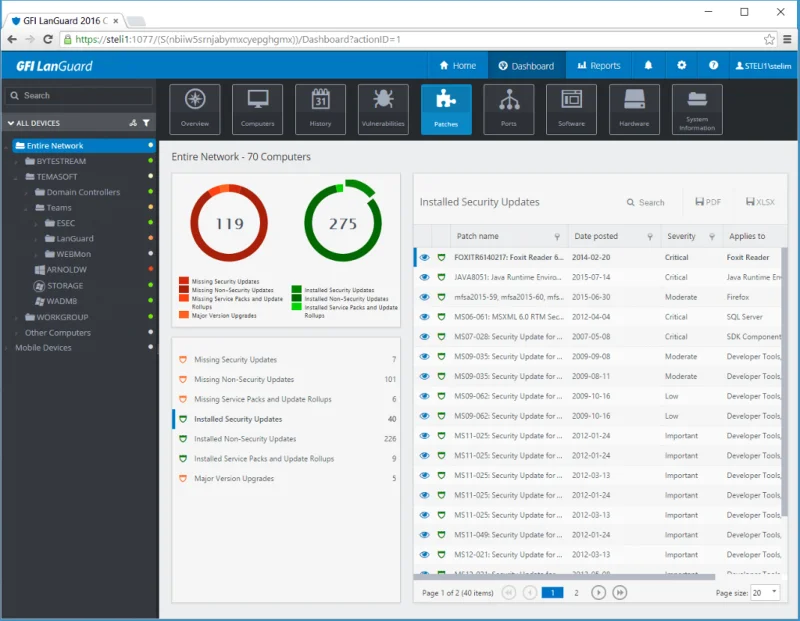

13. GFI LanGuard

GFI Languard afferma di essere "La soluzione di sicurezza IT definitiva per le aziende". Questo è uno strumento che può aiutarti a scansionare le reti alla ricerca di vulnerabilità, automatizzare l'applicazione di patch e ottenere la conformità. Il software non supporta solo i sistemi operativi desktop e server, ma anche Android o iOS. GFI Languard esegue sessantamila test di vulnerabilità e garantisce che i tuoi dispositivi siano aggiornati con le patch e gli aggiornamenti più recenti.

![14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021 14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021]()

L'intuitiva dashboard di reporting di GFI Languard è molto ben realizzata, così come la gestione degli aggiornamenti delle definizioni dei virus che funziona con tutti i principali fornitori di antivirus. Questo strumento non solo patcherà i sistemi operativi, ma anche i browser Web e molte altre applicazioni di terze parti. Ha anche un motore di reportistica web molto potente e una grande scalabilità. GFI Languard valuterà le vulnerabilità nei computer ma anche in un'ampia gamma di dispositivi in rete come switch, router, punti di accesso e stampanti.

La struttura dei prezzi per GFI Languard è piuttosto complessa. Il software è basato su abbonamento e deve essere rinnovato annualmente. Per gli utenti che preferiscono provare lo strumento prima di acquistarlo, è disponibile una versione di prova gratuita.

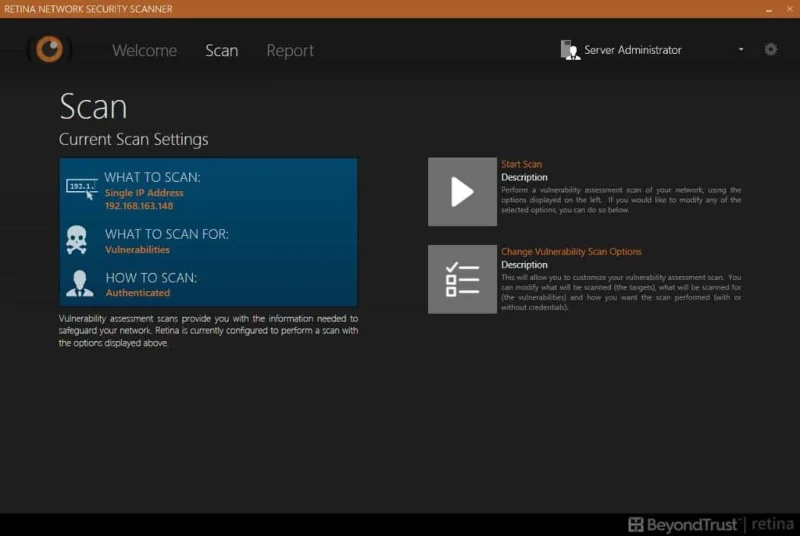

14. Retina

Il Retina Network Security Scanner di AboveTrust è un altro degli scanner di vulnerabilità più noti . Questo è un prodotto completo che può essere utilizzato per eseguire una valutazione di patch mancanti, vulnerabilità zero-day, configurazione non sicura e altre vulnerabilità. Lo strumento vanta un'interfaccia utente intuitiva. Inoltre. i profili utente corrispondenti a varie funzioni lavorative semplificano il funzionamento del sistema.

![14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021 14 migliori strumenti di sicurezza di rete per ambienti più sicuri nel 2021]()

Lo scanner Retina utilizza un ampio database di vulnerabilità di rete, problemi di configurazione e patch mancanti. Il database viene aggiornato automaticamente e copre un'ampia gamma di sistemi operativi, dispositivi, applicazioni e ambienti virtuali. Il prodotto completo degli ambienti VMware include la scansione di immagini virtuali online e offline, la scansione di applicazioni virtuali e l'integrazione con vCenter.

Lo scanner Retina è disponibile solo come abbonamento al costo di $ 1 870 all'anno per un numero illimitato di indirizzi IP. È inoltre possibile ottenere una versione di prova gratuita di 30 giorni.