Nmap è un potente strumento di scansione di rete per Linux , BSD e altri sistemi operativi. Ha dozzine di funzioni eccellenti, come la scansione degli indirizzi IP per le porte aperte, la mappatura dei dispositivi attivi su una rete, l'identificazione dei servizi in esecuzione sulle destinazioni di scansione e molto altro ancora.

In questa guida, esamineremo come utilizzare questo potente strumento di amministrazione di rete su Linux e spiegheremo come utilizzare alcune delle sue funzionalità più utili, tra cui la scansione dell'host, la mappatura della rete e molto altro!

Nota: Nmap è uno strumento da riga di comando. Se hai bisogno di un buon strumento di mappatura della rete ma non sei un fan del terminale, dai un'occhiata a Zenmap . È un front-end GUI per Nmap che ha le stesse caratteristiche ma racchiuso in un'interfaccia elegante.

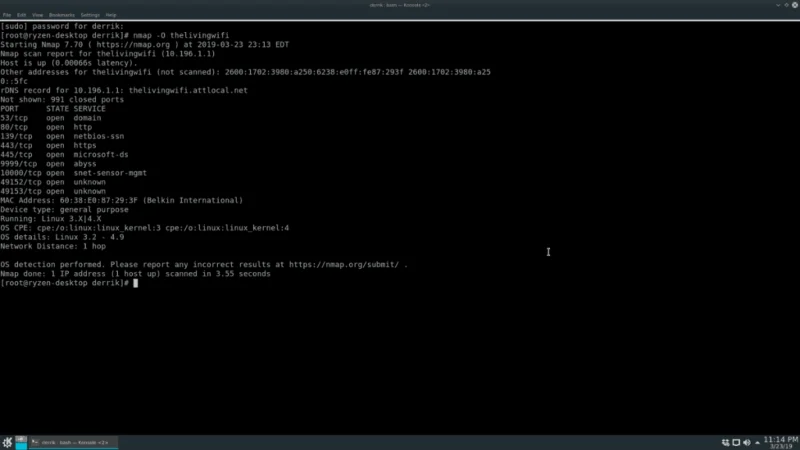

Scansiona un singolo host

Una delle caratteristiche più basilari di Nmap è la sua capacità di scansionare un target (host AKA) per porte aperte, informazioni di sistema, ecc. Per avviare una scansione, avvia una finestra di terminale su Linux premendo Ctrl + Alt + T o Ctrl + Maiusc + T . Da lì, eleva il terminale a Root con su o sudo -s .

su-

o

sudo -s

Dopo aver ottenuto l'accesso root nel terminale, è possibile eseguire una scansione di base eseguendo nmap insieme all'indirizzo IP, al nome host o al sito Web di destinazione.

Nota: affinché Nmap esegua la scansione dei nomi di dominio dei siti Web remoti, potrebbe essere necessario aggiungere https:// davanti all'indirizzo.

nmap target-local-o-remote-ip-address

Hai bisogno di capire il sistema operativo in esecuzione sul tuo obiettivo? Usa l' opzione O.

nmap -O indirizzo-ip-locale-o-remoto-di destinazione

L'esecuzione della scansione con il comando O rivela informazioni sul sistema operativo sulle scansioni Nmap di destinazione, ma per alcuni queste informazioni non sono sufficienti. Fortunatamente, lo switch della riga di comando V può visualizzare ancora più informazioni (porte aperte, ecc.)

nmap -O -v indirizzo-ip-locale-o-remoto-di destinazione

Per ulteriori informazioni, sentiti libero di utilizzare l' interruttore V due volte.

nmap -O -vv indirizzo-ip-locale-o-remoto-destinazione

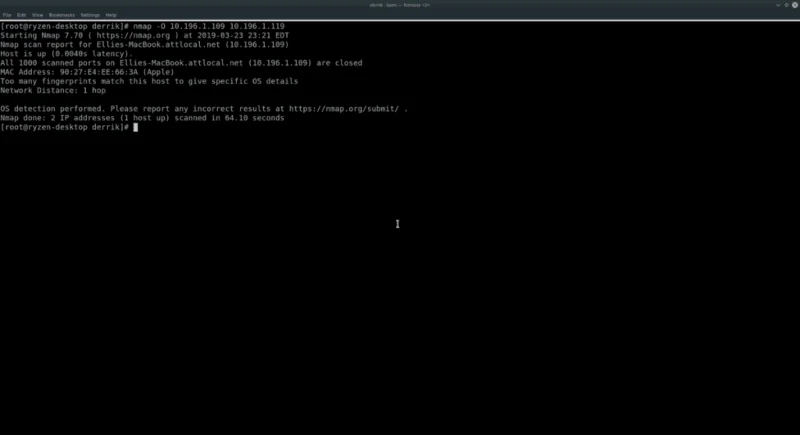

Scansiona più host

Con Nmap è possibile scansionare più host contemporaneamente. Per farlo, scrivi il comando che useresti per un singolo target ma aggiungi altri indirizzi alla fine del comando. Ad esempio, per verificare quali sono due sistemi operativi di destinazione separati, dovresti fare:

![Come usare Nmap dalla riga di comando su Linux Come usare Nmap dalla riga di comando su Linux]()

nmap -O indirizzo-ip-locale-o-remoto-1 indirizzo-ip-locale-o-remoto-2

Per trovare ulteriori informazioni sui due host scansionati sopra, utilizzare l' interruttore V.

nmap -O -v indirizzo-ip-locale-o-remoto-1 indirizzo-ip-locale-o-remoto-2

o

nmap -O -vv indirizzo-ip-locale-o-remoto-1 indirizzo-ip-locale-o-remoto-2

Nmap non ha un limite al numero di nomi host o indirizzi IP individuali che aggiungi alla fine del comando, quindi sentiti libero di aggiungerne quanti ne hai bisogno!

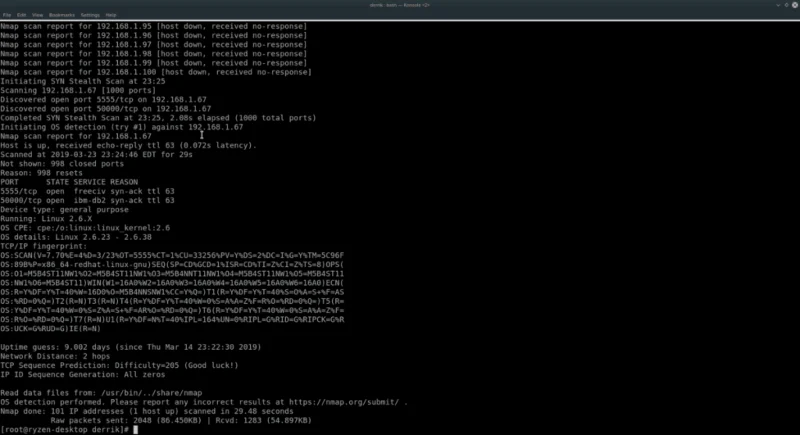

Scansione dell'intervallo IP

La scansione dei singoli host elencandoli uno dopo l'altro è un modo per fare le cose. Tuttavia, se hai molti computer o dispositivi di rete da guardare, è più intelligente eseguire una scansione dell'intervallo IP con Nmap.

Per eseguire una scansione di un intervallo IP, eseguire Nmap su un IP, utilizzare l' interruttore sn . Ad esempio, per eseguire la scansione di una rete locale in esecuzione sull'intervallo 192.168.1, provare l'esempio seguente.

Nota: assicurarsi di sostituire X e Y nel comando seguente con il numero IP massimo su cui eseguire la scansione. Come 0-50, 1-100, ecc.

![Come usare Nmap dalla riga di comando su Linux Come usare Nmap dalla riga di comando su Linux]()

nmap -sS 192.168.1.XY

Se desideri avere più informazioni nella scansione dell'intervallo IP, prendi in considerazione l'aggiunta delle opzioni della riga di comando O e VV .

nmap -sS -O -vv 192.168.1.XY

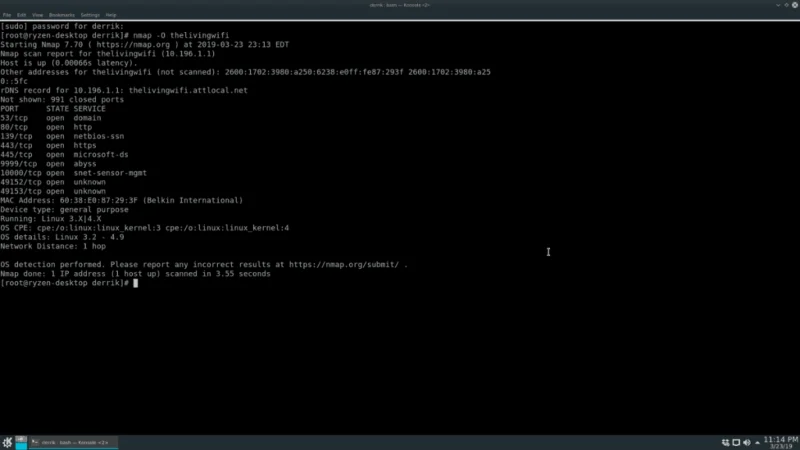

Se la tua rete funziona su 10.196.1.1, prova:

nmap -sS 10.196.1.XY

o

nmap -sS -O -vv 10.196.1.XY

Non usi 10.196.1.1 o 192.168.1.0? Calcola l'intervallo di IP che desideri scansionare e usa il seguente esempio di seguito.

Nota: Nmap può scansionare qualsiasi intervallo di indirizzi IP . Per ottenere i migliori risultati, consulta l'IP del router della tua rete locale e inizia da lì.

nmap -sS xxxx-yy

o

nmap -sS -O -vv xxxx-yy

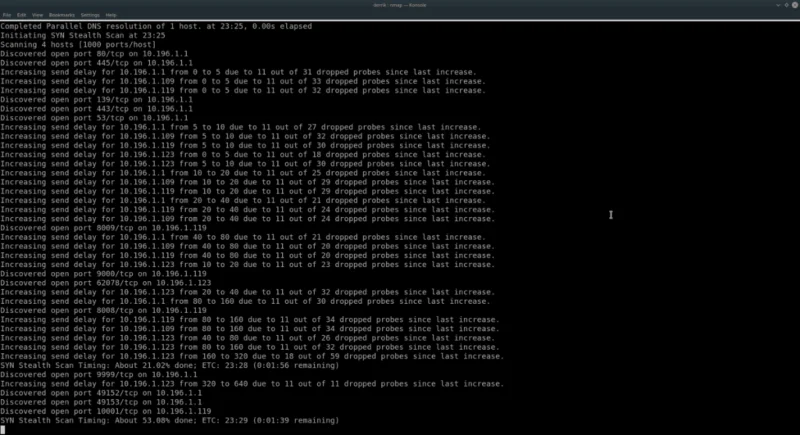

Scansione sottorete

L'utilizzo dello strumento Nmap per esaminare un intervallo di indirizzi IP è efficace. Un'alternativa alla scansione di un intervallo è la scansione di tutti i dispositivi in una sottorete. Per fare ciò, inserisci l'IP di base del tuo router (o quello che usi per fornire una connessione di rete a tutti i computer della rete) e usa la notazione /24 .

Ad esempio, per scansionare ogni indirizzo IP su un router in esecuzione dall'indirizzo IP di base di 192.168.1.1, dovresti fare:

![Come usare Nmap dalla riga di comando su Linux Come usare Nmap dalla riga di comando su Linux]()

nmap -sS 192.168.1.1/24

Per ulteriori informazioni su questa scansione, aggiungi O e VV .

nmap -sS -O -vv 192.168.1.1/24

Oppure, per un dispositivo router con l'indirizzo IP di base 10.196 .1.1, prova invece questo comando.

nmap -sS 10.196.1.1/24

Oppure, per maggiori informazioni, fai:

nmap -sS -O -vv 10.196.1.1/24

Gli esempi 192.168.1.1 e 10.196.1.1 dovrebbero funzionare per la maggior parte. Tuttavia, questi non sono gli unici indirizzi IP di partenza esistenti. Se è necessario eseguire la scansione dei dispositivi su una sottorete e non utilizzare questi IP di base, provare l'esempio seguente:

nmap -sS xxxx/24

o

nmap -sS -O -vv xxxx/24

Maggiori informazioni su Nmap

In questa guida, abbiamo appena scalfito la superficie di ciò che Nmap può fare su Linux. Se sei interessato a saperne di più, esegui nmap con l' opzione –help . Stamperà ogni opzione e comando disponibile.

nmap --help