Hasła stały się niezbędne do blokowania urządzeń, niezależnie od tego, czy są to komputery stacjonarne, czy smartfony. Hasła do urządzeń można odgadnąć, zwłaszcza jeśli ktoś jest w stanie zobaczyć, jak wprowadzasz hasło lub zna Cię na tyle dobrze, aby zgadnąć i zrobić to dobrze. Aby się przed tym zabezpieczyć, możesz zablokować system Windows 10, gdy nieudane próby logowania przekroczą określoną liczbę, ustawiając próg blokady konta. Ten środek bezpieczeństwa jest niestety dostępny tylko w przypadku korzystania z konta lokalnego w systemie Windows 10.

Próg blokady konta

Zablokowanie systemu Windows 10 po nieudanych próbach logowania wymaga ustawienia progu blokady konta, który można ustawić zarówno w zasadach grupy, jak i w wierszu polecenia. Ponieważ zasady grupy nie są dostępne w systemie Windows 10 Home, pokażemy Ci, jak ustawić próg blokady konta z poziomu wiersza polecenia, aby mieć jeden proces, który działa wszędzie.

Aby ustawić próg blokady konta, będziesz potrzebować uprawnień administratora.

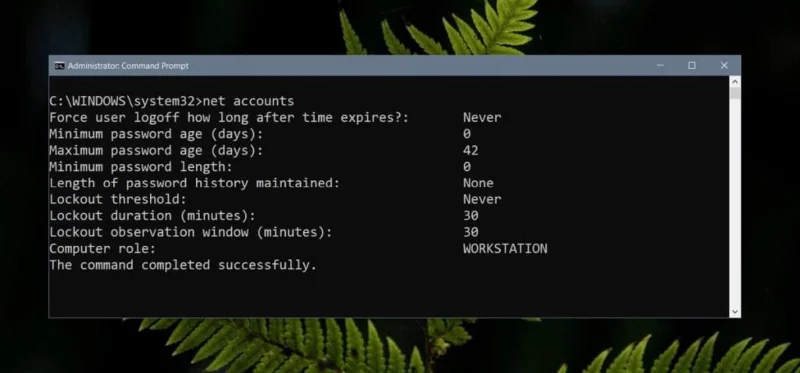

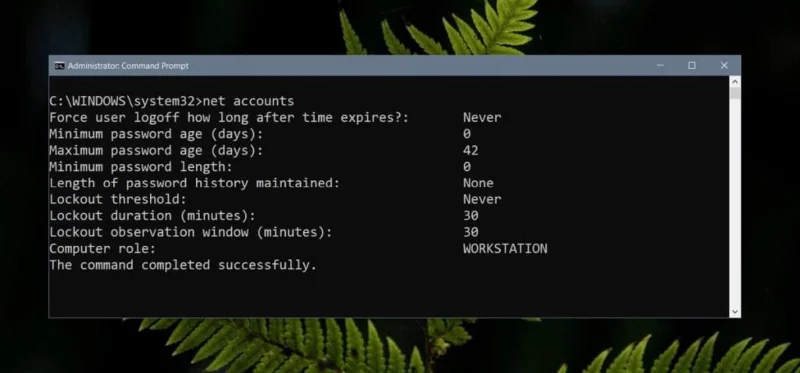

Otwórz wiersz polecenia z uprawnieniami administratora i uruchom następujące polecenie. Pokaże, czy próg blokady konta jest ustawiony na jakikolwiek. Jeśli nigdy wcześniej nie był ustawiany/konfigurowany, przy wpisie powie „Nigdy”.

rachunki netto

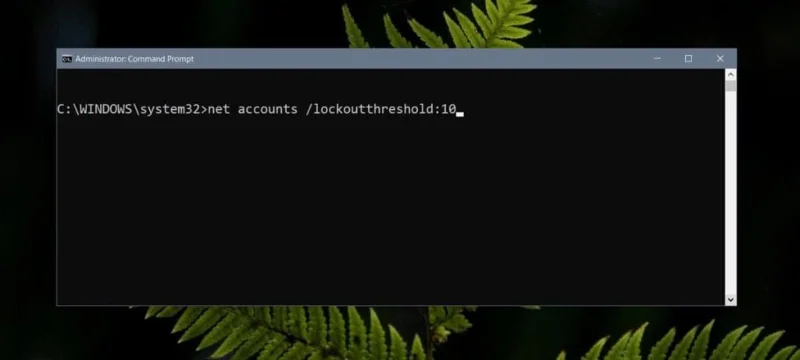

Aby ustawić próg, uruchom to polecenie i zastąp liczbę na końcu liczbą nieudanych prób, które powinny wyzwolić blokadę. Poniższe polecenie ustawi go na dziesięć prób logowania.

konta netto / próg blokady: 10

Polecenie zwróci tę samą wartość „Nigdy” dla wpisu progu, jednak jeśli ponownie uruchomisz polecenie kont sieciowych, wyświetli poprawny próg, który właśnie ustawiłeś.

![Jak ustawić próg blokady konta w systemie Windows 10 dla kont lokalnych? Jak ustawić próg blokady konta w systemie Windows 10 dla kont lokalnych?]()

To wszystko, co musisz zrobić. Za każdym razem, gdy chcesz zresetować to do 0, uruchom to samo polecenie, ale zamień liczbę na końcu na 0.

Ponieważ nie działa to z kontami Microsoft, powinieneś wiedzieć, że istnieją inne sposoby na zapewnienie bezpieczeństwa systemu. Po pierwsze, spróbuj użyć domyślnego kodu PIN i użyj kodu alfanumerycznego zamiast tylko czterech cyfr . Jeśli ktoś nie odgadnie kodu PIN zbyt wiele razy, system Windows 10 zasugeruje użycie alternatywnej metody logowania. Ponadto dowiedz się, jak zdalnie zablokować komputer z systemem Windows 10 w razie potrzeby. Dobrym pomysłem jest również skonfigurowanie uwierzytelniania dwuskładnikowego dla konta Microsoft, aby uniemożliwić logowanie się w przypadku, gdy ktoś użyje go do zalogowania się i zmiany ustawień konta w witrynie Microsoft.