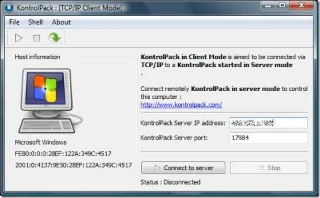

Conecte/controle computadores pela rede com o KontrolPack

Controle computadores em sua rede com facilidade usando o KontrolPack. Conecte e gerencie computadores com diferentes sistemas operacionais sem esforço.

Tem medo de ter um rootkit em seu servidor Linux, desktop ou laptop? Se quiser verificar se os rootkits estão ou não presentes em seu sistema e se livrar deles, você precisará primeiro fazer uma varredura em seu sistema. Uma das melhores ferramentas para verificar rootkits no Linux é o Tiger. Quando executado, ele faz um relatório de segurança completo do seu sistema Linux que descreve onde estão os problemas (incluindo rootkits).

Neste guia, veremos como instalar a ferramenta de segurança Tiger e verificar a existência de rootkits perigosos.

O Tiger não vem com nenhuma distribuição Linux pronta para uso, portanto, antes de passarmos sobre como usar a ferramenta de segurança Tiger no Linux, precisaremos ver como instalá-la. Você precisará do Ubuntu, Debian ou Arch Linux para instalar o Tiger sem compilar o código-fonte.

O Tiger está há muito tempo nas fontes de software do Ubuntu. Para instalá-lo, abra uma janela de terminal e execute o seguinte comando apt .

sudo apt instalar tigre

O Debian tem Tiger, e ele pode ser instalado com o comando Apt-get install.

sudo apt-get install tigre

O software de segurança Tiger está no Arch Linux via AUR. Siga as etapas abaixo para instalar o software em seu sistema.

Etapa 1: Instale os pacotes necessários para instalar os pacotes AUR manualmente. Esses pacotes são Git e Base-devel.

sudo pacman -S git base-devel

Etapa 2: Clone o instantâneo Tiger AUR em seu PC Arch usando o comando git clone .

git clone https://aur.archlinux.org/tiger.git

Etapa 3: Mova a sessão do terminal de seu diretório padrão (home) para a nova pasta tiger que contém o arquivo pkgbuild.

tigre cd

Etapa 4: Gere um instalador Arch para Tiger. A construção de um pacote é feita com o comando makepkg , mas atenção: às vezes, a geração de pacotes não funciona devido a problemas de dependência. Se isso acontecer com você, verifique a página oficial do Tiger AUR para as dependências. Leia também os comentários, pois outros usuários podem ter ideias.

makepkg -sri

Infelizmente, tanto o Fedora, o OpenSUSE e outras distribuições Linux baseadas em RPM / RedHat não têm um pacote binário fácil de instalar para instalar o Tiger. Para usá-lo, considere converter o pacote DEB com alien . Ou siga as instruções do código-fonte abaixo.

Para construir o aplicativo Tiger a partir do código-fonte, você precisará clonar o código. Abra um terminal e faça o seguinte:

git clone https://git.savannah.nongnu.org/git/tiger.git

Instale o programa executando o script de shell incluído.

sudo ./install.sh

Como alternativa, se desejar executá-lo (em vez de instalá-lo), faça o seguinte:

sudo ./tiger

Tiger é um aplicativo automático. Ele não possui opções ou interruptores exclusivos que os usuários possam usar na linha de comando. O usuário não pode simplesmente “executar o rootkit” opção para verificar se há um. Em vez disso, o usuário deve usar o Tiger e executar uma verificação completa.

Cada vez que o programa é executado, ele faz uma verificação de vários tipos diferentes de ameaças à segurança do sistema. Você poderá ver tudo o que está digitalizando. Algumas das coisas que o Tiger verifica são:

Para executar uma varredura de segurança do Tiger no Linux, obtenha um shell de root usando o comando su ou sudo -s .

su -

ou

sudo -s

Usando privilégios de root, execute o comando tiger para iniciar a auditoria de segurança.

tigre

Deixe o comando tigre ser executado e passar pelo processo de auditoria. Ele imprimirá o que está digitalizando e como está interagindo com o sistema Linux. Deixe o processo de auditoria Tiger seguir seu curso; vai imprimir a localização do relatório de segurança no terminal.

Para determinar se você tem um rootkit em seu sistema Linux, você deve visualizar o relatório de segurança.

Para ver qualquer relatório de segurança do Tiger, abra um terminal e use o comando CD para ir para / var / log / tiger .

Nota: o Linux não permitirá que usuários não root usem / var / log. Você deve usar su .

su -

ou

sudo -s

Em seguida, acesse a pasta de log com:

cd / var / log / tigre

No diretório de log do Tiger, execute o comando ls . O uso deste comando imprime todos os arquivos do diretório.

ls

Pegue o mouse e destaque o arquivo do relatório de segurança que o ls revela no terminal. Em seguida, visualize-o com o comando cat .

cat security.report.xxx.xxx-xx: xx

Examine o relatório e determine se o Tiger detectou um rootkit em seu sistema.

Remover Rootkits de sistemas Linux - mesmo com as melhores ferramentas, é difícil e não funciona 100% das vezes. Embora seja verdade, existem programas que podem ajudar a se livrar desses tipos de problemas; eles nem sempre funcionam.

Goste ou não, se Tiger determinou um worm perigoso em seu PC Linux, é melhor fazer backup de seus arquivos críticos, criar um novo USB ativo e reinstalar o sistema operacional por completo.

Controle computadores em sua rede com facilidade usando o KontrolPack. Conecte e gerencie computadores com diferentes sistemas operacionais sem esforço.

Você quer executar algumas tarefas repetidas automaticamente? Em vez de ter que clicar em um botão várias vezes manualmente, não seria melhor se um aplicativo

O iDownloade é uma ferramenta multiplataforma que permite ao usuário baixar conteúdo sem DRM do serviço iPlayer da BBC. Ele pode baixar vídeos no formato .mov

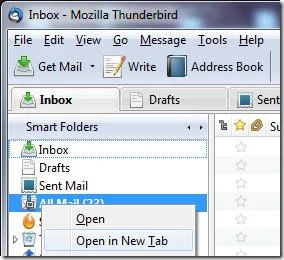

Temos abordado os recursos do Outlook 2010 em muitos detalhes, mas como ele não será lançado antes de junho de 2010, é hora de dar uma olhada no Thunderbird 3.

De vez em quando, todo mundo precisa de uma pausa. Se você está procurando um jogo interessante, experimente o Flight Gear. É um jogo multiplataforma de código aberto e gratuito.

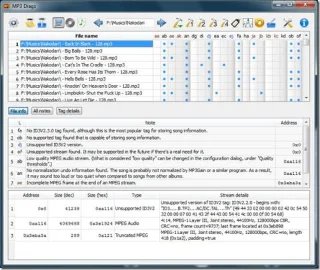

O MP3 Diags é a ferramenta definitiva para corrigir problemas na sua coleção de áudio musical. Ele pode marcar corretamente seus arquivos MP3, adicionar capas de álbuns ausentes e corrigir VBR.

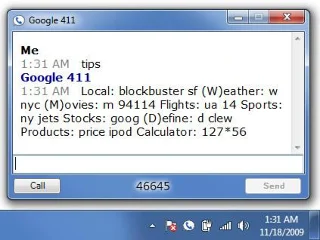

Assim como o Google Wave, o Google Voice gerou um burburinho em todo o mundo. O Google pretende mudar a forma como nos comunicamos e, como está se tornando

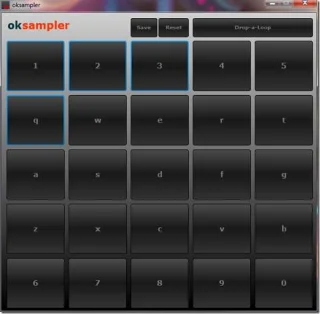

O que é Sampling? Segundo a Wikipédia, “É o ato de pegar uma parte, ou amostra, de uma gravação sonora e reutilizá-la como um instrumento ou

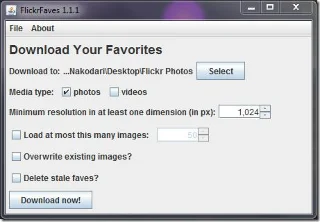

Existem muitas ferramentas que permitem aos usuários do Flickr baixar suas fotos em alta qualidade, mas existe alguma maneira de baixar os Favoritos do Flickr? Recentemente, viemos

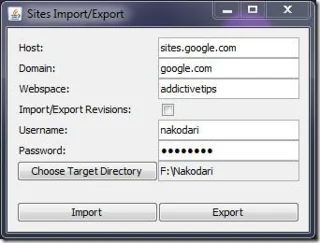

O Google Sites é um serviço do Google que permite ao usuário hospedar um site no servidor do Google. Mas há um problema: não há uma opção integrada para fazer backup.

![Baixe o FlightGear Flight Simulator gratuitamente [Divirta-se] Baixe o FlightGear Flight Simulator gratuitamente [Divirta-se]](https://tips-cdn.webtech360.com/resources8/r252/image-7634-0829093738400.webp)