ความปลอดภัยเป็นประเด็นร้อนและมีมาระยะหนึ่งแล้ว เมื่อหลายปีก่อน ไวรัสเป็นปัญหาเดียวของผู้ดูแลระบบ ไวรัสเป็นเรื่องธรรมดามากจนนำไปสู่เครื่องมือป้องกันไวรัสที่น่าประหลาดใจ ทุกวันนี้แทบไม่มีใครคิดจะใช้คอมพิวเตอร์ที่ไม่มีการป้องกัน อย่างไรก็ตาม การบุกรุกทางคอมพิวเตอร์หรือการเข้าถึงข้อมูลของคุณโดยไม่ได้รับอนุญาตโดยผู้ใช้ที่ประสงค์ร้าย ถือเป็น "ภัยคุกคาม" เครือข่ายกลายเป็นเป้าหมายของแฮ็กเกอร์ที่มีเจตนาร้ายจำนวนมาก ซึ่งจะใช้ความพยายามอย่างมากในการเข้าถึงข้อมูลของคุณ การป้องกันภัยคุกคามประเภทนี้ที่ดีที่สุดของคุณคือระบบตรวจจับหรือป้องกันการบุกรุก วันนี้ เรากำลังตรวจสอบเครื่องมือตรวจจับการบุกรุกที่ดีที่สุด 10 อย่างฟรี

ก่อนที่เราจะเริ่มต้น เราจะพูดถึงวิธีการตรวจจับการบุกรุกต่างๆ ที่ใช้งานอยู่ก่อน เช่นเดียวกับหลายวิธีที่ผู้บุกรุกสามารถเข้าสู่เครือข่ายของคุณได้ มีหลายวิธีที่จะตรวจจับได้เช่นเดียวกัน หรืออาจจะมากกว่านั้นด้วยซ้ำ จากนั้น เราจะหารือเกี่ยวกับระบบตรวจจับการบุกรุกสองประเภทหลัก ได้แก่ การตรวจจับการบุกรุกเครือข่ายและการตรวจจับการบุกรุกของโฮสต์ ก่อนที่เราจะดำเนินการต่อ เราจะอธิบายความแตกต่างระหว่างการตรวจจับการบุกรุกและการป้องกันการบุกรุก และสุดท้าย เราจะให้รีวิวสั้น ๆ เกี่ยวกับเครื่องมือตรวจจับการบุกรุกฟรีที่ดีที่สุดสิบอย่างที่เราหาได้

วิธีการตรวจจับการบุกรุก

โดยทั่วไปมีสองวิธีที่ต่างกันที่ใช้ในการตรวจจับความพยายามในการบุกรุก อาจเป็นแบบอิงตามลายเซ็นหรืออิงจากความผิดปกติ เรามาดูกันว่าพวกเขาแตกต่างกันอย่างไร การตรวจจับการบุกรุกตามลายเซ็นทำงานโดยการวิเคราะห์ข้อมูลสำหรับรูปแบบเฉพาะที่เกี่ยวข้องกับความพยายามในการบุกรุก มันเหมือนกับระบบแอนตี้ไวรัสทั่วไปที่ต้องอาศัยคำจำกัดความของไวรัส ระบบเหล่านี้จะเปรียบเทียบข้อมูลกับรูปแบบลายเซ็นการบุกรุกเพื่อระบุความพยายาม ข้อเสียเปรียบหลักของพวกเขาคือใช้งานไม่ได้จนกว่าจะมีการอัปโหลดลายเซ็นที่ถูกต้องไปยังซอฟต์แวร์ ซึ่งมักจะเกิดขึ้นหลังจากเครื่องจำนวนหนึ่งถูกโจมตี

การตรวจจับการบุกรุกแบบอิงความผิดปกติจะช่วยป้องกันการโจมตีซีโร่เดย์ได้ดียิ่งขึ้น ซึ่งเกิดขึ้นก่อนที่ซอฟต์แวร์ตรวจจับการบุกรุกจะมีโอกาสได้รับไฟล์ลายเซ็นที่เหมาะสม แทนที่จะพยายามจดจำรูปแบบการบุกรุกที่ทราบ สิ่งเหล่านี้จะมองหาความผิดปกติแทน ตัวอย่างเช่น พวกเขาจะตรวจพบว่ามีใครบางคนพยายามเข้าถึงระบบด้วยรหัสผ่านที่ไม่ถูกต้องหลายครั้ง ซึ่งเป็นสัญญาณทั่วไปของการโจมตีด้วยกำลังเดรัจฉาน ตามที่คุณอาจเดาได้ วิธีการตรวจจับแต่ละวิธีมีข้อดีของมัน นี่คือเหตุผลที่เครื่องมือที่ดีที่สุดมักจะใช้ทั้ง 2 อย่างร่วมกันเพื่อการป้องกันที่ดีที่สุด

ระบบตรวจจับการบุกรุกสองประเภท

เช่นเดียวกับมีวิธีการตรวจจับที่แตกต่างกัน นอกจากนี้ยังมีระบบตรวจจับการบุกรุกสองประเภทหลัก โดยส่วนใหญ่จะแตกต่างกันในตำแหน่งที่ทำการตรวจจับการบุกรุก ไม่ว่าจะที่ระดับโฮสต์หรือที่ระดับเครือข่าย อีกครั้ง แต่ละข้อมีข้อดีและทางออกที่ดีที่สุดหรือปลอดภัยที่สุดก็คืออาจใช้ทั้งสองอย่าง

ระบบตรวจจับการบุกรุกของโฮสต์ (HIDS)

ระบบตรวจจับการบุกรุกประเภทแรกทำงานที่ระดับโฮสต์ ตัวอย่างเช่น สามารถตรวจสอบไฟล์บันทึกต่างๆ เพื่อหาสัญญาณของกิจกรรมที่น่าสงสัย นอกจากนี้ยังสามารถทำงานได้โดยการตรวจสอบไฟล์การกำหนดค่าที่สำคัญสำหรับการเปลี่ยนแปลงที่ไม่ได้รับอนุญาต นี่คือสิ่งที่ HIDS ที่ใช้ความผิดปกติจะทำ ในทางกลับกัน ระบบที่ใช้ลายเซ็นจะดูที่ล็อกและไฟล์การกำหนดค่าเดียวกัน แต่จะมองหารูปแบบการบุกรุกที่ทราบเฉพาะ ตัวอย่างเช่น วิธีการบุกรุกบางอย่างอาจทำงานโดยการเพิ่มสตริงลงในไฟล์การกำหนดค่าเฉพาะซึ่ง IDS ที่ใช้ลายเซ็นจะตรวจจับได้

อย่างที่คุณอาจจินตนาการได้ HIDS ได้รับการติดตั้งโดยตรงบนอุปกรณ์ที่มีไว้เพื่อปกป้อง ดังนั้นคุณจะต้องติดตั้งมันในคอมพิวเตอร์ทุกเครื่องของคุณ อย่างไรก็ตาม ระบบส่วนใหญ่มีคอนโซลส่วนกลางซึ่งคุณสามารถควบคุมแต่ละอินสแตนซ์ของแอปพลิเคชันได้

ระบบตรวจจับการบุกรุกเครือข่าย (NIDS)

ระบบตรวจจับการบุกรุกเครือข่ายหรือ NIDS ทำงานที่ชายแดนเครือข่ายของคุณเพื่อบังคับใช้การตรวจจับ พวกเขาใช้วิธีการที่คล้ายคลึงกันเป็นระบบตรวจจับการบุกรุกของโฮสต์ แน่นอน แทนที่จะมองหาไฟล์บันทึกและการกำหนดค่า พวกมันจะมองหาการรับส่งข้อมูลเครือข่าย เช่น คำขอเชื่อมต่อ เป็นที่ทราบกันดีว่าวิธีการบุกรุกบางวิธีใช้ประโยชน์จากช่องโหว่โดยส่งแพ็กเก็ตที่มีรูปแบบไม่ถูกต้องโดยเจตนาไปยังโฮสต์ ทำให้พวกเขาตอบสนองในลักษณะเฉพาะ ระบบตรวจจับการบุกรุกเครือข่ายสามารถตรวจจับสิ่งเหล่านี้ได้อย่างง่ายดาย

บางคนอาจโต้แย้งว่า NIDS ดีกว่า HIDS เนื่องจากตรวจจับการโจมตีได้ก่อนจะเข้าถึงคอมพิวเตอร์ของคุณ นอกจากนี้ยังดีกว่าเพราะไม่ต้องติดตั้งอะไรในคอมพิวเตอร์แต่ละเครื่องเพื่อปกป้องพวกเขาอย่างมีประสิทธิภาพ ในทางกลับกัน พวกเขาให้การป้องกันเพียงเล็กน้อยจากการโจมตีภายใน ซึ่งไม่ใช่เรื่องแปลกเลย นี่เป็นอีกกรณีหนึ่งที่การป้องกันที่ดีที่สุดมาจากการใช้เครื่องมือทั้งสองประเภทร่วมกัน

การตรวจจับการบุกรุก Vs การป้องกัน

เครื่องมือในโลกของการป้องกันการบุกรุกมีอยู่สองประเภท: ระบบตรวจจับการบุกรุกและระบบป้องกันการบุกรุก แม้ว่าจะมีจุดประสงค์ที่แตกต่างกัน แต่ก็มักมีความทับซ้อนกันระหว่างเครื่องมือทั้งสองประเภท ตามชื่อของมัน การตรวจจับการบุกรุกจะตรวจจับการพยายามบุกรุกและกิจกรรมที่น่าสงสัยโดยทั่วไป เมื่อเป็นเช่นนั้น โดยทั่วไปแล้วจะทำให้เกิดการเตือนหรือการแจ้งเตือนบางประเภท จากนั้นขึ้นอยู่กับผู้ดูแลระบบที่จะทำตามขั้นตอนที่จำเป็นเพื่อหยุดหรือบล็อกความพยายามนี้

ในทางกลับกัน ระบบป้องกันการบุกรุกจะทำงานเพื่อหยุดการบุกรุกไม่ให้เกิดขึ้นพร้อมกัน ระบบป้องกันการบุกรุกส่วนใหญ่จะรวมองค์ประกอบการตรวจจับที่จะทริกเกอร์การดำเนินการบางอย่างเมื่อใดก็ตามที่ตรวจพบการพยายามบุกรุก แต่การป้องกันการบุกรุกก็สามารถทำได้เช่นกัน คำนี้สามารถใช้เพื่ออ้างถึงขั้นตอนใด ๆ ที่มีไว้เพื่อป้องกันการบุกรุก เราสามารถนึกถึงมาตรการต่างๆ เช่น การทำให้รหัสผ่านแข็ง เป็นต้น

เครื่องมือตรวจจับการบุกรุกฟรีที่ดีที่สุด

ระบบตรวจจับการบุกรุกอาจมีราคาแพง ราคาแพงมาก โชคดีที่มีทางเลือกฟรีมากมายให้เลือกใช้ เราได้ค้นหาเครื่องมือซอฟต์แวร์ตรวจจับการบุกรุกที่ดีที่สุดบนอินเทอร์เน็ต เราพบค่อนข้างน้อยและกำลังจะทบทวน 10 อันดับที่ดีที่สุดเท่าที่จะหาได้

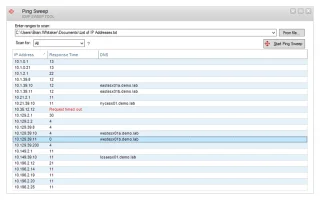

OSSECซึ่งย่อมาจาก Open Source Security เป็นระบบตรวจจับการบุกรุกโฮสต์โอเพนซอร์สชั้นนำ OSSEC เป็นของ Trend Micro ซึ่งเป็นหนึ่งในบริษัทชั้นนำด้านการรักษาความปลอดภัยด้านไอที ซอฟต์แวร์เมื่อติดตั้งบนระบบปฏิบัติการที่คล้ายกับ Unix จะเน้นที่ไฟล์บันทึกและการกำหนดค่าเป็นหลัก มันสร้างเช็คซัมของไฟล์สำคัญและตรวจสอบไฟล์เหล่านั้นเป็นระยะ เพื่อเตือนคุณหากมีสิ่งแปลก ๆ เกิดขึ้น นอกจากนี้ยังจะตรวจสอบและตรวจจับความพยายามแปลก ๆ ในการเข้าถึงรูท บน Windows ระบบยังคอยจับตาดูการแก้ไขรีจิสทรีที่ไม่ได้รับอนุญาต

![ซอฟต์แวร์ตรวจจับการบุกรุกฟรีที่ดีที่สุดในปี 2021 ซอฟต์แวร์ตรวจจับการบุกรุกฟรีที่ดีที่สุดในปี 2021]()

OSSEC ซึ่งเป็นระบบตรวจจับการบุกรุกของโฮสต์จำเป็นต้องติดตั้งในคอมพิวเตอร์แต่ละเครื่องที่คุณต้องการป้องกัน อย่างไรก็ตาม จะรวบรวมข้อมูลจากคอมพิวเตอร์ที่ได้รับการป้องกันแต่ละเครื่องไว้ในคอนโซลเดียวเพื่อการจัดการที่ง่ายขึ้น ซอฟต์แวร์ทำงานบนระบบ Unix-Like เท่านั้น แต่มีเอเจนต์เพื่อปกป้องโฮสต์ Windows เมื่อระบบตรวจพบบางสิ่ง การแจ้งเตือนจะแสดงบนคอนโซลและการแจ้งเตือนจะถูกส่งทางอีเมล

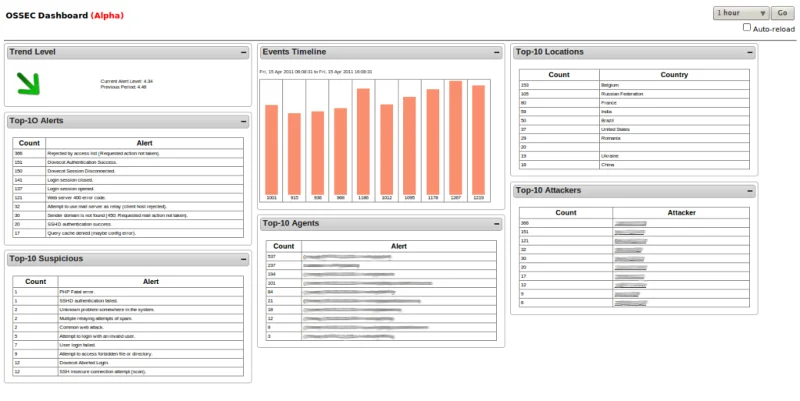

เช่นเดียวกับ OSSEC ที่เป็น HIDS โอเพ่นซอร์สอันดับต้น ๆSnortเป็นNIDS โอเพ่นซอร์สชั้นนำ Snort เป็นมากกว่าเครื่องมือตรวจจับการบุกรุก นอกจากนี้ยังเป็นตัวดมกลิ่นแพ็คเก็ตและตัวบันทึกแพ็คเก็ตอีกด้วย แต่สิ่งที่เราสนใจในตอนนี้คือคุณสมบัติการตรวจจับการบุกรุกของ Snort ค่อนข้างเหมือนกับไฟร์วอลล์ Snort ได้รับการกำหนดค่าโดยใช้กฎ สามารถดาวน์โหลดกฎพื้นฐานได้จากเว็บไซต์ Snort และปรับแต่งตามความต้องการเฉพาะของคุณ คุณยังสามารถสมัครใช้กฎ Snort เพื่อให้แน่ใจว่าคุณจะได้รับกฎล่าสุดเสมอในขณะที่มันพัฒนาขึ้นเมื่อมีการระบุภัยคุกคามใหม่

![ซอฟต์แวร์ตรวจจับการบุกรุกฟรีที่ดีที่สุดในปี 2021 ซอฟต์แวร์ตรวจจับการบุกรุกฟรีที่ดีที่สุดในปี 2021]()

กฎ Snort พื้นฐานสามารถตรวจจับเหตุการณ์ต่างๆ ได้มากมาย เช่น การสแกนพอร์ตพรางตัว การโจมตีบัฟเฟอร์โอเวอร์โฟลว์ การโจมตี CGI โพรบ SMB และลายนิ้วมือ OS สิ่งที่การติดตั้ง Snort ของคุณตรวจพบนั้นขึ้นอยู่กับกฎที่คุณติดตั้งเท่านั้น กฎพื้นฐานบางข้อที่เสนอเป็นแบบอิงตามลายเซ็น ในขณะที่กฎอื่นๆ เป็นแบบอิงจากความผิดปกติ การใช้ Snort สามารถให้สิ่งที่ดีที่สุดแก่คุณทั้งสองโลก

Suricataโฆษณาตัวเองว่าเป็นระบบตรวจจับและป้องกันการบุกรุกและเป็นระบบนิเวศตรวจสอบความปลอดภัยเครือข่ายที่สมบูรณ์ ข้อได้เปรียบที่ดีที่สุดอย่างหนึ่งของเครื่องมือนี้เหนือ Snort คือมันทำงานได้จนถึงชั้นแอปพลิเคชัน ซึ่งช่วยให้เครื่องมือสามารถตรวจจับภัยคุกคามที่อาจไม่มีใครสังเกตเห็นในเครื่องมืออื่นๆ โดยถูกแยกออกเป็นหลายแพ็กเก็ต

![ซอฟต์แวร์ตรวจจับการบุกรุกฟรีที่ดีที่สุดในปี 2021 ซอฟต์แวร์ตรวจจับการบุกรุกฟรีที่ดีที่สุดในปี 2021]()

แต่ Suricata ไม่ได้ทำงานแค่ในชั้นแอปพลิเคชันเท่านั้น นอกจากนี้ยังจะตรวจสอบโปรโตคอลระดับล่างเช่น TLS, ICMP, TCP และ UDP เครื่องมือนี้ยังเข้าใจโปรโตคอล เช่น HTTP, FTP หรือ SMB และสามารถตรวจจับความพยายามในการบุกรุกที่ซ่อนอยู่ในคำขอปกติ นอกจากนี้ยังมีความสามารถในการแยกไฟล์เพื่อให้ผู้ดูแลระบบตรวจสอบไฟล์ที่น่าสงสัยได้ด้วยตนเอง

ในด้านสถาปัตยกรรม Suricata นั้นถูกสร้างขึ้นมาอย่างดี และจะกระจายปริมาณงานไปยังคอร์และเธรดของโปรเซสเซอร์หลายตัวเพื่อประสิทธิภาพที่ดีที่สุด มันสามารถถ่ายโอนการประมวลผลบางส่วนไปยังการ์ดกราฟิกได้ นี่เป็นคุณสมบัติที่ยอดเยี่ยมบนเซิร์ฟเวอร์เนื่องจากการ์ดแสดงผลส่วนใหญ่จะไม่ทำงาน

ถัดไปในรายการของเราคือผลิตภัณฑ์ที่เรียกว่าBro Network Security Monitorซึ่งเป็นระบบตรวจจับการบุกรุกเครือข่ายฟรีอีกระบบหนึ่ง Bro ดำเนินการในสองขั้นตอน: การบันทึกการจราจรและการวิเคราะห์ เช่นเดียวกับ Suricata Bro ทำงานที่เลเยอร์แอปพลิเคชัน ซึ่งช่วยให้ตรวจจับความพยายามในการแยกส่วนได้ดียิ่งขึ้น ดูเหมือนว่าทุกอย่างจะเข้าคู่กับ Bro และโมดูลการวิเคราะห์ประกอบด้วยสององค์ประกอบ อย่างแรกคือเอ็นจิ้นเหตุการณ์ซึ่งติดตามเหตุการณ์ที่ทริกเกอร์ เช่น การเชื่อมต่อเน็ต TCP หรือคำขอ HTTP เหตุการณ์จะถูกวิเคราะห์เพิ่มเติมโดยสคริปต์นโยบายซึ่งตัดสินใจว่าจะทริกเกอร์การแจ้งเตือนและเรียกใช้การดำเนินการหรือไม่ ทำให้ Bro เป็นการป้องกันการบุกรุกนอกเหนือจากระบบตรวจจับ

Bro จะให้คุณติดตามกิจกรรม HTTP, DNS และ FTP รวมถึงตรวจสอบการรับส่งข้อมูล SNMP นี่เป็นสิ่งที่ดีเพราะแม้ว่า SNMP มักจะใช้สำหรับการตรวจสอบเครือข่ายแต่ก็ไม่ใช่โปรโตคอลที่ปลอดภัย Bro ยังให้คุณดูการเปลี่ยนแปลงการกำหนดค่าอุปกรณ์และกับดัก SNMP Bro สามารถติดตั้งได้บน Unix, Linux และ OS X แต่ไม่มีให้สำหรับ Windows อาจเป็นข้อเสียเปรียบหลัก

Open WIPS NGทำให้อยู่ในรายการของเราเป็นหลักเพราะเป็นเครือข่ายเดียวที่กำหนดเป้าหมายเครือข่ายไร้สายโดยเฉพาะ Open WIPS NG ซึ่ง WIPS ย่อมาจาก Wireless Intrusion Prevention System เป็นเครื่องมือโอเพนซอร์สที่ประกอบด้วยสามองค์ประกอบหลัก อย่างแรกคือมีเซ็นเซอร์ซึ่งเป็นอุปกรณ์ใบ้ที่จับเฉพาะการรับส่งข้อมูลแบบไร้สายและส่งไปยังเซิร์ฟเวอร์เพื่อทำการวิเคราะห์ ถัดมาเป็นเซิฟเวอร์ ข้อมูลนี้จะรวบรวมข้อมูลจากเซ็นเซอร์ทั้งหมด วิเคราะห์ข้อมูลที่รวบรวม และตอบสนองต่อการโจมตี เป็นหัวใจของระบบ สุดท้ายแต่ไม่ท้ายสุดคือส่วนประกอบอินเทอร์เฟซซึ่งเป็น GUI ที่คุณใช้จัดการเซิร์ฟเวอร์และแสดงข้อมูลเกี่ยวกับภัยคุกคามบนเครือข่ายไร้สายของคุณ

ไม่ใช่ทุกคนที่ชอบ Open WIPS NG ผลิตภัณฑ์หากมาจากผู้พัฒนาเดียวกันกับ Aircrack NG ดมกลิ่นแพ็กเก็ตไร้สายและแคร็กเกอร์รหัสผ่านซึ่งเป็นส่วนหนึ่งของชุดเครื่องมือของแฮ็กเกอร์ WiFi ทุกเครื่อง ในทางกลับกัน ด้วยภูมิหลังของเขา เราสามารถสรุปได้ว่านักพัฒนาซอฟต์แวร์มีความรู้เกี่ยวกับความปลอดภัยของ Wi-Fi ค่อนข้างน้อย

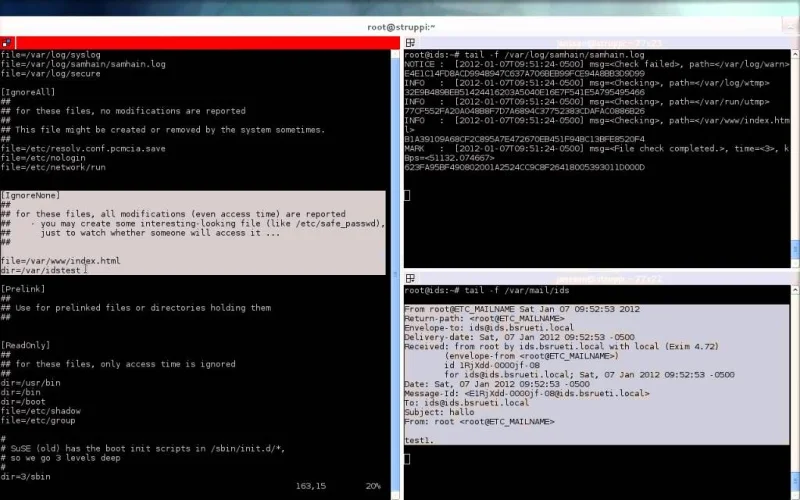

Samhainเป็นระบบตรวจจับการบุกรุกโฮสต์ฟรี ซึ่งให้การตรวจสอบความสมบูรณ์ของไฟล์และการตรวจสอบ/วิเคราะห์ไฟล์บันทึก นอกจากนี้ ผลิตภัณฑ์ยังทำการตรวจหารูทคิต การตรวจสอบพอร์ต การตรวจจับโปรแกรมปฏิบัติการ SUID อันธพาล และกระบวนการที่ซ่อนอยู่ เครื่องมือนี้ได้รับการออกแบบมาเพื่อตรวจสอบระบบหลายระบบด้วยระบบปฏิบัติการต่างๆ ที่มีการบันทึกและบำรุงรักษาแบบรวมศูนย์ อย่างไรก็ตาม Samhain ยังสามารถใช้เป็นแอปพลิเคชันแบบสแตนด์อโลนบนคอมพิวเตอร์เครื่องเดียวได้ Samhain สามารถทำงานบนระบบ POSIX เช่น Unix Linux หรือ OS X ได้ นอกจากนี้ยังสามารถทำงานบน Windows ภายใต้ Cygwin แม้ว่าจะมีเพียงเอเจนต์การมอนิเตอร์เท่านั้นและไม่ใช่เซิร์ฟเวอร์ที่ได้รับการทดสอบในการกำหนดค่านั้น

![ซอฟต์แวร์ตรวจจับการบุกรุกฟรีที่ดีที่สุดในปี 2021 ซอฟต์แวร์ตรวจจับการบุกรุกฟรีที่ดีที่สุดในปี 2021]()

หนึ่งในคุณสมบัติที่เป็นเอกลักษณ์ที่สุดของ Samhain คือโหมดพรางตัว ซึ่งช่วยให้มันทำงานโดยไม่ถูกตรวจจับโดยผู้โจมตีในท้ายที่สุด บ่อยครั้งที่ผู้บุกรุกฆ่ากระบวนการตรวจจับที่พวกเขารู้จัก ทำให้ไม่มีใครสังเกตเห็น Samhain ใช้ Steganography เพื่อซ่อนกระบวนการของตนจากผู้อื่น นอกจากนี้ยังปกป้องไฟล์บันทึกส่วนกลางและการสำรองข้อมูลการกำหนดค่าด้วยคีย์ PGP เพื่อป้องกันการปลอมแปลง

Fail2Banเป็นระบบตรวจจับการบุกรุกโฮสต์ฟรีที่น่าสนใจซึ่งมีคุณลักษณะการป้องกันบางอย่างด้วย เครื่องมือนี้ทำงานโดยการตรวจสอบไฟล์บันทึกสำหรับเหตุการณ์ที่น่าสงสัย เช่น การพยายามเข้าสู่ระบบที่ล้มเหลว การแสวงหาช่องโหว่ ฯลฯ เมื่อตรวจพบสิ่งที่น่าสงสัย เครื่องมือจะอัปเดตกฎไฟร์วอลล์ในพื้นที่โดยอัตโนมัติเพื่อบล็อกที่อยู่ IP ต้นทางของพฤติกรรมที่เป็นอันตราย นี่เป็นการดำเนินการเริ่มต้นของเครื่องมือ แต่สามารถกำหนดค่าการดำเนินการตามอำเภอใจอื่นๆ เช่น การส่งการแจ้งเตือนทางอีเมลได้

ระบบมาพร้อมกับตัวกรองที่สร้างไว้ล่วงหน้ามากมายสำหรับบริการทั่วไปบางอย่าง เช่น Apache, Courrier, SSH, FTP, Postfix และอีกมากมาย การป้องกันดำเนินการโดยการแก้ไขตารางไฟร์วอลล์ของโฮสต์ เครื่องมือนี้สามารถทำงานร่วมกับ Netfilter, IPtables หรือตาราง hosts.deny ของ TCP Wrapper ตัวกรองแต่ละตัวสามารถเชื่อมโยงกับการกระทำหนึ่งอย่างหรือหลายอย่าง ตัวกรองและการกระทำร่วมกันเรียกว่าคุก

AIDEเป็นตัวย่อสำหรับ Advanced Intrusion Detection Environment ระบบตรวจจับการบุกรุกโฮสต์ฟรีเน้นที่การตรวจจับรูทคิตและการเปรียบเทียบลายเซ็นไฟล์เป็นหลัก เมื่อคุณติดตั้ง AIDE ครั้งแรก โปรแกรมจะรวบรวมฐานข้อมูลของข้อมูลผู้ดูแลระบบจากไฟล์การกำหนดค่าของระบบ จากนั้นจะใช้เป็นข้อมูลพื้นฐานเพื่อเปรียบเทียบ��ารเปลี่ยนแปลงใดๆ และย้อนกลับในที่สุดหากจำเป็น

AIDE ใช้ทั้งการวิเคราะห์แบบอิงลายเซ็นและแบบอิงความผิดปกติซึ่งทำงานแบบออนดีมานด์และไม่ได้กำหนดเวลาหรือทำงานอย่างต่อเนื่อง นี่เป็นข้อเสียเปรียบหลักของผลิตภัณฑ์นี้ อย่างไรก็ตาม AIDE เป็นเครื่องมือบรรทัดคำสั่งและสามารถสร้างงาน CRON เพื่อเรียกใช้งานตามช่วงเวลาปกติได้ และหากคุณเรียกใช้บ่อยมาก เช่น ทุกๆ นาที คุณจะได้รับข้อมูลเสมือนแบบเรียลไทม์ ที่สำคัญ AIDE ไม่ได้เป็นเพียงเครื่องมือเปรียบเทียบข้อมูลเท่านั้น ต้องสร้างสคริปต์ภายนอกเพื่อทำให้เป็น HIDS ที่แท้จริง

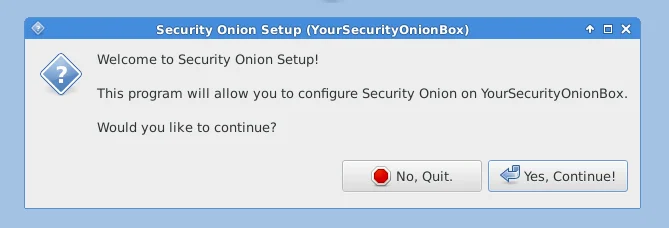

Security Onionเป็นสัตว์ร้ายที่น่าสนใจที่สามารถช่วยคุณประหยัดเวลาได้มาก นี่ไม่ใช่แค่ระบบตรวจจับหรือป้องกันการบุกรุกเท่านั้น Security Onion คือการกระจาย Linux แบบสมบูรณ์โดยเน้นที่การตรวจจับการบุกรุก การตรวจสอบความปลอดภัยขององค์กร และการจัดการบันทึก ประกอบด้วยเครื่องมือมากมาย ซึ่งบางส่วนเราเพิ่งตรวจสอบไป ตัวอย่างเช่น Security Onion มี Elasticsearch, Logstash, Kibana, Snort, Suricata, Bro, OSSEC, Sguil, Squert, NetworkMiner และอื่นๆ ทั้งหมดนี้มาพร้อมกับวิซาร์ดการตั้งค่าที่ใช้งานง่าย ช่วยให้คุณปกป้ององค์กรของคุณได้ภายในไม่กี่นาที คุณสามารถนึกถึง Security Onion ว่าเป็นมีด Swiss Army ของการรักษาความปลอดภัยไอทีระดับองค์กร

![ซอฟต์แวร์ตรวจจับการบุกรุกฟรีที่ดีที่สุดในปี 2021 ซอฟต์แวร์ตรวจจับการบุกรุกฟรีที่ดีที่สุดในปี 2021]()

สิ่งที่น่าสนใจที่สุดเกี่ยวกับเครื่องมือนี้คือ คุณจะได้ทุกอย่างในการติดตั้งง่ายๆ เพียงครั้งเดียว และคุณจะได้รับเครื่องมือตรวจจับการบุกรุกทั้งเครือข่ายและโฮสต์ มีเครื่องมือที่ใช้วิธีการแบบใช้ลายเซ็นและบางส่วนที่ใช้แบบผิดปกติ การกระจายยังมีการผสมผสานระหว่างเครื่องมือแบบข้อความและ GUI มีทุกอย่างที่ผสมผสานกันอย่างลงตัว ข้อเสียของหลักสูตรคือคุณได้รับมากจนการกำหนดค่าทั้งหมดอาจใช้เวลาสักครู่ แต่คุณไม่จำเป็นต้องใช้เครื่องมือทั้งหมด คุณสามารถเลือกเฉพาะสิ่งที่คุณต้องการ

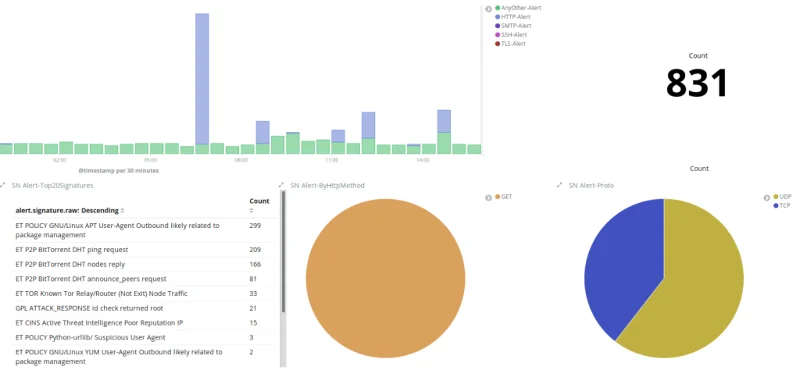

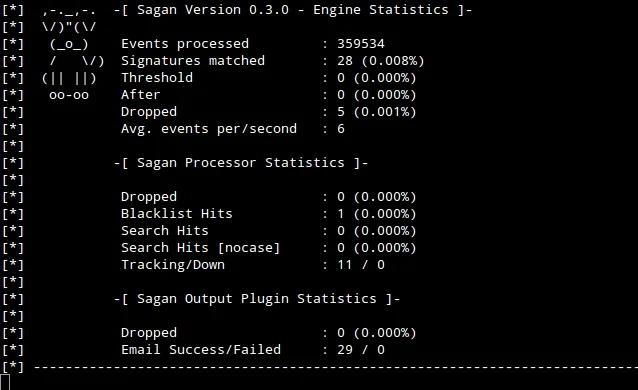

จริงๆ แล้วSaganเป็นระบบวิเคราะห์บันทึกมากกว่า IDS จริง แต่ก็มีฟีเจอร์ที่คล้ายกับ IDS ที่เราคิดว่าควรรวมไว้ในรายการของเรา เครื่องมือนี้สามารถดูบันทึกในเครื่องของระบบที่ติดตั้ง แต่สามารถโต้ตอบกับเครื่องมืออื่นๆ ได้ ตัวอย่างเช่น สามารถวิเคราะห์บันทึกของ Snort และเพิ่มฟังก์ชัน NIDS บางอย่างให้กับ HIDS ได้อย่างมีประสิทธิภาพ และจะไม่เพียงแค่โต้ตอบกับ Snort เท่านั้น มันสามารถโต้ตอบกับ Suricata ได้เช่นกันและเข้ากันได้กับเครื่องมือสร้างกฎหลายอย่างเช่น Oinkmaster หรือ Pulled Pork

![ซอฟต์แวร์ตรวจจับการบุกรุกฟรีที่ดีที่สุดในปี 2021 ซอฟต์แวร์ตรวจจับการบุกรุกฟรีที่ดีที่สุดในปี 2021]()

เซแกนยังมีความสามารถในการเรียกใช้สคริปต์ทำให้เป็นระบบป้องกันการบุกรุกอย่างคร่าวๆ เครื่องมือนี้อาจไม่ได้ใช้เพื่อป้องกันการบุกรุกเพียงอย่างเดียว แต่จะเป็นองค์ประกอบที่ยอดเยี่ยมของระบบที่สามารถรวมเครื่องมือต่างๆ เข้าด้วยกันโดยเชื่อมโยงเหตุการณ์จากแหล่งต่างๆ

บทสรุป

ระบบตรวจจับการบุกรุกเป็นเพียงหนึ่งในเครื่องมือจำนวนมากที่พร้อมใช้งานเพื่อช่วยเหลือผู้ดูแลระบบเครือข่ายและผู้ดูแลระบบเพื่อให้มั่นใจว่าสภาพแวดล้อมทำงานอย่างเหมาะสมที่สุด เครื่องมือใด ๆ ที่กล่าวถึงในที่นี้ยอดเยี่ยม แต่เครื่องมือแต่ละอย่างมีจุดประสงค์ที่แตกต่างกันเล็กน้อย สิ่งที่คุณจะเลือกส่วนใหญ่จะขึ้นอยู่กับความชอบส่วนบุคคลและความต้องการเฉพาะ