หากคุณอยู่ในอุตสาหกรรมด้านสุขภาพหรือเกี่ยวข้องกับไอทีในอุตสาหกรรมนั้น คุณอาจเคยได้ยินเกี่ยวกับ HIPAA กฎหมายว่าด้วยความรับผิดชอบในการพกพาประกันสุขภาพ (Health Insurance Portability Accountability Act) ได้ดำเนินการมาเป็นเวลาสองทศวรรษแล้วเพื่อช่วยปกป้องข้อมูลส่วนบุคคลของผู้ป่วย วันนี้ เราจะมาเจาะลึกเกี่ยวกับ HIPAA และทบทวนเครื่องมือจำนวนหนึ่งที่อาจช่วยคุณในการรับหรือรักษาใบรับรอง HIPAA ของคุณ

เราจะเริ่มด้วยการอธิบายสั้น ๆ ว่า HIPAA คืออะไร จากนั้นจึงเจาะลึกลงไปในแง่มุมที่สำคัญที่สุดบางประการของมาตรฐาน และหารือเกี่ยวกับกฎหลักบางประการของมาตรฐาน ต่อไป เราจะแนะนำรายการตรวจสอบการปฏิบัติตามข้อกำหนด HIPAA ของเรา รายการสามขั้นตอนที่คุณต้องดำเนินการเพื่อให้เป็นไปตามข้อกำหนด HIPAA และสุดท้าย เราจะตรวจสอบเครื่องมือบางอย่างที่คุณสามารถใช้เพื่อช่วยในการปฏิบัติตาม HIPAA ของคุณ

HIPAA อธิบาย

พระราชบัญญัติการเคลื่อนย้ายและความรับผิดชอบในการประกันสุขภาพหรือ HIPAA ถูกนำมาใช้ในปี 2539 เพื่อควบคุมการจัดการข้อมูลทางการแพทย์ หลักการพื้นฐานคือการปกป้องข้อมูลส่วนบุคคลเกี่ยวกับผู้ใช้ระบบสุขภาพ แม่นยำยิ่งขึ้น เกี่ยวข้องกับข้อมูลสุขภาพที่ได้รับการคุ้มครอง (PHI) และข้อมูลด้านสุขภาพที่ได้รับการคุ้มครองทางอิเล็กทรอนิกส์ (ePHI) เมื่อประกาศใช้ มาตรฐานทั่วทั้งอุตสาหกรรมสำหรับการจัดการข้อมูล ความปลอดภัยทางไซเบอร์ และการเรียกเก็บเงินทางอิเล็กทรอนิกส์ได้ถูกนำมาใช้

เป้าหมายหลักคือ—และยังคงเป็น—เพื่อให้แน่ใจว่าข้อมูลทางการแพทย์ส่วนบุคคลถูกเก็บเป็นความลับและสามารถเข้าถึงได้โดยผู้ที่จำเป็นต้องเข้าถึงเท่านั้น หมายความว่าบันทึกผู้ป่วยทั้งหมดที่จัดเก็บโดยองค์กรด้านสุขภาพต้องได้รับการปกป้องไม่ให้เข้าถึงโดยบุคคลหรือกลุ่มที่ไม่ได้รับอนุญาต แม้ว่าจะไม่ใช่กฎเพียงข้อเดียวที่เกี่ยวข้องกับ HIPAA แต่สิ่งนี้ก็เป็นสิ่งสำคัญที่สุด และแนวคิดเบื้องหลังก็คือการปกป้องข้อมูลทางการแพทย์จากการใช้ที่เป็นอันตรายหรือฉ้อฉล

ในยุคของระบบแบบกระจายและคลาวด์คอมพิวติ้ง จุดเข้าถึงข้อมูลทางการแพทย์ที่เป็นไปได้มีอยู่มากมาย ซึ่งทำให้การป้องกันเป็นปัญหาที่ซับซ้อน โดยสรุป ทรัพยากรและระบบทางกายภาพและเสมือนทั้งหมดจะต้องได้รับการรักษาความปลอดภัยอย่างทั่วถึงจากการโจมตีที่อาจเกิดขึ้น เพื่อปกป้องข้อมูลของผู้ป่วยอย่างเต็มที่ มาตรฐานกำหนดแนวทางปฏิบัติที่ต้องดำเนินการ แต่ที่สำคัญกว่านั้นคือต้องมีการสร้างโครงสร้างพื้นฐานเครือข่ายที่กันน้ำได้

นอกจากนี้ องค์กรใดก็ตามที่ไม่สามารถรักษาข้อมูลที่ได้รับการคุ้มครองให้ปลอดภัย ยังต้องเผชิญกับผลกระทบทางการเงินที่รุนแรง ค่าปรับสูงสุด 50,000 ดอลลาร์ต่อวันสำหรับพฤติกรรมที่ไม่เหมาะสมสามารถนำไปใช้ได้ โดยไม่เกิน 1.5 ล้านดอลลาร์ต่อปี เท่านี้ก็เพียงพอแล้วที่จะทำให้เกิดช่องโหว่ในงบประมาณขององค์กร และเพื่อให้เรื่องซับซ้อนยิ่งขึ้นไปอีก การปฏิบัติตามระเบียบข้อบังคับไม่ได้เป็นเพียงการกรอกแบบฟอร์มสองสามฉบับเท่านั้น ต้องดำเนินการตามขั้นตอนที่เป็นรูปธรรมเพื่อปกป้องข้อมูลอย่างมีประสิทธิภาพ ตัวอย่างเช่น ต้องมีการแสดงการจัดการช่องโหว่ในเชิงรุก

ในส่วนต่อไปนี้ เราจะลงรายละเอียดเพิ่มเติมเกี่ยวกับองค์ประกอบหลักของการปฏิบัติตาม HIPAA โดยมีเป้าหมายเพื่อช่วยให้คุณเข้าใจถึงเรื่องที่ซับซ้อนนี้ได้มากที่สุด

กฎความเป็นส่วนตัว

ในบริบทของเทคโนโลยีสารสนเทศ ส่วนที่สำคัญที่สุดของ HIPAA คือกฎความเป็นส่วนตัว ระบุวิธีเข้าถึงและจัดการ ePHI ตัวอย่างเช่น หน่วยงานที่ได้รับความคุ้มครองกำหนดให้องค์กรด้านการดูแลสุขภาพ ผู้ให้บริการแผนสุขภาพ และผู้ร่วมงานทางธุรกิจ - เพิ่มเติมเกี่ยวกับเรื่องนี้ในภายหลัง - ของหน่วยงานที่ได้รับการคุ้มครองมีขั้นตอนในการปกป้องความเป็นส่วนตัวของข้อมูลผู้ป่วยอย่างจริงจัง ซึ่งหมายความว่าทุกหน่วยงานตั้งแต่ผู้ให้บริการดั้งเดิมไปจนถึงศูนย์ข้อมูลที่มีข้อมูลและผู้ให้บริการระบบคลาวด์ที่ประมวลผลจะต้องปกป้องข้อมูล แต่ยังไม่หยุดเพียงแค่นั้น ผู้ร่วมธุรกิจยังสามารถอ้างถึงผู้รับเหมาที่เสนอบริการให้กับองค์กรดังกล่าวต้องเป็นไปตาม HIPAA ด้วย

แม้ว่าจะเป็นที่ชัดเจนว่าข้อกำหนดพื้นฐานของ HIPAA คือการปกป้องข้อมูลผู้ป่วย แต่ก็มีแง่มุมอื่นในเรื่องนี้ องค์กรยังต้องสนับสนุนสิทธิที่ผู้ป่วยมีต่อข้อมูลนั้น อย่างเป็นรูปธรรม มีสิทธิเฉพาะสามประการภายใต้ HIPAA ที่ต้องรักษาไว้ คนแรกคือสิทธิ์ในการอนุญาต (หรือไม่) การเปิดเผย sPHI ของพวกเขา ข้อที่สองคือสิทธิ์ในการขอ (และรับ) สำเนาบันทึกสุขภาพเมื่อใดก็ได้ และสุดท้าย ผู้ป่วยมีสิทธิขอแก้ไขบันทึกของตนเองได้

ในการแยกแยะเพิ่มเติม กฎความเป็นส่วนตัวของ HIPAA ระบุว่าจำเป็นต้องได้รับความยินยอมจากผู้ป่วยเพื่อเปิดเผยข้อมูล ePHI ในกรณีที่ผู้ป่วยร้องขอการเข้าถึงข้อมูล องค์กรมีเวลา 30 วันในการตอบสนอง การไม่ตอบสนองตรงเวลาอาจทำให้องค์กรต้องรับผิดทางกฎหมายและอาจถูกปรับ

กฎความปลอดภัย

กฎความปลอดภัย HIPAA เป็นส่วนย่อยของกฎก่อนหน้า โดยสรุปว่าควรจัดการ ePHI อย่างไรจากมุมมองด้านความปลอดภัย โดยพื้นฐานแล้ว กฎนี้ระบุว่าองค์กรควร " ใช้การป้องกันที่จำเป็น " เพื่อปกป้องข้อมูลผู้ป่วย สิ่งที่ทำให้กฎข้อนี้ซับซ้อนที่สุดอย่างหนึ่งในการจัดการและปฏิบัติตามคือความกำกวมที่เกิดจากคำว่า "การป้องกันที่จำเป็น" เพื่อให้ง่ายต่อการจัดการและปฏิบัติตาม กฎ HIPAA นี้จึงแบ่งออกเป็นสามส่วนหลัก ได้แก่ การป้องกันด้านการดูแลระบบ การป้องกันทางเทคนิค และการป้องกันทางกายภาพ เรามาดูกันว่าแต่ละคนมีเนื้อหาอะไรบ้าง

การป้องกันทางปกครอง

ภายใต้กฎความปลอดภัยของ HIPAA การปกป้องดูแลระบบถูกกำหนดให้เป็น "การดำเนินการทางปกครองและนโยบายและขั้นตอนในการจัดการการเลือก การพัฒนา การดำเนินการ และการบำรุงรักษามาตรการรักษาความปลอดภัยเพื่อปกป้องข้อมูลด้านสุขภาพอิเล็กทรอนิกส์" นอกจากนี้ กฎระบุว่าการจัดการความประพฤติของพนักงานก็เป็นส่วนหนึ่งของความรับผิดชอบนี้ด้วย ทำให้องค์กรรับผิดชอบต่อการกระทำของพนักงาน

การป้องกันทางปกครองบ่งชี้ว่าองค์กรต่างๆ ต้องใช้กระบวนการบริหารจัดการเพื่อควบคุมการเข้าถึงข้อมูลผู้ป่วย รวมทั้งจัดให้มีการฝึกอบรมใดๆ เพื่อให้พนักงานสามารถโต้ตอบกับข้อมูลได้อย่างปลอดภัย ควรแต่งตั้งพนักงานให้จัดการนโยบายและขั้นตอนของ HIPAA เพื่อจัดการความประพฤติของพนักงาน

การป้องกันทางกายภาพ

แม้ว่าการปกป้องดูแลระบบจะเกี่ยวข้องกับขั้นตอนและกระบวนการ แต่ข้อกำหนดในการป้องกันทางกายภาพก็ต่างกัน มันคือทั้งหมดที่เกี่ยวกับการรักษาความปลอดภัยสถานที่ที่มีการจัดการหรือจัดเก็บข้อมูลผู้ป่วยและทรัพยากรที่เข้าถึงข้อมูลดังกล่าว การควบคุมการเข้าถึงเป็นส่วนที่สำคัญที่สุดของข้อกำหนด HIPAA ส่วนนี้

โดยสรุป สิ่งที่คุณต้องการคือต้องมีมาตรการเพื่อควบคุมการเข้าถึงที่ซึ่งข้อมูลผู้ป่วยจะได้รับการประมวลผลและจัดเก็บข้อมูล คุณยังต้องปกป้องอุปกรณ์เหล่านั้นที่มีการประมวลผลและจัดเก็บข้อมูลจากการเข้าถึงโดยไม่ได้รับอนุญาต เช่น โดยใช้วิธีการต่างๆ เช่น การตรวจสอบสิทธิ์แบบสองปัจจัย และคุณจำเป็นต้องควบคุมและ/หรือเคลื่อนย้ายอุปกรณ์เข้าและออกจากสถานที่

การป้องกันทางเทคนิค

ส่วนนี้เกี่ยวข้องกับนโยบายและขั้นตอนทางเทคนิคที่เกี่ยวข้องกับการปกป้องข้อมูลผู้ป่วย มีหลายวิธีที่สามารถป้องกันข้อมูลนี้ได้ ซึ่งรวมถึงแต่ไม่จำกัดเพียงการพิสูจน์ตัวตน การควบคุมการตรวจสอบ รายงานการตรวจสอบ การเก็บบันทึก การควบคุมการเข้าถึง และการออกจากระบบอัตโนมัติ เป็นต้น นอกจากนี้ ต้องมีมาตรการเพื่อให้แน่ใจว่าข้อมูลจะถูกเก็บไว้อย่างปลอดภัยเสมอ ไม่ว่าจะถูกจัดเก็บไว้ในอุปกรณ์หรือย้ายระหว่างระบบหรือระหว่างสถานที่

ในการระบุปัจจัยเสี่ยงและภัยคุกคามต่อความปลอดภัยของข้อมูล ePHI ควรทำการประเมินความเสี่ยงให้เสร็จสิ้น ไม่เพียงเท่านั้น ยังต้องดำเนินมาตรการที่เป็นรูปธรรมเพื่อจัดการกับความเสี่ยงและ/หรือภัยคุกคามใดๆ ที่ระบุ ด้านการป้องกันทางเทคนิคของ HIPAA นั้นน่าจะซับซ้อนที่สุด และเป็นพื้นที่ที่ความช่วยเหลือจากที่ปรึกษาด้านการปฏิบัติตามกฎระเบียบ HIPAA ที่มีคุณสมบัติเหมาะสมสามารถช่วยองค์กรใดๆ

กฎการแจ้งเตือนการละเมิด

กฎที่สำคัญต่อไปของข้อกำหนด HIPAA คือกฎการแจ้งเตือนการละเมิด โดยมีวัตถุประสงค์เพื่อระบุว่าองค์กรควรตอบสนองต่อการละเมิดข้อมูลหรือเหตุการณ์ด้านความปลอดภัยอื่นๆ อย่างไร เหนือสิ่งอื่นใด มันระบุว่าในกรณีที่มีการละเมิดข้อมูล องค์กรต้องแจ้งบุคคล สื่อ หรือเลขานุการด้านสุขภาพและบริการมนุษย์

บทบาทยังกำหนดสิ่งที่ถือเป็นการละเมิด มีการอธิบายว่าเป็น "การใช้หรือการเปิดเผยที่ไม่ได้รับอนุญาตภายใต้กฎความเป็นส่วนตัวที่กระทบต่อการรักษาความปลอดภัยหรือความเป็นส่วนตัวของข้อมูลด้านสุขภาพที่ได้รับการคุ้มครอง" กฎดังกล่าวยังระบุด้วยว่าองค์กรต่างๆ มีเวลาไม่เกิน 60 วันในการแจ้งฝ่ายที่จำเป็น ยิ่งไปกว่านั้น โดยกำหนดให้การแจ้งเตือนดังกล่าวระบุว่าตัวระบุส่วนบุคคลใดถูกเปิดเผย บุคคลที่ใช้ข้อมูลที่เปิดเผย และดูว่าข้อมูลนั้นเพียงแค่ดูหรือได้มาหรือไม่ นอกจากนี้ต้องระบุด้วยว่าความเสี่ยงหรือความเสียหายได้รับการบรรเทาและอย่างไร

อีกส่วนที่สำคัญของกฎการแจ้งเตือนการละเมิดที่เกี่ยวข้องกับการรายงาน การละเมิดเล็กน้อย—ที่ส่งผลกระทบต่อบุคคลน้อยกว่า 500 คน—ต้องรายงานผ่านเว็บไซต์ Health and Human Services เป็นประจำทุกปี การละเมิดที่ใหญ่ขึ้น—ซึ่งส่งผลกระทบต่อผู้ป่วยมากกว่า 500 คน—จะต้องรายงานให้สื่อทราบด้วย ด้วยข้อกำหนดดังกล่าว จะเห็นได้ชัดว่ากุญแจสู่ความสำเร็จของการปฏิบัติตามข้อกำหนด HIPAA ของคุณคือการตรวจสอบการละเมิดอย่างใกล้ชิด

รายการตรวจสอบการปฏิบัติตามข้อกำหนด HIPAA ของเรา

ตกลง. ตอนนี้เราได้ครอบคลุมพื้นฐานของสิ่งที่ HIPAA คืออะไรและข้อกำหนดหลักคืออะไร เราได้รวบรวมรายการตรวจสอบของขั้นตอนต่างๆ ที่องค์กรต้องดำเนินการเพื่อให้บรรลุหรือคงไว้ซึ่งสถานะการปฏิบัติตามข้อกำหนด ตามที่เราได้ระบุไว้ก่อนหน้านี้ ขอแนะนำให้ขอความช่วยเหลือจากผู้เชี่ยวชาญการปฏิบัติตามข้อกำหนด HIPAA ที่มีประสบการณ์ ไม่เพียงแต่จะทำให้กระบวนการง่ายขึ้นและเครียดน้อยลงเท่านั้น แต่ยังสามารถตรวจสอบแนวทางปฏิบัติและกระบวนการรักษาความปลอดภัยของคุณอย่างละเอียด และระบุด้านที่อาจได้รับประโยชน์จากการปรับปรุง

1. กรอกแบบประเมินความเสี่ยง

รายการแรกในรายการตรวจสอบสั้นๆ นี้ สิ่งแรกที่ทุกคนควรทำเมื่อเตรียมพร้อมสำหรับการปฏิบัติตามข้อกำหนด HIPAA คือการประเมินความเสี่ยงและสถานะความพร้อมในปัจจุบันของคุณโดยสมบูรณ์ เหตุผลที่คุณควรทำอย่างนั้นก่อนคือสถานะปัจจุบันของคุณจะเป็นตัวกำหนดว่าต้องดำเนินการขั้นตอนใดเพิ่มเติมเพื่อให้เป็นไปตามข้อกำหนด การประเมินความเสี่ยงระดับโลกที่จะกำหนดวิธีจัดการข้อมูล PHI และ ePHI จะช่วยให้คุณค้นพบช่องว่างใดๆ ในนโยบายและขั้นตอนความปลอดภัยของคุณ

นี่เป็นสถานที่แรกที่ที่ปรึกษาภายนอกจะทำสิ่งมหัศจรรย์ ประการแรก โดยทั่วไปเขาจะมาพร้อมกับความเชี่ยวชาญมากมายในความพร้อมในการปฏิบัติตาม HIPAA แต่และที่สำคัญกว่านั้น เขาจะมองเห็นสิ่งต่าง ๆ จากมุมมองที่ต่างออกไป นอกจากนี้ ที่ปรึกษาดังกล่าวจะมีความเข้าใจอย่างถี่ถ���วนเกี่ยวกับข้อกำหนดต่างๆ ของ HIPAA และวิธีการนำไปใช้กับสถานการณ์เฉพาะของคุณ

เมื่อขั้นตอนการประเมินความเสี่ยงเสร็จสิ้น คุณจะเหลือรายการคำแนะนำเพื่อช่วยในการปฏิบัติตามข้อกำหนด คุณสามารถนึกถึงรายการนั้นเป็นรายการสิ่งที่ต้องทำในขั้นตอนต่อไป เราไม่สามารถเน้นเพียงพอว่าขั้นตอนนี้มีความสำคัญเพียงใด มันจะเป็นปัจจัยชี้ขาดสูงสุดของความสำเร็จมากกว่าสิ่งใด

2. แก้ไขความเสี่ยงด้านการปฏิบัติตามกฎระเบียบและปรับแต่งกระบวนการ

ขั้นตอนที่สองง่ายกว่าขั้นตอนแรกมาก สิ่งที่คุณต้องทำต่อไปคือนำคำแนะนำทั้งหมดจากขั้นตอนแรกและจัดการกับคำแนะนำเหล่านั้น นี่คือขั้นตอนที่คุณต้องเปลี่ยนกระบวนการและขั้นตอนของคุณ นี่เป็นไปได้ที่คุณจะต้องเผชิญกับการต่อต้านจากผู้ใช้มากที่สุด แน่นอนว่าระดับการต่อต้านจะแตกต่างกันไปขึ้นอยู่กับว่าคุณอยู่ใกล้แค่ไหนในตอนแรก ต้องทำการเปลี่ยนแปลงกี่ครั้ง และลักษณะที่แน่นอนของการเปลี่ยนแปลงเหล่านั้น

เป็นความคิดที่ดีที่จะแก้ไขปัญหาการปฏิบัติตามข้อกำหนดที่มีขนาดเล็กกว่าก่อน ตัวอย่างเช่น การใช้มาตรการพื้นฐานเช่นการฝึกอบรมพนักงานของคุณเกี่ยวกับแนวทางปฏิบัติด้านความปลอดภัยทางไซเบอร์ขั้นพื้นฐานหรือการสอนวิธีใช้การตรวจสอบสิทธิ์แบบสองปัจจัยควรเป็นเรื่องง่ายและช่วยให้คุณเริ่มต้นได้อย่างรวดเร็วและราบรื่น

เมื่อคุณทำงานง่ายๆ เสร็จแล้ว คุณต้องกำหนดเป้าหมายในการแก้ไขต่อไป เนื่องจากสิ่งเหล่านี้จะช่วยคุณจัดลำดับความสำคัญของงานที่เหลือ ตัวอย่างเช่น หากผลลัพธ์จากขั้นตอนแรกแสดงว่าคุณจำเป็นต้องวางรูปแบบการรายงานการปฏิบัติตามข้อกำหนด นี่คือที่ที่คุณจะเริ่มต้นซื้อเครื่องมือที่มีการรายงานการปฏิบัติตามข้อกำหนดอัตโนมัติ นี่เป็นอีกประเด็นหนึ่งที่ที่ปรึกษาภายนอกสามารถช่วยคุณคลายความเศร้าโศกได้มากโดยให้ข้อมูลเชิงลึกอันมีค่าเกี่ยวกับการเปลี่ยนแปลงที่คุณต้องดำเนินการเพื่อให้เป็นไปตามข้อกำหนด

3. การบริหารความเสี่ยงอย่างต่อเนื่อง

คุณอาจเคยคิดว่าการปฏิบัติตามข้อกำหนดของ HIPAA นั้นเป็นข้อตกลงแบบครั้งเดียว และเมื่อคุณทำได้ คุณก็ทำได้ น่าเสียดายที่สิ่งนี้ไม่สามารถเพิ่มเติมจากความจริงได้ แม้ว่าการปฏิบัติตามข้อกำหนดจะเป็นความพยายามเพียงครั้งเดียว แต่การรักษาให้เป็นไปตามความพยายามในแต่ละวัน คุณจะต้องจัดการความเสี่ยงอย่างต่อเนื่องและตรวจสอบให้แน่ใจว่าข้อมูลของผู้ป่วยมีความปลอดภัย และไม่มีการเข้าถึงหรือแก้ไขในลักษณะที่ไม่ได้รับอนุญาต

คุณจะต้องทำการสแกนหาช่องโหว่อย่างสม่ำเสมอ คุณจะต้องจับตาดูบันทึกของระบบเพื่อตรวจหาสัญญาณของกิจกรรมที่น่าสงสัยก่อนที่จะสายเกินไป นี่คือจุดที่ระบบอัตโนมัติจะเป็นประโยชน์มากที่สุด ในขณะที่ที่ปรึกษาภายนอกเป็นทรัพย์สินที่ดีที่สุดของคุณในช่วงสองช่วงแรก เครื่องมือซอฟต์แวร์คือสิ่งที่คุณต้องการ และเมื่อพูดถึงเครื่องมือซอฟต์แวร์ เรามีบางอย่างที่เราอยากจะแนะนำ

เครื่องมือบางอย่างเพื่อช่วยในการปฏิบัติตาม HIPAA

เครื่องมือประเภทต่างๆ สามารถช่วยในการปฏิบัติตาม HIPAA ของคุณได้ สองคนนี้มีประโยชน์อย่างยิ่ง ประการแรก เครื่องมือการจัดการการกำหนดค่าและการตรวจสอบสามารถมั่นใจได้ว่าการกำหนดค่าระบบของคุณเป็นไปตามข้อกำหนดของ HIPAA หรือเฟรมเวิร์กการกำกับดูแลอื่นๆ แต่พวกเขายังสามารถเฝ้าระวังการกำหนดค่าอุปกรณ์ของคุณได้อย่างต่อเนื่อง และทำให้แน่ใจว่าไม่มีการเปลี่ยนแปลงโดยไม่ได้รับอนุญาต ซึ่งการเปลี่ยนแปลงที่ได้รับอนุญาตจะไม่ละเมิดการปฏิบัติตามข้อกำหนด รายการของเรามีเครื่องมือสองสามอย่าง

เครื่องมือที่มีประโยชน์อีกประเภทหนึ่งในบริบทของการปฏิบัติตาม HIPAA จะเกี่ยวข้องกับการตรวจจับการละเมิดข้อมูล เพื่อจุดประสงค์นั้น ระบบข้อมูลความปลอดภัยและการจัดการเหตุการณ์ (SIEM) จะช่วยให้คุณสบายใจและมั่นใจได้ว่าคุณจะได้รับการแจ้งเตือนอย่างรวดเร็วหากมีสิ่งน่าสงสัยเกิดขึ้น รายการของเรายังมีเครื่องมือ SIEM สองสามตัว

1. การตรวจสอบการกำหนดค่าเซิร์ฟเวอร์ SolarWinds (ทดลองใช้ฟรี)

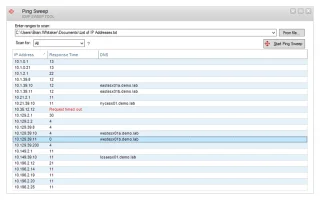

เมื่อมันมาถึงการตรวจสอบและการกำหนดค่าเซิร์ฟเวอร์การตรวจสอบสิ่งที่คุณต้องการมันSolarWinds การกำหนดค่าเซิร์ฟเวอร์การตรวจสอบหรือSCM นี่เป็นผลิตภัณฑ์ที่ทรงพลังและใช้งานง่าย ซึ่งออกแบบมาเพื่อให้ติดตามการเปลี่ยนแปลงเซิร์ฟเวอร์และแอปพลิเคชันในเครือข่ายของคุณ เครื่องมือนี้สามารถให้ข้อมูลที่จำเป็นเกี่ยวกับการเปลี่ยนแปลงการกำหนดค่าและความสัมพันธ์กับการชะลอตัวของประสิทธิภาพ วิธีนี้จะช่วยคุณค้นหาสาเหตุที่แท้จริงของปัญหาด้านประสิทธิภาพที่เกิดจากการเปลี่ยนแปลงการกำหนดค่า

![รายการตรวจสอบการปฏิบัติตามข้อกำหนดของ HIPAA และเครื่องมือในการใช้งาน รายการตรวจสอบการปฏิบัติตามข้อกำหนดของ HIPAA และเครื่องมือในการใช้งาน]()

การตรวจสอบการกำหนดค่าเซิร์ฟเวอร์ SolarWindsเป็นเครื่องมือที่ใช้เอเจนต์ โดยเอเจนต์ที่ปรับใช้ในแต่ละเซิร์ฟเวอร์จะถูกตรวจสอบ ข้อดีของสถาปัตยกรรมนี้คือเอเจนต์สามารถรวบรวมข้อมูลต่อไปได้แม้ว่าเซิร์ฟเวอร์จะตัดการเชื่อมต่อจากเครือข่าย ข้อมูลจะถูกส่งไปยังเครื่องมือทันทีที่เซิร์ฟเวอร์กลับมาออนไลน์

คุณลักษณะที่ชาญฉลาด ผลิตภัณฑ์นี้ไม่ต้องการอะไร นอกเหนือจากสิ่งที่ได้กล่าวไปแล้ว เครื่องมือนี้จะตรวจหาเซิร์ฟเวอร์ที่มีสิทธิ์ตรวจสอบโดยอัตโนมัติ มาพร้อมกับโปรไฟล์การกำหนดค่าแบบสำเร็จรูปสำหรับเซิร์ฟเวอร์ทั่วไปส่วนใหญ่ เครื่องมือนี้ยังช่วยให้คุณดูสินค้าคงคลังของฮาร์ดแวร์และซอฟต์แวร์และรายงานได้อีกด้วย คุณสามารถรวมSCMเข้ากับโซลูชันการตรวจสอบระบบของคุณได้อย่างง่ายดายด้วยแพลตฟอร์ม Orion จาก SolarWinds นี่เป็นเครื่องมือที่ยอดเยี่ยมที่สามารถใช้ตรวจสอบเซิร์ฟเวอร์จริงและเซิร์ฟเวอร์เสมือนภายในองค์กรของคุณ รวมถึงสภาพแวดล้อมบนคลาวด์ของคุณ

ราคาสำหรับSolarWinds การกำหนดค่าเซิร์ฟเวอร์การตรวจสอบจะไม่สามารถใช้ได้อย่างง่ายดาย คุณจะต้องขอใบเสนอราคาอย่างเป็นทางการจาก SolarWinds อย่างไรก็ตามสามารถดาวน์โหลดเวอร์ชันประเมินผล 30 วันได้

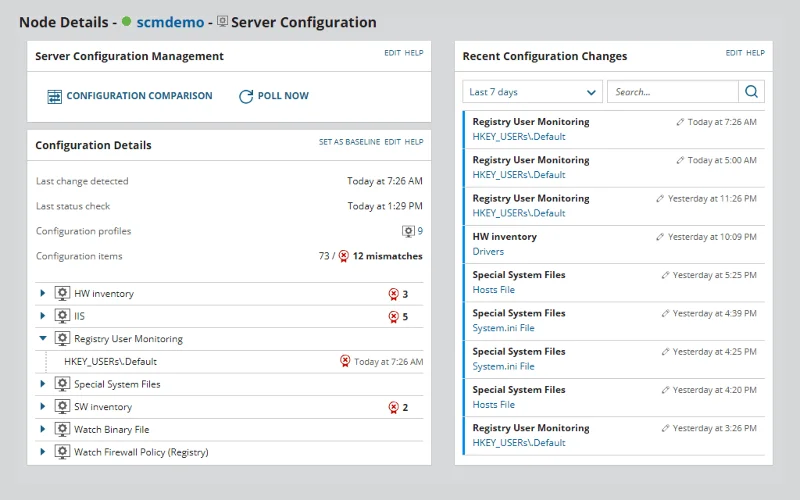

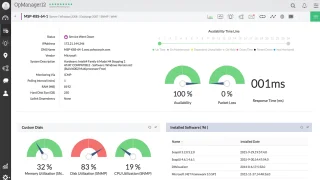

2. SolarWinds Security Event Manager (ทดลองใช้ฟรี)

เมื่อพูดถึงข้อมูลความปลอดภัยและการจัดการเหตุการณ์SolarWinds Security Event Manager ซึ่งเดิมเรียกว่าSolarWinds Log & Event Managerคือสิ่งที่คุณต้องการ เครื่องมือนี้อธิบายได้ดีที่สุดว่าเป็นเครื่องมือ SIEM ระดับเริ่มต้น อย่างไรก็ตาม ระบบนี้เป็นหนึ่งในระบบระดับเริ่มต้นที่ดีที่สุดในตลาด เครื่องมือนี้มีเกือบทุกอย่างที่คุณคาดหวังจากระบบ SIEM ซึ่งรวมถึงคุณสมบัติการจัดการบันทึกและความสัมพันธ์ที่ยอดเยี่ยม ตลอดจนกลไกการรายงานที่น่าประทับใจ

![รายการตรวจสอบการปฏิบัติตามข้อกำหนดของ HIPAA และเครื่องมือในการใช้งาน รายการตรวจสอบการปฏิบัติตามข้อกำหนดของ HIPAA และเครื่องมือในการใช้งาน]()

เครื่องมือนี้ยังมีคุณสมบัติการตอบสนองต่อเหตุการณ์ที่ยอดเยี่ยมซึ่งไม่ต้องการอะไร ตัวอย่างเช่น ระบบตอบสนองแบบเรียลไทม์โดยละเอียดจะตอบสนองต่อทุกภัยคุกคามอย่างแข็งขัน และเนื่องจากอิงตามพฤติกรรมมากกว่าลายเซ็น คุณจึงได้รับการปกป้องจากภัยคุกคามที่ไม่รู้จักหรือในอนาคตและการโจมตีซีโร่เดย์

นอกเหนือจากชุดคุณลักษณะที่น่าประทับใจแล้วแดชบอร์ดของSolarWinds Security Event Managerอาจเป็นสินทรัพย์ที่ดีที่สุด ด้วยการออกแบบที่เรียบง่าย คุณจะไม่มีปัญหาในการค้นหาเครื่องมือและระบุความผิดปกติได้อย่างรวดเร็ว เริ่มต้นที่ประมาณ $ 4 500 เครื่องมือนี้มีราคาไม่แพง และถ้าคุณต้องการลองใช้งานและดูว่าการทำงานในสภาพแวดล้อมของคุณเป็นอย่างไร คุณสามารถดาวน์โหลดเวอร์ชันทดลองใช้งาน 30 วันที่ใช้งานได้เต็มรูปแบบฟรี

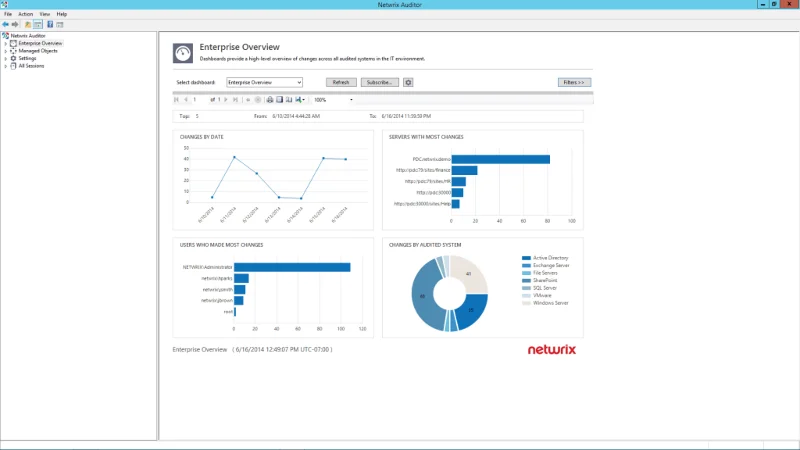

3. Netwrix Auditor สำหรับ Windows Server

ถัดไปในรายการของเราคือNetwrix Auditor สำหรับ Windows Serverซึ่งเป็นเครื่องมือการรายงานของ Windows Server ฟรีที่ช่วยให้คุณโพสต์การเปลี่ยนแปลงทั้งหมดที่ทำกับการกำหนดค่า Windows Server ของคุณ สามารถติดตามการเปลี่ยนแปลง เช่น การติดตั้งซอฟต์แวร์และฮาร์ดแวร์ การเปลี่ยนแปลงบริการ การตั้งค่าเครือข่าย และงานตามกำหนดเวลา ค่าผ่านทางนี้จะส่งข้อมูลสรุปกิจกรรมรายวันที่มีรายละเอียดการเปลี่ยนแปลงทั้งหมดในช่วง 24 ชั่วโมงที่ผ่านมา รวมถึงค่าก่อนและหลังสำหรับการปรับเปลี่ยนแต่ละครั้ง

![รายการตรวจสอบการปฏิบัติตามข้อกำหนดของ HIPAA และเครื่องมือในการใช้งาน รายการตรวจสอบการปฏิบัติตามข้อกำหนดของ HIPAA และเครื่องมือในการใช้งาน]()

Netwrixอ้างว่าNetwrix Auditor สำหรับ Windows Serverเป็น "โซลูชันการตรวจสอบ Windows Server ฟรีที่คุณกำลังมองหาอยู่" ผลิตภัณฑ์นี้ช่วยเสริมการตรวจสอบเครือข่ายเนทีฟและโซลูชันการวิเคราะห์ประสิทธิภาพของ Windows มีข้อดีหลายประการเหนือเครื่องมือตรวจสอบในตัวที่มีอยู่ใน Windows Server โดยเฉพาะอย่างยิ่ง ช่วยเพิ่มความปลอดภัยและให้การเรียกข้อมูล การรวม และการแสดงข้อมูลการตรวจสอบที่สะดวกยิ่งขึ้น คุณจะประทับใจกับความง่ายดายในการเปิดใช้งานการตรวจสอบ IT อย่างต่อเนื่องโดยใช้เวลาและความพยายามน้อยลง และควบคุมการเปลี่ยนแปลงได้อย่างมีประสิทธิภาพมากขึ้น

ดีเท่ากับNetwrix Auditor สำหรับ Windows Serverเป็นเครื่องมือฟรีที่มีชุดคุณลักษณะที่ค่อนข้างจำกัด หากคุณต้องการฟังก์ชันเพิ่มเติม คุณอาจต้องการลองใช้ Netwrix Auditor Standard Edition ไม่ใช่เครื่องมือฟรี แต่มาพร้อมกับชุดคุณลักษณะที่ขยายออกไปอย่างมากมาย สิ่งที่ดีคือเมื่อคุณดาวน์โหลด Netwrix Auditor สำหรับ Windows Server ฟรี โปรแกรมจะรวมฟีเจอร์ทั้งหมดของพี่ใหญ่ในช่วง 30 วันแรก เพื่อให้คุณได้ลิ้มลอง

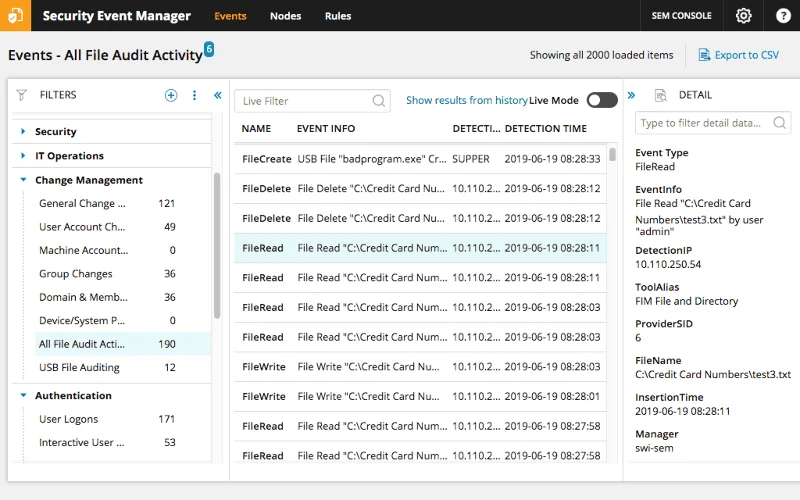

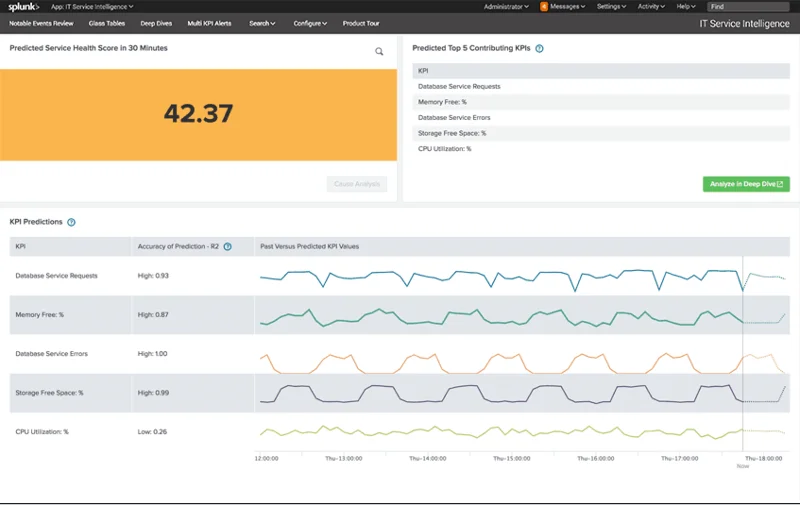

4. Splunk Enterprise Security

Splunk Enterprise Security—ปกติจะเรียกว่า Splunk ES— น่าจะเป็นหนึ่งในเครื่องมือ SIEM ที่ได้รับความนิยมมากที่สุด มันมีชื่อเสียงเป็นพิเศษในด้านความสามารถในการวิเคราะห์ และเมื่อพูดถึงการตรวจจับการละเมิดข้อมูล นี่คือสิ่งที่สำคัญ Splunk ES ตรวจสอบข้อมูลระบบของคุณแบบเรียลไทม์ โดยมองหาช่องโหว่และสัญญาณของกิจกรรมที่ผิดปกติและ/หรือเป็นอันตราย

![รายการตรวจสอบการปฏิบัติตามข้อกำหนดของ HIPAA และเครื่องมือในการใช้งาน รายการตรวจสอบการปฏิบัติตามข้อกำหนดของ HIPAA และเครื่องมือในการใช้งาน]()

นอกจากการตรวจสอบที่ยอดเยี่ยมแล้ว การตอบสนองด้านความปลอดภัยยังเป็นคุณสมบัติที่ดีที่สุดอีกประการหนึ่งของ Splunk ES ระบบใช้แนวคิดที่เรียกว่า Adaptive Response Framework (ARF) ซึ่งรวมเข้ากับอุปกรณ์จากผู้จำหน่ายความปลอดภัยมากกว่า 55 ราย ARF ดำเนินการตอบสนองอัตโนมัติ เร่งงานที่ทำด้วยตนเอง สิ่งนี้จะช่วยให้คุณได้เปรียบอย่างรวดเร็ว เพิ่มไปยังส่วนต่อประสานผู้ใช้ที่เรียบง่ายและกระจัดกระจายและคุณมีทางออกที่ชนะ คุณสมบัติที่น่าสนใจอื่น ๆ ได้แก่ ฟังก์ชัน Notables ซึ่งแสดงการแจ้งเตือนที่ผู้ใช้กำหนดเองได้ และผู้ตรวจสอบสินทรัพย์เพื่อตั้งค่าสถานะกิจกรรมที่เป็นอันตรายและป้องกันปัญหาเพิ่มเติม

เนื่องจาก Splunk ES เป็นผลิตภัณฑ์ระดับองค์กรอย่างแท้จริง คุณจึงคาดหวังว่าผลิตภัณฑ์ดังกล่าวจะมาพร้อมกับป้ายราคาขนาดองค์กร ข้อมูลการกำหนดราคาไม่พร้อมใช้งานจากเว็บไซต์ของ Splunk ดังนั้นคุณจะต้องติดต่อฝ่ายขายของบริษัทเพื่อขอใบเสนอราคา การติดต่อ Splunk จะทำให้คุณสามารถใช้ประโยชน์จากการทดลองใช้ฟรี หากคุณต้องการทดลองใช้ผลิตภัณฑ์

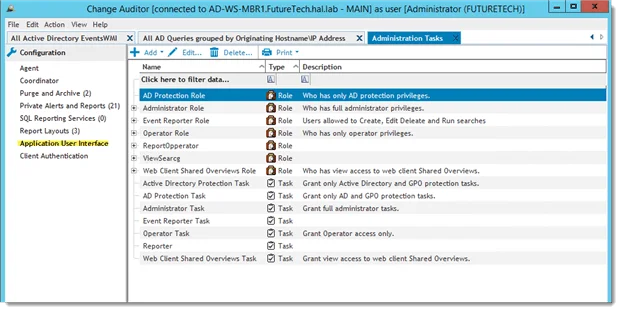

5. Quest Change Auditor

Quest Software เป็นผู้ผลิตเครื่องมือดูแลระบบเครือข่ายและความปลอดภัยที่มีชื่อเสียง เครื่องมือตรวจสอบและตรวจสอบการกำหนดค่าเซิร์ฟเวอร์นั้นเรียกว่า Quest Change Auditor อย่างเหมาะสม และให้ความปลอดภัยแบบเรียลไทม์และการตรวจสอบด้านไอทีสำหรับสภาพแวดล้อม Microsoft Windows ของคุณ สิ่งที่เครื่องมือนี้มอบให้คุณคือการตรวจสอบ IT แบบเรียลไทม์ นิติวิทยาศาสตร์เชิงลึก และการตรวจสอบความปลอดภัยที่ครอบคลุมในการกำหนดค่าคีย์ทั้งหมด การเปลี่ยนแปลงของผู้ใช้และผู้ดูแลระบบสำหรับ Microsoft Active Directory, Azure AD, Exchange, Office 365, Exchange Online, ไฟล์เซิร์ฟเวอร์และ มากกว่า. Quest Change Auditor ยังติดตามกิจกรรมของผู้ใช้โดยละเอียดสำหรับการเข้าสู่ระบบ การรับรองความถูกต้อง และบริการหลักอื่นๆ ในองค์กร เพิ่มประสิทธิภาพการตรวจจับภัยคุกคามและการตรวจสอบความปลอดภัย มีคอนโซลกลางที่ขจัดความจำเป็นและความซับซ้อนของโซลูชันการตรวจสอบไอทีหลายรายการ

![รายการตรวจสอบการปฏิบัติตามข้อกำหนดของ HIPAA และเครื่องมือในการใช้งาน รายการตรวจสอบการปฏิบัติตามข้อกำหนดของ HIPAA และเครื่องมือในการใช้งาน]()

หนึ่งในคุณสมบัติที่ยอดเยี่ยมของเครื่องมือนี้คือ Quest Change Auditor Threat Detection ซึ่งเป็นเทคโนโลยีการตรวจจับภัยคุกคามในเชิงรุก สามารถลดความซับซ้อนในการตรวจจับภัยคุกคามของผู้ใช้โดยการวิเคราะห์กิจกรรมที่ผิดปกติเพื่อจัดอันดับผู้ใช้ที่มีความเสี่ยงสูงสุดในองค์กรของคุณ ระบุภัยคุกคามที่อาจเกิดขึ้น และลดสัญญาณรบกวนจากการแจ้งเตือนที่ผิดพลาด เครื่องมือนี้ยังป้องกันการเปลี่ยนแปลงข้อมูลสำคัญภายในเซิร์ฟเวอร์ไฟล์ AD, Exchange และ Windows รวมถึงกลุ่มที่มีสิทธิพิเศษ ออบเจ็กต์นโยบายกลุ่ม และกล่องจดหมายที่ละเอียดอ่อน สามารถสร้างรายงานที่ครอบคลุมสำหรับแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยและข้อบังคับการปฏิบัติตามกฎระเบียบ รวมถึง GDPR, SOX, PCI-DSS, HIPAA, FISMA, GLBA และอื่นๆ นอกจากนี้ยังสามารถเชื่อมโยงข้อมูลที่แตกต่างกันจากระบบและอุปกรณ์จำนวนมากเข้ากับเสิร์ชเอ็นจิ้นเชิงโต้ตอบเพื่อการตอบสนองต่อเหตุการณ์ด้านความปลอดภัยที่รวดเร็วและการวิเคราะห์ทางนิติเวช

โครงสร้างราคาของ Quest Change Auditor ค่อนข้างซับซ้อน เนื่องจากต้องซื้อแพลตฟอร์มที่ได้รับการตรวจสอบแต่ละแพลตฟอร์มแยกต่างหาก ในด้านบวก มีการทดลองใช้ผลิตภัณฑ์ฟรีสำหรับแต่ละแพลตฟอร์มที่รองรับ

สรุปแล้ว

แม้ว่าการปฏิบัติตามข้อกำหนดของ HIPAA จะเป็นความท้าทายที่ร้ายแรง แต่ก็ไม่มีทางเป็นไปไม่ได้เลย อันที่จริง เป็นเพียงเรื่องของการปฏิบัติตามขั้นตอนที่เรียบง่ายแต่ซับซ้อนเพียงไม่กี่ขั้นตอน และล้อมรอบตัวคุณด้วยผู้คนที่เหมาะสมและเทคโนโลยีที่เหมาะสม เพื่อทำให้ง่ายที่สุด พึงระลึกไว้เสมอว่าข้อกำหนดบางประการของ HIPAA อาจดูคลุมเครือทีเดียว นี่คือเหตุผลที่เราแนะนำได้เพียงให้คุณขอความช่วยเหลือในรูปแบบของที่ปรึกษาผู้เชี่ยวชาญและเครื่องมือซอฟต์แวร์เฉพาะ ซึ่งจะช่วยให้การเปลี่ยนแปลงเป็นไปอย่างราบรื่นที่สุด