Nmap เป็นเครื่องมือสแกนเครือข่ายที่ทรงพลังสำหรับ Linux , BSD และระบบปฏิบัติการอื่นๆ มีคุณสมบัติที่ยอดเยี่ยมมากมาย เช่น การสแกนที่อยู่ IP สำหรับพอร์ตที่เปิดอยู่ การทำแผนที่อุปกรณ์ที่ใช้งานบนเครือข่าย การระบุบริการที่ทำงานบนเป้าหมายการสแกน และอื่นๆ อีกมากมาย

ในคู่มือนี้ เราจะอธิบายวิธีการใช้เครื่องมือการดูแลระบบเครือข่ายที่มีประสิทธิภาพบน Linux และครอบคลุมถึงวิธีการใช้คุณลักษณะที่มีประโยชน์ที่สุดบางอย่าง รวมถึงการสแกนโฮสต์ การทำแผนที่เครือข่าย และอื่นๆ อีกมากมาย!

หมายเหตุ: Nmap เป็นเครื่องมือบรรทัดคำสั่ง หากคุณจำเป็นต้องมีเครื่องมือทำแผนที่เครือข่ายที่ดี แต่ไม่ได้เป็นแฟนของขั้ว, ตรวจสอบ Zenmap เป็น GUI front-end สำหรับ Nmap ที่มีคุณสมบัติเหมือนกัน แต่รวมอยู่ในอินเทอร์เฟซที่ลื่นไหล

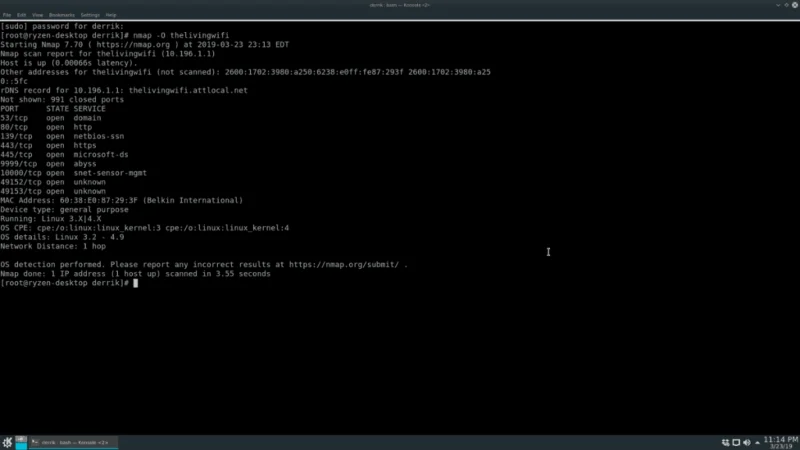

สแกนโฮสต์เดียว

หนึ่งในคุณสมบัติพื้นฐานที่สุดของ Nmap คือความสามารถในการสแกนเป้าหมาย (โฮสต์ AKA) สำหรับพอร์ตที่เปิดอยู่ ข้อมูลระบบ ฯลฯ ในการเริ่มการสแกน ให้เปิดหน้าต่างเทอร์มินัลบน Linux โดยกดCtrl + Alt + TหรือCtrl + Shift + T . จากนั้นยกระดับ terminal เพื่อรากกับsuหรือsudo -s

ซู -

หรือ

sudo -s

หลังจากเข้าถึงรูทในเทอร์มินัลแล้ว เป็นไปได้ที่จะทำการสแกนพื้นฐานโดยเรียกใช้nmapพร้อมกับที่อยู่ IP เป้าหมาย ชื่อโฮสต์ หรือเว็บไซต์

หมายเหตุ: เพื่อให้ Nmap สแกนชื่อโดเมนเว็บไซต์ระยะไกล คุณอาจต้องเพิ่ม https:// หน้าที่อยู่

nmap target-local-or-remote-ip-address

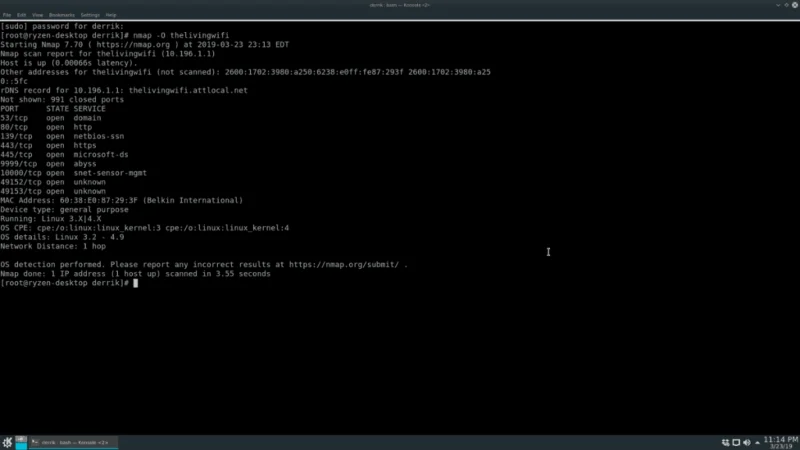

ต้องการทราบระบบปฏิบัติการที่เป้าหมายของคุณกำลังทำงานอยู่หรือไม่? ใช้ตัวเลือกO

nmap -O target-local-or-remote-ip-address

การเรียกใช้การสแกนด้วยคำสั่งO จะเปิดเผยข้อมูลระบบปฏิบัติการเกี่ยวกับการสแกน Nmap เป้าหมาย แต่สำหรับบางคน ข้อมูลนี้ยังไม่เพียงพอ โชคดีที่สวิตช์บรรทัดคำสั่งVสามารถแสดงข้อมูลเพิ่มเติมได้ (พอร์ตที่เปิด ฯลฯ )

nmap -O -v target-local-or-remote-ip-address

หากต้องการข้อมูลเพิ่มเติม โปรดใช้สวิตช์Vสองครั้ง

nmap -O -vv target-local-or-remote-ip-address

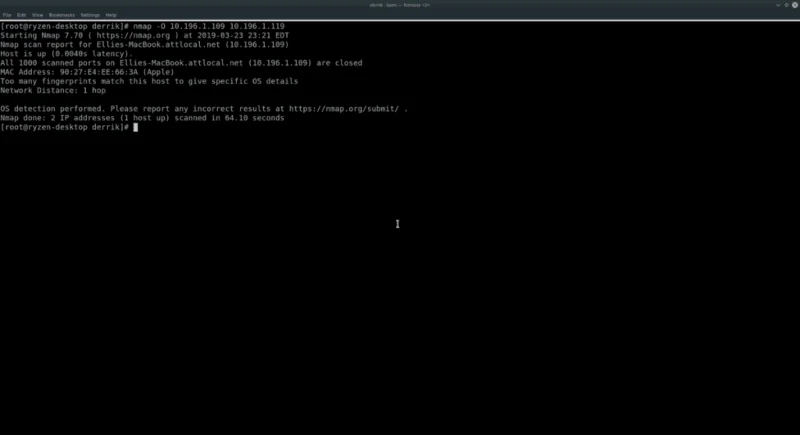

สแกนหลายโฮสต์

ด้วย Nmap คุณสามารถสแกนหลายโฮสต์พร้อมกันได้ ในการทำเช่นนั้น ให้เขียนคำสั่งที่คุณจะใช้สำหรับเป้าหมายเดียว แต่เพิ่มที่อยู่อื่นที่ส่วนท้ายของคำสั่ง ตัวอย่างเช่น หากต้องการตรวจสอบว่าระบบปฏิบัติการเป้าหมายสองระบบแยกกันคืออะไร ให้ทำดังนี้

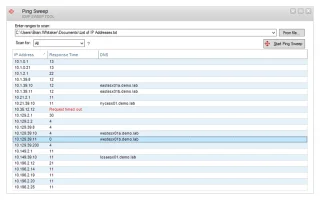

![วิธีใช้ Nmap จากบรรทัดคำสั่งบน Linux วิธีใช้ Nmap จากบรรทัดคำสั่งบน Linux]()

nmap -O target-local-or-remote-ip-address-1 target-local-or-remote-ip-address-2

หากต้องการข้อมูลเพิ่มเติมเกี่ยวกับโฮสต์ทั้งสองที่สแกนด้านบน ให้ใช้สวิตช์V

nmap -O -v target-local-or-remote-ip-address-1 target-local-or-remote-ip-address-2

หรือ

nmap -O -vv target-local-or-remote-ip-address-1 target-local-or-remote-ip-address-2

Nmap ไม่จำกัดจำนวนชื่อโฮสต์หรือที่อยู่ IP ที่คุณเพิ่มต่อท้ายคำสั่ง ดังนั้นคุณสามารถเพิ่มได้มากเท่าที่คุณต้องการ!

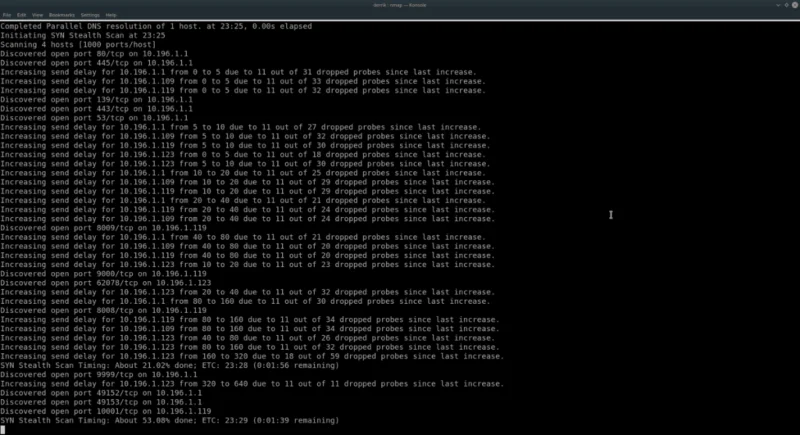

สแกนช่วง IP

การสแกนโฮสต์แต่ละแห่งโดยแสดงรายการทีละรายการเป็นวิธีหนึ่งในการดำเนินการต่างๆ อย่างไรก็ตาม หากคุณมีคอมพิวเตอร์หรืออุปกรณ์เครือข่ายจำนวนมากให้ดู การสแกนช่วง IP ด้วย Nmap จะฉลาดกว่า

ในการสแกนช่วง IP ให้เรียกใช้ Nmap เทียบกับ IP ใช้สวิตช์sn ตัวอย่างเช่น ในการสแกนเครือข่ายภายในที่ทำงานบนช่วง 192.168.1 ให้ลองใช้ตัวอย่างต่อไปนี้

หมายเหตุ: อย่าลืมแทนที่ X และ Y ในคำสั่งด้านล่างเป็นหมายเลข IP สูงสุดที่จะสแกน เช่น 0-50, 1-100 เป็นต้น

![วิธีใช้ Nmap จากบรรทัดคำสั่งบน Linux วิธีใช้ Nmap จากบรรทัดคำสั่งบน Linux]()

nmap -sS 192.168.1.XY

หากต้องการข้อมูลเพิ่มเติมในการสแกนช่วง IP ให้พิจารณาเพิ่มสวิตช์บรรทัดคำสั่งOและVV

nmap -sS -O -vv 192.168.1.XY

หากเครือข่ายของคุณทำงานบน 10.196.1.1 ให้ลอง:

nmap -sS 10.196.1.XY

หรือ

nmap -sS -O -vv 10.196.1.XY

อย่าใช้ 10.196.1.1 หรือ 192.168.1.0? หาช่วงของ IP ที่คุณต้องการสแกนและใช้ตัวอย่างต่อไปนี้ด้านล่าง

หมายเหตุ: Nmap สามารถสแกนช่วงที่อยู่ IPใดก็ได้ เพื่อผลลัพธ์ที่ดีที่สุด ให้ศึกษา IP เราเตอร์ของเครือข่ายท้องถิ่นของคุณและเริ่มต้นจากที่นั่น

nmap -sS xxxx-yy

หรือ

nmap -sS -O -vv xxxx-yy

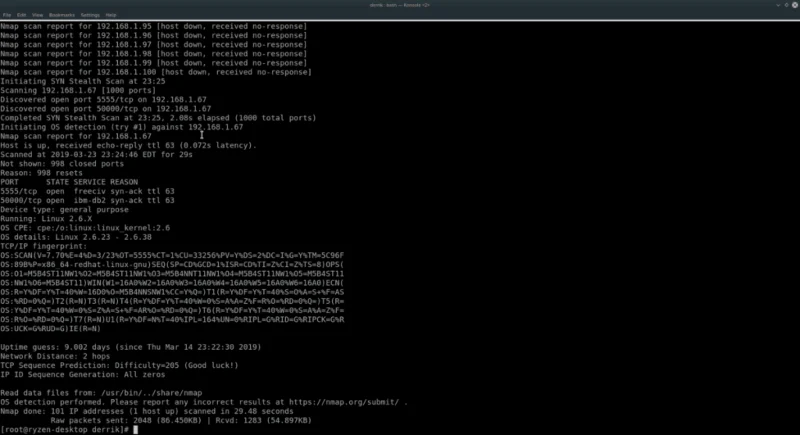

สแกนซับเน็ต

การใช้เครื่องมือ Nmap เพื่อดูช่วงของที่อยู่ IP นั้นมีประสิทธิภาพ ทางเลือกในการสแกนช่วงคือการสแกนอุปกรณ์ทั้งหมดในซับเน็ต ในการดำเนินการนี้ ให้ป้อน IP พื้นฐานของเราเตอร์ของคุณ (หรืออะไรก็ตามที่คุณใช้เพื่อส่งการเชื่อมต่อเครือข่ายไปยังคอมพิวเตอร์ทุกเครื่องในเครือข่าย) และใช้สัญกรณ์/24

ตัวอย่างเช่น ในการสแกนที่อยู่ IP ทั้งหมดบนเราเตอร์ที่ทำงานจากที่อยู่ IP พื้นฐานของ 192.168.1.1 ให้ทำดังนี้

![วิธีใช้ Nmap จากบรรทัดคำสั่งบน Linux วิธีใช้ Nmap จากบรรทัดคำสั่งบน Linux]()

nmap -sS 192.168.1.1/24

สำหรับข้อมูลเพิ่มเติมเกี่ยวกับการสแกนนี้เพิ่มในOและVV

nmap -sS -O -vv 192.168.1.1/24

หรือสำหรับอุปกรณ์เราเตอร์ที่มีที่อยู่ IP พื้นฐาน 10.196 .1.1 ให้ลองใช้คำสั่งนี้แทน

nmap -sS 10.196.1.1/24

หรือหากต้องการข้อมูลเพิ่มเติม ให้ทำดังนี้

nmap -sS -O -vv 10.196.1.1/24

ตัวอย่าง 192.168.1.1 และ 10.196.1.1 ควรใช้งานได้ส่วนใหญ่ อย่างไรก็ตาม สิ่งเหล่านี้ไม่ใช่ที่อยู่ IP เริ่มต้นเพียงแห่งเดียวที่มีอยู่ หากคุณต้องการสแกนอุปกรณ์บนซับเน็ตและไม่ใช้ IP พื้นฐานเหล่านี้ ให้ลองใช้ตัวอย่างต่อไปนี้:

nmap -sS xxxx/24

หรือ

nmap -sS -O -vv xxxx/24

ข้อมูลเพิ่มเติม Nmap

ในคู่มือนี้ เราเพิ่งขีดข่วนพื้นผิวของสิ่งที่ Nmap สามารถทำได้บน Linux หากคุณสนใจที่จะเรียนรู้เพิ่มเติมเกี่ยวกับมัน ให้เรียกใช้nmapด้วยสวิตช์–help มันจะพิมพ์ทุกตัวเลือกและคำสั่งที่มี

nmap --help