ITIL เป็นกรอบงานที่ค่อนข้างแพร่หลายและครอบคลุมมากสำหรับการจัดการบริการด้านไอที มีพื้นเพมาจากสหราชอาณาจักรและออกแบบมาเพื่อให้บริการทั้งภาครัฐและเอกชน เป็นชุดของกระบวนการที่มีโครงสร้างสูง คำแนะนำและแนวปฏิบัติ มันถูกแยกออกเป็นหลายส่วนโดยเฉพาะกับการจัดการความปลอดภัยที่ไม่มีอะไรมากไปกว่าหนึ่งในหลาย ๆ ด้านของมัน แต่เนื่องจากการรักษาความปลอดภัยเป็นหัวข้อที่สำคัญ โดยเฉพาะอย่างยิ่งเมื่อพิจารณาถึงฉากภัยคุกคามสมัยใหม่ และการที่องค์กรต่างๆ ตกเป็นเป้าหมายอย่างต่อเนื่องโดยแฮ็กเกอร์ไร้ยางอาย เราจึงตัดสินใจที่จะดูเครื่องมือการจัดการความปลอดภัย ITIL ที่ดีที่สุดบางตัว

เราจะเริ่มด้วยการอธิบายรายละเอียดเพิ่มเติมว่า ITIL คืออะไร ก่อนที่จะไปยังส่วนเฉพาะของการจัดการความปลอดภัย ITIL ต่อไป เราจะแนะนำแนวคิดของข้อมูลความปลอดภัยและการจัดการเหตุการณ์ อธิบายว่าประกอบด้วยอะไร และอธิบายว่าเกี่ยวข้องกับการจัดการความปลอดภัย ITIL ได้อย่างไร ในที่สุด เราก็จะเข้าสู่ส่วนที่น่าสนใจและนำเสนอการตรวจสอบอย่างรวดเร็วของเครื่องมือการจัดการความปลอดภัย ITIL ที่ดีที่สุด โดยอธิบายคุณลักษณะและฟังก์ชันการทำงานของเครื่องมือแต่ละอย่างที่ดีที่สุด

ITIL โดยสังเขป

ITIL ซึ่งเคยย่อมาจาก Information Technology Infrastructure Library ได้เริ่มต้นขึ้นในช่วงทศวรรษที่ 80 โดยได้รับการสนับสนุนจาก Central Computer and Telecommunications Agency (CCTA) ของรัฐบาลสหราชอาณาจักร เพื่อพัฒนาชุดคำแนะนำและแนวปฏิบัติมาตรฐานสำหรับการจัดการบริการด้านไอทีในรัฐบาลและ ภาคเอกชนอีกด้วย มีต้นกำเนิดมาจากชุดหนังสือ ซึ่งแต่ละเล่มครอบคลุมแนวปฏิบัติเฉพาะภายในการจัดการบริการด้านไอที และสร้างขึ้นจากมุมมองตามแบบจำลองกระบวนการในการควบคุมและการจัดการการดำเนินงาน

เริ่มแรกประกอบด้วยมากกว่า 30 เล่ม ต่อมาค่อนข้างเรียบง่ายและจัดกลุ่มบริการ ลดจำนวนไดรฟ์เหลือ 5 เล่ม ซึ่งยังคงอยู่ในวิวัฒนาการอย่างต่อเนื่องและหนังสือ Foundation เวอร์ชันล่าสุดเผยแพร่เมื่อเดือนกุมภาพันธ์ที่ผ่านมา ITIL จัดกลุ่มองค์ประกอบต่างๆ ของการจัดการบริการด้านไอที สู่การปฏิบัติ โดย ITIL Security Management เป็นเพียงหนึ่งในหลายๆ

เกี่ยวกับ ITIL Security Management

สำหรับกระบวนการ ITIL การจัดการความปลอดภัยนั้น “อธิบายถึงโครงสร้างที่เหมาะสมของการรักษาความปลอดภัยข้อมูลในองค์กรการจัดการ” ส่วนใหญ่จะยึดตามหลักปฏิบัติสำหรับระบบการจัดการความปลอดภัยของข้อมูล (ISMS) ซึ่งปัจจุบันรู้จักกันในชื่อ ISO/IEC 27001

เป้าหมายหลักของการจัดการความปลอดภัยคือ เพื่อให้แน่ใจว่าความปลอดภัยของข้อมูลเพียงพอ และในทางกลับกัน เป้าหมายหลักของการรักษาความปลอดภัยของข้อมูลก็คือการปกป้องทรัพย์สินของข้อมูลจากความเสี่ยง จึงเป็นการรักษาคุณค่าให้กับองค์กร โดยทั่วไป สิ่งนี้จะแสดงในแง่ของการรักษาความลับ ความสมบูรณ์และความพร้อมใช้งาน แต่ยังรวมถึงคุณสมบัติหรือเป้าหมายที่เกี่ยวข้อง เช่น ความถูกต้อง ความรับผิดชอบ การไม่ปฏิเสธ และความน่าเชื่อถือ

มีสองประเด็นหลักในการจัดการความปลอดภัย ประการแรกและสำคัญที่สุดคือข้อกำหนดด้านความปลอดภัยซึ่งสามารถกำหนดได้ภายในข้อตกลงระดับการให้บริการ (SLA) หรือข้อกำหนดอื่นๆ ที่ระบุไว้ในสัญญา กฎหมาย ตลอดจนนโยบายภายในหรือภายนอก ด้านที่สองคือการรักษาความปลอดภัยขั้นพื้นฐานที่รับประกันการจัดการและความต่อเนื่องของบริการ ค่อนข้างเกี่ยวข้องกับแง่มุมแรก เนื่องจากจำเป็นต้องบรรลุการจัดการระดับบริการที่ง่ายขึ้นสำหรับการรักษาความปลอดภัยข้อมูล

แม้ว่าการจัดการความปลอดภัยของ ITIL จะเป็นแนวคิดที่กว้าง แต่ก็ถูกจำกัดขอบเขตมากกว่าในบริบทของเครื่องมือซอฟต์แวร์ เมื่อพูดถึงเครื่องมือการจัดการความปลอดภัย เครื่องมือหลายประเภทสามารถนึกถึงได้ อย่างไรก็ตาม ประเภทหนึ่งดูน่าสนใจมากกว่าประเภทอื่นๆ: เครื่องมือข้อมูลความปลอดภัยและการจัดการเหตุการณ์ (SIEM)

ขอแนะนำข้อมูลความปลอดภัยและการจัดการเหตุการณ์ (SIEM)

ในรูปแบบที่ง่ายที่สุด Security Information and Event Management คือกระบวนการของการจัดการข้อมูลและเหตุการณ์ด้านความปลอดภัย แท้จริงแล้วระบบ SIEM ไม่ได้ให้การป้องกันที่แท้จริง สิ่งนี้แตกต่างไปจากซอฟต์แวร์ต่อต้านไวรัสที่หยุดไวรัสจากการติดไวรัสในระบบที่ได้รับการป้องกัน วัตถุประสงค์หลักของ SIEM คือการทำให้ชีวิตของผู้ดูแลระบบเครือข่ายและความปลอดภัยง่ายขึ้น ระบบ SIEM ทั่วไปจะรวบรวมข้อมูลจากระบบต่างๆ ซึ่งรวมถึงอุปกรณ์เครือข่าย และระบบตรวจจับและป้องกันอื่นๆ จากนั้นจะเชื่อมโยงข้อมูลทั้งหมดนี้ รวบรวมเหตุการณ์ที่เกี่ยวข้อง และตอบสนองต่อเหตุการณ์ที่มีความหมายในรูปแบบต่างๆ ระบบ SIEM ยังรวมถึงรูปแบบการรายงานบางรูปแบบ และที่สำคัญกว่านั้นคือแดชบอร์ดและระบบย่อยการแจ้งเตือน

มีอะไรในระบบ SIEM

ระบบ SIEM แตกต่างกันไปในแต่ละผู้ขาย อย่างไรก็ตาม มีองค์ประกอบจำนวนหนึ่งสำหรับพวกเขาที่ดูเหมือนจะมีอยู่ในส่วนประกอบเหล่านี้จำนวนมาก สิ่งเหล่านี้จะไม่รวมองค์ประกอบเหล่านั้นทั้งหมด และเมื่อรวมเข้าด้วยกัน พวกมันก็สามารถทำงานได้แตกต่างออกไป มาทบทวนส่วนประกอบที่สำคัญที่สุดและที่พบบ่อยที่สุดของระบบ SIEM กันดีกว่า

การรวบรวมและการจัดการบันทึก

การรวบรวมและการจัดการบันทึกถือเป็นองค์ประกอบที่สำคัญที่สุดของระบบ SIEM อย่างไม่ต้องสงสัย ถ้าไม่มีก็ไม่มี SIEM สิ่งแรกที่ระบบ SIEM ต้องทำคือรับข้อมูลบันทึกจากแหล่งต่างๆ มันสามารถดึงมันออกมาโดยใช้ตัวอย่างเช่นตัวแทนที่ติดตั้งในเครื่องหรืออุปกรณ์และระบบต่าง ๆ สามารถพุชไปยังเครื่องมือ SIEM

เนื่องจากแต่ละระบบมีวิธีการจัดหมวดหมู่และบันทึกข้อมูลเป็นของตัวเอง งานต่อไปของเครื่องมือ SIEM ก็คือการทำให้ข้อมูลเป็นมาตรฐานและทำให้เป็นแบบเดียวกัน ไม่ว่าจะมาจากแหล่งที่มาใดก็ตาม ขั้นตอนดังกล่าวจะแตกต่างกันไปตามรูปแบบดั้งเดิมของข้อมูลที่ได้รับเป็นหลัก

เมื่อปรับให้เป็นมาตรฐานแล้ว ข้อมูลที่บันทึกไว้มักจะถูกเปรียบเทียบกับรูปแบบการโจมตีที่รู้จักเพื่อพยายามระบุพฤติกรรมที่เป็นอันตรายโดยเร็วที่สุด ข้อมูลยังสามารถเปรียบเทียบได้กับข้อมูลที่รวบรวมไว้ก่อนหน้านี้ ซึ่งช่วยสร้างพื้นฐานที่จะปรับปรุงการตรวจจับกิจกรรมที่ผิดปกติเพิ่มเติม

การตอบสนองต่อเหตุการณ์

การตรวจจับเหตุการณ์เป็นสิ่งหนึ่ง แต่เมื่อตรวจพบเหตุการณ์แล้ว กระบวนการตอบสนองบางอย่างจะต้องเริ่มต้นขึ้น นี่คือสิ่งที่โมดูลตอบสนองเหตุการณ์ของเครื่องมือ SIEM เป็นเรื่องเกี่ยวกับ การตอบสนองต่อเหตุการณ์สามารถมีได้หลายรูปแบบ ในการใช้งานพื้นฐานที่สุด ข้อความแจ้งเตือนจะถูกสร้างขึ้นบนแดชบอร์ดของระบบ การแจ้งเตือนทางอีเมลหรือ SMS ยังสามารถสร้างขึ้นเป็นการตอบกลับหลักได้

อย่างไรก็ตาม ระบบ SIEM ที่ดีที่สุดนั้นก้าวหน้าไปอีกขั้น และโดยทั่วไปแล้วระบบเหล่านี้สามารถเริ่มกระบวนการแก้ไขบางประเภทได้ อีกครั้งนี่คือสิ่งที่สามารถมีได้หลายรูปแบบ ระบบที่ดีที่สุดมีระบบเวิร์กโฟลว์การตอบสนองต่อเหตุการณ์ที่สมบูรณ์ซึ่งสามารถปรับแต่งได้ ให้ประเภทของการตอบสนองที่คุณต้องการอย่างแท้จริง การตอบสนองต่อเหตุการณ์ไม่จำเป็นต้องสม่ำเสมอและเหตุการณ์ที่แตกต่างกัน—หรือเหตุการณ์ประเภทต่างๆ—สามารถทริกเกอร์กระบวนการที่แตกต่างกันได้ เครื่องมือ SIEM ชั้นนำช่วยให้คุณควบคุมเวิร์กโฟลว์การตอบสนองต่อเหตุการณ์ได้อย่างสมบูรณ์

การรายงาน

การมีการรวบรวมและการจัดการบันทึกและมีระบบการตอบสนองต่อเหตุการณ์นั้นเป็นสิ่งหนึ่งที่ต้องมี แต่คุณต้องมีองค์ประกอบที่สำคัญอีกประการหนึ่งด้วย นั่นคือการรายงาน แม้ว่าคุณอาจยังไม่รู้ แต่คุณจะต้องร��ยงาน เรียบง่าย. ผู้บริหารในองค์กรของคุณต้องการให้พวกเขาเห็นด้วยตาตนเองว่าการลงทุนในระบบ SIEM นั้นกำลังได้รับผลตอบแทน แต่นั่นไม่ใช่ทั้งหมด คุณยังอาจต้องการรายงานเพื่อความสอดคล้อง การปฏิบัติตามมาตรฐาน เช่น PCI DSS, HIPAA หรือ SOX นั้นง่ายกว่ามากเมื่อระบบ SIEM ของคุณสามารถสร้างรายงานความสอดคล้องได้

รายงานอาจไม่ใช่แกนหลักของระบบ SIEM ทุกระบบ แต่ยังคงเป็นหนึ่งในองค์ประกอบที่สำคัญ อันที่จริง การรายงานเป็นหนึ่งในปัจจัยที่สร้างความแตกต่างหลักระหว่างระบบที่แข่งขันกัน รายงานก็เหมือนลูกกวาด คุณไม่สามารถมีมากเกินไปได้ เมื่อประเมินระบบ ให้ดูที่รายงานที่มีอยู่และหน้าตาเป็นอย่างไร และจำไว้ว่าระบบที่ดีที่สุดจะช่วยให้คุณสร้างรายงานที่กำหนดเองได้

แผงควบคุม

องค์ประกอบที่สำคัญสุดท้ายของเครื่องมือ SIEM ส่วนใหญ่คือแดชบอร์ด เป็นสิ่งสำคัญเนื่องจากเป็นหน้าต่างของคุณสู่สถานะของระบบ SIEM และโดยการขยายไปสู่ความปลอดภัยของสภาพแวดล้อมไอทีของคุณ เราสามารถพูดได้ว่าแดชบอร์ด - ด้วย S - เช่นเดียวกับที่อาจมีแดชบอร์ดหลายรายการในบางระบบ แต่ละคนมีลำดับความสำคัญและความสนใจต่างกันไป และแดชบอร์ดที่สมบูรณ์แบบสำหรับผู้ดูแลระบบเครือข่ายจะแตกต่างจากผู้ดูแลระบบความปลอดภัย ในทำนองเดียวกัน ผู้บริหารก็ต้องการแดชบอร์ดที่ต่างไปจากเดิมอย่างสิ้นเชิงเช่นกัน

แม้ว่าเราจะไม่สามารถประเมินระบบ SIEM ได้จากจำนวนแดชบอร์ดที่นำเสนอ แต่คุณต้องเลือกระบบที่มีแดชบอร์ดที่คุณต้องการ นี่คือสิ่งที่คุณควรคำนึงถึงเมื่อคุณประเมินผู้ขาย และเช่น���ดียวกับในรายงาน เครื่องมือที่ดีที่สุดช่วยให้คุณสร้างแดชบอร์ดที่กำหนดเองได้ตามที่คุณต้องการ

การใช้ SIEM เป็นเครื่องมือจัดการความปลอดภัย ITIL

ไม่ว่าแนวคิดของการจัดการความปลอดภัยจะซับซ้อนเพียงใดในบริบทของกรอบงาน ITIL สรุปได้เป็นเป้าหมายหลักหนึ่งประการ: ตรวจสอบให้แน่ใจว่าข้อมูลมีความปลอดภัย และแม้ว่ากระบวนทัศน์การจัดการความปลอดภัยด้านไอทีทั้งหมดจะมีแง่มุมที่แตกต่างกันหลายประการ เมื่อพูดถึงเครื่องมือซอฟต์แวร์ที่คุณสามารถใช้ได้ ดูเหมือนว่าจะไม่มีแพ็คเกจซอฟต์แวร์การจัดการความปลอดภัย ITIL ในทางกลับกัน มีข้อเสนอมากมายจากผู้เผยแพร่ซอฟต์แวร์เครื่องมือต่างๆ ที่มุ่งเป้าไปที่การรักษาความปลอดภัยของข้อมูลของคุณ

เรายังได้เห็นวิธีการที่เครื่องมือ SIEM มีเป้าหมายที่คล้ายคลึงกันในการรักษาความปลอดภัยของข้อมูล ในมุมมองของเรา เป้าหมายร่วมกันนั้นทำให้พวกเขาเป็นหนึ่งในเครื่องมือที่ดีที่สุดสำหรับการจัดการความปลอดภัยด้านไอที อย่างไรก็ตาม พึงระลึกไว้เสมอว่าแนวทางปฏิบัติของการจัดการความปลอดภัย ITIL นั้นไปไกลกว่า SIEM และถึงแม้จะเป็นจุดเริ่มต้นที่ดี แต่ก็เป็นเพียงส่วนหนึ่งของโซลูชัน แม้ว่าจะเป็นสิ่งสำคัญก็ตาม

เครื่องมือการจัดการความปลอดภัย ITIL ที่ดีที่สุด

เนื่องจากเราได้ระบุแล้วว่าเครื่องมือการจัดการความปลอดภัย ITIL ที่ดีที่สุดคือเครื่องมือ SIEM เราจึงค้นหาตลาดเพื่อค้นหาสิ่งที่ดีที่สุด เราพบเครื่องมือมากมายจากองค์กรที่มีชื่อเสียงบางแห่ง เครื่องมือทั้งหมดในรายการของเรามีคุณสมบัติหลักทั้งหมดที่คุณคาดหวังจากเครื่องมือการจัดการความปลอดภัย การเลือกสิ่งที่ดีที่สุดสำหรับความต้องการเฉพาะของคุณมักเป็นเรื่องของรสนิยมส่วนตัว หรือบางทีเครื่องมือชิ้นใดชิ้นหนึ่งก็มีคุณสมบัติเฉพาะตัวที่ดึงดูดใจคุณ

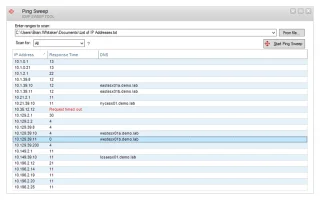

1. SolarWinds Security Event Manager (ทดลองใช้ฟรี)

SolarWindsเป็นชื่อสามัญในโลกของการตรวจสอบเครือข่าย ผลิตภัณฑ์เรือธงที่เรียกว่าNetwork Performance Monitorเป็นหนึ่งในเครื่องมือตรวจสอบ SNMP ที่ดีที่สุดที่มีอยู่ นอกจากนี้ บริษัท ยังเป็นที่รู้จักสำหรับเครื่องมือฟรีมากมายเช่นของสินค้าทุกประเภทเครื่องคิดเลข SubnetหรือของฟรีSFTP S erver

เมื่อมาถึงเสียมรา, SolarWindsเสนอขาย 'เป็นSolarWinds การรักษาความปลอดภัยผู้จัดงานของ เดิมเรียกว่าSolarWinds Log & Event Managerเครื่องมือนี้ได้รับการอธิบายได้ดีที่สุดว่าเป็นเครื่องมือ SIEM ระดับเริ่มต้น อย่างไรก็ตาม ระบบนี้เป็นหนึ่งในระบบระดับเริ่มต้นที่ดีที่สุดในตลาด เครื่องมือนี้มีเกือบทุกอย่างที่คุณคาดหวังจากระบบ SIEM ซึ่งรวมถึงคุณสมบัติการจัดการบันทึกและความสัมพันธ์ที่ยอดเยี่ยม ตลอดจนกลไกการรายงานที่น่าประทับใจ

![6 เครื่องมือการจัดการความปลอดภัย ITIL ที่ดีที่สุดในปี 2564 6 เครื่องมือการจัดการความปลอดภัย ITIL ที่ดีที่สุดในปี 2564]()

เครื่องมือนี้ยังมีคุณสมบัติการตอบสนองต่อเหตุการณ์ที่ยอดเยี่ยมซึ่งไม่ต้องการอะไร ตัวอย่างเช่น ระบบตอบสนองแบบเรียลไทม์โดยละเอียดจะตอบสนองต่อทุกภัยคุกคามอย่างแข็งขัน และเนื่องจากอิงตามพฤติกรรมมากกว่าลายเซ็น คุณจึงได้รับการปกป้องจากภัยคุกคามที่ไม่รู้จักหรือในอนาคตและการโจมตีซีโร่เดย์

ด้านบนของชุดคุณลักษณะที่น่าประทับใจแดชบอร์ดของSolarWinds Security Event Managerอาจเป็นสินทรัพย์ที่ดีที่สุด ด้วยการออกแบบที่เรียบง่าย คุณจะไม่มีปัญหาในการค้นหาเครื่องมือและระบุความผิดปกติได้อย่างรวดเร็ว เริ่มต้นที่ประมาณ $ 4 500 เครื่องมือนี้มีราคาไม่แพง และถ้าคุณต้องการลองใช้งานและดูว่าการทำงานในสภาพแวดล้อมของคุณเป็นอย่างไร คุณสามารถดาวน์โหลดเวอร์ชันทดลองใช้งาน 30 วันที่ใช้งานได้เต็มรูปแบบฟรี

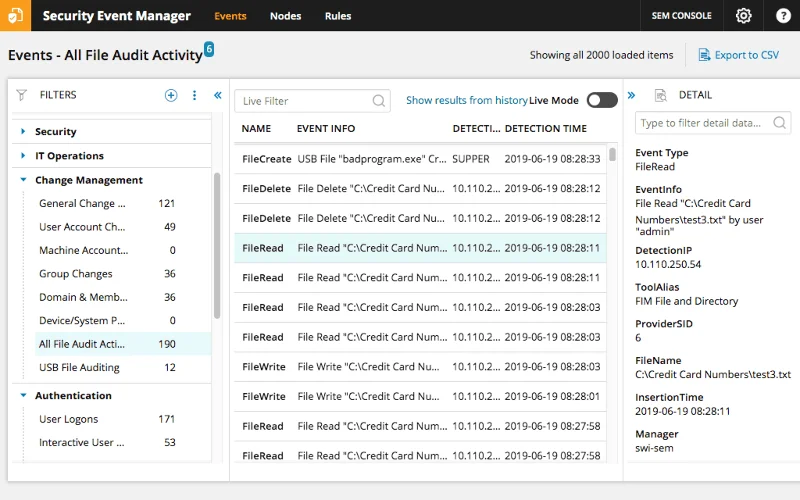

2. Splunk Enterprise Security

Splunk Enterprise SecurityหรือSplunk ESที่มักเรียกกันว่าเป็นหนึ่งในระบบ SIEM ที่ได้รับความนิยมมากที่สุด มีชื่อเสียงเป็นพิเศษในด้านความสามารถในการวิเคราะห์ Splunk ESตรวจสอบข้อมูลระบบของคุณแบบเรียลไทม์ โดยมองหาช่องโหว่และสัญญาณของกิจกรรมที่ผิดปกติและ/หรือเป็นอันตราย

![6 เครื่องมือการจัดการความปลอดภัย ITIL ที่ดีที่สุดในปี 2564 6 เครื่องมือการจัดการความปลอดภัย ITIL ที่ดีที่สุดในปี 2564]()

นอกเหนือไปจากการตรวจสอบที่ดีตอบสนองต่อการรักษาความปลอดภัยเป็นอีกหนึ่งของSplunk ES 'ชุดที่แข็งแกร่ง ระบบใช้สิ่งที่ Splunk เรียกว่าAdaptive Response Framework ( ARF ) ซึ่งรวมเข้ากับอุปกรณ์จากผู้จำหน่ายความปลอดภัยมากกว่า 55 ราย ARFดำเนินการตอบสนองอัตโนมัติเร่งขึ้นงานด้วยตนเอง สิ่งนี้จะช่วยให้คุณได้เปรียบอย่างรวดเร็ว เพิ่มไปยังส่วนต่อประสานผู้ใช้ที่เรียบง่ายและกระจัดกระจายและคุณมีทางออกที่ชนะ คุณสมบัติที่น่าสนใจอื่น ๆ ได้แก่ฟังก์ชันNotablesซึ่งแสดงการแจ้งเตือนที่ผู้ใช้กำหนดเองได้ และผู้ตรวจสอบสินทรัพย์เพื่อตั้งค่าสถานะกิจกรรมที่เป็นอันตรายและป้องกันปัญหาเพิ่มเติม

Splunk ESเป็นผลิตภัณฑ์ระดับองค์กรอย่างแท้จริง และนั่นหมายความว่ามาพร้อมกับป้ายราคาขนาดองค์กร ข้อมูลราคาไม่พร้อมใช้งานจากเว็บไซต์ของSplunk คุณจะต้องติดต่อฝ่ายขายเพื่อขอใบเสนอราคา การติดต่อ Splunk จะทำให้คุณสามารถใช้ประโยชน์จากการทดลองใช้ฟรี หากคุณต้องการทดลองใช้ผลิตภัณฑ์

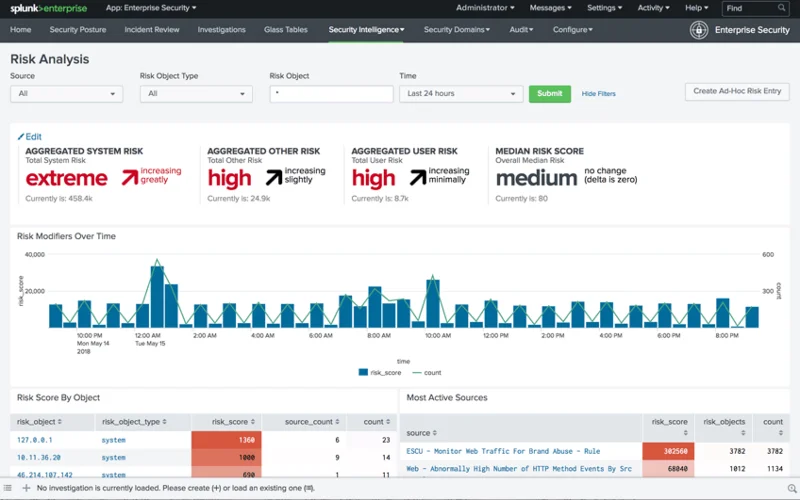

3. RSA NetWitness

ตั้งแต่ปี 2016 NetWitnessได้มุ่งเน้นไปที่ผลิตภัณฑ์ที่สนับสนุน "การรับรู้สถานการณ์เครือข่ายแบบเรียลไทม์และการตอบสนองของเครือข่ายที่คล่องตัว " หลังจากที่EMCเข้าซื้อกิจการซึ่งต่อมาได้ควบรวมกิจการกับDellแล้ว แบรนด์Ne tW itnessก็เป็นส่วนหนึ่งของสาขาRSAของบริษัท นี่เป็นข่าวดีเนื่องจาก RSA เป็นชื่อที่ได้รับความเชื่อถืออย่างสูงในด้านความปลอดภัยไอที

RSA NetWitnessเหมาะอย่างยิ่งสำหรับองค์กรที่กำลังมองหาโซลูชันการวิเคราะห์เครือข่ายที่สมบูรณ์ เครื่องมือนี้รวมข้อมูลเกี่ยวกับองค์กรของคุณซึ่งใช้เพื่อช่วยจัดลำดับความสำคัญของการแจ้งเตือน ตามRSAระบบ " รวบรวมข้อมูลจากจุดดักจับ แพลตฟอร์มการคำนวณ และแหล่งข้อมูลข่าวกรองภัยคุกคามมากกว่าโซลูชัน SIEM อื่น ๆ " เครื่องมือนี้ยังมีคุณลักษณะการตรวจจับภัยคุกคามขั้นสูง ซึ่งรวมการวิเคราะห์พฤติกรรม เทคนิควิทยาศาสตร์ข้อมูล และความชาญฉลาดของภัยคุกคาม และสุดท้าย ระบบตอบกลับขั้นสูงมีความสามารถในการประสานและการทำงานอัตโนมัติเพื่อช่วยกำจัดภัยคุกคามก่อนที่จะส่งผลกระทบต่อธุรกิจของคุณ

![6 เครื่องมือการจัดการความปลอดภัย ITIL ที่ดีที่สุดในปี 2564 6 เครื่องมือการจัดการความปลอดภัย ITIL ที่ดีที่สุดในปี 2564]()

ข้อเสียเปรียบหลักประการหนึ่งของRSA NetWitnessตามที่รายงานโดยชุมชนผู้ใช้คือการตั้งค่าและใช้งานไม่ง่ายที่สุด อย่างไรก็ตาม มีเอกสารที่ครอบคลุมซึ่งสามารถช่วยคุณในการตั้งค่าและใช้งานผลิตภัณฑ์ได้ นี่เป็นอีกหนึ่งผลิตภัณฑ์ระดับองค์กร และตามปกติแล้ว คุณจะต้องติดต่อฝ่ายขายเพื่อขอข้อมูลราคา

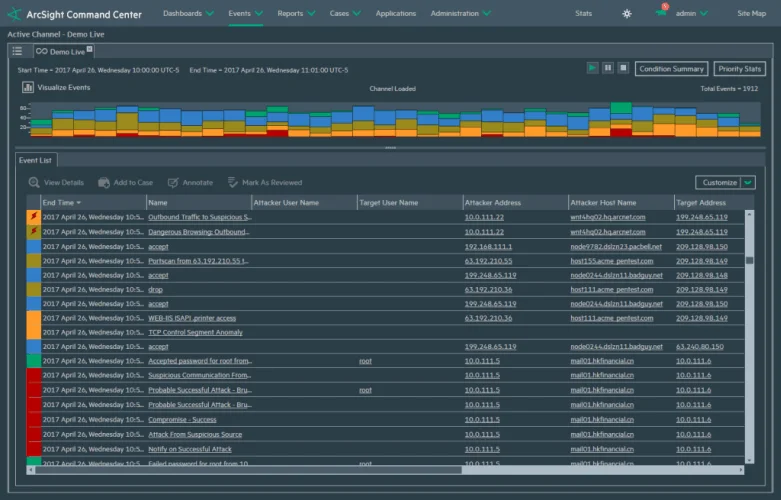

4. ArcSight Enterprise Security Manager

ArcSight Enterprise Security Managerช่วยระบุและจัดลำดับความสำคัญของภัยคุกคามด้านความปลอดภัย จัดระเบียบและติดตามกิจกรรมการตอบสนองต่อเหตุการณ์ และทำให้กิจกรรมการตรวจสอบและการปฏิบัติตามกฎระเบียบง่ายขึ้น มันเคยขายภายใต้แบรนด์HPแต่ตอนนี้ArcSightได้ถูกรวมเข้ากับMicro Focusซึ่งเป็นบริษัท ย่อยอื่นของHP

ArcSight Enterprise Security Managerมีมานานกว่าสิบห้าปีแล้วเป็นอีกหนึ่งเครื่องมือ SIEM ที่ได้รับความนิยมอย่างมาก มันรวบรวมข้อมูลบันทึกจากแหล่งต่าง ๆ และทำการวิเคราะห์ข้อมูลอย่างละเอียด โดยมองหาสัญญาณของกิจกรรมที่เป็นอันตราย เพื่อให้ง่ายต่อการระบุภัยคุกคามอย่างรวดเร็ว เครื่องมือนี้ช่วยให้คุณดูผลการวิเคราะห์แบบเรียลไทม์

![6 เครื่องมือการจัดการความปลอดภัย ITIL ที่ดีที่สุดในปี 2564 6 เครื่องมือการจัดการความปลอดภัย ITIL ที่ดีที่สุดในปี 2564]()

สำหรับคุณสมบัติของผลิตภัณฑ์นั้นไม่มีอะไรเป็นที่ต้องการ มีการกระจายความสัมพันธ์ของข้อมูลแบบเรียลไทม์ที่มีประสิทธิภาพ เวิร์กโฟลว์อัตโนมัติ การจัดการความปลอดภัย และเนื้อหาด้านความปลอดภัยที่ขับเคลื่อนโดยชุมชน ArcSight จัดการองค์กรการรักษาความปลอดภัยยังทำงานร่วมกับคนอื่น ๆArcSightผลิตภัณฑ์ดังกล่าวเป็นแพลตฟอร์มข้อมูล ArcSight และเหตุการณ์นายหน้าหรือArcSight ตรวจสอบ นี่เป็นผลิตภัณฑ์ระดับองค์กรอีกผลิตภัณฑ์หนึ่ง ดังนั้นจึงไม่มีข้อมูลการกำหนดราคา คุณจะต้องติดต่อทีมขายArcSightเพื่อรับใบเสนอราคาที่กำหนดเอง

5. McAfee Enterprise Security Manager

McAfee เป็นอีกชื่อหนึ่งในอุตสาหกรรมการรักษาความปลอดภัย อย่างไรก็ตาม เป็นที่รู้จักกันดีในกลุ่มผลิตภัณฑ์ป้องกันไวรัส ไม่เหมือนกับผลิตภัณฑ์อื่นๆ ในรายการนี้McAfee Enterprise S ecurity M anagerไม่ได้เป็นเพียงซอฟต์แวร์เท่านั้น แต่ยังเป็นอุปกรณ์ที่คุณจะได้รับ ไม่ว่าจะเป็นชิ้นส่วนของฮาร์ดแวร์หรือในรูปแบบเสมือนจริง

ในแง่ของความสามารถในการวิเคราะห์McAfee Enterprise Security Managerถือเป็นหนึ่งในเครื่องมือ SIEM ที่ดีที่สุดสำหรับหลายๆ คน ระบบรวบรวมบันทึกในอุปกรณ์ที่หลากหลาย และความสามารถในการทำให้เป็นมาตรฐานไม่เป็นสองรองใคร เอ็นจิ้นสหสัมพันธ์รวบรวมแหล่งข้อมูลที่แตกต่างกันอย่างง่ายดาย ทำให้ง่ายต่อการตรวจจับเหตุการณ์ความปลอดภัยที่เกิดขึ้น

![6 เครื่องมือการจัดการความปลอดภัย ITIL ที่ดีที่สุดในปี 2564 6 เครื่องมือการจัดการความปลอดภัย ITIL ที่ดีที่สุดในปี 2564]()

แต่จะเป็นจริงมีมากขึ้นนี้McAfeeวิธีการแก้ปัญหามากกว่าเพียงแค่ของผู้จัดการฝ่ายความปลอดภัยขององค์กร ที่จะได้รับการแก้ปัญหา SIEM สมบูรณ์คุณยังจำเป็นที่จะต้องเข้าสู่ระบบจัดการองค์กรและตัวรับงานอีเว้นท์ โชคดีที่ผลิตภัณฑ์ทั้งหมดสามารถบรรจุในเครื่องเดียวได้ และสำหรับบรรดาของคุณที่อาจต้องการทดลองใช้ผลิตภัณฑ์ก่อนตัดสินใจซื้อ มีให้ทดลองใช้ฟรี

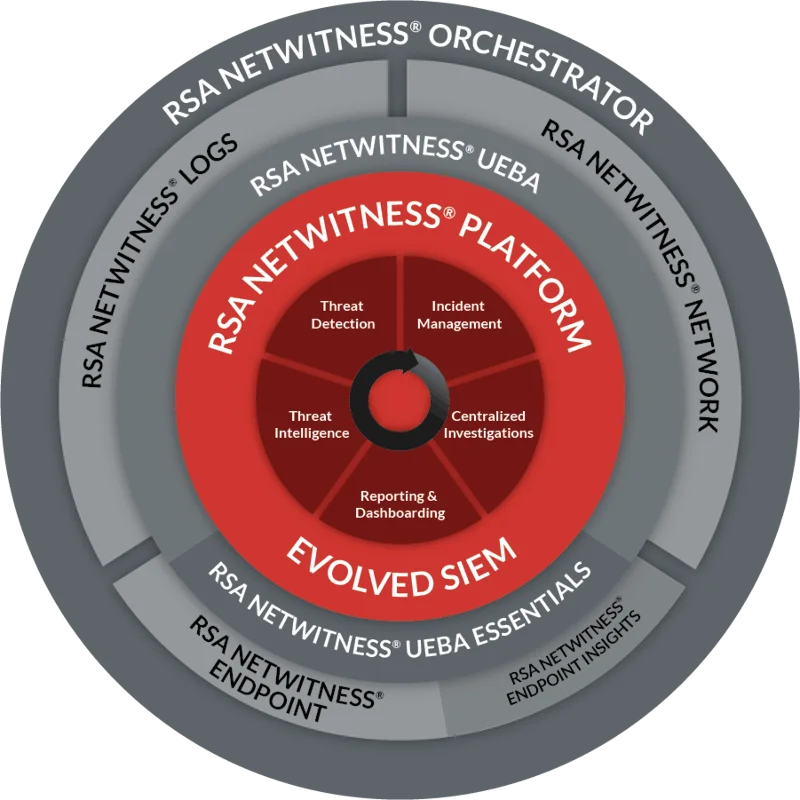

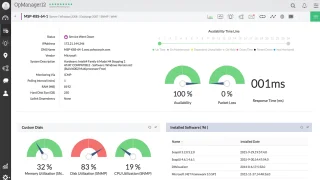

6. IBM QRadar

IBM เป็นหนึ่งในชื่อที่รู้จักกันดีที่สุดในอุตสาหกรรมไอทีอย่างไม่ต้องสงสัย ไม่น่าแปลกใจเลยที่บริษัทสามารถสร้างโซลูชัน SIEM ได้ ซึ่งก็คือIBM QRadarซึ่งเป็นหนึ่งในผลิตภัณฑ์ที่ดีที่สุดในตลาด เครื่องมือนี้ช่วยให้นักวิเคราะห์ความปลอดภัยสามารถตรวจจับความผิดปกติ เปิดเผยภัยคุกคามขั้นสูง และลบผลบวกปลอมในแบบเรียลไทม์

IBM QRadarนำเสนอชุดการจัดการบันทึก การรวบรวมข้อมูล การวิเคราะห์ และคุณลักษณะการตรวจจับการบุกรุก ร่วมกันช่วยให้โครงสร้างพื้นฐานเครือข่ายของคุณทำงานได้ นอกจากนี้ยังมีการวิเคราะห์แบบจำลองความเสี่ยงที่สามารถจำลองการโจมตีที่อาจเกิดขึ้นได้

![6 เครื่องมือการจัดการความปลอดภัย ITIL ที่ดีที่สุดในปี 2564 6 เครื่องมือการจัดการความปลอดภัย ITIL ที่ดีที่สุดในปี 2564]()

คุณลักษณะหลักบางประการของIBM QRadarรวมถึงความสามารถในการปรับใช้โซลูชันในสถานที่หรือในสภาพแวดล้อมคลาวด์ เป็นโซลูชันแบบแยกส่วนและสามารถเพิ่มพื้นที่จัดเก็บหรือกำลังประมวลผลได้อย่างรวดเร็วและราคาไม่แพงเมื่อความต้องการเพิ่มขึ้น ระบบจะใช้ความเชี่ยวชาญของหน่วยสืบราชการลับจากIBM X-Forceและบูรณาการร่วมกับหลายร้อยไอบีเอ็มและไม่ใช่IBMผลิตภัณฑ์

แม้ว่าIBMจะเป็นIBMแต่คุณสามารถคาดหวังที่จะจ่ายราคาพรีเมียมสำหรับโซลูชัน SIEM ของตนได้ แต่ถ้าคุณต้องการเครื่องมือ SIEM ที่ดีที่สุดในตลาดและเครื่องมือที่ได้รับการสนับสนุนจากองค์กรที่แข็งแกร่งIBM QRadarอาจคุ้มค่ากับการลงทุน