ความปลอดภัยด้านไอทีเป็นประเด็นร้อน ข่าวดังกล่าวเต็มไปด้วยเรื่องราวเกี่ยวกับการละเมิดความปลอดภัย การขโมยข้อมูล หรือแรนซัมแวร์ บางคนอาจโต้แย้งว่าสิ่งเหล่านี้เป็นเพียงสัญญาณบ่งบอกถึงยุคสมัยของเรา แต่ก็ไม่ได้เปลี่ยนความจริงที่ว่าเมื่อคุณได้รับมอบหมายให้ดูแลสภาพแวดล้อมไอทีประเภทใดก็ตาม การป้องกันภัยคุกคามดังกล่าวถือเป็นส่วนสำคัญของงาน

ด้วยเหตุผลดังกล่าว ซอฟต์แวร์ File Integrity Monitoring (FIM) จึงเกือบจะกลายเป็นเครื่องมือที่จำเป็นสำหรับองค์กรใดๆ ก็ตาม จุดประสงค์หลักคือเพื่อให้แน่ใจว่ามีการระบุการเปลี่ยนแปลงไฟล์ที่ไม่ได้รับอนุญาตหรือไม่คาดคิดอย่างรวดเร็ว สามารถช่วยปรับปรุงความปลอดภัยของข้อมูลโดยรวม ซึ่งเป็นสิ่งสำคัญสำหรับบริษัทใดๆ และไม่ควรละเลย

วันนี้ เราจะเริ่มต้นด้วยการดู File Integrity Monitoring สั้นๆ เราจะพยายามอย่างเต็มที่เพื่ออธิบายให้เข้าใจง่ายๆ ว่ามันคืออะไรและทำงานอย่างไร เรายังจะได้ดูว่าใครควรจะใช้มัน ไม่น่าจะเป็นเรื่องแปลกใจเลยที่พบว่าใครๆ ก็ได้รับประโยชน์จากสิ่งนี้ และเราจะมาดูกันว่าทำไมและเพราะเหตุใด และเมื่อเราทั้งหมดอยู่ในหน้าเดียวกันเกี่ยวกับ File Integrity Monitoring เราก็พร้อมที่จะเข้าสู่แกนหลักของโพสต์นี้และทบทวนเครื่องมือที่ดีที่สุดบางส่วนที่ตลาดมีให้โดยสังเขป

การตรวจสอบความสมบูรณ์ของไฟล์คืออะไร?

ที่แกนหลัก การตรวจสอบความสมบูรณ์ของไฟล์เป็นองค์ประกอบสำคัญของกระบวนการจัดการความปลอดภัยด้านไอที แนวคิดหลักเบื้องหลังคือเพื่อให้แน่ใจว่าการแก้ไขใดๆ กับระบบไฟล์ได้รับการพิจารณาและการแก้ไขที่ไม่คาดคิดจะถูกระบุอย่างรวดเร็ว

แม้ว่าบางระบบจะมีการตรวจสอบความถูกต้องของไฟล์ในแบบเรียลไทม์ แต่ก็มีแนวโน้มที่จะมีผลกระทบต่อประสิทธิภาพการทำงานที่สูงขึ้น ด้วยเหตุนี้ จึงมักเลือกใช้ระบบที่ใช้สแนปชอต ทำงานโดยการถ่ายภาพสแน็ปช็อตของระบบไฟล์เป็นระยะๆ และเปรียบเทียบกับระบบก่อนหน้าหรือกับเส้นฐานที่กำหนดไว้ก่อนหน้านี้ ไม่ว่าการตรวจจับจะทำงานอย่างไร (แบบเรียลไทม์หรือไม่ก็ตาม) การเปลี่ยนแปลงใดๆ ที่ตรวจพบซึ่งแนะนำการเข้าถึงที่ไม่ได้รับอนุญาตหรือกิจกรรมที่เป็นอันตราย (เช่น การเปลี่ยนแปลงขนาดไฟล์อย่างกะทันหันหรือการเข้าถึงโดยผู้ใช้หรือกลุ่มผู้ใช้เฉพาะ) และการแจ้งเตือนคือ ยกขึ้นและ/หรือบางรูปแบบหรือกระบวนการแก้ไขเริ่มต้นขึ้น อาจมีตั้งแต่การเปิดหน้าต่างแจ้งเตือนไปจนถึงการกู้คืนไฟล์ต้นฉบับจากการสำรองข้อมูลหรือการบล็อกการเข้าถึงไฟล์ที่ใกล้สูญพันธุ์

การตรวจสอบความสมบูรณ์ของไฟล์เหมาะสำหรับใคร

คำตอบอย่างรวดเร็วสำหรับคำถามนี้คือใครก็ได้ จริงๆ แล้ว ทุกองค์กรสามารถได้รับประโยชน์จากการใช้ซอฟต์แวร์ File Integrity Monitoring อย่างไรก็ตาม หลายคนจะเลือกใช้เพราะอยู่ในสถานการณ์ที่ได้รับคำสั่ง ตัวอย่างเช่น ซอฟต์แวร์ File Integrity Monitoring จำเป็นต้องมีหรือระบุไว้อย่างชัดเจนโดยเฟรมเวิร์กการกำกับดูแลบางอย่าง เช่น PCI DSS, Sarbanes-Oxley หรือ HIPAA อย่างเป็นรูปธรรม หากคุณอยู่ในภาคการเงินหรือการดูแลสุขภาพ หรือหากคุณดำเนินการกับบัตรชำระเงิน File Integrity Monitoring เป็นข้อกำหนดมากกว่าทางเลือก

ในทำนองเดียวกัน แม้ว่าอาจไม่จำเป็น แต่องค์กรใดๆ ที่เกี่ยวข้องกับข้อมูลที่ละเอียดอ่อนควรพิจารณาซอฟต์แวร์ File Integrity Monitoring อย่างจริงจัง ไม่ว่าคุณจะจัดเก็บข้อมูลลูกค้าหรือความลับทางการค้า มีข้อได้เปรียบที่ชัดเจนในการใช้เครื่องมือประเภทนี้ มันสามารถช่วยคุณจากอุบัติเหตุทุกประเภท

แต่ File Integrity Monitoring ไม่ได้มีไว้สำหรับองค์กรขนาดใหญ่เท่านั้น แม้ว่าองค์กรขนาดใหญ่และธุรกิจขนาดกลางมักจะตระหนักถึงความสำคัญของซอฟต์แวร์ File Integrity Monitoring แต่ธุรกิจขนาดเล็กก็ควรพิจารณาด้วยเช่นกัน โดยเฉพาะอย่างยิ่งเมื่อคุณพิจารณาว่ามีเครื่องมือตรวจสอบความสมบูรณ์ของไฟล์ที่เหมาะกับทุกความต้องการและงบประมาณ อันที่จริง เครื่องมือหลายอย่างในรายการของเรานั้นฟรีและเป็นโอเพ่นซอร์ส

ซอฟต์แวร์ตรวจสอบความสมบูรณ์ของไฟล์ที่ดีที่สุด

มีเครื่องมือมากมายที่มีฟังก์ชัน File Integrity Monitoring บางส่วนเป็นเครื่องมือเฉพาะซึ่งโดยพื้นฐานแล้วไม่ทำอะไรเลย ในทางกลับกัน บางส่วนเป็นโซลูชันความปลอดภัยด้านไอทีแบบกว้างที่รวม File Integrity Monitoring เข้ากับฟังก์ชันอื่นๆ ที่เกี่ยวข้องกับความปลอดภัย เราได้พยายามรวมเครื่องมือทั้งสองประเภทไว้ในรายการของเรา ท้ายที่สุดแล้ว File Integrity Monitoring มักเป็นส่วนหนึ่งของความพยายามในการจัดการความปลอดภัยด้านไอทีซึ่งรวมถึงฟังก์ชันอื่นๆ ทำไมไม่ลองใช้เครื่องมือแบบบูรณาการล่ะ

1. SolarWinds Security Event Manager (ทดลองใช้ฟรี)

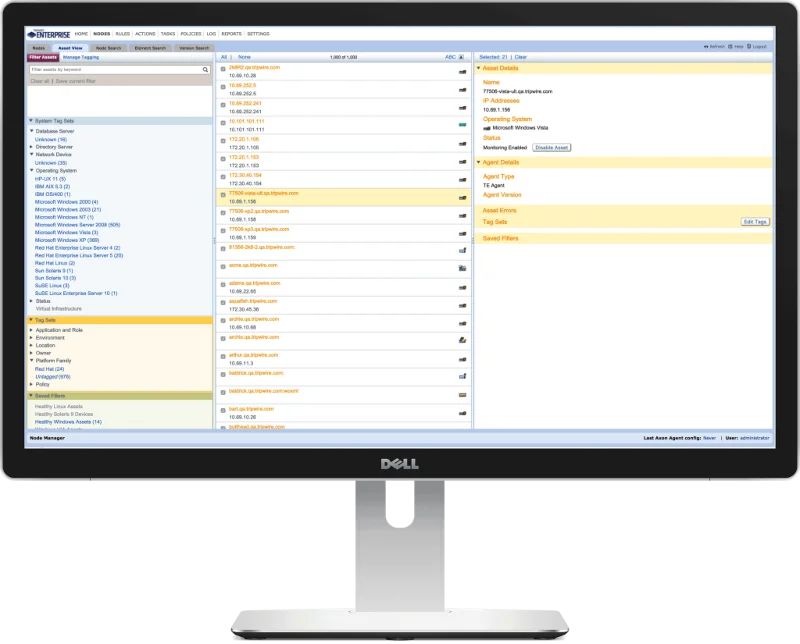

ผู้บริหารเครือข่ายและระบบการหลายคนคุ้นเคยกับSolarWinds อย่างไรก็ตาม บริษัทได้ทำเครื่องมือที่ดีที่สุดมาเป็นเวลาประมาณยี่สิบปีแล้ว ผลิตภัณฑ์เรือธงที่เรียกว่าSolarWinds Network Performance Monitorถือเป็นหนึ่งในเครื่องมือดังกล่าวที่ดีที่สุดในตลาด และเพื่อให้สิ่งต่าง ๆ ดียิ่งขึ้นSolarWindsยังเผยแพร่เครื่องมือฟรีที่จัดการกับงานการบริหารเครือข่ายเฉพาะบางอย่าง

แม้ว่าSolarWindsจะไม่สร้างเครื่องมือตรวจสอบความสมบูรณ์ของไฟล์โดยเฉพาะ แต่เครื่องมือ Security Information and Event Management (SIEM) SolarWinds Security Event Managerก็มีโมดูลการตรวจสอบความสมบูรณ์ของไฟล์ที่ดีมาก ผลิตภัณฑ์นี้เป็นหนึ่งในระบบ SIEM ระดับเริ่มต้นที่ดีที่สุดในตลาด เครื่อ��มือนี้มีเกือบทุกอย่างที่คาดหวังจากเครื่องมือ SIEM ซึ่งรวมถึงคุณสมบัติการจัดการบันทึกและความสัมพันธ์ที่ยอดเยี่ยม ตลอดจนกลไกการรายงานที่น่าประทับใจ และแน่นอนว่า การตรวจสอบความสมบูรณ์ของไฟล์

![7 ซอฟต์แวร์ตรวจสอบความสมบูรณ์ของไฟล์ที่ดีที่สุด (รีวิว 2021) 7 ซอฟต์แวร์ตรวจสอบความสมบูรณ์ของไฟล์ที่ดีที่สุด (รีวิว 2021)]()

ทดลองใช้ฟรี: SolarWinds Security Event Manager

ลิงค์ดาวน์โหลดอย่างเป็นทางการ: https://www.solarwinds.com/security-event-manager/registration

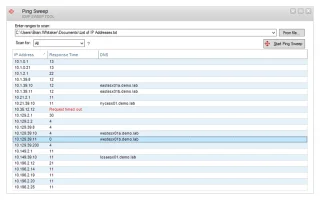

เมื่อพูดถึงการตรวจสอบความสมบูรณ์ของไฟล์SolarWinds Security Event Managerสามารถแสดงว่าผู้ใช้รายใดมีหน้าที่รับผิดชอบในการเปลี่ยนแปลงไฟล์ใด นอกจากนี้ยังสามารถติดตามกิจกรรมของผู้ใช้เพิ่มเติม ให้คุณสร้างการแจ้งเตือนและรายงานต่างๆ แถบด้านข้างของหน้าแรกของเครื่องมือสามารถแสดงจำนวนเหตุการณ์การเปลี่ยนแปลงที่เกิดขึ้นภายใต้หัวข้อการจัดการการเปลี่ยนแปลง เมื่อใดก็ตามที่บางสิ่งดูน่าสงสัยและคุณต้องการเจาะลึก คุณมีตัวเลือกในการกรองเหตุการณ์ตามคำหลัก

เครื่องมือนี้ยังมีคุณสมบัติการตอบสนองต่อเหตุการณ์ที่ยอดเยี่ยมซึ่งไม่ต้องการอะไร ตัวอย่างเช่น ระบบตอบสนองแบบเรียลไทม์โดยละเอียดจะตอบสนองต่อทุกภัยคุกคามอย่างแข็งขัน และเนื่องจากอิงตามพฤติกรรมมากกว่าลายเซ็น คุณจึงได้รับการปกป้องจากภัยคุกคามที่ไม่รู้จักหรือในอนาคตและการโจมตีซีโร่เดย์

นอกจากชุดคุณสมบัติที่น่าประทับใจแล้วแดชบอร์ดของSolarWinds Security Event Managerยังคุ้มค่าที่จะพูดคุยกันอย่างแน่นอน ด้วยการออกแบบที่เรียบง่าย คุณจะไม่มีปัญหาในการค้นหาเครื่องมือและระบุความผิดปกติได้อย่างรวดเร็ว เริ่มต้นที่ประมาณ $ 4 500 เครื่องมือนี้มีราคาไม่แพง และถ้าคุณต้องการลองใช้งานและดูว่าการทำงานในสภาพแวดล้อมของคุณเป็นอย่างไร คุณสามารถดาวน์โหลดเวอร์ชันทดลองใช้งาน 30 วันที่ใช้งานได้เต็มรูปแบบฟรี

ลิงค์ดาวน์โหลดอย่างเป็นทางการ: https://www.solarwinds.com/security-event-manager/registration

2. OSSEC

OSSECซึ่งย่อมาจาก Open Source Security ซึ่งเป็นหนึ่งในระบบตรวจจับการบุกรุกแบบโอเพนซอร์สที่รู้จักกันดีที่สุด ผลิตภัณฑ์นี้เป็นของTrend Microซึ่งเป็นหนึ่งในบริษัทชั้นนำด้านการรักษาความปลอดภัยด้านไอที และเป็นผู้ผลิตชุดป้องกันไวรัสที่ดีที่สุดชุดหนึ่ง และหากผลิตภัณฑ์อยู่ในรายการนี้ โปรดวางใจว่ายังมีฟังก์ชันการตรวจสอบความสมบูรณ์ของไฟล์ที่ดีมากอีกด้วย

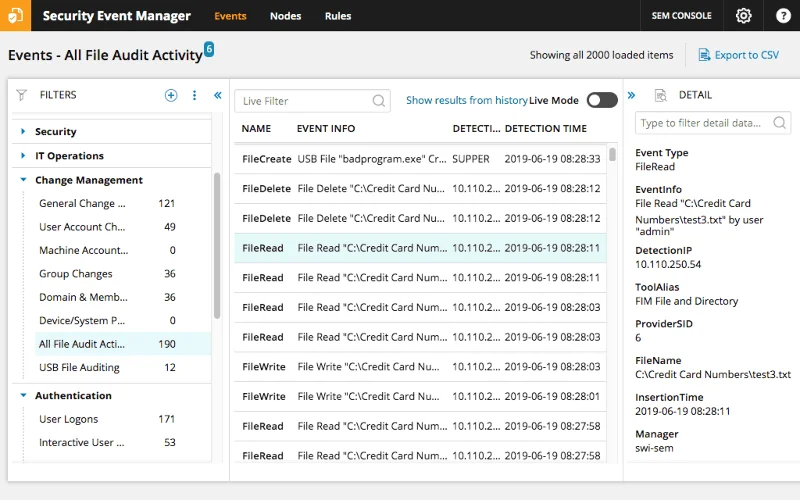

เมื่อติดตั้งบนระบบปฏิบัติการ Linux หรือ Mac OS ซอฟต์แวร์จะเน้นที่ไฟล์บันทึกและการกำหนดค่าเป็นหลัก มันสร้างเช็คซัมของไฟล์สำคัญและตรวจสอบไฟล์เหล่านั้นเป็นระยะ โดยจะแจ้งเตือนคุณเมื่อใดก็ตามที่มีสิ่งผิดปกติเกิดขึ้น นอกจากนี้ยังจะตรวจสอบและแจ้งเตือนความพยายามที่ผิดปกติในการเข้าถึงรูท บนโฮสต์ Windows ระบบยังคอยจับตาดูการแก้ไขรีจิสทรีที่ไม่ได้รับอนุญาตซึ่งอาจเป็นสัญญาณบ่งบอกถึงกิจกรรมที่เป็นอันตราย

![7 ซอฟต์แวร์ตรวจสอบความสมบูรณ์ของไฟล์ที่ดีที่สุด (รีวิว 2021) 7 ซอฟต์แวร์ตรวจสอบความสมบูรณ์ของไฟล์ที่ดีที่สุด (รีวิว 2021)]()

เมื่อมันมาถึงการตรวจสอบความสมบูรณ์ของไฟล์, OSSECมีฟังก์ชันการทำงานที่เฉพาะเจาะจงที่เรียกว่าSyscheck เครื่องมือนี้ทำงานทุก ๆ หกชั่วโมงโดยค่าเริ่มต้น และจะตรวจสอบการเปลี่ยนแปลงเช็คซัมของไฟล์คีย์ โมดูลได้รับการออกแบบมาเพื่อลดการใช้ CPU ทำให้เป็นตัวเลือกที่ดีสำหรับองค์กรที่ต้องการโซลูชันการจัดการความสมบูรณ์ของไฟล์โดยมีขนาดเล็ก

เนื่องจากเป็นระบบตรวจจับการบุกรุกบนโฮสต์OSSEC จึงต้องได้รับการติดตั้งในคอมพิวเตอร์แต่ละเครื่อง (หรือเซิร์ฟเวอร์) ที่คุณต้องการป้องกัน นี่คือข้อเสียเปรียบหลักของระบบดังกล่าว อย่างไรก็ตาม มีคอนโซลแบบรวมศูนย์ซึ่งรวบรวมข้อมูลจากคอมพิวเตอร์ที่ได้รับการป้องกันแต่ละเครื่องเพื่อการจัดการที่ง่ายขึ้น นั่นOSSECคอนโซลจะทำงานบนระบบปฏิบัติการ Linux หรือ Mac OS อย่างไรก็ตาม มีตัวแทนเพื่อปกป้องโฮสต์ Windows การตรวจจับใด ๆ จะทริกเกอร์การแจ้งเตือนซึ่งจะแสดงบนคอนโซลส่วนกลางในขณะที่การแจ้งเตือนจะถูกส่งทางอีเมลด้วย

3. ความสมบูรณ์ของไฟล์ Samhain

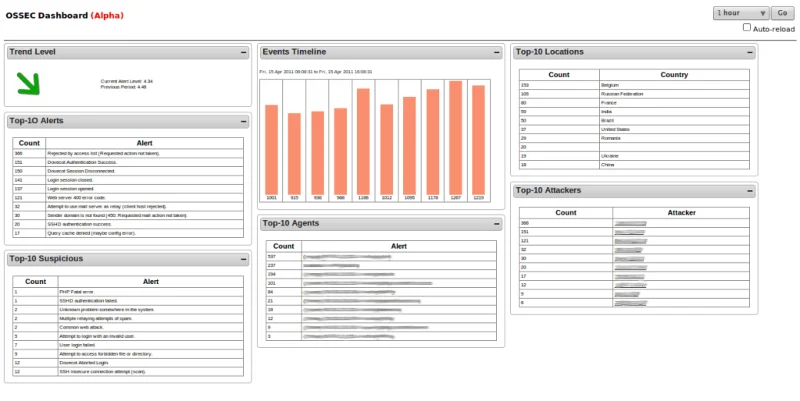

Samhainเป็นระบบตรวจจับการบุกรุกโฮสต์ฟรี ซึ่งให้การตรวจสอบความสมบูรณ์ของไฟล์และการตรวจสอบ/วิเคราะห์ไฟล์บันทึก นอกจากนี้ ผลิตภัณฑ์ยังทำการตรวจหารูทคิต การตรวจสอบพอร์ต การตรวจจับโปรแกรมปฏิบัติการ SUID อันธพาล และกระบวนการที่ซ่อนอยู่ เครื่องมือนี้ได้รับการออกแบบมาเพื่อตรวจสอบระบบหลายระบบด้วยระบบปฏิบัติการต่างๆ ที่มีการบันทึกและบำรุงรักษาแบบรวมศูนย์ อย่างไรก็ตามSamhainยังสามารถใช้เป็นแอปพลิเคชันแบบสแตนด์อโลนบนคอมพิวเตอร์เครื่องเดียวได้ เครื่องมือที่สามารถทำงานบนระบบ POSIX เช่นUnix , LinuxหรือMac OS นอกจากนี้ยังสามารถทำงานบนWindowsภายใต้Cygwinแม้ว่าจะมีการทดสอบเฉพาะเอเจนต์การมอนิเตอร์และเซิร์ฟเวอร์ไม่ได้รับการทดสอบในการกำหนดค่านั้น

![7 ซอฟต์แวร์ตรวจสอบความสมบูรณ์ของไฟล์ที่ดีที่สุด (รีวิว 2021) 7 ซอฟต์แวร์ตรวจสอบความสมบูรณ์ของไฟล์ที่ดีที่สุด (รีวิว 2021)]()

บนโฮสต์ Linux S amhainสามารถใช้กลไก inotify เพื่อตรวจสอบเหตุการณ์ของระบบไฟล์ แบบเรียลไทม์ ซึ่งช่วยให้คุณได้รับการแจ้งเตือนทันทีเกี่ยวกับการเปลี่ยนแปลง และขจัดความจำเป็นในการสแกนระบบไฟล์บ่อยๆ ซึ่งอาจทำให้โหลด I/O สูง นอกจากนี้ สามารถตรวจสอบผลรวมต่างๆ เช่น TIGER192, SHA-256, SHA-1 หรือ MD5 ขนาดไฟล์, โหมด/การอนุญาต, เจ้าของ, กลุ่ม, การประทับเวลา (การสร้าง/การแก้ไข/การเข้าถึง), ไอโหนด, จำนวนฮาร์ดลิงก์และพาธที่เชื่อมโยงของลิงก์สัญลักษณ์สามารถตรวจสอบได้ เครื่องมือนี้ยังสามารถตรวจสอบคุณสมบัติ "แปลกใหม่" เพิ่มเติมได้ เช่น แอตทริบิวต์ SELinux, POSIX ACL (บนระบบที่รองรับ), แอตทริบิวต์ไฟล์ Linux ext2 (ตามที่ตั้งค่าโดย chattr เช่น แฟล็กที่ไม่เปลี่ยนรูป) และแฟล็กไฟล์ BSD

หนึ่งในคุณสมบัติเฉพาะของSamhainคือโหมดพรางตัว ซึ่งช่วยให้มันทำงานโดยไม่ถูกตรวจจับโดยผู้โจมตีในท้ายที่สุด บ่อยครั้งที่ผู้บุกรุกฆ่ากระบวนการตรวจจับที่พวกเขารู้จัก ทำให้ไม่มีใครสังเกตเห็น เครื่องมือนี้ใช้เทคนิค Steganography เพื่อซ่อนกระบวนการจากผู้อื่น นอกจากนี้ยังปกป้องไฟล์บันทึกส่วนกลางและการสำรองข้อมูลการกำหนดค่าด้วยคีย์ PGP เพื่อป้องกันการปลอมแปลง โดยรวมแล้ว นี่เป็นเครื่��งมือที่สมบูรณ์มาก ซึ่งให้มากกว่าการตรวจสอบความสมบูรณ์ของไฟล์

4. Tripwire File Integrity Manager

ถัดไปคือโซลูชันจากTripwireบริษัทที่มีชื่อเสียงด้านความปลอดภัยด้านไอที และเมื่อพูดถึงการตรวจสอบความสมบูรณ์ของไฟล์Tripwire File Integrity M anager ( FIM ) มีความสามารถเฉพาะตัวในการลดสัญญาณรบกวนด้วยการจัดเตรียมวิธีการที่หลากหลายในการกำจัดการเปลี่ยนแปลงที่มีความเสี่ยงต่ำออกจากการเปลี่ยนแปลงที่มีความเสี่ยงสูง ในขณะที่ประเมิน จัดลำดับความสำคัญ และกระทบยอดการเปลี่ยนแปลงที่ตรวจพบ โดยการส่งเสริมการเปลี่ยนแปลงทางธุรกิจตามปกติจำนวนมากโดยอัตโนมัติ เครื่องมือจะลดเสียงรบกวน เพื่อให้คุณมีเวลามากขึ้นในการตรวจสอบการเปลี่ยนแปลงที่อาจส่งผลกระทบอย่างแท้จริงต่อการรักษาความปลอดภัยและก่อให้เกิดความเสี่ยง Tripwire FIMใช้ตัวแทนเพื่อจับภาพที่สมบูรณ์อย่างต่อเนื่องว่าใคร อะไร และเมื่อใดในรายละเอียดแบบเรียลไทม์ วิธีนี้ช่วยให้แน่ใจว่าคุณตรวจพบการเปลี่ยนแปลงทั้งหมด บันทึกรายละเอียดเกี่ยวกับแต่ละรายการ และใช้รายละเอียดเหล่านั้นเพื่อกำหนดความเสี่ยงด้านความปลอดภัยหรือการไม่ปฏิบัติตามข้อกำหนด

![7 ซอฟต์แวร์ตรวจสอบความสมบูรณ์ของไฟล์ที่ดีที่สุด (รีวิว 2021) 7 ซอฟต์แวร์ตรวจสอบความสมบูรณ์ของไฟล์ที่ดีที่สุด (รีวิว 2021)]()

Tripwireให้ความสามารถในการผสานรวมFile Integrity Managerกับการควบคุมความปลอดภัยหลายอย่าง: การจัดการการกำหนดค่าความปลอดภัย (SCM) การจัดการบันทึก และเครื่องมือ SIEM Tripwire FIMเพิ่มส่วนประกอบที่แท็กและจัดการข้อมูลจากการควบคุมเหล่านี้อย่างสังหรณ์ใจมากขึ้นและในลักษณะที่ปกป้องข้อมูลได้ดียิ่งขึ้น ตัวอย่างเช่นEvent Integration Framework ( EIF ) เพิ่มข้อมูลการเปลี่ยนแปลงที่มีค่าจากFile Integrity ManagerไปยังTripwire Log Centerหรือ SIEM อื่นๆ เกือบทั้งหมด ด้วยEIFและการควบคุมความปลอดภัยTripwireพื้นฐานอื่นๆคุณสามารถจัดการความปลอดภัยของโครงสร้างพื้นฐานด้านไอทีของคุณได้อย่างง่ายดายและมีประสิทธิภาพ

Tripwire File Integrity Managerใช้ระบบอัตโนมัติเพื่อตรวจจับการเปลี่ยนแปลงทั้งหมดและเพื่อแก้ไขการเปลี่ยนแปลงที่นำการกำหนดค่าออกจากนโยบาย สามารถผสานรวมกับระบบการออกตั๋วการเปลี่ยนแปลงที่มีอยู่ เช่นBMC Remedy , HP Service CenterหรือService Nowซึ่ง ช่วยให้สามารถตรวจสอบได้อย่างรวดเร็ว สิ่งนี้ยังช่วยให้สามารถตรวจสอบย้อนกลับได้ นอกจากนี้ การแจ้งเตือนอัตโนมัติจะทริกเกอร์การตอบสนองที่ผู้ใช้กำหนดเองเมื่อการเปลี่ยนแปลงที่เจาะจงอย่างน้อยหนึ่งรายการถึงเกณฑ์ความรุนแรงซึ่งการเปลี่ยนแปลงเพียงอย่างเดียวจะไม่ทำให้เกิดการเปลี่ยนแปลง ตัวอย่างเช่น การเปลี่ยนแปลงเนื้อหาเล็กน้อยพร้อมกับการเปลี่ยนแปลงการอนุญาตที่ทำนอกหน้าต่างการเปลี่ยนแปลงที่วางแผนไว้

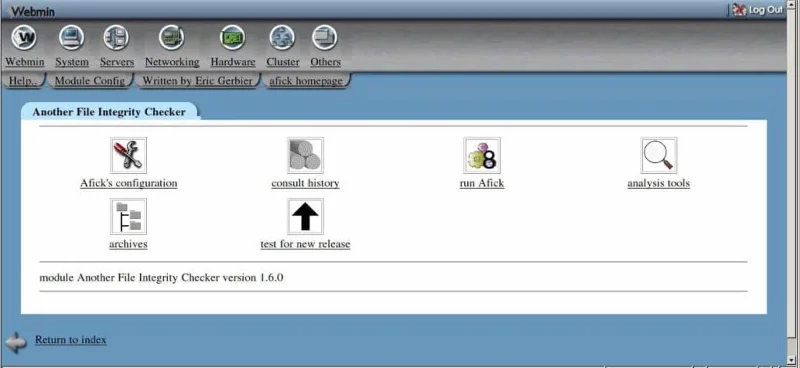

5. AFICK (ตัวตรวจสอบความสมบูรณ์ของไฟล์อื่น)

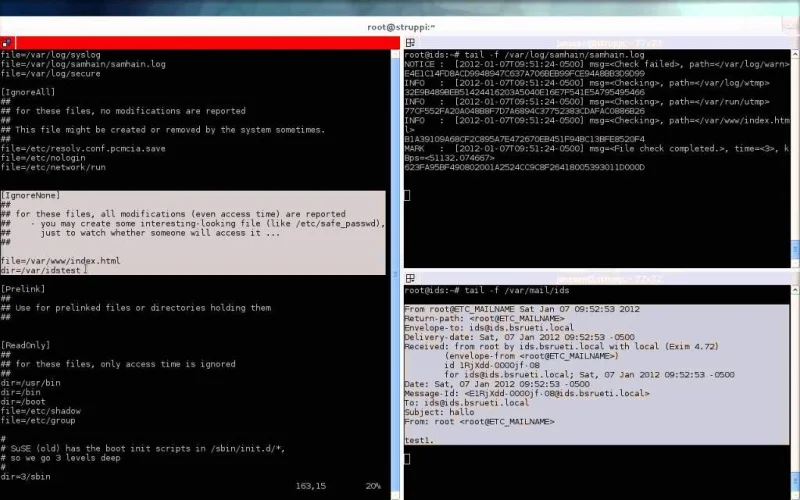

ถัดไปเป็นเครื่องมือเปิดแหล่งที่มาจากนักพัฒนาเอริค Gerbier เรียกAFICK (ไฟล์อื่นตรวจสอบความสมบูรณ์) แม้ว่าเครื่องมือจะอ้างว่ามีฟังก์ชันการทำงานที่คล้ายคลึงกับ Tripwire แต่ก็เป็นผลิตภัณฑ์ที่มีเนื้อหาหยาบมาก ซึ่งอยู่ในสายซอฟต์แวร์โอเพนซอร์สแบบเดิม เครื่องมือนี้สามารถตรวจสอบการเปลี่ยนแปลงใด ๆ ในระบบไฟล์ที่เฝ้าดู รองรับหลายแพลตฟอร์ม เช่น Linux (SUSE, Redhat, Debian และอื่นๆ), Windows, HP Tru64 Unix, HP-UX และ AIX ซอฟต์แวร์ได้รับการออกแบบมาให้รวดเร็วและพกพาได้ และสามารถทำงานได้บนคอมพิวเตอร์ทุกเครื่องที่สนับสนุน Perl และโมดูลมาตรฐาน

![7 ซอฟต์แวร์ตรวจสอบความสมบูรณ์ของไฟล์ที่ดีที่สุด (รีวิว 2021) 7 ซอฟต์แวร์ตรวจสอบความสมบูรณ์ของไฟล์ที่ดีที่สุด (รีวิว 2021)]()

สำหรับฟังก์ชันการทำงานของAFICKต่อไปนี้คือภาพรวมของคุณสมบัติหลัก เครื่องมือนี้ติดตั้งง่ายและไม่ต้องการการคอมไพล์หรือการติดตั้งการพึ่งพาจำนวนมาก นอกจากนี้ยังเป็นเครื่องมือที่รวดเร็วเนื่องจากมีขนาดเล็ก แม้จะมีขนาดที่เล็ก แต่ก็จะแสดงไฟล์ใหม่ ไฟล์ที่ถูกลบ และแก้ไข ตลอดจนลิงก์ที่ห้อยต่องแต่ง มันใช้ไฟล์การกำหนดค่าแบบข้อความอย่างง่ายซึ่งรองรับข้อยกเว้นและตัวตลก และใช้ไวยากรณ์ที่คล้ายกับของ Tripwire หรือ Aide ทั้งอินเทอร์เฟซผู้ใช้แบบกราฟิกแบบ Tk และอินเทอร์เฟซบนเว็บแบบเว็บมีให้ใช้งาน หากคุณต้องการหลีกเลี่ยงเครื่องมือบรรทัดคำสั่ง

AFICK (ตัวตรวจสอบความสมบูรณ์ของไฟล์อื่น)เขียนด้วย Perl ทั้งหมดเพื่อการพกพาและการเข้าถึงแหล่งที่มา และเนื่องจากเป็นโอเพ่นซอร์ส (เผยแพร่ภายใต้ GNU General Public License) คุณสามารถเพิ่มฟังก์ชันการทำงานได้ตามที่เห็นสมควร เครื่องมือนี้ใช้ MD5 สำหรับความต้องการตรวจสอบเนื่องจากมีความรวดเร็วและมีอยู่ในการกระจาย Perl ทั้งหมด และแทนที่จะใช้ฐานข้อมูลข้อความธรรมดา dbm จะถูกใช้

6. AIDE (สภาพแวดล้อมการตรวจจับการบุกรุกขั้นสูง)

แม้จะมีชื่อที่ค่อนข้างทำให้เข้าใจผิดAIDE (Advanced Intrusion Detection Environment)เป็นตัวตรวจสอบความสมบูรณ์ของไฟล์และไดเร็กทอรี ทำงานโดยการสร้างฐานข้อมูลจากกฎนิพจน์ทั่วไปที่พบจากไฟล์คอนฟิกูเรชัน เมื่อเริ่มต้นฐานข้อมูลแล้ว ฐานข้อมูลจะใช้เพื่อตรวจสอบความสมบูรณ์ของไฟล์ เครื่องมือนี้ใช้อัลกอริธึมย่อยข้อความหลายแบบ ซึ่งสามารถใช้ตรวจสอบความสมบูรณ์ของไฟล์ได้ นอกจากนี้ แอตทริบิวต์ไฟล์ปกติทั้งหมดสามารถตรวจสอบความไม่สอดคล้องกันได้ นอกจากนี้ยังสามารถอ่านฐานข้อมูลจากเวอร์ชันเก่าหรือใหม่กว่า

คุณลักษณะที่ชาญฉลาดAIDEเป็นผู้ประเมินที่สมบูรณ์ รองรับอัลกอริธึมย่อยข้อความหลายแบบเช่น md5, sha1, rmd160, tiger, crc32, sha256, sha512 และวังวน เครื่องมือนี้สามารถตรวจสอบคุณสมบัติของไฟล์ได้หลายแบบ ได้แก่ File type, Permissions, Inode, Uid, Gid, Link name, Size, Block count, Number of links, Mtime, Ctime and Atime. นอกจากนี้ยังสามารถรองรับแอตทริบิวต์ Posix ACL, SELinux, XAttrs และ Extended file system เพื่อความง่าย เครื่องมือนี้ใช้ไฟล์การกำหนดค่าข้อความธรรมดาและฐานข้อมูลข้อความธรรมดา หนึ่งในคุณสมบัติที่น่าสนใจที่สุดคือการรองรับนิพจน์ทั่วไปที่ทรงพลัง ซึ่งช่วยให้คุณเลือกรวมหรือแยกไฟล์และไดเร็กทอรีที่ต้องการตรวจสอบได้ คุณลักษณะนี้เพียงอย่างเดียวทำให้เป็นเครื่องมืออเนกประสงค์และยืดหยุ่นมาก

ผลิตภัณฑ์ซึ่งมีมาตั้งแต่ปี 2542 ยังคงได้รับการพัฒนาอย่างแข็งขัน และเวอร์ชันล่าสุด (0.16.2) มีอายุเพียงไม่กี่เดือน มีให้ใช้งานภายใต้ใบอนุญาตสาธารณะทั่วไปของ GNU และจะทำงานบน Linux รุ่นใหม่ส่วนใหญ่

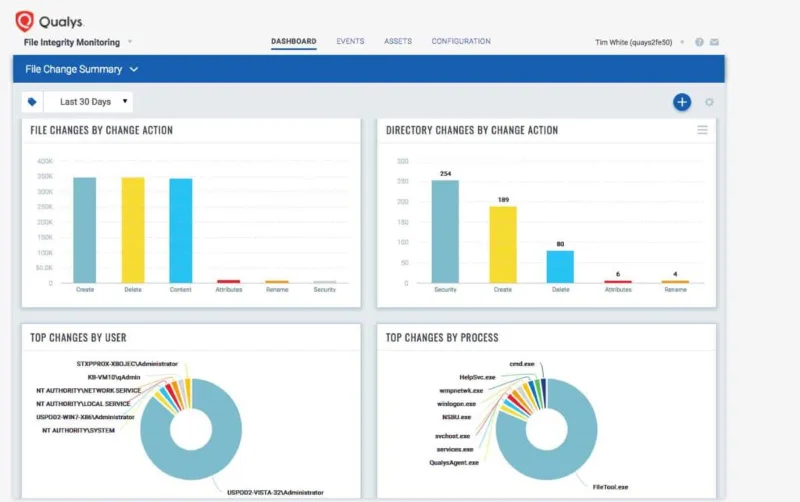

7. การตรวจสอบความสมบูรณ์ของไฟล์ Qualys

Qualys File Integrity MonitoringจากQualysยักษ์ใหญ่ด้านความปลอดภัยคือ “โซลูชันระบบคลาวด์สำหรับการตรวจจับและระบุการเปลี่ยนแปลงที่สำคัญ เหตุการณ์ และความเสี่ยงที่เกิดจากเหตุการณ์ปกติและอันตราย” โดยมาพร้อมกับโปรไฟล์ที่พร้อมใช้งานทันที ซึ่งยึดตามแนวทางปฏิบัติที่ดีที่สุดของอุตสาหกรรม และตามแนวทางที่ผู้ขายแนะนำสำหรับการปฏิบัติตามข้อกำหนดทั่วไปและข้อกำหนดในการตรวจสอบ ซึ่งรวมถึง PCI DSS

Qualys File Integrity Monitoringตรวจจับการเปลี่ยนแปลงอย่างมีประสิทธิภาพแบบเรียลไทม์ โดยใช้วิธีการที่คล้ายคลึงกันซึ่งใช้ในเทคโนโลยีต่อต้านไวรัส สามารถสร้างการแจ้งเตือนการเปลี่ยนแปลงสำหรับโครงสร้างไดเร็กทอรีทั้งหมดหรือที่ระดับไฟล์ เครื่องมือนี้ใช้สัญญาณเคอร์เนล OS ที่มีอยู่เพื่อระบุไฟล์ที่เข้าถึง แทนที่จะอาศัยวิธีการที่เน้นการประมวลผล ผลิตภัณฑ์สามารถตรวจจับการสร้างหรือลบไฟล์หรือไดเร็กทอรี การเปลี่ยนชื่อไฟล์หรือไดเร็กทอรี การเปลี่ยนแปลงคุณสมบัติของไฟล์ การเปลี่ยนแปลงการตั้งค่าความปลอดภัยของไฟล์หรือไดเร็กทอรี เช่น การอนุญาต ความเป็นเจ้าของ การสืบทอด และการตรวจสอบหรือการเปลี่ยนแปลงข้อมูลไฟล์ที่จัดเก็บไว้ใน ดิสก์.

![7 ซอฟต์แวร์ตรวจสอบความสมบูรณ์ของไฟล์ที่ดีที่สุด (รีวิว 2021) 7 ซอฟต์แวร์ตรวจสอบความสมบูรณ์ของไฟล์ที่ดีที่สุด (รีวิว 2021)]()

เป็นผลิตภัณฑ์หลายชั้น ตัวแทนเมฆ Qualysอย่างต่อเนื่องติดตามไฟล์และไดเรกทอรีที่ระบุไว้ในรายละเอียดการตรวจสอบของคุณและมันจับข้อมูลสำคัญที่จะช่วยในการระบุว่ามีอะไรเปลี่ยนแปลงพร้อมกับรายละเอียดสภาพแวดล้อมเช่นที่ผู้ใช้และกระบวนการมีส่วนร่วมในการเปลี่ยนแปลง จากนั้นจะส่งข้อมูลไปยังQualys Cloud Platformเพื่อการวิเคราะห์และการรายงาน ข้อดีอย่างหนึ่งของวิธีนี้คือใช้งานได้เหมือนกันไม่ว่าระบบจะอยู่ในองค์กร ในระบบคลาวด์ หรือจากระยะไกล

File Integrity Monitoring สามารถเปิดใช้งานได้อย่างง่ายดายบนQualys A gentsที่มีอยู่ของคุณและเริ่มตรวจสอบการเปลี่ยนแปลงภายในเครื่องโดยมีผลกระทบต่อปลายทางเพียงเล็กน้อย แพลตฟอร์มคลาวด์ Qualysช่วยให้คุณสามารถปรับขนาดเพื่อสภาพแวดล้อมที่ใหญ่ที่สุด ผลกระทบด้านประสิทธิภาพบนปลายทางที่ถูกตรวจสอบจะลดลงโดยการตรวจสอบอย่างมีประสิทธิภาพสำหรับการเปลี่ยนแปลงไฟล์ในเครื่องและส่งข้อมูลไปยังQualys Cloud Platformที่มีงานหนักในการวิเคราะห์และสหสัมพันธ์เกิดขึ้น สำหรับQualys Cloud Agentนั้นเป็นการอัพเดทตัวเองและซ่อมแซมตัวเอง ทำให้ตัวเองทันสมัยอยู่เสมอโดยไม่จำเป็นต้องรีบูต