Tôi không muốn nghe quá hoang tưởng, mặc dù tôi có thể làm như vậy, nhưng tội phạm mạng ở khắp mọi nơi. Mọi tổ chức đều có thể trở thành mục tiêu của tin tặc khi cố gắng truy cập vào dữ liệu của họ. Do đó, điều tiên quyết là phải theo dõi mọi thứ và đảm bảo rằng chúng ta không trở thành nạn nhân của những cá nhân có mục đích xấu này. Tuyến phòng thủ đầu tiên là Hệ thống phát hiện xâm nhập . Các hệ thống dựa trên máy chủ áp dụng tính năng phát hiện của chúng ở cấp máy chủ và thường sẽ nhanh chóng phát hiện hầu hết các nỗ lực xâm nhập và thông báo cho bạn ngay lập tức để bạn có thể khắc phục tình hình.Với rất nhiều hệ thống phát hiện xâm nhập dựa trên máy chủ khả dụng, việc chọn ra thứ tốt nhất cho tình huống cụ thể của bạn có thể là một thách thức. Để giúp bạn thấy rõ, chúng tôi đã tập hợp danh sách một số hệ thống phát hiện xâm nhập dựa trên máy chủ tốt nhất.

Trước khi tiết lộ những công cụ tốt nhất, chúng ta sẽ lướt qua một cách ngắn gọn và xem xét các loại Hệ thống phát hiện xâm nhập khác nhau. Một số dựa trên máy chủ trong khi một số khác dựa trên mạng. Chúng tôi sẽ giải thích sự khác biệt. Sau đó chúng ta sẽ thảo luận về các phương pháp phát hiện xâm nhập khác nhau. Một số công cụ có cách tiếp cận dựa trên chữ ký trong khi những công cụ khác đang đề phòng hành vi đáng ngờ. Những cái tốt nhất sử dụng kết hợp cả hai. Trước khi tiếp tục, chúng tôi sẽ giải thích sự khác biệt giữa các hệ thống phát hiện xâm nhập và ngăn chặn xâm nhập vì điều quan trọng là phải hiểu những gì chúng tôi đang xem xét. Sau đó, chúng tôi sẽ sẵn sàng cho bản chất của bài đăng này, các hệ thống phát hiện xâm nhập dựa trên máy chủ tốt nhất.

Hai loại hệ thống phát hiện xâm nhập

Về cơ bản có hai loại hệ thống phát hiện xâm nhập. Mặc dù mục tiêu của chúng giống hệt nhau — để nhanh chóng phát hiện bất kỳ nỗ lực xâm nhập nào hoặc hoạt động đáng ngờ nào có thể dẫn đến nỗ lực xâm nhập, chúng khác nhau ở vị trí thực hiện phát hiện này. Đây là một khái niệm thường được gọi là điểm thực thi. Mỗi loại đều có ưu và nhược điểm và nói chung, không có sự nhất trí nào là loại nào tốt hơn. Trên thực tế, giải pháp tốt nhất — hoặc an toàn nhất — có lẽ là giải pháp kết hợp cả hai.

Hệ thống phát hiện xâm nhập máy chủ (HIDS)

Loại hệ thống phát hiện xâm nhập đầu tiên, loại mà chúng tôi quan tâm ngày nay, hoạt động ở cấp máy chủ. Bạn có thể đoán được điều đó từ tên của nó. Ví dụ, kiểm tra HIDS, các tệp nhật ký và nhật ký khác nhau để tìm các dấu hiệu của hoạt động đáng ngờ. Một cách khác để chúng phát hiện các nỗ lực xâm nhập là kiểm tra các tệp cấu hình quan trọng để tìm các thay đổi trái phép. Họ cũng có thể kiểm tra các tệp cấu hình tương tự để tìm các mẫu xâm nhập cụ thể đã biết. Ví dụ, một phương pháp xâm nhập cụ thể có thể hoạt động bằng cách thêm một tham số nhất định vào một tệp cấu hình cụ thể. Một hệ thống phát hiện xâm nhập dựa trên máy chủ tốt sẽ nắm bắt được điều đó.

Hầu hết thời gian HIDS được cài đặt trực tiếp trên các thiết bị mà chúng dùng để bảo vệ. Bạn sẽ cần phải cài đặt chúng trên tất cả các máy tính của mình. Những người khác sẽ chỉ yêu cầu cài đặt một đại lý địa phương. Một số thậm chí làm tất cả công việc của họ từ xa. Bất kể chúng hoạt động như thế nào, HIDS tốt có một bảng điều khiển tập trung, nơi bạn có thể kiểm soát ứng dụng và xem kết quả của nó.

Hệ thống phát hiện xâm nhập mạng (NIDS)

Một loại hệ thống phát hiện xâm nhập khác được gọi là Hệ thống phát hiện xâm nhập mạng, hoặc NIDS, hoạt động ở biên giới của mạng để thực thi phát hiện. Chúng sử dụng các phương pháp tương tự như hệ thống phát hiện xâm nhập máy chủ như phát hiện các hoạt động đáng ngờ và tìm kiếm các kiểu xâm nhập đã biết. Nhưng thay vì xem nhật ký và tệp cấu hình, họ xem lưu lượng mạng và kiểm tra mọi yêu cầu kết nối. Một số phương pháp xâm nhập khai thác các lỗ hổng đã biết bằng cách gửi các gói có chủ đích không đúng định dạng đến các máy chủ, khiến chúng phản ứng theo một cách cụ thể cho phép chúng bị xâm phạm. Một hệ thống phát hiện xâm nhập mạng sẽ dễ dàng phát hiện ra kiểu cố gắng này.

Một số người cho rằng NIDS tốt hơn HIDS vì chúng phát hiện ra các cuộc tấn công ngay cả trước khi chúng xâm nhập vào hệ thống của bạn. Một số thích chúng hơn vì chúng không yêu cầu cài đặt bất kỳ thứ gì trên mỗi máy chủ để bảo vệ chúng một cách hiệu quả. Mặt khác, chúng cung cấp ít khả năng bảo vệ chống lại các cuộc tấn công nội gián, điều không may là không hiếm. Để bị phát hiện, kẻ tấn công phải sử dụng một đường dẫn đi qua NIDS. Vì những lý do này, cách bảo vệ tốt nhất có lẽ đến từ việc sử dụng kết hợp cả hai loại công cụ.

Phương pháp phát hiện xâm nhập

Cũng giống như có hai loại công cụ phát hiện xâm nhập, chủ yếu có hai phương pháp khác nhau được sử dụng để phát hiện các nỗ lực xâm nhập. Việc phát hiện có thể dựa trên chữ ký hoặc có thể dựa trên sự bất thường. Phát hiện xâm nhập dựa trên chữ ký hoạt động bằng cách phân tích dữ liệu cho các mẫu cụ thể có liên quan đến các nỗ lực xâm nhập. Điều này tương tự như các hệ thống bảo vệ chống vi rút truyền thống dựa trên các định nghĩa về vi rút. Tương tự như vậy, phát hiện xâm nhập dựa trên chữ ký dựa trên các chữ ký hoặc mẫu xâm nhập. Họ so sánh dữ liệu với các chữ ký xâm nhập để xác định các nỗ lực. Hạn chế chính của chúng là chúng không hoạt động cho đến khi các chữ ký thích hợp được tải lên phần mềm. Không may, điều này thường chỉ xảy ra sau khi một số máy nhất định bị tấn công và những người xuất bản chữ ký xâm nhập đã có thời gian để xuất bản các gói cập nhật mới. Một số nhà cung cấp khá nhanh trong khi những nhà cung cấp khác chỉ có thể phản ứng vài ngày sau đó.

Phương pháp còn lại là phát hiện xâm nhập dựa trên sự bất thường cung cấp khả năng bảo vệ tốt hơn chống lại các cuộc tấn công zero-day, những cuộc tấn công xảy ra trước khi bất kỳ phần mềm phát hiện xâm nhập nào có cơ hội lấy được tệp chữ ký thích hợp. Các hệ thống này tìm kiếm sự bất thường thay vì cố gắng nhận ra các mẫu xâm nhập đã biết. Ví dụ: chúng có thể được kích hoạt nếu ai đó cố gắng truy cập vào hệ thống bằng mật khẩu sai nhiều lần liên tiếp, một dấu hiệu phổ biến của một cuộc tấn công vũ phu. Mọi hành vi đáng ngờ đều có thể nhanh chóng bị phát hiện. Mỗi phương pháp phát hiện có những ưu điểm và nhược điểm của nó. Cũng giống như với các loại công cụ, các công cụ tốt nhất là những công cụ sử dụng kết hợp phân tích chữ ký và hành vi để bảo vệ tốt nhất.

Ngăn ngừa phát hiện Vs - Một điểm khác biệt quan trọng

Chúng ta đã thảo luận về Hệ thống phát hiện xâm nhập nhưng nhiều người trong số các bạn có thể đã nghe nói về Hệ thống ngăn chặn xâm nhập. Hai khái niệm có giống hệt nhau không? Câu trả lời dễ dàng là không vì hai loại công cụ này phục vụ cho một mục đích khác nhau. Tuy nhiên, có một số điểm trùng lặp giữa chúng. Như tên gọi của nó, hệ thống phát hiện xâm nhập phát hiện các nỗ lực xâm nhập và các hoạt động đáng ngờ. Khi phát hiện ra điều gì đó, nó thường kích hoạt một số hình thức cảnh báo hoặc thông báo. Sau đó, quản trị viên phải thực hiện các bước cần thiết để ngăn chặn hoặc chặn nỗ lực xâm nhập.

Hệ thống Ngăn chặn Xâm nhập (IPS) được tạo ra để ngăn chặn hoàn toàn các hành vi xâm nhập xảy ra. Active IPS bao gồm một thành phần phát hiện sẽ tự động kích hoạt một số hành động khắc phục bất cứ khi nào một nỗ lực xâm nhập được phát hiện. Phòng chống xâm nhập cũng có thể bị động. Thuật ngữ này có thể được sử dụng để chỉ bất cứ điều gì được thực hiện hoặc đặt tại chỗ như một cách để ngăn chặn sự xâm nhập. Ví dụ, làm cứng mật khẩu có thể được coi là một biện pháp Phòng chống xâm nhập.

Các công cụ phát hiện xâm nhập máy chủ tốt nhất

Chúng tôi đã tìm kiếm trên thị trường các hệ thống phát hiện xâm nhập dựa trên máy chủ tốt nhất. Những gì chúng tôi có cho bạn là sự kết hợp của HIDS thực sự và phần mềm khác, mặc dù chúng không tự gọi là hệ thống phát hiện xâm nhập, nhưng có một thành phần phát hiện xâm nhập hoặc có thể được sử dụng để phát hiện các nỗ lực xâm nhập. Hãy cùng xem lại các lựa chọn hàng đầu của chúng tôi và xem xét các tính năng tốt nhất của chúng.

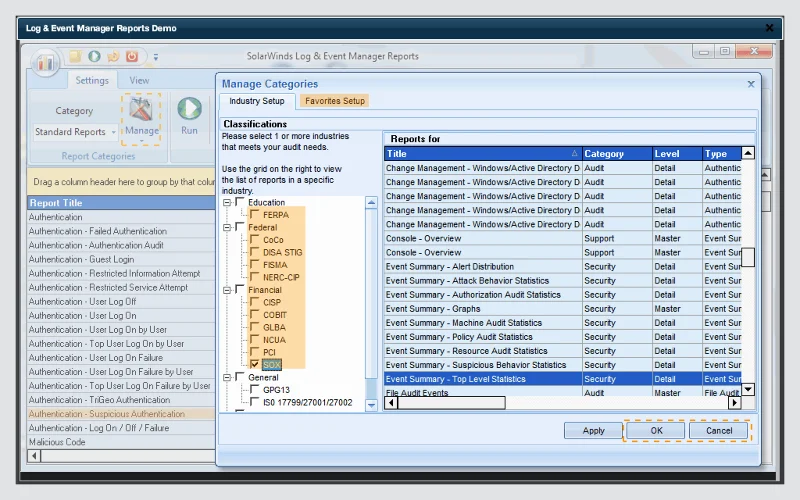

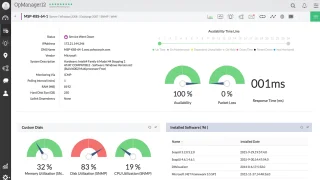

1. SolarWinds Log & Event Manager (Bản dùng thử miễn phí)

Bài viết đầu tiên của chúng tôi là của SolarWinds, một cái tên phổ biến trong lĩnh vực công cụ quản trị mạng. Công ty đã tồn tại được khoảng 20 năm và đã mang đến cho chúng tôi một số công cụ quản trị hệ thống và mạng tốt nhất. Nó cũng nổi tiếng với nhiều công cụ miễn phí giải quyết một số nhu cầu cụ thể của các quản trị viên mạng. Hai ví dụ tuyệt vời về các công cụ miễn phí này là Kiwi Syslog Server và Advanced Subnet Calculator.

Đừng để tên của SolarWinds Log & Event Manager đánh lừa bạn. Nó không chỉ là một hệ thống quản lý sự kiện và nhật ký. Nhiều tính năng nâng cao của sản phẩm này đã đưa nó vào phạm vi Quản lý sự kiện và Thông tin Bảo mật (SIEM). Các tính năng khác đủ điều kiện coi nó là Hệ thống phát hiện xâm nhập và thậm chí, ở một mức độ nhất định, là Hệ thống ngăn chặn xâm nhập. Ví dụ: công cụ này có tính năng tương quan sự kiện trong thời gian thực và khắc phục trong thời gian thực.

![6 Hệ thống phát hiện xâm nhập dựa trên máy chủ tốt nhất (HIDS) vào năm 2021 6 Hệ thống phát hiện xâm nhập dựa trên máy chủ tốt nhất (HIDS) vào năm 2021]()

Các SolarWinds Log & Event Manager có tính năng phát hiện tức thời của hoạt động đáng ngờ (một IDS giống như chức năng) và phản ứng tự động (một IPS giống như chức năng). Nó cũng có thể thực hiện điều tra sự kiện bảo mật và pháp y cho cả mục đích giảm thiểu và tuân thủ. Nhờ vào báo cáo đã được kiểm toán chứng minh, công cụ này cũng có thể được sử dụng để chứng minh sự tuân thủ với HIPAA, PCI-DSS và SOX, trong số những người khác. Công cụ này cũng có tính năng giám sát tính toàn vẹn của tệp và giám sát thiết bị USB, làm cho nó trở thành một nền tảng bảo mật tích hợp hơn là chỉ một hệ thống quản lý sự kiện và nhật ký.

Giá cho SolarWinds Log & Event Manager bắt đầu từ $ 4,585 cho tối đa 30 nút được giám sát. Có thể mua giấy phép cho tối đa 2500 nút làm cho sản phẩm có khả năng mở rộng cao. Nếu bạn muốn mang sản phẩm để chạy thử và tự xem nó có phù hợp với mình hay không, bạn có thể dùng thử miễn phí 30 ngày với đầy đủ tính năng .

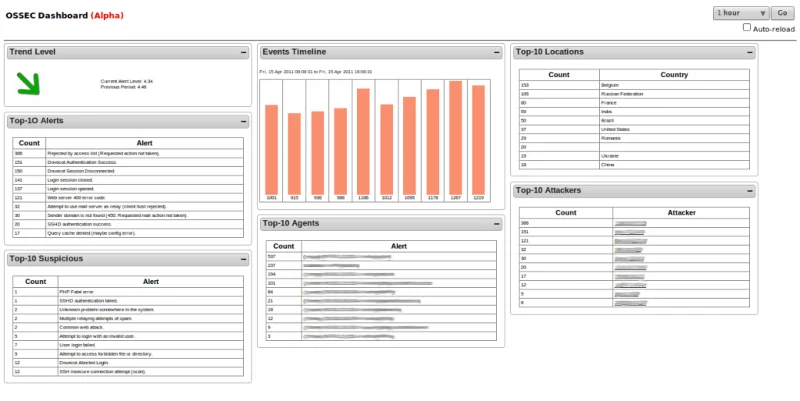

2. OSSEC

Bảo mật nguồn mở , hay OSSEC , cho đến nay là hệ thống phát hiện xâm nhập dựa trên máy chủ mã nguồn mở hàng đầu. Sản phẩm thuộc sở hữu của Trend Micro, một trong những tên tuổi hàng đầu trong lĩnh vực bảo mật CNTT và là nhà sản xuất một trong những bộ bảo vệ chống virus tốt nhất. Khi được cài đặt trên hệ điều hành giống Unix, phần mềm chủ yếu tập trung vào các tệp nhật ký và cấu hình. Nó tạo tổng kiểm tra của các tệp quan trọng và định kỳ xác nhận chúng, cảnh báo cho bạn bất cứ khi nào có điều gì đó kỳ lạ xảy ra. Nó cũng sẽ theo dõi và cảnh báo về bất kỳ nỗ lực bất thường nào trong việc lấy quyền truy cập root. Trên các máy chủ Windows, hệ thống cũng theo dõi các sửa đổi đăng ký trái phép, đây có thể là dấu hiệu cho thấy hoạt động độc hại.

![6 Hệ thống phát hiện xâm nhập dựa trên máy chủ tốt nhất (HIDS) vào năm 2021 6 Hệ thống phát hiện xâm nhập dựa trên máy chủ tốt nhất (HIDS) vào năm 2021]()

Vì là một hệ thống phát hiện xâm nhập dựa trên máy chủ, OSSEC cần được cài đặt trên mỗi máy tính mà bạn muốn bảo vệ. Tuy nhiên, một bảng điều khiển tập trung hợp nhất thông tin từ mỗi máy tính được bảo vệ để quản lý dễ dàng hơn. Trong khi bảng điều khiển OSSEC chỉ chạy trên hệ điều hành Unix-Like, một tác nhân có s��n để bảo vệ máy chủ Windows. Mọi phát hiện sẽ kích hoạt một cảnh báo sẽ được hiển thị trên bảng điều khiển tập trung trong khi thông báo cũng sẽ được gửi qua email.

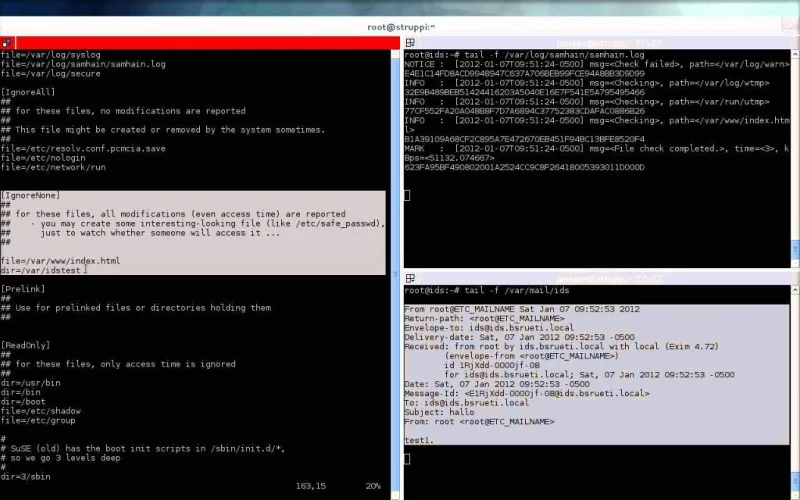

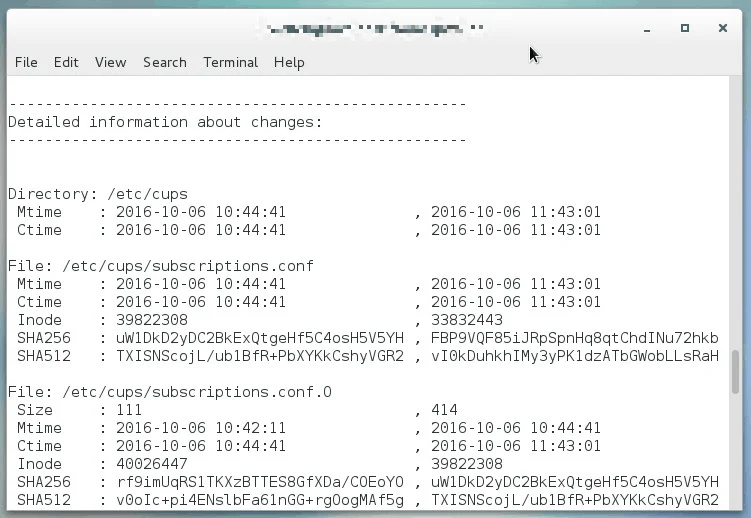

3. Samhain

Samhain là một hệ thống phát hiện xâm nhập máy chủ miễn phí nổi tiếng khác. Các tính năng chính của nó, theo quan điểm IDS, là kiểm tra tính toàn vẹn của tệp và giám sát / phân tích tệp nhật ký. Tuy nhiên, nó còn hơn thế nữa. Sản phẩm sẽ thực hiện phát hiện rootkit, giám sát cổng, phát hiện các tệp thực thi SUID giả mạo và các quy trình ẩn. Công cụ này được thiết kế để giám sát nhiều máy chủ chạy các hệ điều hành khác nhau đồng thời cung cấp việc ghi nhật ký và bảo trì tập trung. Tuy nhiên, Samhain cũng có thể được sử dụng như một ứng dụng độc lập trên một máy tính. Phần mềm chủ yếu chạy trên các hệ thống POSIX như Unix, Linux hoặc OS X. Nó cũng có thể chạy trên Windows với Cygwin, một gói cho phép chạy các ứng dụng POSIX trên Windows, mặc dù chỉ có tác nhân giám sát đã được thử nghiệm trong cấu hình đó.

![6 Hệ thống phát hiện xâm nhập dựa trên máy chủ tốt nhất (HIDS) vào năm 2021 6 Hệ thống phát hiện xâm nhập dựa trên máy chủ tốt nhất (HIDS) vào năm 2021]()

Một trong những tính năng độc đáo nhất của Samhain là chế độ ẩn cho phép nó chạy mà không bị phát hiện bởi những kẻ tấn công tiềm năng. Những kẻ xâm nhập đã được biết là nhanh chóng tiêu diệt các quy trình phát hiện mà chúng nhận ra ngay khi chúng xâm nhập vào hệ thống trước khi bị phát hiện, cho phép chúng không bị phát hiện. Samhain sử dụng các kỹ thuật mật mã để che giấu các quy trình của mình với những người khác. Nó cũng bảo vệ các tệp nhật ký trung tâm và các bản sao lưu cấu hình bằng khóa PGP để ngăn chặn việc giả mạo.

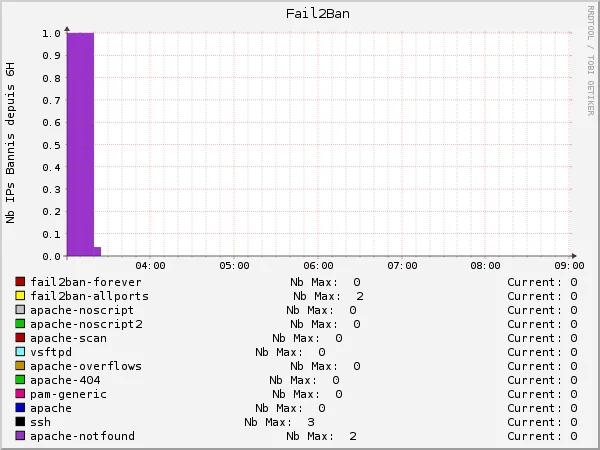

4. Fail2Ban

Fail2Ban là một hệ thống phát hiện xâm nhập máy chủ mã nguồn mở và miễn phí cũng có một số tính năng ngăn chặn xâm nhập. Công cụ phần mềm giám sát các tệp nhật ký để tìm các hoạt động và sự kiện đáng ngờ như đăng nhập không thành công, tìm kiếm khai thác, v.v. Hành động mặc định của công cụ, bất cứ khi nào nó phát hiện ra điều gì đó đáng ngờ, là tự động cập nhật các quy tắc tường lửa cục bộ để chặn địa chỉ IP nguồn của hành vi độc hại. Trong thực tế, đây không phải là phòng chống xâm nhập thực sự mà là một hệ thống phát hiện xâm nhập với các tính năng tự động khắc phục. Những gì chúng tôi vừa mô tả là hành động mặc định của công cụ nhưng bất kỳ hành động tùy ý nào khác — chẳng hạn như gửi thông báo qua email — cũng có thể được định cấu hình, làm cho nó hoạt động giống như một hệ thống phát hiện xâm nhập “cổ điển” hơn.

![6 Hệ thống phát hiện xâm nhập dựa trên máy chủ tốt nhất (HIDS) vào năm 2021 6 Hệ thống phát hiện xâm nhập dựa trên máy chủ tốt nhất (HIDS) vào năm 2021]()

Fail2Ban được cung cấp với nhiều bộ lọc dựng sẵn khác nhau cho một số dịch vụ phổ biến nhất như Apache, SSH, FTP, Postfix và nhiều dịch vụ khác. Việc ngăn chặn, như chúng tôi đã giải thích, được thực hiện bằng cách sửa đổi các bảng tường lửa của máy chủ. Công cụ này có thể hoạt động với Netfilter, IPtables hoặc bảng hosts.deny của TCP Wrapper. Mỗi bộ lọc có thể được liên kết với một hoặc nhiều hành động.

5. PHỤ

Các chi tiết Intrusion Detection Môi trường , hoặc AIDE , là một hệ thống phát hiện xâm nhập máy chủ miễn phí trong một này chủ yếu tập trung vào việc so sánh phát hiện rootkit và chữ ký tập tin. Khi bạn cài đặt lần đầu, công cụ sẽ biên dịch một loại cơ sở dữ liệu dữ liệu quản trị từ các tệp cấu hình của hệ thống. Cơ sở dữ liệu này sau đó có thể được sử dụng làm đường cơ sở để so sánh bất kỳ thay đổi nào và cuối cùng được khôi phục lại nếu cần.

![6 Hệ thống phát hiện xâm nhập dựa trên máy chủ tốt nhất (HIDS) vào năm 2021 6 Hệ thống phát hiện xâm nhập dựa trên máy chủ tốt nhất (HIDS) vào năm 2021]()

AIDE sử dụng cả hai kế hoạch phát hiện dựa trên chữ ký và dựa trên sự bất thường. Đây là một công cụ được chạy theo yêu cầu và không theo lịch trình hoặc chạy liên tục. Trên thực tế, đây là nhược điểm chính của sản phẩm. Tuy nhiên, vì nó là một công cụ dòng lệnh thay vì dựa trên GUI, một công việc cron có thể được tạo để chạy nó theo các khoảng thời gian đều đặn. Nếu bạn chọn chạy công cụ thường xuyên — chẳng hạn như một lần mỗi phút — bạn sẽ gần như nhận được dữ liệu thời gian thực và bạn sẽ có thời gian để phản ứng trước khi bất kỳ nỗ lực xâm nhập nào đi quá xa gây ra nhiều thiệt hại.

Về cốt lõi, AIDE chỉ là một công cụ so sánh dữ liệu nhưng với sự trợ giúp của một vài tập lệnh được lập lịch bên ngoài, nó có thể được biến thành một HIDS thực sự. Hãy nhớ rằng đây về cơ bản là một công cụ cục bộ. Nó không có quản lý tập trung và không có GUI ưa thích.

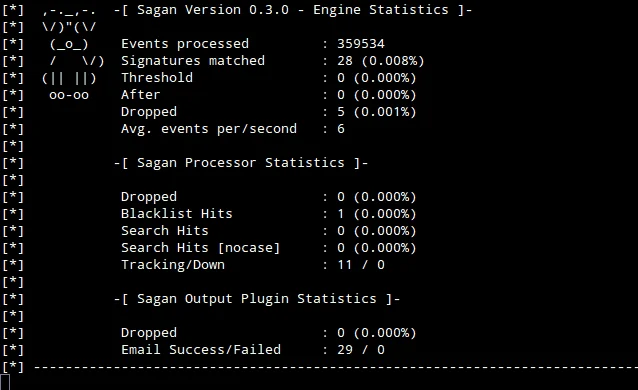

6. Sagan

Cuối cùng trong danh sách của chúng tôi là Sagan , thực sự là một hệ thống phân tích nhật ký hơn là một IDS thực sự. Tuy nhiên, nó có một số tính năng giống như IDS, đó là lý do tại sao nó xứng đáng có một vị trí trong danh sách của chúng tôi. Công cụ xem cục bộ các tệp nhật ký của hệ thống nơi nó được cài đặt nhưng nó cũng có thể tương tác với các công cụ khác. Chẳng hạn, nó có thể phân tích nhật ký của Snort, thêm một cách hiệu quả chức năng NIDS của Snort vào cái về cơ bản là HIDS. Nó sẽ không chỉ tương tác với Snort. Sagan cũng có thể tương tác với Suricata và nó tương thích với một số công cụ xây dựng quy tắc như Oinkmaster hoặc Pulled Pork.

![6 Hệ thống phát hiện xâm nhập dựa trên máy chủ tốt nhất (HIDS) vào năm 2021 6 Hệ thống phát hiện xâm nhập dựa trên máy chủ tốt nhất (HIDS) vào năm 2021]()

Sagan cũng có khả năng thực thi tập lệnh có thể làm cho nó trở thành một hệ thống ngăn chặn xâm nhập thô, miễn là bạn phát triển một số tập lệnh khắc phục. Mặc dù công cụ này có thể không được sử dụng làm biện pháp bảo vệ duy nhất của bạn chống lại sự xâm nhập, nhưng nó có thể là một thành phần tuyệt vời của hệ thống có thể kết hợp nhiều công cụ bằng cách tương quan các sự kiện từ các nguồn khác nhau.