Các cuộc tấn công từ chối dịch vụ phân tán (DDoS)) không may lại phổ biến hơn chúng ta mong muốn. Đây là lý do tại sao các tổ chức cần tích cực bảo vệ chống lại chúng và các mối đe dọa khác. Và trong khi các kiểu tấn công này có thể khó chịu và có tác động lớn đến hệ thống của bạn, chúng cũng tương đối dễ phát hiện.

Trong bài đăng này, chúng tôi sẽ xem xét các cách bạn có thể bảo vệ tài sản của mình trước các cuộc tấn công DDoS và xem xét một số sản phẩm có thể giúp bạn làm điều đó.

Chúng tôi sẽ bắt đầu bằng cách mô tả các cuộc tấn công DDoS là gì. Khi bạn sắp khám phá, nguyên lý hoạt động của chúng rất đơn giản vì tác động tiềm ẩn của chúng rất cao. Chúng ta cũng sẽ khám phá cách các cuộc tấn công này thường được phân loại như thế nào và các loại tấn công thực sự khác nhau như thế nào. Tiếp theo, chúng ta sẽ thảo luận về cách bảo vệ khỏi các cuộc tấn công DDoS. Chúng ta sẽ xem cách mạng phân phối nội dung có thể ngăn những kẻ tấn công tránh xa máy chủ của bạn và cách bộ cân bằng tải có thể phát hiện một cuộc tấn công và xua đuổi kẻ tấn công. Nhưng đối với những cuộc tấn công hiếm hoi có thể thực sự đến được máy chủ của bạn, bạn cần một số biện pháp bảo vệ cục bộ. Đây là nơi mà hệ thống quản lý sự kiện và thông tin bảo mật (SIEM) có thể trợ giúp, vì vậy trình tự kinh doanh tiếp theo của chúng tôi sẽ là xem xét một số hệ thống SIEM tốt nhất mà chúng tôi có thể tìm thấy.

Giới thiệu về DDoS

Tấn công từ chối dịch vụ (DoS) là một nỗ lực độc hại nhằm ảnh hưởng đến tính khả dụng của một hệ thống được nhắm mục tiêu, chẳng hạn như một trang web hoặc ứng dụng, cho người dùng cuối hợp pháp của nó. Thông thường, những kẻ tấn công tạo ra khối lượng lớn các gói hoặc yêu cầu cuối cùng áp đảo hệ thống mục tiêu. Tấn công từ chối dịch vụ phân tán (DDoS) là một loại tấn công DoS cụ thể, trong đó kẻ tấn công sử dụng nhiều nguồn bị xâm nhập hoặc được kiểm soát để tạo ra cuộc tấn công. Các cuộc tấn công DDoS thường được phân loại theo lớp nào của mô hình OSI mà chúng tấn công, với hầu hết các cuộc tấn công xảy ra ở lớp mạng (lớp 3), lớp truyền tải (lớp 4), bản trình bày (lớp 6) và lớp Ứng dụng (lớp 7 ).

Các cuộc tấn công ở các lớp thấp hơn (chẳng hạn như 3 và 4) thường được phân loại là các cuộc tấn công ở lớp Cơ sở hạ tầng. Cho đến nay, chúng là loại tấn công DDoS phổ biến nhất và chúng bao gồm các vectơ như lũ SYN và các cuộc tấn công phản xạ khác như lũ UDP. Các cuộc tấn công này thường có quy mô lớn và nhằm mục đích làm quá tải dung lượng của mạng hoặc các máy chủ ứng dụng. Điều tốt (cho dù có bất cứ điều gì tốt về việc bị tấn công) là chúng là một kiểu tấn công có dấu hiệu rõ ràng và chúng dễ phát hiện hơn.

Đối với các cuộc tấn công ở lớp 6 và 7, chúng thường được phân loại là các cuộc tấn công ở lớp Ứng dụng. Mặc dù các cuộc tấn công này ít thường xuyên hơn, nhưng chúng cũng có xu hướng tinh vi hơn. Các cuộc tấn công này thường có quy mô nhỏ so với các cuộc tấn công ở lớp Cơ sở hạ tầng, nhưng chúng có xu hướng tập trung vào các phần cụ thể đắt tiền của ứng dụng. Ví dụ về các kiểu tấn công này bao gồm một loạt các yêu cầu HTTP đến một trang đăng nhập hoặc một API tìm kiếm đắt tiền, hoặc thậm chí cả các lũ WordPress XML-RPC, còn được gọi là các cuộc tấn công pingback WordPress.

PHẢI ĐỌC: 7 Hệ thống Ngăn chặn Xâm nhập Tốt nhất (IPS)

Bảo vệ chống lại các cuộc tấn công DDoS

Để bảo vệ hiệu quả trước một cuộc tấn công DDoS, điều cốt yếu là thời gian. Đây là kiểu tấn công thời gian thực nên nó yêu cầu phản hồi theo thời gian thực. Hay không? Trên thực tế, một cách để bảo vệ khỏi các cuộc tấn công DDoS là gửi những kẻ tấn công đến một nơi khác mà máy chủ của bạn.

Một cách có thể được thực hiện là phân phối trang web của bạn thông qua một số loại mạng phân phối nội dung (CDN). Sử dụng CDN, người dùng trang web của bạn (cả những người hợp pháp và những kẻ tấn công tiềm năng) không bao giờ tấn công máy chủ web của bạn trừ những máy chủ của CDN, do đó bảo vệ máy chủ của bạn và đảm bảo rằng bất kỳ cuộc tấn công DDoS nào sẽ chỉ ảnh hưởng đến một tập hợp con tương đối nhỏ khách hàng của bạn.

Một cách khác để ngăn chặn các cuộc tấn công DDoS tiếp cận máy chủ của bạn là thông qua việc sử dụng bộ cân bằng tải. Bộ cân bằng tải là công cụ thường được sử dụng để điều hướng các kết nối máy chủ đến với nhiều máy chủ. Lý do chính tại sao chúng được sử dụng là để cung cấp thêm dung lượng. Giả sử rằng một máy chủ duy nhất có thể xử lý tới 500 kết nối mỗi phút nhưng doanh nghiệp của bạn đã phát triển và hiện bạn có 700 kết nối mỗi phút. Bạn có thể thêm máy chủ thứ hai với bộ cân bằng tải và các kết nối đến sẽ được tự động cân bằng giữa hai máy chủ. Nhưng các bộ cân bằng tải tiên tiến hơn cũng có các tính năng bảo mậtchẳng hạn như có thể nhận ra các triệu chứng của cuộc tấn công DDoS và gửi yêu cầu đến một máy chủ giả thay vì có khả năng làm quá tải các máy chủ của bạn. Mặc dù hiệu quả của các công nghệ như vậy khác nhau, nhưng chúng tạo thành một tuyến phòng thủ đầu tiên tốt.

Thông tin bảo mật và quản lý sự kiện để giải cứu

Hệ thống Quản lý Sự kiện và Thông tin Bảo mật (SIEM) là một trong những cách tốt nhất để bảo vệ chống lại các cuộc tấn công DDoS. Cách thức hoạt động của chúng cho phép phát hiện hầu hết mọi loại hoạt động đáng ngờ và các quy trình khắc phục điển hình của chúng có thể giúp ngăn chặn các cuộc tấn công đã chết theo dấu vết của chúng. SIEM thường là tuyến phòng thủ cuối cùng chống lại các cuộc tấn công DDoS. Chúng sẽ bẫy bất kỳ cuộc tấn công nào thực sự xâm nhập vào hệ thống của bạn, những cuộc tấn công đã tìm cách vượt qua các biện pháp bảo vệ khác.

Các yếu tố chính của SIEM

Chúng tôi sắp khám phá chi tiết hơn từng thành phần chính của hệ thống SIEM. Không phải tất cả các hệ thống SIEM đều bao gồm tất cả các thành phần này và ngay cả khi có, chúng có thể có các chức năng khác nhau. Tuy nhiên, chúng là những thành phần cơ bản nhất mà người ta thường tìm thấy, ở dạng này hay dạng khác, trong bất kỳ hệ thống SIEM nào.

Thu thập và quản lý nhật ký

Thu thập và quản lý nhật ký là thành phần chính của tất cả các hệ thống SIEM. Không có nó, không có SIEM. Hệ thống SIEM phải thu thập dữ liệu nhật ký từ nhiều nguồn khác nhau. Nó có thể kéo nó hoặc các hệ thống phát hiện và bảo vệ khác nhau có thể đẩy nó đến SIEM. Vì mỗi hệ thống có cách phân loại và ghi dữ liệu riêng, nên SIEM phải chuẩn hóa dữ liệu và làm cho dữ liệu thống nhất, bất kể nguồn của nó là gì.

Sau khi chuẩn hóa, dữ liệu đã ghi thường sẽ được so sánh với các kiểu tấn công đã biết để cố gắng nhận ra hành vi độc hại càng sớm càng tốt. Dữ liệu cũng sẽ thường được so sánh với dữ liệu đã thu thập trước đó để giúp xây dựng đường cơ sở giúp tăng cường hơn nữa khả năng phát hiện hoạt động bất thường.

CŨNG ĐỌC: Các dịch vụ ghi nhật ký đám mây tốt nhất đã được kiểm tra và đánh giá

Phản hồi sự kiện

Một khi một sự kiện được phát hiện, một cái gì đó phải được thực hiện với nó. Đây là tất cả những gì mô-đun phản hồi sự kiện của hệ thống SIEM. Phản ứng của sự kiện có thể có nhiều dạng khác nhau. Trong cách triển khai cơ bản nhất của nó, một thông báo cảnh báo sẽ được tạo trên bảng điều khiển của hệ thống. Thông thường cũng có thể tạo cảnh báo qua email hoặc SMS.

Nhưng các hệ thống SIEM tốt nhất còn tiến xa hơn một bước và thường sẽ bắt đầu một số quá trình khắc phục. Một lần nữa, đây là một cái gì đó có thể có nhiều hình thức. Các hệ thống tốt nhất có hệ thống quy trình ứng phó sự cố hoàn chỉnh có thể được tùy chỉnh để cung cấp chính xác phản ứng bạn muốn. Và như người ta mong đợi, phản ứng sự cố không nhất thiết phải đồng nhất và các sự kiện khác nhau có thể kích hoạt các quá trình khác nhau. Các hệ thống tốt nhất sẽ giúp bạn kiểm soát hoàn toàn quy trình ứng phó sự cố. Hãy nhớ rằng khi tìm kiếm biện pháp bảo vệ chống lại các sự kiện thời gian thực, chẳng hạn như các cuộc tấn công DDoS, phản hồi sự kiện có lẽ là tính năng quan trọng nhất.

bảng điều khiển

Khi bạn đã có hệ thống quản lý và thu thập nhật ký cũng như các hệ thống phản hồi, mô-đun quan trọng tiếp theo là bảng điều khiển. Rốt cuộc, nó sẽ là cửa sổ của bạn vào trạng thái của hệ thống SIEM và nói cách khác là trạng thái bảo mật mạng của bạn . Chúng là một thành phần quan trọng như vậy mà nhiều công cụ cung cấp nhiều bảng điều khiển. Bởi vì những người khác nhau có các ưu tiên và sở thích khác nhau, trang tổng quan hoàn hảo cho quản trị viên mạng sẽ khác với trang tổng quan của quản trị viên bảo mật và giám đốc điều hành cũng cần một bảng điều khiển hoàn toàn khác.

Mặc dù chúng tôi không thể đánh giá hệ thống SIEM bằng số lượng trang tổng quan mà hệ thống đó có, nhưng bạn cần chọn một hệ thống có (các) trang tổng quan mà bạn cần. Đây chắc chắn là điều bạn sẽ muốn ghi nhớ khi đánh giá các nhà cung cấp. Nhiều hệ thống tốt nhất sẽ cho phép bạn điều chỉnh trang tổng quan tích hợp sẵn hoặc xây dựng trang tổng quan tùy chỉnh theo ý thích của bạn.

Báo cáo

Yếu tố quan trọng tiếp theo của hệ thống SIEM là báo cáo. Có thể bạn chưa biết — và chúng sẽ không giúp bạn ngăn chặn hoặc ngăn chặn các cuộc tấn công DDoS, nhưng cuối cùng bạn sẽ cần báo cáo. Ban lãnh đạo cấp trên sẽ cần họ tự thấy rằng khoản đầu tư của họ vào hệ thống SIEM đang mang lại hiệu quả. Bạn cũng có thể cần các báo cáo cho mục đích tuân thủ. Việc tuân thủ các tiêu chuẩn như PCI DSS, HIPAA hoặc SOX có thể được nới lỏng khi hệ thống SIEM của bạn có thể tạo báo cáo sự phù hợp.

Mặc dù các báo cáo có thể không phải là cốt lõi của hệ thống SIEM, nhưng chúng vẫn là thành phần thiết yếu. Và thông thường, báo cáo sẽ là một yếu tố khác biệt chính giữa các hệ thống cạnh tranh. Các báo cáo giống như những viên kẹo, bạn không bao giờ có thể có quá nhiều. Và tất nhiên, các hệ thống tốt nhất sẽ cho phép bạn điều chỉnh các báo cáo hiện có hoặc tạo các báo cáo tùy chỉnh.

Các công cụ hàng đầu để bảo vệ chống lại các cuộc tấn công DDoS

Mặc dù có nhiều loại công cụ khác nhau có thể giúp bảo vệ chống lại các cuộc tấn công DDoS, nhưng không có loại nào cung cấp mức độ bảo vệ trực tiếp như các công cụ quản lý sự kiện và thông tin bảo mật. Đây là những gì tất cả các công cụ trong danh sách của chúng tôi thực sự là công cụ SIEM. Bất kỳ công cụ nào trong danh sách của chúng tôi sẽ cung cấp mức độ bảo vệ chống lại nhiều loại mối đe dọa khác nhau, bao gồm cả DDoS. Chúng tôi liệt kê các công cụ theo thứ tự sở thích cá nhân của chúng tôi nhưng, bất chấp thứ tự của chúng, tất cả sáu hệ thống đều là những hệ thống tuyệt vời mà chúng tôi chỉ có thể khuyên bạn thử chúng cho chính mình và xem chúng phù hợp với môi trường của bạn như thế nào.

1. Trình quản lý sự kiện bảo mật SolarWinds (DÙNG THỬ MIỄN PHÍ)

Bạn có thể đã nghe nói về SolarWinds trước đây. Tên này được biết đến bởi hầu hết các quản trị viên mạng và có lý do. Sản phẩm chủ lực của công ty, Network Performance Monitor là một trong những công cụ giám sát băng thông mạng tốt nhất hiện có. Nhưng đó không phải là tất cả, công ty còn nổi tiếng với vô số công cụ miễn phí như Máy tính mạng con nâng cao hoặc máy chủ SFTP .

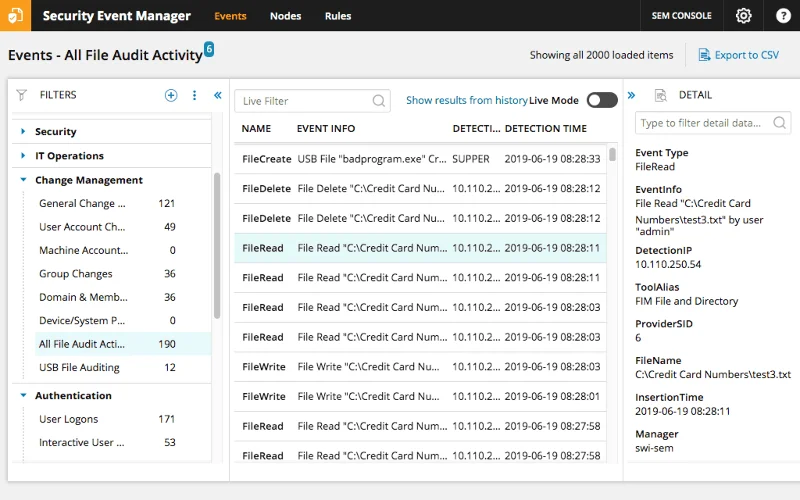

SolarWinds có các công cụ cho hầu hết mọi nhiệm vụ quản lý mạng và bao gồm SIEM. Mặc dù SolarWinds Security Event Manager (còn được gọi là SEM ) được mô tả tốt nhất là một hệ thống SIEM cấp đầu vào, nhưng nó có thể là một trong những hệ thống SIEM cấp đầu vào cạnh tranh nhất trên thị trường. Các SolarWinds S EM có mọi thứ bạn ấy mong đợi từ một hệ thống SIEM. Nó có các tính năng tương quan và quản lý nhật ký tuyệt vời , một bảng điều khiển tuyệt vời và một công cụ báo cáo ấn tượng.

![Các cuộc tấn công DDoS là gì và cách bảo vệ chống lại chúng Các cuộc tấn công DDoS là gì và cách bảo vệ chống lại chúng]()

Các SolarWinds an Event Manager sẽ cảnh báo bạn về các hành vi đáng ngờ nhất, cho phép bạn tập trung nhiều hơn về thời gian và nguồn lực của mình vào các dự án quan trọng khác. Công cụ này có hàng trăm quy tắc tương quan được tích hợp sẵn để theo dõi mạng của bạn và ghép dữ liệu lại với nhau từ các nguồn nhật ký khác nhau để xác định các mối đe dọa tiềm ẩn trong thời gian thực. Và bạn không chỉ nhận được các quy tắc tương quan bên ngoài để giúp bạn bắt đầu, việc chuẩn hóa dữ liệu nhật ký cho phép tạo ra sự kết hợp vô tận của các quy tắc. Hơn nữa, nền tảng có một nguồn cấp dữ liệu thông minh về mối đe dọa được tích hợp sẵn, hoạt động để xác định các hành vi bắt nguồn từ các tác nhân xấu đã biết.

Thiệt hại tiềm ẩn do một cuộc tấn công DDoS gây ra thường được xác định bằng cách bạn xác định mối đe dọa và bắt đầu giải quyết nó nhanh như thế nào. Các SolarWinds an Event Manager có thể đẩy nhanh phản ứng của bạn bằng cách tự động bất cứ khi nào họ quy tắc tương quan nhất định được kích hoạt. Các phản ứng có thể bao gồm chặn địa chỉ IP, thay đổi đặc quyền, vô hiệu hóa tài khoản, chặn thiết bị USB, hủy ứng dụng, v.v. Hệ thống phản ứng thời gian thực, tiên tiến của công cụ sẽ chủ động phản ứng với mọi mối đe dọa. Và vì nó dựa trên hành vi chứ không phải chữ ký, bạn được bảo vệ trước các mối đe dọa không xác định hoặc trong tương lai. Chỉ riêng tính năng này đã khiến nó trở thành một công cụ tuyệt vời để bảo vệ DDoS.

Các SolarWinds an Event Manager được cấp phép bởi số nút gửi log và sự kiện thông tin. Trong ngữ cảnh đó, một nút là bất kỳ thiết bị nào (máy chủ, thiết bị mạng, máy tính để bàn, máy tính xách tay, v.v.) mà từ đó dữ liệu nhật ký và / hoặc sự kiện được thu thập. Giá bắt đầu từ $ 4 665 cho 30 thiết bị, bao gồm cả năm đầu tiên bảo trì. Các cấp cấp phép khác có sẵn cho tối đa 2 500 thiết bị. Nếu bạn muốn dùng thử sản phẩm trước khi mua, bạn có thể tải xuống phiên bản dùng thử 30 ngày đầy đủ chức năng miễn phí .

2. RSA NetWitness

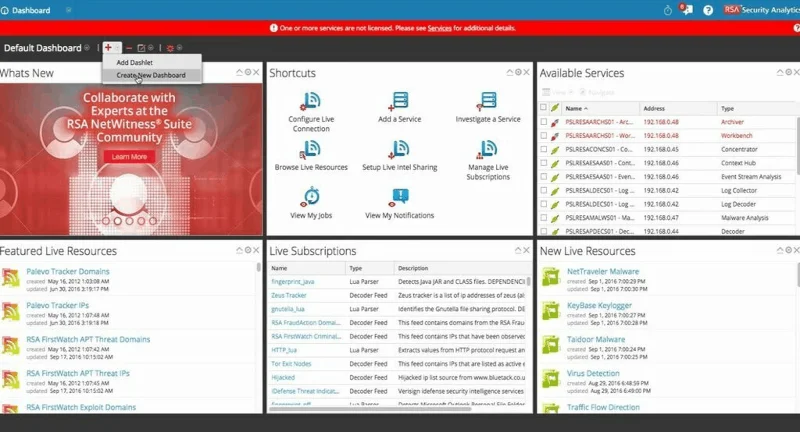

Kể từ năm 2016, NetWitness đã tập trung vào các sản phẩm hỗ trợ “nhận thức tình huống mạng theo thời gian thực, sâu sắc và phản ứng mạng nhanh”. Lịch sử của công ty hơi phức tạp: Sau khi được mua lại bởi EMC , sau đó sáp nhập với Dell , mảng kinh doanh Ne tW itness hiện là một phần của chi nhánh RSA của Dell , đây là một tin tuyệt vời vì RSA có danh tiếng vững chắc trong lĩnh vực bảo mật CNTT.

RSA NetWitness là một sản phẩm tuyệt vời cho các tổ chức đang tìm kiếm một giải pháp phân tích mạng hoàn chỉnh. Công cụ này kết hợp thông tin về doanh nghiệp của bạn để giúp ưu tiên các cảnh báo. Theo RSA , hệ thống “ thu thập dữ liệu trên nhiều điểm thu thập, nền tảng máy tính và nguồn thông tin tình báo về mối đe dọa hơn các giải pháp SIEM khác ”. Ngoài ra còn có tính năng phát hiện mối đe dọa nâng cao kết hợp phân tích hành vi, kỹ thuật khoa học dữ liệu và thông tin tình báo về mối đe dọa. Và cuối cùng, hệ thống phản hồi tiên tiến tự hào có khả năng điều phối và tự động hóa để giúp loại bỏ các mối đe dọa trước khi chúng ảnh hưởng đến doanh nghiệp của bạn.

![Các cuộc tấn công DDoS là gì và cách bảo vệ chống lại chúng Các cuộc tấn công DDoS là gì và cách bảo vệ chống lại chúng]()

Một trong những nhược điểm chính của RSA NetWitness là nó không phải là sản phẩm dễ sử dụng và cấu hình nhất. Tuy nhiên, có rất nhiều tài liệu toàn diện có thể giúp bạn thiết lập và sử dụng sản phẩm. Đây là một sản phẩm cấp doanh nghiệp khác và bạn sẽ cần liên hệ với bộ phận bán hàng RSA để nhận thông tin chi tiết về giá cả.

3. Trình quản lý bảo mật doanh nghiệp ArcSight

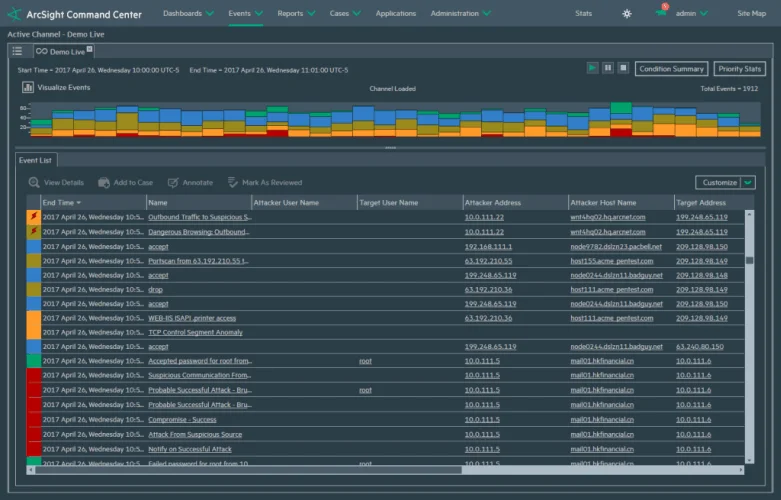

ArcSight Enterprise Security Manager giúp xác định và ưu tiên các mối đe dọa bảo mật, tổ chức và theo dõi các hoạt động ứng phó sự cố, đồng thời đơn giản hóa các hoạt động kiểm tra và tuân thủ. Đây là một sản phẩm khác có lịch sử hơi phức tạp. Trước đây được bán dưới thương hiệu HP , giờ đây nó đã hợp nhất với Micro Focus , một công ty con khác của HP .

Các ArcSight Security Manager Enterprise là một công cụ SIEM vô cùng phổ biến đó là được khoảng hơn mười lăm năm. Công cụ này biên dịch dữ liệu nhật ký từ nhiều nguồn khác nhau và thực hiện phân tích dữ liệu mở rộng, tìm kiếm các dấu hiệu của hoạt động độc hại. Và để giúp bạn dễ dàng xác định các mối đe dọa một cách nhanh chóng, công cụ này cho phép bạn xem kết quả phân tích trong thời gian thực.

![Các cuộc tấn công DDoS là gì và cách bảo vệ chống lại chúng Các cuộc tấn công DDoS là gì và cách bảo vệ chống lại chúng]()

Về tính năng, sản phẩm này không để lại nhiều điều đáng mong đợi. Nó có tính tương quan dữ liệu thời gian thực được phân tán mạnh mẽ, tự động hóa quy trình làm việc, điều phối bảo mật và nội dung bảo mật dựa trên cộng đồng. Các ArcSight Enterprise Manager an ninh cũng tích hợp với khác ArcSight sản phẩm như các Nền tảng dữ liệu ArcSight và tổ chức sự kiện Broker hoặc ArcSight tra . Đây là một sản phẩm cấp doanh nghiệp khác, giống như hầu hết các công cụ SIEM chất lượng, sẽ yêu cầu bạn liên hệ với nhóm bán hàng để nhận thông tin chi tiết về giá cả.

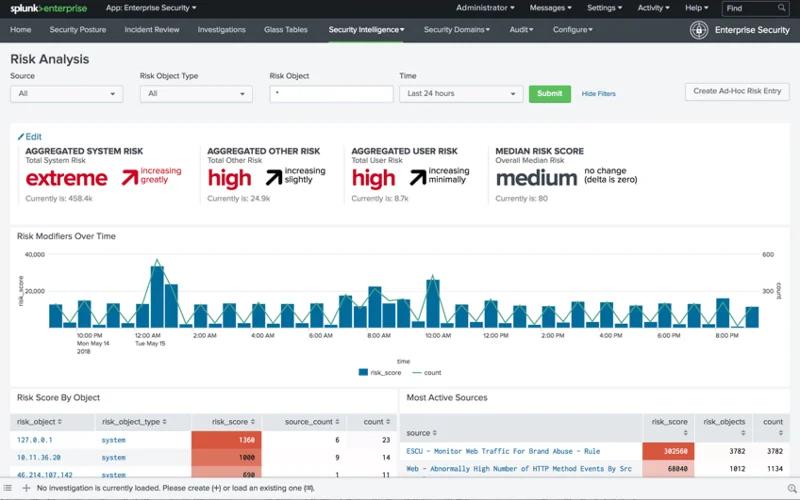

4. Bảo mật doanh nghiệp Splunk

Splunk Enterprise Security - hay Splunk ES , như nó thường được gọi - có thể là một trong những hệ thống SIEM phổ biến nhất và nó đặc biệt nổi tiếng về khả năng phân tích. Công cụ này giám sát dữ liệu hệ thống của bạn trong thời gian thực, tìm kiếm các lỗ hổng và dấu hiệu hoạt động bất thường.

Phản hồi bảo mật là một điểm mạnh khác của Splunk ES và điều đó rất quan trọng khi đối phó với các cuộc tấn công DDoS. Hệ thống sử dụng cái mà Splunk gọi là Khung phản ứng thích ứng ( ARF ) tích hợp với thiết bị của hơn 55 nhà cung cấp bảo mật. Các ARF Thực hiện tự động phản ứng, đẩy nhanh tiến độ công việc bằng tay. Điều này sẽ giúp bạn nhanh chóng chiếm được ưu thế. Thêm vào đó là giao diện người dùng đơn giản và gọn gàng và bạn có một giải pháp chiến thắng. Các tính năng thú vị khác bao gồm chức năng Notables hiển thị các cảnh báo có thể tùy chỉnh của người dùng và Trình điều tra tài sản để gắn cờ các hoạt động độc hại và ngăn chặn các vấn đề khác.

![Các cuộc tấn công DDoS là gì và cách bảo vệ chống lại chúng Các cuộc tấn công DDoS là gì và cách bảo vệ chống lại chúng]()

Splunk ES là một sản phẩm cấp doanh nghiệp và do đó, nó đi kèm với một thẻ giá quy mô doanh nghiệp. Như thường xảy ra với các hệ thống cấp doanh nghiệp, bạn không thể lấy thông tin giá cả từ trang web của Splunk . Bạn sẽ cần liên hệ với bộ phận bán hàng để nhận báo giá. Nhưng bất chấp giá cả của nó, đây là một sản phẩm tuyệt vời và bạn có thể muốn liên hệ với Splunk và tận dụng bản dùng thử miễn phí có sẵn.

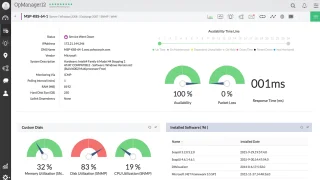

5. Giám đốc Bảo mật Doanh nghiệp McAfee

McAfee là một cái tên quen thuộc khác trong lĩnh vực bảo mật CNTT và nó có lẽ không cần giới thiệu. Tuy nhiên, nó được biết đến nhiều hơn với các sản phẩm bảo vệ virus. Các McAfee Enterprise S ecurity M anager không chỉ là phần mềm. Nó thực sự là một thiết bị mà bạn có thể nhận được ở dạng ảo hoặc thực.

Về khả năng phân tích của nó, nhiều người coi McAfee Enterprise Security Manager là một trong những công cụ SIEM tốt nhất. Hệ thống thu thập nhật ký trên nhiều loại thiết bị. Đối với khả năng bình thường hóa của nó, nó cũng là hàng đầu. Công cụ tương quan dễ dàng biên dịch các nguồn dữ liệu khác nhau, giúp dễ dàng phát hiện các sự kiện bảo mật khi chúng xảy ra, một tính năng quan trọng khi cố gắng bảo vệ khỏi các sự kiện thời gian thực như các cuộc tấn công DDoS.

![Các cuộc tấn công DDoS là gì và cách bảo vệ chống lại chúng Các cuộc tấn công DDoS là gì và cách bảo vệ chống lại chúng]()

Tuy nhiên, giải pháp McAfee còn có nhiều thứ hơn là chỉ Trình quản lý bảo mật doanh nghiệp của nó . Để có được giải pháp SIEM thực sự hoàn chỉnh, bạn cũng cần Trình quản lý nhật ký doanh nghiệp và Bộ thu sự kiện . Tin tốt là cả ba sản phẩm có thể được đóng gói trong một thiết bị duy nhất, giúp quá trình mua và thiết lập dễ dàng hơn. Đối với những người bạn có thể muốn thử sản phẩm trước khi mua, bản dùng thử miễn phí có sẵn.