Nmap là một tiện ích nổi tiếng đi kèm với nhiều bản phân phối Linux và nó cũng có sẵn cho Windows và một số nền tảng khác. Về cơ bản là một công cụ quét và lập bản đồ, có rất nhiều điều mà Nmap có thể làm cho bạn.

Hôm nay, chúng ta đang xem xét việc sử dụng Nmap để quét cổng, ngẫu nhiên, là cách sử dụng chính của công cụ . Quét cổng là một nhiệm vụ thiết yếu của quản lý mạng vì nó đảm bảo rằng không có cửa hậu nào bị bỏ sót. Đây là một trong những hình thức bảo mật mạng cơ bản nhất.

Trước khi đi vào phần hướng dẫn của bài đăng này, chúng ta sẽ lướt qua một chút và giới thiệu lần đầu tiên về Nmap và người anh em họ GUI của nó là Zenmap. Sau đó, chúng tôi sẽ giải thích các cổng là gì và cách bạn cần cẩn thận để không để các cổng không sử dụng mở trên thiết bị của mình. Sau đó, chúng tôi sẽ đi đến bản chất của bài đăng này và hướng dẫn bạn cách sử dụng Nmap để quét cổng. Và vì có khá nhiều công cụ khác có thể là lựa chọn thay thế khả thi cho Nmap để quét cổng — một số công cụ trong số đó tốt hơn hoặc dễ sử dụng hơn nhiều — cuối cùng chúng ta sẽ xem xét một số lựa chọn thay thế Nmap tốt nhất để quét cổng.

Giới thiệu về Nmap

Nmap là viết tắt của Network Mapper. Nó là một công cụ quét có thể được sử dụng để khám phá các máy chủ và dịch vụ, do đó xây dựng "bản đồ" của mạng, do đó có tên. Công cụ này hoạt động bằng cách gửi các gói được chế tạo đặc biệt đến các máy chủ đích — hơi giống như ping nhưng không nhất thiết phải sử dụng ICMP — và bằng cách phân tích các phản hồi mà nó nhận được.

Công dụng chính của Nmap là phân tích những dịch vụ nào có sẵn trên máy tính. Nó cũng có thể được sử dụng như một máy quét địa chỉ IP. Công cụ này có thể khám phá các máy chủ và dịch vụ của chúng, đồng thời nó cũng có thể phát hiện hệ điều hành của chúng và hơn thế nữa. Bằng cách sử dụng tập lệnh, công cụ này thậm chí có thể được sử dụng để phát hiện dịch vụ nâng cao, phát hiện lỗ hổng bảo mật và hơn thế nữa. Nhìn chung, đây là một công cụ đa năng có thể sử dụng tốt trong nhiều tình huống.

Nmap, là một công cụ dòng lệnh mã nguồn mở và miễn phí bắt đầu như một tiện ích chỉ dành cho Linux nhưng kể từ đó nó đã được chuyển sang nhiều hệ điều hành khác bao gồm Windows, Solaris, HP-UX, hầu hết các biến thể BSD bao gồm OS X, AmigaOS, và IRIX.

Người anh em họ đẹp trai của Nmap: Zenmap

Nếu bạn thích làm việc với giao diện người dùng đồ họa, Zenmap là giao diện người dùng GUI mã nguồn mở cho Nmap. Giao diện người dùng của nó có thể không phức tạp nhất nhưng nó hoạt động tốt. Công cụ này là của các nhà phát triển giống như Nmap nên bạn có thể mong đợi quá trình tích hợp sẽ tốt. Bạn có thể sử dụng nó để quét tất cả các cổng trên tất cả các máy tính được kết nối với mạng của bạn. Sau đó, nó sẽ thực hiện các bài kiểm tra tiếp theo trên các cổng mở mà nó đã phát hiện ra. Bạn cũng có thể thực hiện quét toàn bộ, quét tất cả các cổng TCP hoặc quét tất cả các cổng UDP. Ngoài ra còn có một quá trình quét cường độ cao sử dụng phương pháp ẩn trong đó các bài kiểm tra sẽ không được các thiết bị được thử nghiệm ghi lại dưới dạng kết nối. Tuy nhiên, quá trình này có thể mất nhiều thời gian. Dự kiến sẽ mất hơn 90 phút cho một thiết bị.

Một cổng Anyways là gì?

Nói một cách nôm na, các cổng là cổng kết nối mạng vào thiết bị. Hãy giải thích. Máy tính có thể làm nhiều việc khác nhau cùng một lúc. Và một vài trong số những thứ này có thể yêu cầu quyền truy cập vào mạng. Nhưng thông thường, máy tính chỉ có một giao diện mạng vật lý. Các cổng được phát minh để cho phép các quy trình khác nhau chia sẻ một giao diện mạng chung.

Ví dụ, hãy nghĩ về một máy chủ đang chạy cả máy chủ web và máy chủ FTP, một sự kết hợp rất phổ biến. Khi một yêu cầu đến, làm thế nào hệ điều hành biết liệu nó nên gửi nó đến máy chủ web hay FTP? Sử dụng các cổng. Một yêu cầu cho máy chủ web sẽ sử dụng cổng 80 trong khi một yêu cầu cho máy chủ FTP sẽ sử dụng cổng 22.

Các cổng không phải là một thứ vật lý, chúng chỉ là các số từ 0 đến 65535 được thêm vào tiêu đề của các gói dữ liệu được truyền trên mạng. Và chúng cũng không phải là ngẫu nhiên. Thực ra thì đôi khi cũng vậy. Thêm về sau của mình.

Điều quan trọng để tất cả những điều này hoạt động là tất cả mọi người đều đồng ý về việc sử dụng cổng nào để làm gì. Ví dụ: máy chủ web được đề cập trước đó mong muốn các yêu cầu sử dụng cổng 80. Sau đó, trình duyệt web của bạn phải sử dụng cổng 80 để gửi yêu cầu đến máy chủ web.

Các cổng nổi tiếng

Nhu cầu thống nhất về cổng nào đã được giải quyết sớm bằng cách tiêu chuẩn hóa các cổng. Cơ quan cấp số hiệu Internet (IANA, cùng một tổ chức cũng cấp địa chỉ IP) chịu trách nhiệm duy trì việc ấn định chính thức số cổng cho các mục đích sử dụng cụ thể.

Dưới sự kiểm soát của IANA, 1024 cổng đầu tiên chính thức được chỉ định cho các dịch vụ khác nhau. Trên thực tế, điều này không hoàn toàn đúng. Một số hoạt động chuyển nhượng cảng không bị IANA chính thức xử phạt. Chúng có sẵn và một số tổ chức bắt đầu sử dụng chúng cho mục đích của họ - thường là trước khi IANA bắt đầu kiểm soát việc phân công của họ - và qua quá trình sử dụng, việc sử dụng chúng bị mắc kẹt.

Ngày nay, nhiều người trong chúng ta đã quen thuộc với một số cổng này. Có cổng 80 cho web và 21 cho FTP, như đã đề cập trước đó. Chúng tôi cũng quen thuộc với cổng 22 cho SSH hoặc 53 cho DNS. Không phải tất cả 1024 cổng đầu tiên đã được chỉ định và một số vẫn còn khả dụng nhưng số lượng của chúng đang giảm dần.

Các cổng khác

Các cổng nổi tiếng chiếm 1024 đầu tiên, vậy còn 64512 các cổng khác thì sao? Chà, các cổng 1024 đến 49151 là những gì chúng tôi gọi là các cổng đã đăng ký. Những điều này cũng được IANA kiểm soát và chỉ định. Bất kỳ tổ chức nào cũng có thể yêu cầu chúng cho mục đích cụ thể của họ. Đây là cách, ví dụ, cổng 1433 trở thành cổng cho máy chủ Microsoft SQL hoặc cổng 47001 trở thành cổng cho Dịch vụ quản lý từ xa Windows. Nhưng Internet là gì, một số cổng trong phạm vi đó được sử dụng cho các mục đích cụ thể mà chưa được đăng ký với IANA.

Đối với các cổng nằm trong khoảng từ 49152 đến 65535, chúng được gọi là cổng tạm thời. Chúng tạm thời được các ứng dụng sử dụng để phân biệt các luồng. Hãy nghĩ về một máy chủ web. Nhiều máy khách có thể kết nối với nó cùng một lúc. Nếu tất cả đều sử dụng cổng 80, máy chủ có thể khó đảm bảo nó gửi phản hồi đến đúng người yêu cầu. Vì vậy, kết nối ban đầu được thực hiện trên cổng 80, sau đó máy chủ và máy khách “đồng ý” về một số cổng tạm thời sẽ được sử dụng cho phần còn lại của quá trình trao đổi của họ.

Lời khuyên: Giữ các cổng không sử dụng luôn đóng

Trên máy tính, trạng thái các cổng có thể là mở, đóng hoặc ẩn. Một cổng mở có nghĩa là máy tính đang tích cực “lắng nghe” các yêu cầu kết nối trên cổng đó. Nó là một cổng đang hoạt động. Một cổng đã đóng, như tên gọi của nó, sẽ không chấp nhận các kết nối đến. Thay vào đó, nó sẽ phản hồi bất kỳ yêu cầu nào rằng cổng bị đóng. Các cổng ẩn có phần khác biệt. một thiết bị cố gắng kết nối với các cổng đó thậm chí sẽ không nhận được phản hồi.

Bất kỳ cổng nào đang mở là một cánh cửa mở cho máy tính. Và những người dùng độc hại chắc chắn sẽ cố gắng khai thác những cánh cửa mở này để giành quyền truy cập vào máy tính. Ví dụ: giả sử bạn có cổng FTP 21 đang mở mặc dù bạn không thực sự sử dụng FTP. Sau đó, một hacker có thể sử dụng cổng mở đó để khai thác lỗ hổng của phần mềm FTP đang chạy trên máy tính để đưa phần mềm độc hại vào.

Và nếu bạn thậm chí không sử dụng FTP, rất có thể bạn chưa cập nhật máy chủ FTP và nó rất có thể chứa các lỗ hổng có thể khai thác được. Đây là lý do tại sao điều quan trọng là phải đảm bảo rằng các cổng không sử dụng được đóng hoặc ẩn.

Bảo vệ tốt các cổng bạn sử dụng

Đối với bài đăng mà bạn đang thực sự sử dụng, chúng vẫn còn đang mở và có thể được sử dụng cho các hoạt động độc hại. Đây là lý do tại sao bạn cần bảo vệ các cổng đang mở. Nó có thể được thực hiện theo một số cách, trong đó cơ bản nhất là giữ cho hệ điều hành của bạn và các phần mềm khác được cập nhật. Hầu hết các nhà xuất bản phần mềm phát hành các bản vá lỗi thường xuyên để giải quyết các lỗ hổng được phát hiện. Một cách khác bạn có thể tự bảo vệ mình là sử dụng tường lửa và hệ thống phát hiện và / hoặc ngăn chặn xâm nhập.

Sử dụng Nmap để quét cổng

Sử dụng Nmap để quét cổng rất dễ dàng. Nếu bạn đang mong đợi một hướng dẫn chi tiết, bạn sẽ có một sự ngạc nhiên thú vị. Nó chỉ là không cần thiết. Quét cổng là chức năng chính của Nmap và nói một cách đơn giản, việc quét các cổng chỉ là việc gõ lệnh sau đó là địa chỉ IP hoặc tên máy chủ của thiết bị bạn muốn quét.

# nmap scanme.nmap.org Đang khởi động báo cáo quét nmap (https://nmap.org) cho scanme.nmap.org (64.13.134.52) Không hiển thị: 994 cổng được lọc CỔNG DỊCH VỤ NHÀ NƯỚC 22 / tcp mở ssh 25 / tcp đã đóng smtp 53 / tcp tên miền mở 70 / tcp đóng gopher 80 / tcp mở http 113 / tcp đã đóng auth nmap xong: 1 địa chỉ IP (1 máy chủ lưu trữ) được quét trong 4,99 giây

Đủ đơn giản, không? Tuy nhiên, có lẽ bạn cần một cái gì đó phức tạp hơn một chút. Hãy chạy lệnh một lần nữa nhưng lần này, chúng ta sẽ thêm một vài tùy chọn. -p0- chỉ định quét mọi cổng TCP có thể có, -v chỉ định chi tiết về nó, -A cho phép kiểm tra tích cực như phát hiện hệ điều hành từ xa, phát hiện dịch vụ / phiên bản và Công cụ kịch bản Nmap (NSE) và -T4 cho phép chính sách thời gian tích cực hơn để tăng tốc độ quét. Đây là kết quả.

# nmap -p0- -v -A -T4 scanme.nmap.org Bắt đầu nmap (https://nmap.org) Quét Ping hoàn thành lúc 00:03, trôi qua 0,01 giây (tổng cộng 1 máy chủ) Quét scanme.nmap.org ( 64.13.134.52) [65536 port] Đã phát hiện thấy mở cổng 22 / tcp trên 64.13.134.52 Đã phát hiện mở cổng 53 / tcp trên 64.13.134.52 Đã phát hiện mở cổng 80 / tcp trên 64.13.134.52 SYN Stealth Scan Timing: Đã xong khoảng 6,20%; ETC: 00:11 (còn lại 0:07:33) Đã hoàn thành quét ẩn SYN lúc 00:10, 463,55 giây đã trôi qua (tổng số 65536 cổng) Đã hoàn thành quét dịch vụ lúc 00:10, 6,03 giây đã trôi qua (3 dịch vụ trên 1 máy chủ) Đang khởi động hệ điều hành phát hiện (thử # 1) với scanme.nmap.org (64.13.134.52) Bắt đầu Traceroute lúc 00:10 64.13.134.52: đoán khoảng cách bước nhảy lúc 9 Hoàn thành SCRIPT ENGINE lúc 00:10, Máy chủ đã qua 4,04 giây scanme.nmap.org ( 64.13.134.52) có vẻ là ... tốt. Báo cáo quét Nmap cho scanme.nmap.org (64.13.134.52) Không được hiển thị: 65530 cổng được lọc PORT PHIÊN BẢN DỊCH VỤ NHÀ NƯỚC 22 / tcp mở ssh OpenSSH 4.3 (giao thức 2.0) 25 / tcp đóng smtp 53 / tcp miền mở ISC BIND 9.3.4 70 / tcp đóng gopher 80 / tcp mở http Apache httpd 2.2.2 (( Fedora)) | _HTML title: Hãy tiếp tục và ScanMe! 113 / tcp đã đóng auth Loại thiết bị: mục đích chung Đang chạy: Linux 2.6.X Chi tiết về hệ điều hành: Linux 2.6.20-1 (Fedora Core 5) Dự đoán thời gian hoạt động: 2.457 ngày (kể từ ngày 18 tháng 9 13:13:24 2008) Dự đoán trình tự TCP : Độ khó = 204 (Chúc bạn may mắn!) Tạo trình tự ID IP: Tất cả các số không TRACEROUTE (sử dụng cổng 80 / tcp) ĐỊA CHỈ HOP RTT [Cắt tám bước đầu tiên cho ngắn gọn] 9 10.36 metro0.sv.svcolo.com (208.185.168.173) 10 10.29 scanme.nmap.org (64.13.134.52) Nmap done: 1 địa chỉ IP (1 host up) được quét trong 477,23 giây Các gói thô đã gửi: 131432 (5.783MB) | Rcvd: 359 (14,964KB) 0) 25 / tcp đóng smtp 53 / tcp miền mở ISC BIND 9.3.4 70 / tcp đóng gopher 80 / tcp mở http Apache httpd 2.2.2 ((Fedora)) | _HTML title: Hãy tiếp tục và ScanMe! 113 / tcp đã đóng auth Loại thiết bị: mục đích chung Đang chạy: Linux 2.6.X Chi tiết về hệ điều hành: Linux 2.6.20-1 (Fedora Core 5) Dự đoán thời gian hoạt động: 2.457 ngày (kể từ ngày 18 tháng 9 13:13:24 2008) Dự đoán trình tự TCP : Độ khó = 204 (Chúc bạn may mắn!) Tạo trình tự ID IP: Tất cả các số không TRACEROUTE (sử dụng cổng 80 / tcp) ĐỊA CHỈ HOP RTT [Cắt tám bước đầu tiên cho ngắn gọn] 9 10.36 metro0.sv.svcolo.com (208.185.168.173) 10 10.29 scanme.nmap.org (64.13.134.52) Nmap done: 1 địa chỉ IP (1 host up) được quét trong 477,23 giây Các gói thô đã gửi: 131432 (5.783MB) | Rcvd: 359 (14,964KB) 0) 25 / tcp đóng smtp 53 / tcp miền mở ISC BIND 9.3.4 70 / tcp đóng gopher 80 / tcp mở http Apache httpd 2.2.2 ((Fedora)) | _HTML title: Hãy tiếp tục và ScanMe! 113 / tcp đã đóng auth Loại thiết bị: mục đích chung Đang chạy: Linux 2.6.X Chi tiết về hệ điều hành: Linux 2.6.20-1 (Fedora Core 5) Dự đoán thời gian hoạt động: 2.457 ngày (kể từ ngày 18 tháng 9 13:13:24 2008) Dự đoán trình tự TCP : Độ khó = 204 (Chúc bạn may mắn!) Tạo trình tự ID IP: Tất cả các số không TRACEROUTE (sử dụng cổng 80 / tcp) ĐỊA CHỈ HOP RTT [Cắt tám bước đầu tiên cho ngắn gọn] 9 10.36 metro0.sv.svcolo.com (208.185.168.173) 10 10.29 scanme.nmap.org (64.13.134.52) Nmap done: 1 địa chỉ IP (1 host up) được quét trong 477,23 giây Các gói thô đã gửi: 131432 (5.783MB) | Rcvd: 359 (14,964KB) mục đích chung Đang chạy: Linux 2.6.X Chi tiết hệ điều hành: Linux 2.6.20-1 (Fedora Core 5) Dự đoán thời gian hoạt động: 2.457 ngày (kể từ ngày 18 tháng 9 13:13:24 2008) Dự đoán trình tự TCP: Độ khó = 204 (Chúc may mắn! ) Tạo chuỗi IP ID: Tất cả các số không TRACEROUTE (sử dụng cổng 80 / tcp) ĐỊA CHỈ HOP RTT [Cắt tám bước đầu tiên cho ngắn gọn] 9 10.36 metro0.sv.svcolo.com (208.185.168.173) 10 10.29 scanme.nmap.org (64.13 .134.52) Nmap done: 1 địa chỉ IP (1 máy chủ lưu trữ) được quét trong 477.23 giây Các gói thô được gửi: 131432 (5.783MB) | Rcvd: 359 (14,964KB) mục đích chung Đang chạy: Linux 2.6.X Chi tiết hệ điều hành: Linux 2.6.20-1 (Fedora Core 5) Dự đoán thời gian hoạt động: 2.457 ngày (kể từ ngày 18 tháng 9 13:13:24 2008) Dự đoán trình tự TCP: Độ khó = 204 (Chúc may mắn! ) Tạo chuỗi IP ID: Tất cả các số không TRACEROUTE (sử dụng cổng 80 / tcp) ĐỊA CHỈ HOP RTT [Cắt tám bước đầu tiên cho ngắn gọn] 9 10.36 metro0.sv.svcolo.com (208.185.168.173) 10 10.29 scanme.nmap.org (64.13 .134.52) Nmap done: 1 địa chỉ IP (1 máy chủ lưu trữ) được quét trong 477.23 giây Các gói thô được gửi: 131432 (5.783MB) | Rcvd: 359 (14,964KB) 168.173) 10 10.29 scanme.nmap.org (64.13.134.52) Nmap done: 1 địa chỉ IP (1 host up) được quét trong 477,23 giây Các gói thô được gửi: 131432 (5.783MB) | Rcvd: 359 (14,964KB) 168.173) 10 10.29 scanme.nmap.org (64.13.134.52) Nmap done: 1 địa chỉ IP (1 host up) được quét trong 477,23 giây Các gói thô được gửi: 131432 (5.783MB) | Rcvd: 359 (14,964KB)

Một số lựa chọn thay thế Nmap để quét cổng

Tốt — và đơn giản — Nmap giống như một công cụ quét cổng. Có lẽ bạn sẽ muốn xem xét các lựa chọn khác. Có rất nhiều sản phẩm có thể quét cổng. Hãy xem xét một số công cụ tốt nhất mà chúng tôi có thể tìm thấy. Nhiều ứng dụng miễn phí hoặc cung cấp bản dùng thử miễn phí, vì vậy hãy thoải mái dùng thử bất kỳ ứng dụng nào trong số họ và xem cách nào phù hợp với nhu cầu của bạn.

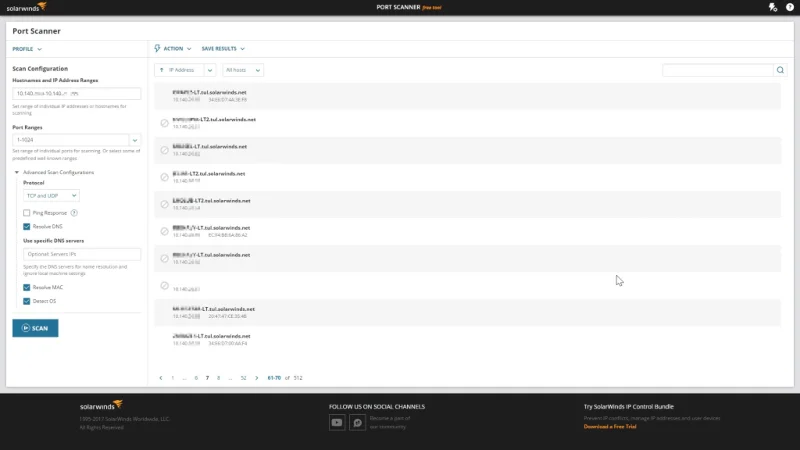

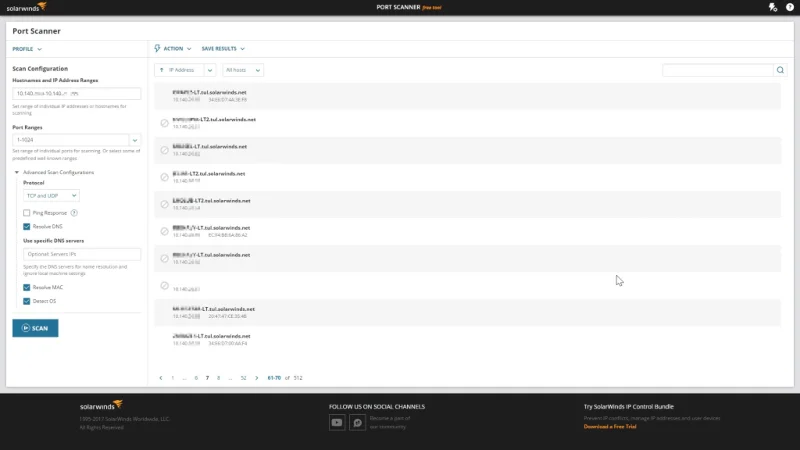

1. Máy quét cổng miễn phí SolarWinds (TẢI XUỐNG MIỄN PHÍ)

SolarWinds là một trong những công ty lớn trong lĩnh vực công cụ mạng. Nó cũng nổi tiếng với việc xuất bản một số công cụ miễn phí rất hữu ích. Các SolarWinds Cảng miễn phí Scanner là một trong số họ. Phần mềm này chỉ có sẵn cho Windows và sẽ chạy qua GUI hoặc dưới dạng công cụ dòng lệnh.

Theo mặc định, SolarWinds Free Port Scanner sẽ quét mạng của bạn để phát hiện tất cả địa chỉ IP. Sau đó, bạn chọn quét trên tất cả các thiết bị hoặc thay đổi cài đặt phạm vi quét một tập hợp con các thiết bị của bạn. Bạn cũng có thể chỉ định các cổng để kiểm tra. Theo mặc định, nó sẽ chỉ kiểm tra các cổng nổi tiếng nhưng bạn có thể ghi đè điều này chỉ định phạm vi hoặc danh sách số cổng của riêng bạn. Các cài đặt nâng cao hơn sẽ cho phép bạn chỉ quét các cổng TCP hoặc UDP, thực hiện kiểm tra ping, độ phân giải DNS hoặc kiểm tra nhận dạng hệ điều hành.

Kết quả là phần mềm sẽ trả về danh sách trạng thái của tất cả các thiết bị được kiểm tra. Bạn có thể tưởng tượng rằng đây có thể là một danh sách dài. May mắn thay, hệ thống sẽ cho phép bạn áp dụng các bộ lọc và chẳng hạn, chỉ liệt kê các thiết bị có cổng mở. Nhấp vào một thiết bị sẽ hiển thị bảng chi tiết cổng. Một lần nữa, nó sẽ liệt kê tất cả các cổng trong phạm vi quét và một lần nữa, bạn có thể áp dụng bộ lọc và chỉ hiển thị các cổng đang mở.

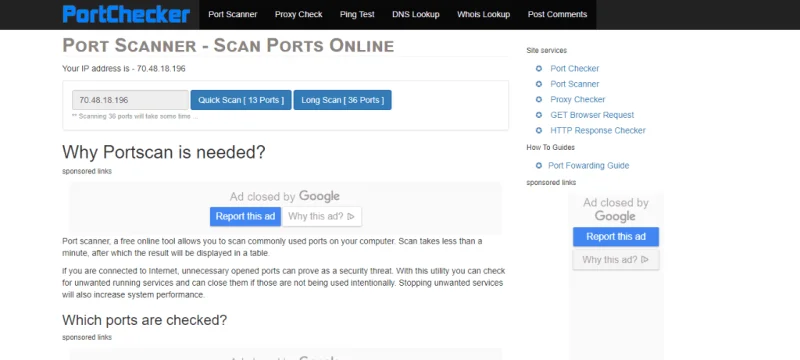

2. Máy quét cổng PortChecker

Các PortChecker Port Scanner là một máy quét dựa trên web. Đó là một công cụ tuyệt vời mặc dù không phải tất cả các cổng đều được kiểm tra. Dịch vụ sẽ kiểm tra 36 cổng nổi tiếng quan trọng và dễ bị tấn công nhất về khả năng truy cập từ internet. Nó cũng sẽ kiểm tra xem một dịch vụ có đang chạy trên mỗi cổng đang mở hay không. Ngoài ra còn có một tùy chọn để chạy một quá trình quét ngắn hơn sẽ chỉ kiểm tra 13 cổng.

![Sử dụng Nmap để quét cổng + Các công cụ khác để sử dụng Sử dụng Nmap để quét cổng + Các công cụ khác để sử dụng]()

Các cổng được thử nghiệm bao gồm dữ liệu FTP và điều khiển, TFTP, SFTP, SNMP, DHCP, DNS, HTTPS, HTTP, SMTP, POP3, POP3 SSL, IMAP SSL, SSH và Telnet, chỉ là tên các cổng chính. Kết quả quét được hiển thị dưới dạng bảng trên trang web. Nếu bạn cần kiểm tra nhanh các cổng phổ biến nhất, thì PortChecker Port Scanner miễn phí có thể là công cụ phù hợp với bạn.

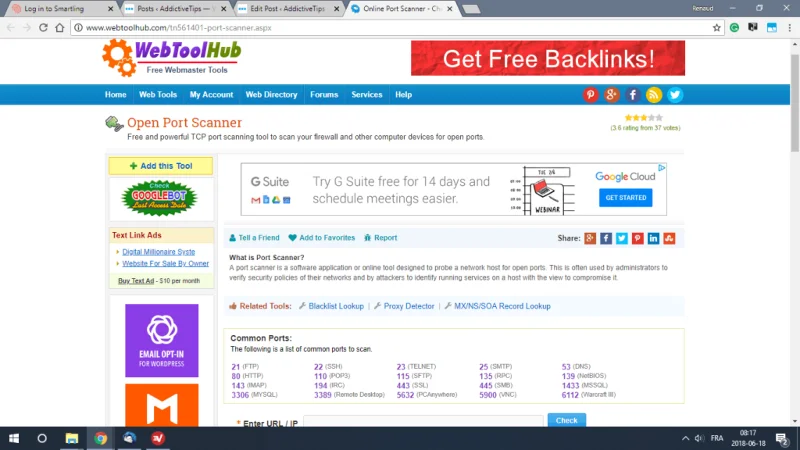

3. Máy quét cổng mở WebToolHub

Các mở Port Scanner từ WebToolHub là một trình kiểm tra cổng trực tuyến miễn phí. Hệ thống yêu cầu bạn nhập địa chỉ IP và danh sách các cổng để kiểm tra. Bạn chỉ có thể nhập 10 số cổng cùng một lúc, vì vậy bạn sẽ cần chạy nó nhiều lần để kiểm tra thêm. Tuy nhiên, bạn không phải nhập số cổng riêng lẻ. Hệ thống sẽ hỗ trợ phạm vi – chẳng hạn như 21-29 – miễn là không quá 10. Nó dường như là một công cụ tốt hơn để kiểm tra nhanh các cổng cụ thể hơn là một công cụ đánh giá lỗ hổng hoàn chỉnh.

![Sử dụng Nmap để quét cổng + Các công cụ khác để sử dụng Sử dụng Nmap để quét cổng + Các công cụ khác để sử dụng]()

Khi quá trình quét hoàn tất, khá nhanh chóng, kết quả được hiển thị ở dạng bảng với trạng thái của từng cổng cũng như dịch vụ được đăng ký với cổng đó. Bảng kết quả có thể được xuất sang tệp CSV. Và khi đang truy cập trang WebToolHub, bạn có thể muốn xem một số công cụ miễn phí khác như trình kiểm tra vị trí IP, trình kiểm tra liên kết ngược, cơ sở tra cứu WHOIS và kiểm tra Ping.

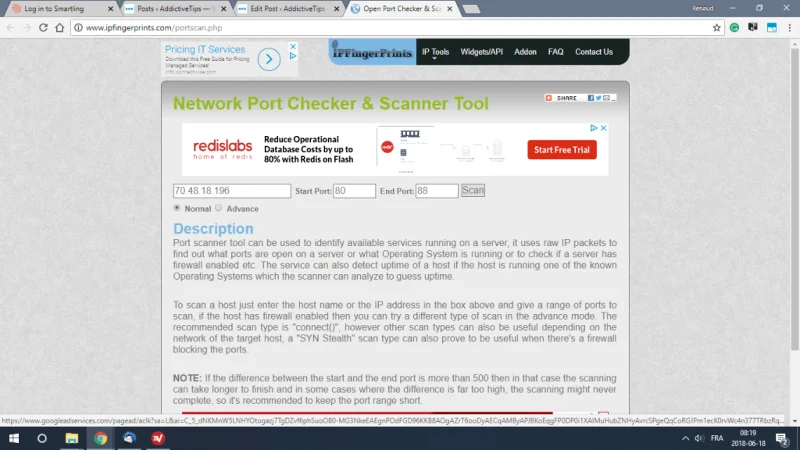

4. Trình kiểm tra cổng mạng vân tay IP

Dấu vân tay IP là một trang web khác, nơi bạn sẽ tìm thấy một số công cụ miễn phí và hữu ích, trong số đó là Trình kiểm tra cổng mạng . Để sử dụng, bạn chỉ cần nhập địa chỉ IP và một loạt các cổng để kiểm tra. Mặc dù số lượng cổng được quét không bị giới hạn, bạn được cảnh báo rằng một số cổng vượt quá 500 có thể mất một lúc để quét và một phạm vi lớn sẽ bắt đầu quá trình quét có thể không bao giờ kết thúc.

![Sử dụng Nmap để quét cổng + Các công cụ khác để sử dụng Sử dụng Nmap để quét cổng + Các công cụ khác để sử dụng]()

Công cụ này tuyên bố có thể hoạt động xung quanh tường lửa. Nó được thực hiện bằng cách sử dụng các yêu cầu SYN. Do đó, một kết nối thực không bao giờ được mở và nhiều tường lửa sẽ cho phép yêu cầu SYN thông qua. Việc nó có vượt qua tường lửa hay không là điều không hoàn toàn liên quan. Đây vẫn là một bài kiểm tra rất tốt cho dù nó là một phương pháp phổ biến được sử dụng bởi tin tặc.

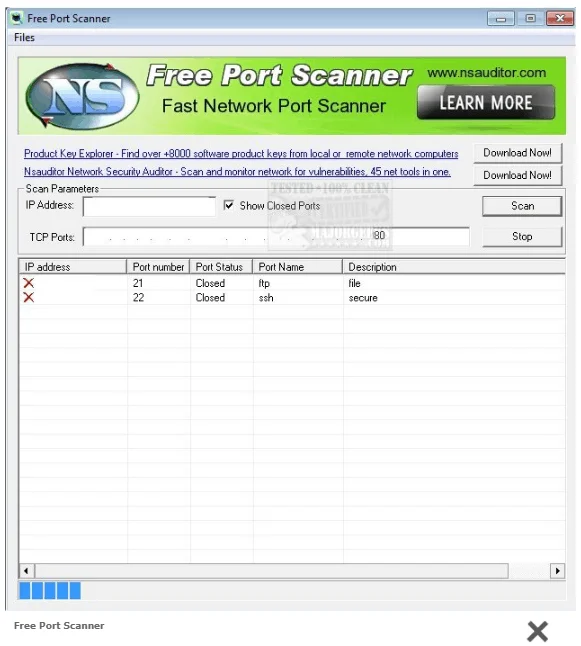

5. Máy quét cổng miễn phí

Các Port Scanner là một phần mềm miễn phí Windows mà có thể được tải về từ Major Geeks website. Bạn có thể sử dụng công cụ này để quét phạm vi cổng. Số lượng cổng đã quét không bị giới hạn nên bạn có thể quyết định quét tất cả các cổng nếu có thời gian.

![Sử dụng Nmap để quét cổng + Các công cụ khác để sử dụng Sử dụng Nmap để quét cổng + Các công cụ khác để sử dụng]()

Theo mặc định, công cụ sẽ muốn quét địa chỉ IP của riêng bạn cho các cổng đang mở từ danh sách các cổng mặc định của chính nó. Như bạn mong đợi, thời lượng quét tỷ lệ thuận với số cổng được quét. Và nó sẽ chậm hơn khi thử nghiệm các cổng trên một thiết bị khác. Ví dụ: kiểm tra tất cả các cổng trên bộ định tuyến của bạn rất có thể mất cả ngày. Kết quả có thể hiển thị các cổng mở hoặc đóng hoặc cả hai. Công cụ này không có tài liệu và không rõ phương pháp thử nghiệm nào được sử dụng. Ngoài ra, có vẻ như nó chỉ kiểm tra các cổng TCP, không phải UDP.

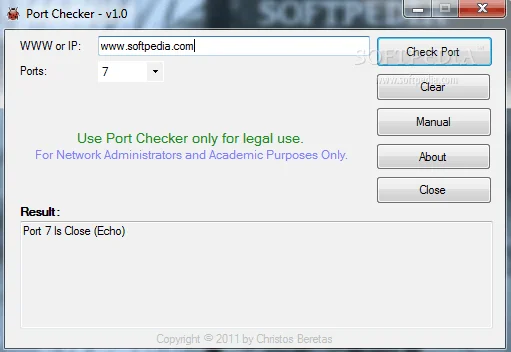

6. Bộ kiểm tra cổng

Port Checker không được nhầm lẫn với PortChecker Port Scanner đã được đánh giá ở trên. Đây là một công cụ Windows được tải xuống tốt nhất từ Softpedia . Phần mềm không có trình cài đặt. bạn chỉ cần tải xuống tệp zip của nó, giải nén tệp thực thi và chạy nó. Tệp thực thi có dung lượng nhỏ và không yêu cầu cài đặt có nghĩa là bạn có thể chạy tệp đó từ thẻ USB.

![Sử dụng Nmap để quét cổng + Các công cụ khác để sử dụng Sử dụng Nmap để quét cổng + Các công cụ khác để sử dụng]()

Giao diện người dùng của công cụ này đơn giản và khá dễ sử dụng. Bạn chỉ cần nhập địa chỉ IP và chọn số cổng từ danh sách thả xuống. Hai hạn chế chính của công cụ này là bạn không thể quét bất kỳ cổng nào, chỉ những cổng trong danh sách và nó sẽ chỉ quét một cổng mỗi lần chạy. Bất chấp những hạn chế của nó, Port Checker là một công cụ tuyệt vời khi bạn chỉ cần kiểm tra xem một cổng cụ thể có đang mở hay không.