RDP , was für Remote Desktop Protocol steht , ist ein von Microsoft entwickeltes Protokoll, das darauf abzielt, Endbenutzern eine GUI (grafische Benutzeroberfläche) zur Verfügung zu stellen, die ihnen hilft, sich über ein Netzwerk mit anderen Computern oder Geräten zu verbinden.

Auf dem Gerät, auf das zugegriffen werden soll, muss ein RDP-Server bereitgestellt werden, während der Controller-Teil einen zum Server passenden RDP-Client verwenden muss. Während Client-Apps vielfältiger sind und in verschiedenen Geschmacksrichtungen erhältlich sind, sind RDP-Server etwas restriktiver.

Was ist RDP?

RDP hatte (und hat) viele Namen, bedeutet aber im Wesentlichen dasselbe. Benutzer können damit einen Remote-Computer aus der Ferne über eine Internetverbindung steuern, indem sie ihre physischen Eingabegeräte verwenden, die mit dem Remote-Computer geteilt werden.

Eine kurze Geschichte von RDP

Windows NT 4.0 Terminal Server Edition sah den ersten Versuch des Remotedesktopzugriffs, als das Terminalserverfeature in dieser Edition des NT 4.0-Betriebssystems implementiert wurde.

Windows 2000 markierte den Zeitpunkt, an dem der Dienst in Terminaldienste umbenannt und zu einer optionalen Komponente in der Windows NT-Betriebssystemfamilie wurde. Die Terminaldienstefunktion wurde schließlich 2009 mit Windows Server 2008 R2 in Remotedesktopdienste (RDS) umbenannt.

Der Remote-Desktop-Verbindungsclient wurde jedoch viel früher als 2009 standardmäßig in Betriebssystemen integriert. Ab Windows XP (2001) enthielt jede Windows-Edition einen vorinstallierten RDP-Client.

Heutzutage hat RDP einen langen Weg zurückgelegt und bietet uns einen nahtlosen Remote-Desktop-Zugriff, verbesserte Sicherheit und zahlreiche Zugänglichkeits-, Leistungs- und Kompatibilitätsfunktionen.

Wie verwende ich RDP unter Windows?

Wie bereits erwähnt, verfügt Windows über integrierte RDP-Funktionen. Dies bedeutet jedoch nicht, dass Remotedesktopzugriffsfunktionen standardmäßig aktiviert sind, da sie auch eine Sicherheitsbedrohung darstellen können, da eine falsche Konfiguration Angreifern Zugriff auf Ihr System gewähren kann.

Sehen Sie sich in diesem Sinne die folgenden Schritte an und erfahren Sie, wie Sie RDP auf Ihrem Windows-PC aktivieren:

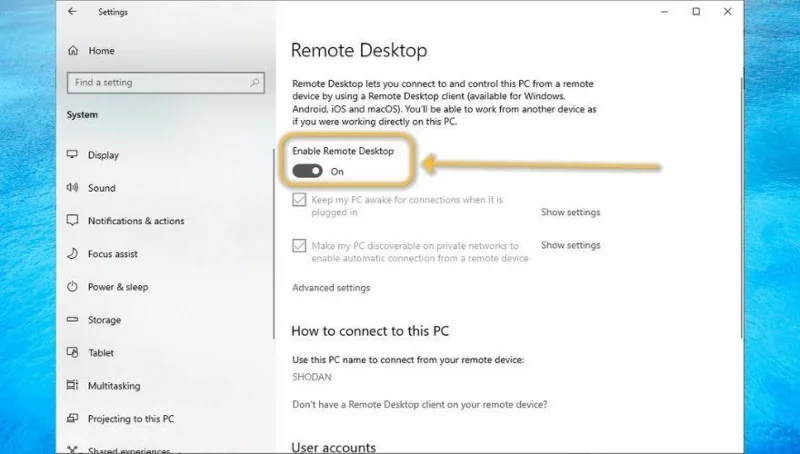

- Drücken Sie die Win-Taste auf Ihrer Tastatur

- Klicken Sie im Startmenü auf die zahnradförmige Schaltfläche

- Wählen Sie die Kategorie System

- Scrollen Sie (falls erforderlich) im linken Bereich nach unten

- Klicken Sie auf die Remote - Desktop - Schaltfläche

- Setzen Sie den Schalter Remotedesktop aktivieren auf Ein

![Was ist RDP (Remote Desktop Protocol) und wie wird es verwendet? Was ist RDP (Remote Desktop Protocol) und wie wird es verwendet?]()

- Schließen Sie die Aktivierung von RDP ab, indem Sie auf die Schaltfläche Bestätigen klicken

Herzlichen Glückwunsch, jetzt sollten Sie RDP-Zugriff auf Ihren eigenen Computer haben. Beachten Sie jedoch, dass die obigen Schritte nur den Fernzugriff auf ein lokales Netzwerk sicherstellen sollten.

Wenn Sie also anderen das Recht einräumen möchten, sich aus der Ferne mit Ihrem PC zu verbinden, müssen Sie eine Reihe zusätzlicher Konfigurationsschritte durchführen.

Angenommen, Sie haben den RDP-Zugriff auf Ihren Computer bereits aktiviert, klicken Sie im gleichen Fenster wie in den obigen Schritten beschrieben auf den Hyperlink Benutzer auswählen, die remote auf diesen PC zugreifen können.

Jetzt sollten Sie eine leere Liste mit einer schnellen Statusprüfung sehen, die Sie darüber informiert, dass Ihr aktuelles Konto bereits Zugriff auf den Remote-Desktop-Zugriff hat. Sie können auf die Schaltfläche Hinzufügen klicken und auf Ihrem PC nach anderen Benutzern suchen, denen Sie RDP-Rechte erteilen möchten.

Beachten Sie, dass Sie, wenn nur ein Konto (Ihres) auf dem PC vorhanden ist und Sie anderen Zugriff gewähren möchten, entweder neue Benutzerkonten für die RDP-Nutzung erstellen oder Ihre Anmeldeinformationen mit anderen teilen müssen, was nicht empfohlen wird.

So aktivieren Sie RDP über das Internet

Verwenden der Windows-Firewall

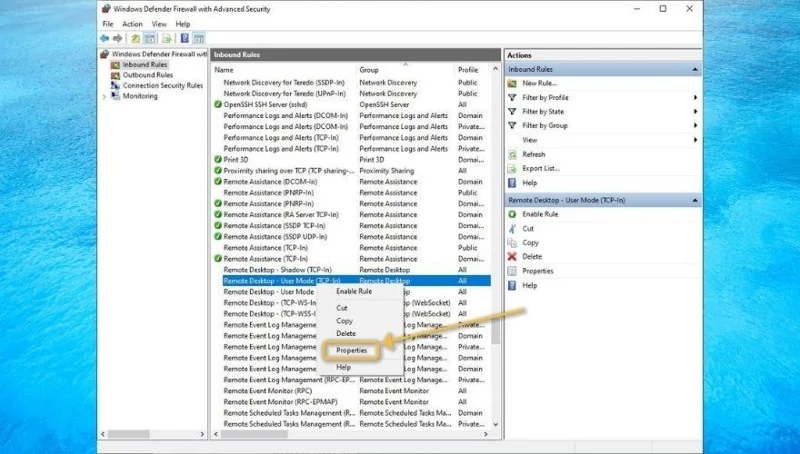

- Drücken Sie die Win-Taste auf Ihrer Tastatur

- Typ - Firewall

- Wählen Sie die Windows Defender-Firewall mit erweiterter Sicherheit

- Gehen Sie zum Abschnitt Eingehende Regeln

- Scrollen Sie nach unten und suchen Sie Remote Desktop – Benutzermodus (TCP-In)

- Klicken Sie mit der rechten Maustaste darauf und wählen Sie Eigenschaften

![Was ist RDP (Remote Desktop Protocol) und wie wird es verwendet? Was ist RDP (Remote Desktop Protocol) und wie wird es verwendet?]()

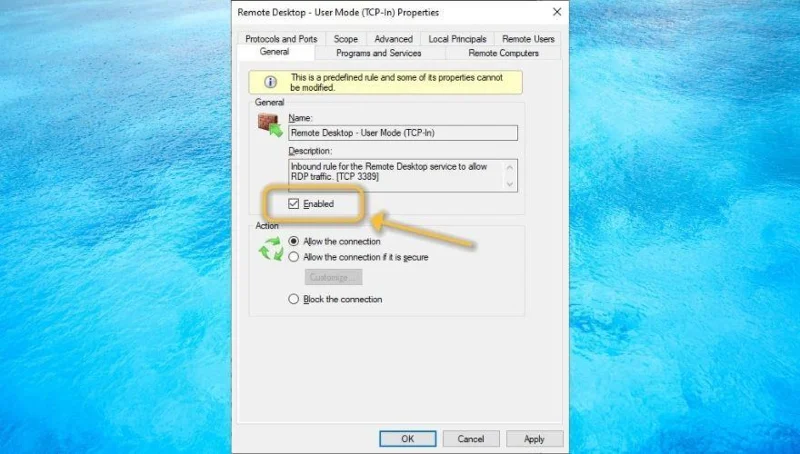

- Überprüfen Sie die Aktiviert - Box

![Was ist RDP (Remote Desktop Protocol) und wie wird es verwendet? Was ist RDP (Remote Desktop Protocol) und wie wird es verwendet?]()

- Klicken Sie auf die Schaltfläche OK

Portweiterleitung verwenden

- Starten Sie Ihren Webbrowser

- Gehen Sie zum Gateway Ihres Routers (normalerweise ist es http://192.168.0.1/ oder http://192.168.1.1/)

- Greifen Sie auf den Abschnitt Port Forwarding zu (einige Router nennen es NAT-Forwarding)

- Erstellen Sie eine neue Portweiterleitungsregel für TCP-Port 3389

- Binden Sie die Regel an die interne IP Ihres PCs (geben Sie ipconfig in CMD ein , um Ihre interne IP zu finden)

Alternativ können Sie unseren Leitfaden lesen , der Tipps zum Weiterleiten von Ports auf Ihrem Router mit einem Drittanbieter-Tool enthält.

Beachten Sie, dass sich eine dynamische IP-Adresse ständig ändert, was bedeutet, dass Sie die Portweiterleitungseinstellungen Ihres Routers jedes Mal ändern müssen.

Sie können jedoch auch dynamische DNS-Dienste verwenden, die Ihnen eine Domäne zur Verfügung stellen, automatisch jede IP-Änderung auf Ihrem System erkennen und die IP-Adresse (egal wie oft sie sich ändert) an diese Domäne binden.

So stellen Sie eine Verbindung zu einem RDP-Computer unter Windows her

- Drücken Sie die Win-Taste auf Ihrer Tastatur

- Typ Fern

- Wählen Sie Remotedesktopverbindung

- Geben Sie den Hostnamen oder die IP-Adresse des Computers in das dafür vorgesehene Feld ein

- Klicken Sie auf Verbinden

- Geben Sie den Benutzernamen ein, den Sie für Ihre RDP-Verbindung verwenden möchten

![Was ist RDP (Remote Desktop Protocol) und wie wird es verwendet? Was ist RDP (Remote Desktop Protocol) und wie wird es verwendet?]()

- Akzeptieren Sie Zertifikate, wenn Sie dazu aufgefordert werden, und geben Sie Ihr Passwort ein

Wenn es richtig gemacht wurde, sollten Sie beim Remote-System angemeldet sein. Beachten Sie, dass Sie vor der Anmeldung auch auf die Schaltfläche Optionen anzeigen klicken und zusätzliche Einstellungen zu Anzeige, lokalen Ressourcen, Leistung, Serverauthentifizierung und Remotedesktop-Gateway (RDG) konfigurieren können .

Es ist auch erwähnenswert, dass Sie vom Mac auch aus der Ferne auf Ihren Windows-PC zugreifen können , aber es gibt zusätzliche Schritte, die Sie ausführen müssen, da es sich um zwei völlig unterschiedliche Betriebssysteme handelt.

So verwenden Sie RDP sicher

Wir können dies nicht oft genug betonen, aber RDP kann eine gefährliche Waffe für Angreifer sein, um Ihr System zu übernehmen und sensible Informationen zu sammeln. Aus diesem Grund empfehlen wir auch, RDP nicht zu aktivieren, wenn Sie nicht vollständig verstehen, wie es Ihrem System schaden kann.

Auf der anderen Seite, wenn Sie bereit sind, ein Risiko einzugehen, können wir Sie nicht aufhalten. Wir können Ihnen jedoch einige gesunde Praxistipps beibringen, die Sie anwenden können, um die mit dem Remote-Desktop-Zugriff verbundenen Risiken zu reduzieren.

- Deaktivieren Sie RDP, wenn Sie es nicht benötigen

- Konfigurieren Sie komplexe, schwer zu erratende Passwörter

- Versuchen Sie, RDP nach Möglichkeit nicht über das Internet zu verwenden

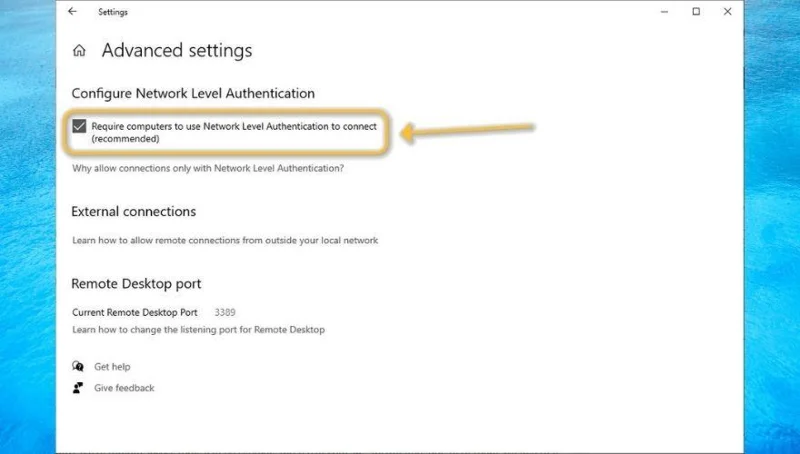

- Aktivieren Sie auf Netzwerkebene Authentifizierung (nach dem Aktivieren Remote Desktop , klicken Sie auf die erweiterten Einstellungen Schaltfläche und aktivieren NLA)

![Was ist RDP (Remote Desktop Protocol) und wie wird es verwendet? Was ist RDP (Remote Desktop Protocol) und wie wird es verwendet?]()

- Versuchen Sie, nur Nicht-Administratorkonten den Fernzugriff auf Ihren PC zu erlauben

- Erstellen Sie ein VPN, anstatt RDP über das Internet zuzulassen

- Wählen Sie beim Konfigurieren Ihrer RDP-Einstellungen die höchste Verschlüsselungsstufe (standardmäßig aktiviert)

- Versuchen Sie, skizzenhafte Tools von Drittanbietern zu vermeiden, wenn Sie sich nicht sicher sind

EPLR-Alternativen

Sicherlich haben Sie von Tools von Drittanbietern gehört, mit denen Sie auf Ihren PC zugreifen und ihn sogar steuern können, und die meisten von ihnen erfordern so gut wie keine Konfiguration. Sie installieren sie einfach an beiden Enden, zeigen sie aufeinander und das war's.

Obwohl wir erwähnt haben, dass einige Remote-Zugriffstools von Drittanbietern lückenhaft sein und Ihrem PC schaden können, sind zum Glück nicht alle so. Tatsächlich haben wir eine Liste großartiger PC-Fernzugriffstools zusammengestellt, die Sie sicher verwenden können.

RDP kann in den falschen Händen riskant sein

Alles in allem können Sie sehen, warum RDP bei PC-Benutzern immer noch beliebt ist und wie Sie damit eine Vielzahl von Aufgaben auf einem PC ausführen können, ohne auch nur in der Nähe zu sein. Angesichts der aktuellen Situation und der steigenden Nachfrage nach Work From Home können wir sagen, dass es ein echter Lebensretter ist.

Wir können jedoch die Risiken eines falschen Umgangs mit RDP-Tools nicht ignorieren, da sie auch unerwünschten Zugriff, Sicherheitsverletzungen, Datendiebstahl und sogar vollwertige Cyberangriffe erleichtern können.

Am Ende des Tages spielt es keine Rolle, ob Sie lieber den integrierten Remotedesktop-Client von Windows verwenden oder sich einer Drittanbieterlösung zuwenden, solange Sie gesunde Sicherheitstipps anwenden.