IT-Sicherheit ist ein heißes Thema. Die Nachrichten strotzen nur so vor Geschichten über Sicherheitsverletzungen, Datendiebstahl oder Ransomware. Einige werden argumentieren, dass all dies nur ein Zeichen unserer Zeit ist, aber es ändert nichts an der Tatsache, dass der Schutz vor solchen Bedrohungen ein wichtiger Teil Ihrer Arbeit ist, wenn Sie mit der Wartung jeder Art von IT-Umgebung beauftragt sind.

Aus diesem Grund ist die Software zur Überwachung der Dateiintegrität (FIM) fast zu einem unverzichtbaren Werkzeug für jedes Unternehmen geworden. Sein Hauptzweck besteht darin, sicherzustellen, dass jede nicht autorisierte oder unerwartete Dateiänderung schnell erkannt wird. Es kann dazu beitragen, die allgemeine Datensicherheit zu verbessern, die für jedes Unternehmen wichtig ist und nicht ignoriert werden sollte.

Heute beginnen wir mit einem kurzen Blick auf die Überwachung der Dateiintegrität. Wir werden unser Bestes tun, um in einfachen Worten zu erklären, was es ist und wie es funktioniert. Wir werden auch einen Blick darauf werfen, wer es verwenden sollte. Es wird höchstwahrscheinlich keine große Überraschung sein zu erfahren, dass jeder davon profitieren kann und wir werden sehen, wie und warum. Und sobald wir alle auf der gleichen Seite zum Thema Dateiintegritätsüberwachung sind, werden wir bereit sein, in den Kern dieses Beitrags einzusteigen und einen kurzen Überblick über einige der besten Tools zu geben, die der Markt zu bieten hat.

Was ist Dateiintegritätsüberwachung?

Im Kern ist die Überwachung der Dateiintegrität ein Schlüsselelement eines IT-Sicherheitsmanagementprozesses. Das Hauptkonzept dahinter besteht darin, sicherzustellen, dass jede Änderung an einem Dateisystem berücksichtigt wird und dass jede unerwartete Änderung schnell identifiziert wird.

Während einige Systeme eine Überwachung der Dateiintegrität in Echtzeit bieten, hat dies tendenziell einen größeren Einfluss auf die Leistung. Aus diesem Grund wird häufig ein Snapshot-basiertes System bevorzugt. Es funktioniert, indem es in regelmäßigen Abständen einen Snapshot eines Dateisystems erstellt und diesen mit dem vorherigen oder mit einer zuvor festgelegten Baseline vergleicht. Unabhängig davon, wie die Erkennung funktioniert (Echtzeit oder nicht), wird jede erkannte Änderung, die auf einen unbefugten Zugriff oder eine bösartige Aktivität hindeutet (z. B. eine plötzliche Änderung der Dateigröße oder den Zugriff durch einen bestimmten Benutzer oder eine bestimmte Benutzergruppe), und eine Warnung erhoben und/oder ein Formular oder ein Korrekturprozess eingeleitet wird. Dies kann vom Öffnen eines Warnfensters bis zum Wiederherstellen der Originaldatei aus einem Backup oder dem Blockieren des Zugriffs auf die gefährdete Datei reichen.

Für wen ist die Überwachung der Dateiintegrität geeignet?

Die schnelle Antwort auf diese Frage ist jedermann. Wirklich, jede Organisation kann von der Software zur Überwachung der Dateiintegrität profitieren. Viele werden sich jedoch dafür entscheiden, es zu verwenden, weil sie sich in einer Situation befinden, in der es vorgeschrieben ist. Beispielsweise ist die Software zur Überwachung der Dateiintegrität entweder erforderlich oder wird von bestimmten regulatorischen Rahmenbedingungen wie PCI DSS, Sarbanes-Oxley oder HIPAA dringend angezeigt. Konkret, wenn Sie im Finanz- oder Gesundheitssektor tätig sind oder Zahlungskarten verarbeiten, ist die Überwachung der Dateiintegrität eher eine Voraussetzung als eine Option.

Auch wenn dies möglicherweise nicht obligatorisch ist, sollte jede Organisation, die mit sensiblen Informationen arbeitet, dringend eine Software zur Überwachung der Dateiintegrität in Betracht ziehen. Unabhängig davon, ob Sie Kundendaten oder Geschäftsgeheimnisse speichern, bietet die Verwendung dieser Art von Tools einen offensichtlichen Vorteil. Es könnte Sie vor allen möglichen Pannen bewahren.

Die Überwachung der Dateiintegrität ist jedoch nicht nur für große Unternehmen gedacht. Obwohl sich sowohl große Unternehmen als auch mittelständische Unternehmen der Bedeutung von File Integrity Monitoring-Software bewusst sind, sollten kleine Unternehmen dies sicherlich auch in Betracht ziehen. Dies gilt insbesondere, wenn Sie berücksichtigen, dass es Tools zur Überwachung der Dateiintegrität gibt, die für jeden Bedarf und jedes Budget geeignet sind. Tatsächlich sind mehrere Tools auf unserer Liste kostenlos und Open Source.

Die beste Software zur Überwachung der Dateiintegrität

Es gibt unzählige Tools, die Funktionen zur Überwachung der Dateiintegrität bieten. Einige von ihnen sind dedizierte Tools, die im Grunde nichts anderes tun. Einige sind andererseits umfassende IT-Sicherheitslösungen, die die Überwachung der Dateiintegrität zusammen mit anderen sicherheitsbezogenen Funktionen integriert. Wir haben versucht, beide Arten von Tools in unsere Liste aufzunehmen. Schließlich ist die Überwachung der Dateiintegrität oft Teil eines IT-Sicherheitsmanagements, das andere Funktionen umfasst. Dann entscheiden Sie sich doch für ein integriertes Tool.

1. SolarWinds Security Event Manager ( KOSTENLOSE TESTVERSION )

Viele Netzwerk- und Systemadministratoren sind mit SolarWinds vertraut . Schließlich stellt das Unternehmen seit etwa zwanzig Jahren einige der besten Werkzeuge her. Sein Flaggschiffprodukt namens SolarWinds Network Performance Monitor gilt als eines der besten Tools auf dem Markt. Und um die Dinge noch besser zu machen, veröffentlicht SolarWinds auch kostenlose Tools, die einige spezifische Aufgaben der Netzwerkverwaltung behandeln.

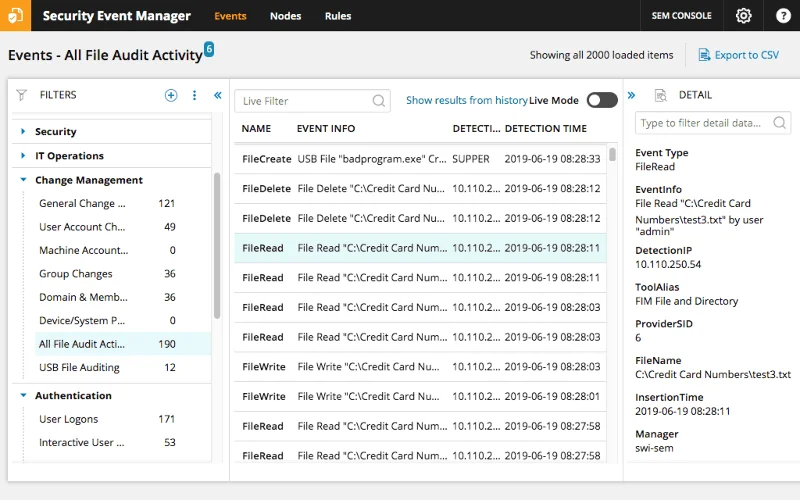

Obwohl SolarWinds kein dediziertes Tool zur Überwachung der Dateiintegrität herstellt , enthält sein Tool für Security Information and Event Management (SIEM), der SolarWinds Security Event Manager , ein sehr gutes Modul zur Überwachung der Dateiintegrität . Dieses Produkt ist definitiv eines der besten SIEM-Einstiegssysteme auf dem Markt. Das Tool hat fast alles, was man von einem SIEM-Tool erwartet. Dazu gehören hervorragende Protokollverwaltungs- und Korrelationsfunktionen sowie eine beeindruckende Reporting-Engine und natürlich die Überwachung der Dateiintegrität.

![7 Beste Software zur Überwachung der Dateiintegrität (2021 Review) 7 Beste Software zur Überwachung der Dateiintegrität (2021 Review)]()

KOSTENLOSE TESTVERSION: SolarWinds Security Event Manager

Offizieller Download-Link: https://www.solarwinds.com/security-event-manager/registration

Bei der Überwachung der Dateiintegrität kann der SolarWinds Security Event Manager anzeigen , welche Benutzer für welche Dateiänderungen verantwortlich sind. Es kann auch zusätzliche Benutzeraktivitäten verfolgen, sodass Sie verschiedene Warnungen und Berichte erstellen können. In der Seitenleiste der Startseite des Tools kann unter der Kopfzeile des Änderungsmanagements angezeigt werden, wie viele Änderungsereignisse aufgetreten sind. Immer wenn etwas verdächtig aussieht und Sie tiefer graben möchten, haben Sie die Möglichkeit, Ereignisse nach Stichworten zu filtern.

Darüber hinaus verfügt das Tool über hervorragende Event-Response-Funktionen, die keine Wünsche offen lassen. So reagiert beispielsweise das detaillierte Echtzeit-Reaktionssystem aktiv auf jede Bedrohung. Und da es auf Verhalten und nicht auf Signatur basiert, sind Sie vor unbekannten oder zukünftigen Bedrohungen und Zero-Day-Angriffen geschützt.

Neben einem beeindruckenden Funktionsumfang ist das Dashboard des SolarWinds Security Event Managers sicherlich eine Diskussion wert. Mit seinem einfachen Design finden Sie sich problemlos im Werkzeug zurecht und erkennen schnell Anomalien. Ab etwa 4.500 US-Dollar ist das Tool mehr als erschwinglich. Und wenn Sie es ausprobieren und sehen möchten, wie es in Ihrer Umgebung funktioniert, steht eine kostenlose, voll funktionsfähige 30-Tage-Testversion zum Download bereit.

Offizieller Download-Link: https://www.solarwinds.com/security-event-manager/registration

2. OSSEC

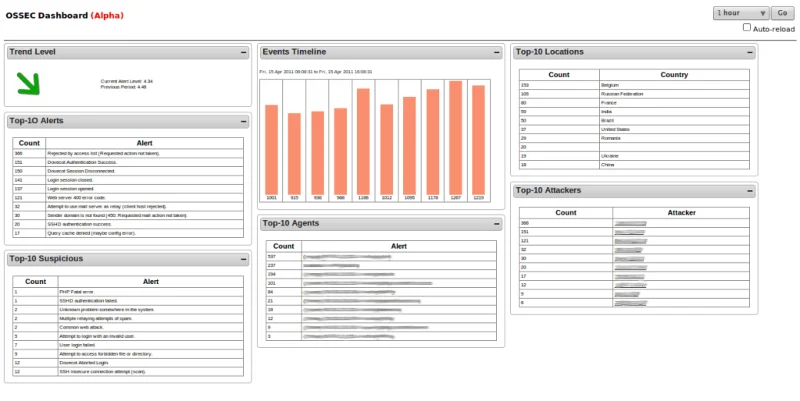

OSSEC steht für Open Source Security, eines der bekanntesten Open-Source-Host-basierten Intrusion Detection-Systeme. Das Produkt ist im Besitz von Trend Micro , einem der führenden Namen in der IT-Sicherheit und Hersteller einer der besten Virenschutz-Suiten. Und wenn das Produkt auf dieser Liste steht, können Sie sicher sein, dass es auch über eine sehr gute Funktion zur Überwachung der Dateiintegrität verfügt.

Bei der Installation auf Linux- oder Mac OS-Betriebssystemen konzentriert sich die Software hauptsächlich auf Protokoll- und Konfigurationsdateien. Es erstellt Prüfsummen wichtiger Dateien und validiert sie regelmäßig, um Sie zu warnen, wenn etwas Seltsames passiert. Es überwacht und alarmiert auch jeden anormalen Versuch, Root-Zugriff zu erhalten. Auf Windows-Hosts überwacht das System auch nicht autorisierte Registrierungsänderungen, die ein verräterisches Zeichen für böswillige Aktivitäten sein könnten.

![7 Beste Software zur Überwachung der Dateiintegrität (2021 Review) 7 Beste Software zur Überwachung der Dateiintegrität (2021 Review)]()

Wenn es um die Überwachung der Dateiintegrität geht, verfügt OSSEC über eine spezielle Funktion namens Syscheck . Das Tool wird standardmäßig alle sechs Stunden ausgeführt und überprüft die Prüfsummen der Schlüsseldateien auf Änderungen. Das Modul wurde entwickelt, um die CPU-Auslastung zu reduzieren, was es zu einer potenziell guten Option für Unternehmen macht, die eine Dateiintegritätsverwaltungslösung mit geringem Platzbedarf benötigen.

Da es sich um ein hostbasiertes Intrusion Detection System handelt, muss OSSEC auf jedem Computer (oder Server) installiert werden, den Sie schützen möchten. Dies ist der Hauptnachteil solcher Systeme. Es steht jedoch eine zentrale Konsole zur Verfügung, die Informationen von jedem geschützten Computer zur einfacheren Verwaltung konsolidiert. Diese OSSEC- Konsole läuft nur auf Linux- oder Mac OS-Betriebssystemen. Es steht jedoch ein Agent zum Schutz von Windows-Hosts zur Verfügung. Jede Erkennung löst eine Warnung aus, die auf der zentralen Konsole angezeigt wird, während Benachrichtigungen auch per E-Mail gesendet werden.

3. Integrität der Samhain-Datei

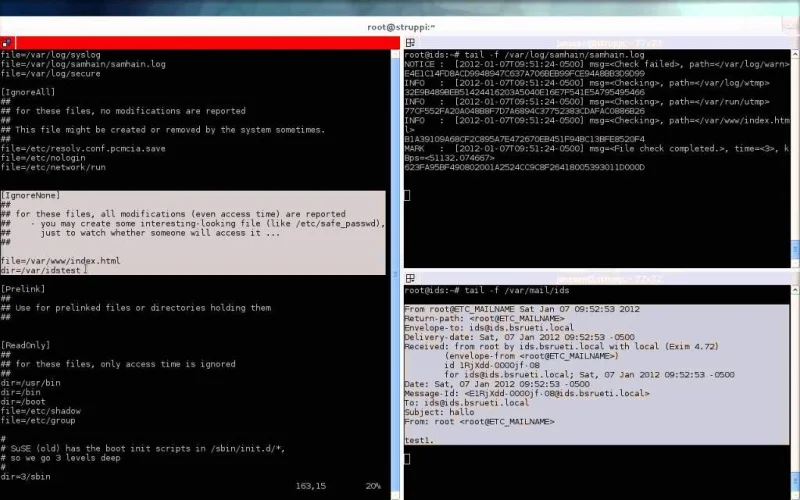

Samhain ist ein kostenloses Host-Intrusion Detection-System, das eine Überprüfung der Dateiintegrität und eine Überwachung/Analyse von Protokolldateien bietet. Darüber hinaus führt das Produkt auch Rootkit-Erkennung, Port-Überwachung, Erkennung von nicht autorisierten ausführbaren SUID-Dateien und versteckten Prozessen durch. Dieses Tool wurde entwickelt, um mehrere Systeme mit verschiedenen Betriebssystemen mit zentralisierter Protokollierung und Wartung zu überwachen. Allerdings Samhain kann auch als Stand-alone - Anwendung auf einem einzelnen Computer verwendet werden. Das Tool kann auf POSIX-Systemen wie Unix , Linux oder Mac OS laufen . Es kann auch unter Windows unter Cygwin laufen, obwohl in dieser Konfiguration nur der Überwachungsagent und nicht der Server getestet wurde.

![7 Beste Software zur Überwachung der Dateiintegrität (2021 Review) 7 Beste Software zur Überwachung der Dateiintegrität (2021 Review)]()

Auf Linux-Hosts kann S amhain den Inotify-Mechanismus nutzen, um Dateisystemereignisse zu überwachen. In Echtzeit Dadurch erhalten Sie sofortige Benachrichtigungen über Änderungen und vermeiden häufige Dateisystem-Scans, die eine hohe E/A-Last verursachen können. Darüber hinaus können verschiedene Prüfsummen geprüft werden wie z. B. TIGER192, SHA-256, SHA-1 oder MD5. Dateigröße, Modus/Berechtigung, Besitzer, Gruppe, Zeitstempel (Erstellung/Änderung/Zugriff), Inode, Anzahl der Hardlinks und verknüpfter Pfad von symbolischen Links können ebenfalls überprüft werden. Das Tool kann sogar "exotischere" Eigenschaften wie SELinux-Attribute, POSIX-ACLs (auf Systemen, die sie unterstützen), Linux-ext2-Dateiattribute (wie von chattr wie das immutable-Flag gesetzt) und die BSD-Datei-Flags überprüfen.

Eines der einzigartigen Features von Samhain ist der Stealth-Modus, der es ermöglicht, zu laufen, ohne von möglichen Angreifern entdeckt zu werden. Zu oft beenden Eindringlinge Erkennungsprozesse, die sie erkennen, sodass sie unbemerkt bleiben. Dieses Tool verwendet Steganographie-Techniken, um seine Prozesse vor anderen zu verbergen. Es schützt auch seine zentralen Protokolldateien und Konfigurations-Backups mit einem PGP-Schlüssel, um Manipulationen zu verhindern. Insgesamt ist dies ein sehr umfassendes Tool, das viel mehr bietet als nur die Überwachung der Dateiintegrität.

4. Tripwire File Integrity Manager

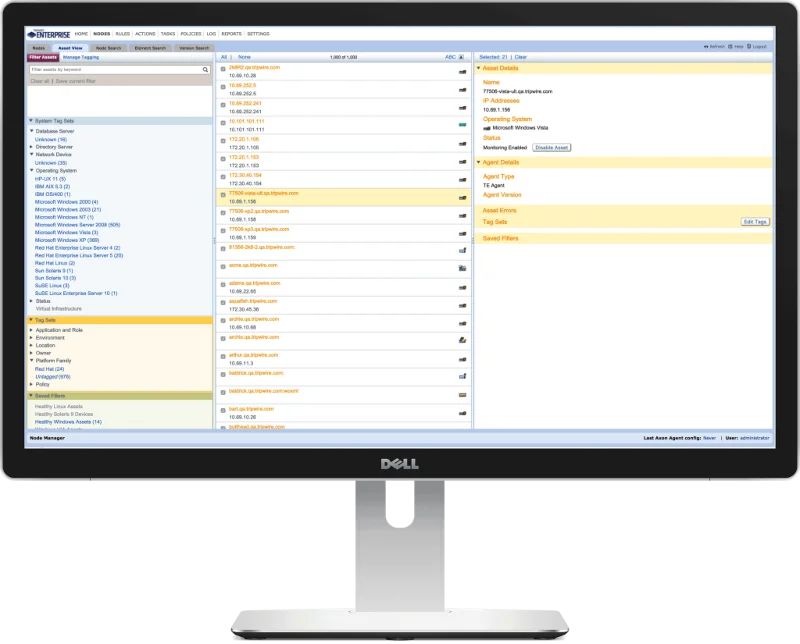

Als nächstes kommt eine Lösung von Tripwire , einem Unternehmen, das einen guten Ruf in Sachen IT-Sicherheit genießt. Und wenn es um die Überwachung der Dateiintegrität geht , verfügt der Tripwire File Integrity Manager ( FIM ) über eine einzigartige Fähigkeit, Rauschen zu reduzieren, indem er mehrere Möglichkeiten bietet, Änderungen mit geringem Risiko von solchen mit hohem Risiko auszusondern, während erkannte Änderungen bewertet, priorisiert und abgeglichen werden. Durch die automatische Förderung zahlreicher Business-as-usual-Änderungen reduziert das Tool den Lärm, sodass Sie mehr Zeit haben, Änderungen zu untersuchen, die sich wirklich auf die Sicherheit auswirken und Risiken mit sich bringen können. Stolperdraht FIMverwendet Agenten, um kontinuierlich vollständige Wer-, Was- und Wann-Details in Echtzeit zu erfassen. Dadurch wird sichergestellt, dass Sie alle Änderungen erkennen, Details zu jeder einzelnen erfassen und diese Details verwenden, um das Sicherheitsrisiko oder die Nichteinhaltung zu bestimmen.

![7 Beste Software zur Überwachung der Dateiintegrität (2021 Review) 7 Beste Software zur Überwachung der Dateiintegrität (2021 Review)]()

Tripwire bietet Ihnen die Möglichkeit, File Integrity Manager in viele Ihrer Sicherheitskontrollen zu integrieren : Security Configuration Management (SCM), Log Management und SIEM-Tools. Tripwire FIM fügt Komponenten hinzu, die die Daten dieser Steuerelemente intuitiver und datenschutzfreundlicher kennzeichnen und verwalten. Beispielsweise fügt das Event Integration Framework ( EIF ) wertvolle Änderungsdaten vom File Integrity Manager zu Tripwire Log Center oder fast jedem anderen SIEM hinzu. Mit EIF und anderen grundlegenden Sicherheitskontrollen von Tripwire können Sie die Sicherheit Ihrer IT-Infrastruktur einfach und effektiv verwalten.

Tripwire File Integrity Manager verwendet Automatisierung, um alle Änderungen zu erkennen und diejenigen zu korrigieren, die eine Konfiguration aus der Richtlinie nehmen. Es kann in bestehende Änderungsticket-Systeme wie BMC Remedy , HP Service Center oder Service Now integriert werden , was eine schnelle Prüfung ermöglicht. Dadurch ist auch die Rückverfolgbarkeit gewährleistet. Darüber hinaus lösen automatisierte Warnungen benutzerdefinierte Reaktionen aus, wenn eine oder mehrere spezifische Änderungen einen Schweregrad-Schwellenwert erreichen, den eine Änderung allein nicht verursachen würde. Zum Beispiel eine geringfügige Inhaltsänderung, begleitet von einer Berechtigungsänderung, die außerhalb eines geplanten Änderungsfensters vorgenommen wurde.

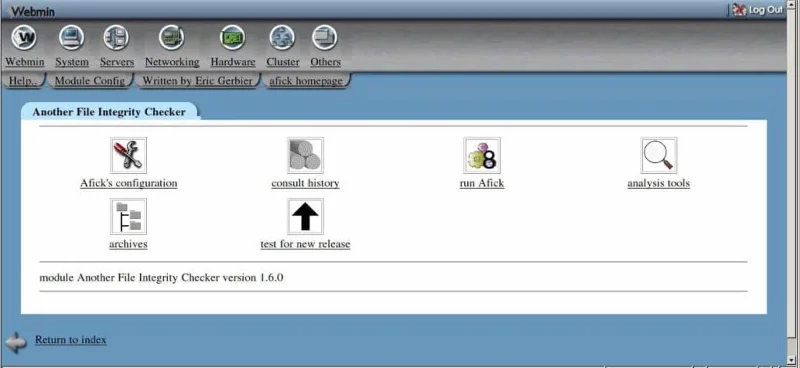

5. AFICK (ein weiterer File Integrity Checker)

Als nächstes kommt ein Open-Source-Tool des Entwicklers Eric Gerbier namens AFICK (Another File Integrity Checker) . Obwohl das Tool behauptet, eine ähnliche Funktionalität wie Tripwire zu bieten, ist es ein viel gröberes Produkt, das der traditionellen Open-Source-Software ähnelt. Das Tool kann alle Änderungen in den überwachten Dateisystemen überwachen. Es unterstützt mehrere Plattformen wie Linux (SUSE, Redhat, Debian und mehr), Windows, HP Tru64 Unix, HP-UX und AIX. Die Software ist so konzipiert, dass sie schnell und portabel ist und auf jedem Computer läuft, der Perl und seine Standardmodule unterstützt.

![7 Beste Software zur Überwachung der Dateiintegrität (2021 Review) 7 Beste Software zur Überwachung der Dateiintegrität (2021 Review)]()

Was die Funktionalität des AFICK betrifft , hier ist eine Übersicht über seine Hauptfunktionen. Das Tool ist einfach zu installieren und erfordert keine Kompilierung oder die Installation vieler Abhängigkeiten. Es ist auch aufgrund seiner geringen Größe ein schnelles Werkzeug. Trotz seiner geringen Größe zeigt es neue, gelöschte und geänderte Dateien sowie alle baumelnden Links an. Es verwendet eine einfache textbasierte Konfigurationsdatei, die Ausnahmen und Joker unterstützt und eine Syntax verwendet, die der von Tripwire oder Aide sehr ähnlich ist. Es stehen sowohl eine Tk-basierte grafische Benutzeroberfläche als auch eine Webmin-basierte Weboberfläche zur Verfügung, wenn Sie sich lieber von einem Befehlszeilentool fernhalten möchten.

AFICK (Another File Integrity Checker) ist aus Gründen der Portabilität und des Quellzugriffs vollständig in Perl geschrieben. Und da es Open Source ist (veröffentlicht unter der GNU General Public License), steht es Ihnen frei, Funktionen hinzuzufügen, wie Sie es für richtig halten. Das Tool verwendet MD5 für seine Prüfsummenanforderungen, da es schnell ist und in alle Perl-Distributionen integriert ist und anstelle einer Klartextdatenbank dbm verwendet wird.

6. AIDE (Advanced Intrusion Detection Environment)

Trotz eines eher irreführenden Namens ist AIDE (Advanced Intrusion Detection Environment) eigentlich ein Datei- und Verzeichnisintegritätsprüfer. Es funktioniert, indem es eine Datenbank aus den Regeln für reguläre Ausdrücke erstellt, die es aus seiner Konfigurationsdatei findet. Sobald die Datenbank initialisiert ist, wird sie verwendet, um die Integrität der Dateien zu überprüfen. Das Tool verwendet mehrere Message-Digest-Algorithmen, mit denen die Integrität der Dateien überprüft werden kann. Darüber hinaus können alle üblichen Dateiattribute auf Inkonsistenzen überprüft werden. Es kann auch Datenbanken aus älteren oder neueren Versionen lesen.

In Bezug auf die Funktionen ist AIDE vollständig für den Bewerter. Es unterstützt mehrere Message Digest-Algorithmen wie md5, sha1, rmd160, tiger, crc32, sha256, sha512 und Whirlpool. Das Tool kann mehrere Dateiattribute überprüfen, einschließlich Dateityp, Berechtigungen, Inode, Uid, Gid, Linkname, Größe, Blockanzahl, Anzahl der Links, Mtime, Ctime und Atime. Es kann auch Posix ACL, SELinux, XAttrs und erweiterte Dateisystemattribute unterstützen. Der Einfachheit halber verwendet das Tool Klartext-Konfigurationsdateien sowie eine Klartext-Datenbank. Eine der interessantesten Funktionen ist die Unterstützung leistungsstarker regulärer Ausdrücke, mit denen Sie Dateien und Verzeichnisse, die überwacht werden sollen, selektiv ein- oder ausschließen können. Allein diese Funktion macht es zu einem sehr vielseitigen und flexiblen Werkzeug.

Das seit 1999 existierende Produkt wird immer noch aktiv weiterentwickelt und die neueste Version (0.16.2) ist erst wenige Monate alt. Es steht unter der GNU General Public License und läuft auf den meisten modernen Linux-Varianten.

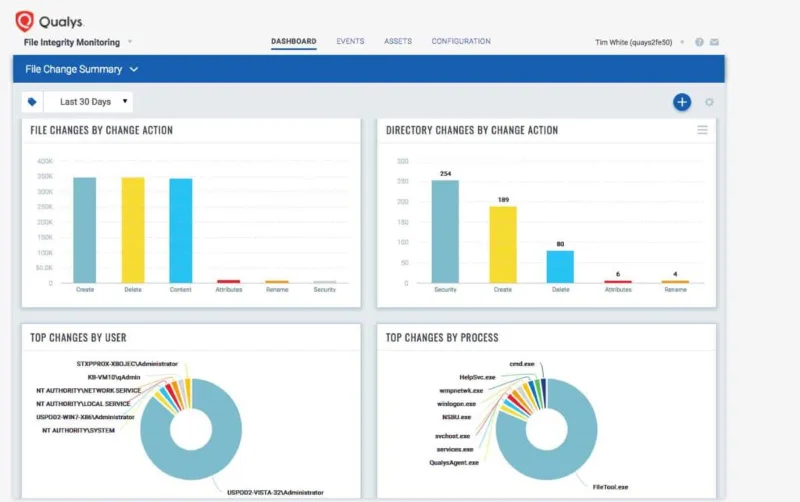

7. Überwachung der Dateiintegrität von Qualys

Qualys File Integrity Monitoring des Sicherheitsriesen Qualys ist eine „Cloud-Lösung zum Erkennen und Identifizieren kritischer Änderungen, Vorfälle und Risiken, die aus normalen und böswilligen Ereignissen resultieren“. Es wird mit sofort einsatzbereiten Profilen geliefert, die auf den Best Practices der Branche und den von Anbietern empfohlenen Richtlinien für allgemeine Compliance- und Audit-Anforderungen, einschließlich PCI DSS, basieren.

Qualys File Integrity Monitoring erkennt Änderungen effizient in Echtzeit und verwendet ähnliche Ansätze, die in Antiviren-Technologien verwendet werden. Änderungsbenachrichtigungen können für ganze Verzeichnisstrukturen oder auf Dateiebene erstellt werden. Das Tool verwendet vorhandene OS-Kernel-Signale, um Dateien zu identifizieren, auf die zugegriffen wird, anstatt sich auf rechenintensive Ansätze zu verlassen. Das Produkt kann das Erstellen oder Entfernen von Dateien oder Verzeichnissen, das Umbenennen von Dateien oder Verzeichnissen, Änderungen an Dateiattributen, Änderungen an Datei- oder Verzeichnissicherheitseinstellungen wie Berechtigungen, Eigentum, Vererbung und Überwachung oder Änderungen an Dateidaten erkennen, die auf dem Scheibe.

![7 Beste Software zur Überwachung der Dateiintegrität (2021 Review) 7 Beste Software zur Überwachung der Dateiintegrität (2021 Review)]()

Es ist ein mehrstufiges Produkt. Der Qualys Cloud Agent überwacht kontinuierlich die in Ihrem Überwachungsprofil angegebenen Dateien und Verzeichnisse und erfasst kritische Daten, um zu erkennen, was sich geändert hat, zusammen mit Umgebungsdetails, z. B. welcher Benutzer und welcher Prozess an der Änderung beteiligt war. Anschließend sendet es die Daten zur Analyse und Berichterstattung an die Qualys Cloud-Plattform . Einer der Vorteile dieses Ansatzes besteht darin, dass er gleich funktioniert, unabhängig davon, ob sich die Systeme vor Ort, in der Cloud oder remote befinden.

Die Überwachung der Dateiintegrität kann einfach auf Ihren vorhandenen Qualys Agents aktiviert werden und die Überwachung auf Änderungen lokal mit minimalen Auswirkungen auf den Endpunkt starten. Mit der Qualys Cloud Platform können Sie problemlos auf die größten Umgebungen skalieren. Die Auswirkungen auf die Leistung der überwachten Endpunkte werden minimiert, indem effizient lokal auf Dateiänderungen überwacht und die Daten an die Qualys Cloud-Plattform gesendet werden, wo die gesamte aufwändige Analyse und Korrelation stattfindet. Der Qualys Cloud Agent aktualisiert und repariert sich selbst und hält sich selbst ohne Neustart auf dem neuesten Stand.