Todo el mundo quiere mantener a los intrusos fuera de su casa. Asimismo, y por razones similares, los administradores de red se esfuerzan por mantener a los intrusos fuera de las redes que administran. Uno de los activos más importantes de muchas de las organizaciones actuales son sus datos. Es tan importante que muchas personas malintencionadas harán todo lo posible para robar esos datos. Lo hacen mediante el uso de una amplia gama de técnicas para obtener acceso no autorizado a redes y sistemas. El número de estos ataques parece haber aumentado exponencialmente recientemente y, como reacción, se están poniendo en marcha sistemas para prevenirlos. Estos sistemas se denominan sistemas de prevención de intrusiones o IPS. Hoy, estamos echando un vistazo a los mejores sistemas de prevención de intrusiones que pudimos encontrar.

Empezaremos intentando definir mejor qué es la prevención de intrusiones. Esto, por supuesto, implica que también definiremos qué es una intrusión. Luego, exploraremos los diferentes métodos de detección que se utilizan normalmente y las acciones de remediación que se toman tras la detección. Luego, hablaremos brevemente sobre la prevención de intrusiones pasivas. Son medidas estáticas que se pueden implementar y que podrían reducir drásticamente el número de intentos de intrusión. Es posible que se sorprenda al descubrir que algunos de ellos no tienen nada que ver con las computadoras. Solo entonces, con todos nosotros en la misma página, podremos finalmente revisar algunos de los mejores Sistemas de Prevención de Intrusiones que pudimos encontrar.

Prevención de intrusiones: ¿de qué se trata todo esto?

Hace años, los virus eran prácticamente la única preocupación de los administradores de sistemas. Los virus llegaron a un punto en el que eran tan comunes que la industria reaccionó desarrollando herramientas de protección antivirus. Hoy en día, ningún usuario serio en su sano juicio pensaría en ejecutar una computadora sin protección antivirus. Si bien ya no escuchamos mucho sobre virus, la intrusión, o el acceso no autorizado a sus datos por parte de usuarios malintencionados, es la nueva amenaza. Dado que los datos a menudo son el activo más importante de una organización, las redes corporativas se han convertido en el objetivo de piratas informáticos mal intencionados que harán todo lo posible para obtener acceso a los datos. Al igual que el software de protección antivirus fue la respuesta a la proliferación de virus, Intrusion Prevention Systems es la respuesta a los ataques de intrusos.

Los sistemas de prevención de intrusiones hacen básicamente dos cosas. Primero, detectan intentos de intrusión y cuando detectan alguna actividad sospechosa, utilizan diferentes métodos para detenerla o bloquearla. Hay dos formas diferentes de detectar los intentos de intrusión. La detección basada en firmas funciona analizando el tráfico y los datos de la red y buscando patrones específicos asociados con los intentos de intrusión. Esto es similar a los sistemas tradicionales de protección contra virus que se basan en definiciones de virus. La detección de intrusiones basada en firmas se basa en firmas o patrones de intrusión. El principal inconveniente de este método de detección es que necesita que se carguen las firmas adecuadas en el software. Y cuando se trata de un nuevo método de ataque, suele haber una demora antes de que se actualicen las firmas de ataque. Algunos proveedores son muy rápidos para proporcionar firmas de ataques actualizadas, mientras que otros son mucho más lentos. La frecuencia y la rapidez con que se actualizan las firmas es un factor importante a considerar al elegir un proveedor.

La detección basada en anomalías ofrece una mejor protección contra los ataques de día cero, aquellos que ocurren antes de que las firmas de detección hayan tenido la oportunidad de actualizarse. El proceso busca anomalías en lugar de intentar reconocer patrones de intrusión conocidos. Por ejemplo, se activaría si alguien intentara acceder a un sistema con una contraseña incorrecta varias veces seguidas, un signo común de un ataque de fuerza bruta. Este es solo un ejemplo y, por lo general, hay cientos de actividades sospechosas diferentes que pueden activar estos sistemas. Ambos métodos de detección tienen sus ventajas y desventajas. Las mejores herramientas son aquellas que utilizan una combinación de firma y análisis de comportamiento para la mejor protección.

La detección de intentos de intrusión es una de las primeras partes para prevenirlos. Una vez detectados, los sistemas de prevención de intrusiones trabajan activamente para detener las actividades detectadas. Estos sistemas pueden emprender varias acciones correctivas diferentes. Podrían, por ejemplo, suspender o desactivar cuentas de usuario. Otra acción típica es bloquear la dirección IP de origen del ataque o modificar las reglas del firewall. Si la actividad maliciosa proviene de un proceso específico, el sistema de prevención podría detener el proceso. Iniciar algún proceso de protección es otra reacción común y, en el peor de los casos, se pueden apagar sistemas completos para limitar el daño potencial. Otra tarea importante de Intrusion Prevention Systems es alertar a los administradores, registrar el evento y reportar actividades sospechosas.

Medidas pasivas de prevención de intrusiones

Si bien los sistemas de prevención de intrusiones pueden protegerlo contra numerosos tipos de ataques, nada supera a las buenas medidas pasivas de prevención de intrusiones a la antigua. Por ejemplo, exigir contraseñas seguras es una excelente manera de protegerse contra muchas intrusiones. Otra medida de protección sencilla es cambiar las contraseñas predeterminadas del equipo. Si bien es menos frecuente en las redes corporativas, aunque no es inaudito, he visto con demasiada frecuencia pasarelas de Internet que todavía tenían su contraseña de administrador predeterminada. En cuanto al tema de las contraseñas, el envejecimiento de las contraseñas es otro paso concreto que se puede implementar para reducir los intentos de intrusión. Cualquier contraseña, incluso la mejor, puede eventualmente ser descifrada, con suficiente tiempo. El envejecimiento de la contraseña garantiza que las contraseñas se cambiarán antes de que se hayan descifrado.

Solo hay ejemplos de lo que se puede hacer para prevenir intrusiones pasivamente. Podríamos escribir una publicación completa sobre las medidas pasivas que se pueden implementar, pero ese no es nuestro objetivo hoy. En cambio, nuestro objetivo es presentar algunos de los mejores sistemas activos de prevención de intrusiones.

Los mejores sistemas de prevención de intrusiones

Nuestra lista contiene una combinación de varias herramientas que pueden usarse para protegerse contra intentos de intrusión. La mayoría de las herramientas incluidas son verdaderos sistemas de prevención de intrusiones, pero también incluimos herramientas que, aunque no se comercializan como tales, se pueden utilizar para prevenir intrusiones. Nuestra primera entrada es un ejemplo. Recuerde que, más que nada, su elección de qué herramienta utilizar debe guiarse por sus necesidades específicas. Entonces, veamos qué tiene para ofrecer cada una de nuestras principales herramientas.

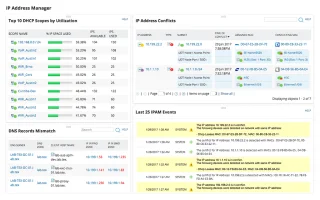

1. Administrador de eventos y registro de SolarWinds (PRUEBA GRATUITA)

SolarWinds es un nombre muy conocido en la administración de redes. Goza de una sólida reputación por fabricar algunas de las mejores herramientas de administración de redes y sistemas. Su producto estrella, Network Performance Monitor, se ubica constantemente entre las mejores herramientas de monitoreo de ancho de banda de red disponibles. SolarWinds también es famoso por sus muchas herramientas gratuitas, cada una de las cuales aborda una necesidad específica de los administradores de red. El servidor Kiwi Syslog o el servidor TFTP SolarWinds son dos excelentes ejemplos de estas herramientas gratuitas.

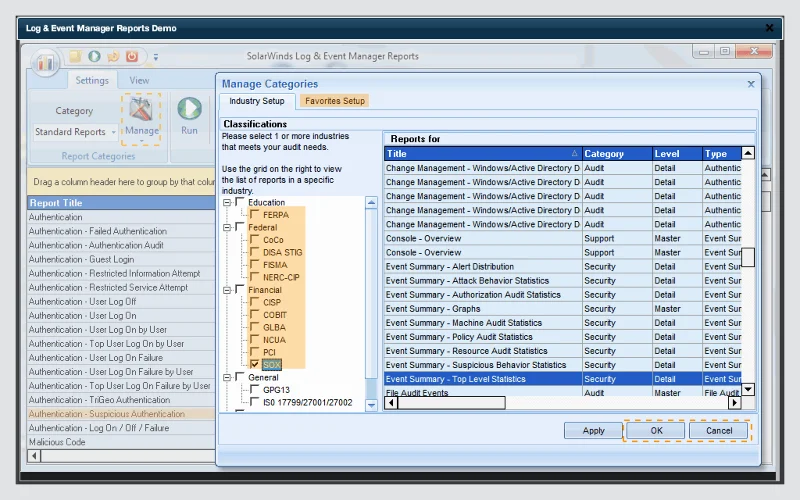

No se deje engañar por el nombre de SolarWinds Log & Event Manager . Hay mucho más de lo que parece. Algunas de las características avanzadas de este producto lo califican como un sistema de detección y prevención de intrusiones, mientras que otras lo ubican en el rango de Gestión de Eventos e Información de Seguridad (SIEM). La herramienta, por ejemplo, presenta correlación de eventos en tiempo real y corrección en tiempo real.

![Los 7 mejores sistemas de prevención de intrusiones (IPS) para 2021 Los 7 mejores sistemas de prevención de intrusiones (IPS) para 2021]()

El Log & Event Manager SolarWinds cuenta con detección instantánea de actividad sospechosa (una funcionalidad de detección de intrusos) y respuestas automatizadas (una funcionalidad de prevención de intrusiones). Esta herramienta también se puede utilizar para realizar investigaciones forenses y de eventos de seguridad. Se puede utilizar con fines de mitigación y cumplimiento. La herramienta presenta informes comprobados por auditorías que también se pueden usar para demostrar el cumplimiento de varios marcos regulatorios como HIPAA, PCI-DSS y SOX. La herramienta también tiene monitoreo de integridad de archivos y monitoreo de dispositivos USB. Todas las características avanzadas del software lo convierten en una plataforma de seguridad integrada más que en el sistema de gestión de registros y eventos que su nombre le haría creer.

Las funciones de Prevención de intrusiones de SolarWinds Log & Event Manager funcionan mediante la implementación de acciones denominadas Respuestas activas siempre que se detectan amenazas. Se pueden vincular diferentes respuestas a alertas específicas. Por ejemplo, el sistema puede escribir en tablas de firewall para bloquear el acceso a la red de una dirección IP de origen que se ha identificado como que realiza actividades sospechosas. La herramienta también puede suspender cuentas de usuario, detener o iniciar procesos y apagar sistemas. Recordará cómo estas son precisamente las acciones de remediación que identificamos antes.

El precio de SolarWinds Log & Event Manager varía según la cantidad de nodos monitoreados. Los precios comienzan en $ 4,585 para hasta 30 nodos monitoreados y se pueden comprar licencias para hasta 2500 nodos, lo que hace que el producto sea altamente escalable. Si desea probar el producto y comprobar por sí mismo si es adecuado para usted, hay disponible una prueba gratuita de 30 días con todas las funciones .

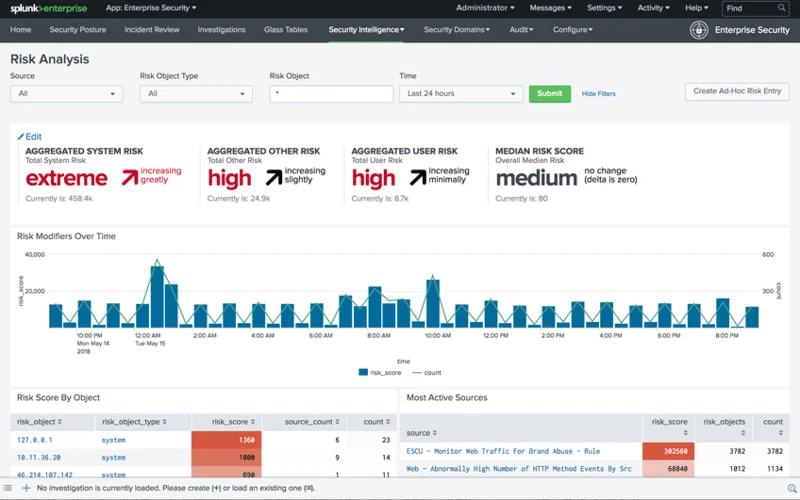

2. Splunk

Splunk es probablemente uno de los sistemas de prevención de intrusiones más populares. Está disponible en varias ediciones diferentes con diferentes conjuntos de características. Splunk Enterprise Security, o Splunk ES , como se le llama a menudo, es lo que necesita para una verdadera prevención de intrusiones. El software monitorea los datos de su sistema en tiempo real, buscando vulnerabilidades y signos de actividad anormal.

![Los 7 mejores sistemas de prevención de intrusiones (IPS) para 2021 Los 7 mejores sistemas de prevención de intrusiones (IPS) para 2021]()

La respuesta de seguridad es uno de los puntos fuertes del producto y lo que lo convierte en un sistema de prevención de intrusiones. Utiliza lo que el proveedor llama Adaptive Response Framework (ARF). Se integra con equipos de más de 55 proveedores de seguridad y puede realizar una respuesta automatizada, acelerando las tareas manuales. Esta combinación de remediación automatizada e intervención manual puede brindarle las mejores posibilidades de obtener rápidamente la ventaja. La herramienta tiene una interfaz de usuario simple y ordenada, lo que la convierte en una solución ganadora. Otras características de protección interesantes incluyen la función "Notables" que muestra alertas personalizables por el usuario y el "Investigador de activos" para marcar actividades maliciosas y prevenir problemas adicionales.

La información de precios de Splunk Enterprise Security no está disponible. Deberá ponerse en contacto con el departamento de ventas de Splunk para obtener una cotización detallada. Este es un gran producto para el que está disponible una prueba gratuita.

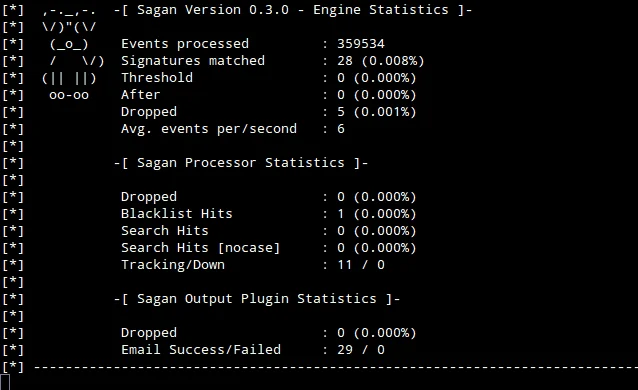

3. Sagan

Sagan es básicamente un sistema de detección de intrusos gratuito. Sin embargo, la herramienta que tiene capacidades de ejecución de secuencias de comandos puede ubicarla en la categoría Sistemas de prevención de intrusiones. Sagan detecta los intentos de intrusión mediante la supervisión de los archivos de registro. También puede combinar Sagan con Snort, que puede enviar su salida a Sagan, lo que le da a la herramienta algunas capacidades de detección de intrusiones basadas en la red. De hecho, Sagan puede recibir información de muchas otras herramientas como Bro o Suricata, combinando las capacidades de varias herramientas para la mejor protección posible.

![Los 7 mejores sistemas de prevención de intrusiones (IPS) para 2021 Los 7 mejores sistemas de prevención de intrusiones (IPS) para 2021]()

Sin embargo, hay una trampa en las capacidades de ejecución de scripts de Sagan . Tienes que escribir los scripts de remediación. Si bien es posible que esta herramienta no se utilice mejor como su única defensa contra la intrusión, podría ser un componente clave de un sistema que incorpora varias herramientas al correlacionar eventos de diferentes fuentes, brindándole lo mejor de muchos productos.

Si bien Sagan solo se puede instalar en Linux, Unix y Mac OS, puede conectarse a sistemas Windows para obtener sus eventos. Otras características interesantes de Sagan incluyen el seguimiento de la ubicación de la dirección IP y el procesamiento distribuido.

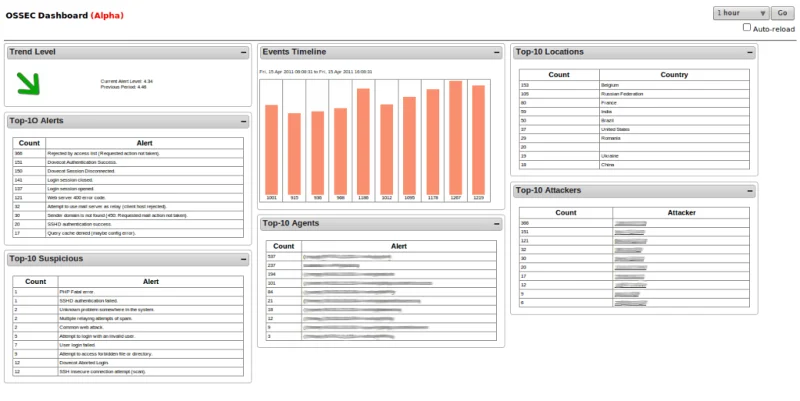

4. OSSEC

Open Source Security , o OSSEC , es uno de los principales sistemas de detección de intrusiones basados en host de código abierto. Lo incluimos en nuestra lista por dos razones. Su popularidad es tal que tuvimos que incluirla, sobre todo teniendo en cuenta que la herramienta permite especificar acciones que se realizan automáticamente cada vez que se disparan alertas específicas, dándole algunas capacidades de Prevención de Intrusiones. OSSEC es propiedad de Trend Micro, uno de los nombres líderes en seguridad de TI y fabricante de una de las mejores suites de protección antivirus.

![Los 7 mejores sistemas de prevención de intrusiones (IPS) para 2021 Los 7 mejores sistemas de prevención de intrusiones (IPS) para 2021]()

Cuando se instala en sistemas operativos similares a Unix, el motor de detección del software se centra principalmente en los archivos de registro y configuración. Crea sumas de comprobación de archivos importantes y los verifica periódicamente, alertándolo o activando una acción correctiva cada vez que sucede algo extraño. También monitoreará y alertará sobre cualquier intento anormal de obtener acceso de root. En Windows, el sistema también está atento a las modificaciones de registro no autorizadas, ya que podrían ser un signo revelador de actividad maliciosa. Cualquier detección activará una alerta que se mostrará en la consola centralizada, mientras que las notificaciones también se enviarán por correo electrónico.

OSSEC es un sistema de protección contra intrusiones basado en host. Como tal, debe instalarse en cada computadora que desee proteger. Sin embargo, una consola centralizada consolida la información de cada computadora protegida para facilitar la administración. La consola OSSEC solo se ejecuta en sistemas operativos similares a Unix, pero hay un agente disponible para proteger los hosts de Windows. Alternativamente, se pueden utilizar otras herramientas como Kibana o Graylog como interfaz de la herramienta.

5. Abra WIPS-NG

No estábamos muy seguros de si deberíamos incluir Open WIPS NG en nuestra lista. Más sobre esto en un momento. Lo hizo principalmente porque es uno de los únicos productos que se dirige específicamente a las redes inalámbricas. Abrir WIPS NG–Donde WIPS significa Wireless Intrusion Prevention System– es una herramienta de código abierto que consta de tres componentes principales. Primero, está el sensor. Este es un proceso tonto que simplemente captura el tráfico inalámbrico y lo envía al servidor para su análisis. Como probablemente habrá adivinado, el siguiente componente es el servidor. Agrega datos de todos los sensores, analiza los datos recopilados y responde a los ataques. Este componente es el corazón del sistema. Por último, pero no menos importante, está el componente de interfaz, que es la GUI que utiliza para administrar el servidor y mostrar información sobre las amenazas encontradas en su red inalámbrica.

La razón principal por la que dudamos antes de incluir Open WIPS NG en nuestra lista es que, por muy bueno que sea, no a todo el mundo le gusta el desarrollador del producto. Es del mismo desarrollador que Aircrack NG, un rastreador de paquetes inalámbrico y un descifrador de contraseñas que forma parte del conjunto de herramientas de todos los piratas informáticos WiFi. Esto abre el debate sobre la ética del desarrollador y hace que algunos usuarios sean cautelosos. Por otro lado, los antecedentes del desarrollador pueden verse como un testimonio de su profundo conocimiento de la seguridad Wi-Fi.

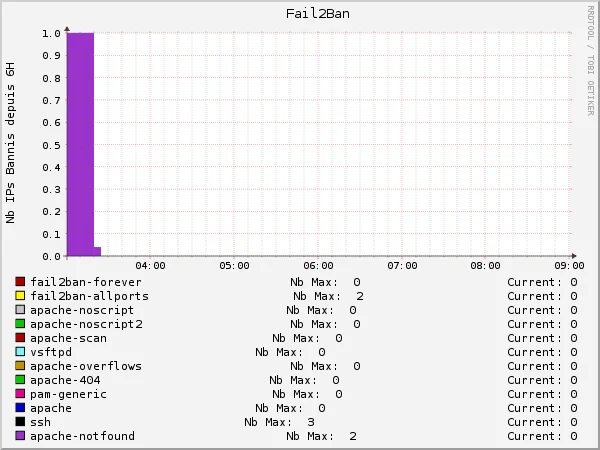

6. Fail2Ban

Fail2Ban es un sistema de detección de intrusiones de host gratuito relativamente popular con funciones de prevención de intrusiones. El software funciona supervisando los archivos de registro del sistema en busca de eventos sospechosos, como intentos fallidos de inicio de sesión o búsquedas de exploits. Cuando el sistema detecta algo sospechoso, reacciona actualizando automáticamente las reglas del firewall local para bloquear la dirección IP de origen del comportamiento malicioso. Esto, por supuesto, implica que algún proceso de firewall se está ejecutando en la máquina local. Este es el principal inconveniente de la herramienta. Sin embargo, se puede configurar cualquier otra acción arbitraria, como ejecutar algún script correctivo o enviar notificaciones por correo electrónico.

![Los 7 mejores sistemas de prevención de intrusiones (IPS) para 2021 Los 7 mejores sistemas de prevención de intrusiones (IPS) para 2021]()

Fail2Ban se suministra con varios activadores de detección preconstruidos llamados filtros, que cubren algunos de los servicios más comunes como Apache, Courrier, SSH, FTP, Postfix y muchos más. Como dijimos, las acciones de remediación se logran modificando las tablas de firewall del host. Fail2Ban admite Netfilter, IPtables o la tabla hosts.deny de TCP Wrapper. Cada filtro se puede asociar con una o varias acciones. Juntos, los filtros y las acciones se denominan cárcel.

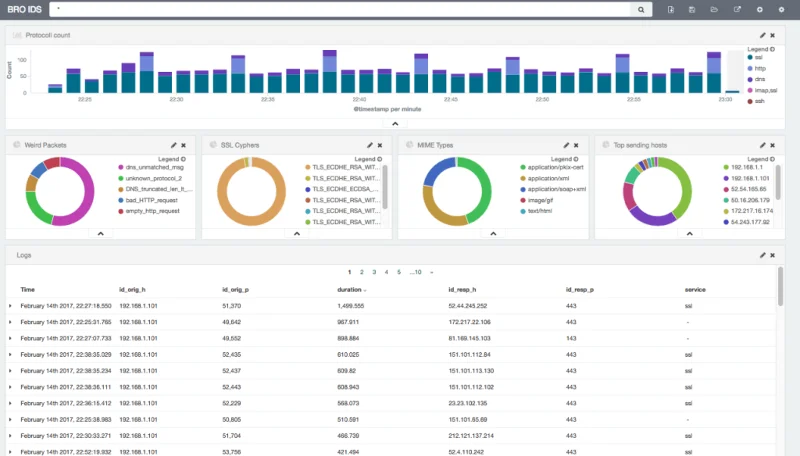

7. Bro Network Security Monitor

El Bro Monitor de red de seguridad es otra red del sistema de detección de intrusos libre con IPS-como la funcionalidad. Funciona en dos fases, primero registra el tráfico y luego lo analiza. Esta herramienta opera en múltiples capas hasta la capa de aplicación, lo que representa una mejor detección de intentos de intrusión dividida. El módulo de análisis del producto se compone de dos elementos. El primer elemento se llama Motor de eventos y su propósito es rastrear eventos desencadenantes como conexiones TCP o solicitudes HTTP. Los eventos son luego analizados por Policy Scripts, el segundo elemento. El trabajo de Policy Scripts es decidir si activar una alarma, lanzar una acción o ignorar el evento. Es la posibilidad de lanzar una acción que dota al Bro Network Security Monitor de su funcionalidad IPS.

![Los 7 mejores sistemas de prevención de intrusiones (IPS) para 2021 Los 7 mejores sistemas de prevención de intrusiones (IPS) para 2021]()

El Bro Network Security Monitor tiene algunas limitaciones. Solo rastreará la actividad HTTP, DNS y FTP y también monitoreará el tráfico SNMP. Sin embargo, esto es algo bueno, porque SNMP se usa a menudo para monitorear la red a pesar de sus graves fallas de seguridad. SNMP apenas tiene seguridad incorporada y utiliza tráfico no cifrado. Y dado que el protocolo se puede utilizar para modificar configuraciones, los usuarios malintencionados podrían aprovecharlo fácilmente. El producto también vigilará los cambios de configuración del dispositivo y las trampas SNMP. Se puede instalar en Unix, Linux y OS X pero no está disponible para Windows, lo que quizás sea su principal inconveniente. De lo contrario, esta es una herramienta muy interesante que vale la pena probar.