Linuxでの帯域幅の監視:2021年の上位5つのツール

Linuxがデータセンターでますます普及するにつれ、Linuxでの帯域幅の監視を検討し、最高のツールも検討しています。

残念ながら、分散型サービス拒否(DDoS)攻撃は、私たちが望んでいるよりも一般的です。これが、組織が組織やその他の脅威からも積極的に保護する必要がある理由です。これらのタイプの攻撃は厄介でシステムに大きな影響を与える可能性がありますが、比較的簡単に検出できます。

この投稿では、DDoS攻撃から資産を保護する方法を検討し、それを支援するいくつかの製品を確認します。

まず、DDoS攻撃とは何かについて説明します。あなたが発見しようとしているように、それらの動作原理は、それらの潜在的な影響が高いのと同じくらい単純です。また、これらの攻撃がどのように分類されるか、さまざまな種類の攻撃が実際にどのように異なるかについても説明します。次に、DDoS攻撃から保護する方法について説明します。コンテンツ配信ネットワークが攻撃者をサーバーから遠ざける方法と、ロードバランサーが攻撃を検出して攻撃者を遠ざける方法を見ていきます。しかし、実際にサーバーに到達する可能性のあるまれな攻撃については、ローカル保護が必要です。これは、セキュリティ情報およびイベント管理(SIEM)システムが役立つ場合があるため、次の業務は、見つけた最高のSIEMシステムのいくつかを確認することです。

DDoSについて

サービス拒否(DoS)攻撃は、正当なエンドユーザーがWebサイトやアプリケーションなどの標的となるシステムの可用性に影響を与える悪意のある試みです。通常、攻撃者は大量のパケットまたは要求を生成し、最終的にターゲットシステムを圧倒します。分散型サービス拒否(DDoS)攻撃は、攻撃者が複数の侵害されたソースまたは制御されたソースを使用して攻撃を生成する特定のタイプのDoS攻撃です。DDoS攻撃は、攻撃するOSIモデルのどのレイヤーに従って分類されることが多く、ほとんどの攻撃はネットワークレイヤー(レイヤー3)、トランスポート(レイヤー4)、プレゼンテーション(レイヤー6)、およびアプリケーションレイヤー(レイヤー7)で発生します。 )。

下位層(3や4など)での攻撃は、通常、インフラストラクチャ層の攻撃として分類されます。これらは、これまでで最も一般的なタイプのDDoS攻撃であり、SYNフラッドなどのベクトルやUDPフラッドなどの他のリフレクション攻撃が含まれます。これらの攻撃は通常大量であり、ネットワークまたはアプリケーションサーバーの容量を過負荷にすることを目的としています。良い点は(攻撃を受けていることについて良いことは何でもありますが)、それらが明確なシグネチャを持ち、検出しやすいタイプの攻撃であるということです。

レイヤー6および7での攻撃については、アプリケーションレイヤー攻撃として分類されることがよくあります。これらの攻撃の頻度は低くなりますが、より高度になる傾向もあります。これらの攻撃は通常、インフラストラクチャレイヤーの攻撃に比べて量は少ないですが、アプリケーションの特定の高価な部分に集中する傾向があります。これらのタイプの攻撃の例には、ログインページや高価な検索APIへのHTTPリクエストのフラッド、さらにはWordPressXML-RPCフラッドが含まれます。これはWordPressピンバック攻撃とも呼ばれます。

DDoS攻撃からの保護

DDoS攻撃から効果的に保護するには、時間が重要です。これはリアルタイムタイプの攻撃であるため、リアルタイムの応答が必要です。それともそうですか?実際、DDoS攻撃から保護する1つの方法は、サーバー以外の場所に攻撃者を送ることです。

これを実現する1つの方法は、ある種のコンテンツ配信ネットワーク(CDN)を介してWebサイトを配信することです。CDNを使用すると、Webサイトのユーザー(正当なユーザーと潜在的な攻撃者の両方)がWebサーバーにアクセスすることはありませんが、CDNのユーザーにアクセスすることで、サーバーを保護し、DDoS攻撃がクライアントの比較的小さなサブセットにのみ影響を与えるようにします。

DDoS攻撃がサーバーに到達するのを防ぐ別の方法は、ロードバランサーを使用することです。ロードバランサーは、通常、着信サーバー接続を複数のサーバーに誘導するために使用されるアプライアンスです。それらが使用される主な理由は、追加の容量を提供することです。1台のサーバーで1分あたり最大500の接続を処理できるが、ビジネスが成長し、1分あたり700の接続があるとします。ロードバランサーを使用して2台目のサーバーを追加すると、2台のサーバー間で着信接続が自動的に分散されます。ただし、より高度なロードバランサーにはセキュリティ機能もありますたとえば、DDoS攻撃の症状を認識し、サーバーに過負荷をかける可能性のないダミーサーバーにリクエストを送信できます。このようなテクノロジーの効率はさまざまですが、優れた防御の第一線を構成します。

救助のためのセキュリティ情報とイベント管理

セキュリティ情報およびイベント管理(SIEM)システムは、DDoS攻撃から保護するための最良の方法の1つです。それらの動作方法により、ほぼすべての種類の疑わしいアクティビティを検出でき、通常の修復プロセスにより、攻撃が停止するのを防ぐことができます。SIEMは、多くの場合、DDoS攻撃に対する最後の防衛線です。それらは、他の保護手段を迂回することに成功したシステムに実際に到達する攻撃をトラップします。

SIEMの主な要素

SIEMシステムの各主要コンポーネントをより詳細に調査しようとしています。すべてのSIEMシステムにこれらすべてのコンポーネントが含まれているわけではなく、含まれている場合でも、異なる機能を持つ可能性があります。ただし、これらは、SIEMシステムで何らかの形で通常見られる最も基本的なコンポーネントです。

ログの収集と管理

ログの収集と管理は、すべてのSIEMシステムの主要コンポーネントです。それがなければ、SIEMはありません。SIEMシステムは、さまざまなソースからログデータを取得する必要があります。それを引っ張るか、別の検出および保護システムがそれをSIEMにプッシュすることができます。各システムには独自のデータの分類と記録の方法があるため、ソースが何であれ、データを正規化して均一にするのはSIEMの責任です。

正規化後、ログに記録されたデータは、悪意のある動作をできるだけ早く認識しようとして、既知の攻撃パターンと比較されることがよくあります。また、データは以前に収集されたデータと比較されることも多く、異常な活動の検出をさらに強化するベースラインの構築に役立ちます。

また読む: テストおよびレビューされた最高のクラウドロギングサービス

イベント応答

イベントが検出されたら、それに対して何かを行う必要があります。これが、SIEMシステムのイベント応答モジュールのすべてです。イベント応答はさまざまな形式をとることができます。最も基本的な実装では、アラートメッセージがシステムのコンソールに生成されます。多くの場合、電子メールまたはSMSアラートも生成できます。

しかし、最高のSIEMシステムはさらに一歩進んで、多くの場合、何らかの修復プロセスを開始します。繰り返しますが、これは多くの形をとることができるものです。最高のシステムには、完全なインシデント対応ワークフローシステムがあり、必要な対応を正確に提供するようにカスタマイズできます。また、予想どおり、インシデントの対応は均一である必要はなく、さまざまなイベントがさまざまなプロセスをトリガーする可能性があります。最高のシステムにより、インシデント対応ワークフローを完全に制御できます。DDoS攻撃などのリアルタイムイベントに対する保護を求める場合、イベント応答がおそらく最も重要な機能であることに注意してください。

ダッシュボード

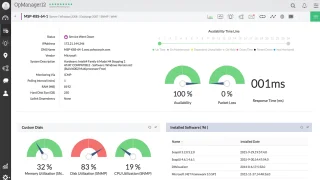

ログの収集および管理システムと応答システムを配置したら、次の重要なモジュールはダッシュボードです。結局のところ、それはSIEMシステムのステータス、ひいてはネットワークのセキュリティのステータスへの窓になります。これらは、多くのツールが複数のダッシュボードを提供する非常に重要なコンポーネントです。優先順位や関心は人によって異なるため、ネットワーク管理者に最適なダッシュボードはセキュリティ管理者のダッシュボードとは異なり、エグゼクティブにもまったく異なるダッシュボードが必要になります。

SIEMシステムをダッシュボードの数で評価することはできませんが、必要なダッシュボードを備えたものを選択する必要があります。これは間違いなく、ベンダーを評価するときに覚えておきたいことです。最高のシステムの多くは、組み込みのダッシュボードを適応させたり、好みに合わせてカスタマイズされたダッシュボードを構築したりすることができます。

報告

SIEMシステムの次の重要な要素はレポートです。まだ知らないかもしれませんが、DDoS攻撃を防止または阻止するのに役立ちませんが、最終的にはレポートが必要になります。上級管理職は、SIEMシステムへの投資が成果を上げていることを自分で確認する必要があります。適合性のためにレポートが必要になる場合もあります。SIEMシステムが適合性レポートを生成できる場合、PCI DSS、HIPAA、SOXなどの標準への準拠が容易になります。

レポートはSIEMシステムの中核ではないかもしれませんが、それでも不可欠なコンポーネントです。そして多くの場合、レポートは競合するシステム間の主要な差別化要因になります。レポートはキャンディーのようなもので、多すぎることはありません。そしてもちろん、最高のシステムでは、既存のレポートを適応させたり、カスタムレポートを作成したりできます。

DDoS攻撃から保護するためのトップツール

DDoS攻撃からの保護に役立つさまざまな種類のツールがありますが、セキュリティ情報やイベント管理ツールと同じレベルの直接保護を提供するツールはありません。これは、リストにあるすべてのツールが実際にはSIEMツールであるものです。私たちのリストにあるツールはどれも、DDoSを含む多くの異なるタイプの脅威に対してある程度の保護を提供します。ツールは個人的な好みの順にリストしていますが、6つすべてが優れたシステムであり、実際に試して環境にどのように適合するかを確認することをお勧めします。

1. SolarWindsセキュリティイベントマネージャー(無料トライアル)

あなたは以前にSolarWindsについて聞いたことがあるかもしれません。この名前は、ほとんどのネットワーク管理者に理由があります。同社の主力製品であるネットワークパフォーマンスモニターは、利用可能な最高のネットワーク帯域幅監視ツールの1つです。しかし、それだけではありません。同社は、Advanced SubnetCalculatorやSFTPサーバーなどの多数の無料ツールでも有名です。

SolarWindsには、ほぼすべてのネットワーク管理タスク用のツールがあり、SIEMが含まれています。が、SolarWindsのセキュリティイベントマネージャ(とも呼ばれるSEMは)最高のエントリーレベルのSIEMシステムとして説明され、それは、市場で最も競争力のエントリーレベルのSIEMシステムの可能性が高いです。SolarWindsのS EMを使用すると、SIEMシステムから期待していますすべてのものを持っています。優れたログ管理および相関機能、優れたダッシュボード、および印象的なレポートエンジンを備えています。

SolarWindsのセキュリティイベントマネージャは、あなたが他の重要なプロジェクトに多くの時間とリソースを集中することができ、最も疑わしい行動を警告します。このツールには、ネットワークを監視し、さまざまなログソースからのデータをつなぎ合わせて、潜在的な脅威をリアルタイムで特定するための何百もの組み込みの相関ルールがあります。また、すぐに使用できる相関ルールを取得するだけでなく、ログデータを正規化することで、ルールの無限の組み合わせを作成できます。さらに、プラットフォームには、既知の悪意のある人物に起因する行動を特定するために機能する脅威インテリジェンスフィードが組み込まれています。

DDoS攻撃によって引き起こされる潜在的な損害は、多くの場合、脅威を特定して対処を開始するまでの時間によって決まります。SolarWindsのセキュリティイベントマネージャは、特定の相関ルールがトリガされるたびに、それらを自動化することにより、あなたの応答を早めることができます。応答には、IPアドレスのブロック、特権の変更、アカウントの無効化、USBデバイスのブロック、アプリケーションの強制終了などが含まれます。ツールの高度なリアルタイム応答システムは、あらゆる脅威に積極的に対応します。また、署名ではなく動作に基づいているため、未知の脅威や将来の脅威から保護されます。この機能だけでも、DDoS保護のための優れたツールになります。

SolarWindsのセキュリティイベントマネージャは、ログおよびイベント情報を送信するノードの数でライセンスされています。そのコンテキストでは、ノードは、ログやイベントデータが収集される任意のデバイス(サーバー、ネットワークデバイス、デスクトップ、ラップトップなど)です。価格は、メンテナンスの初年度を含め、30台のデバイスで4,665ドルから始まります。他のライセンス階層は、最大2500台のデバイスで利用できます。購入する前に製品を試してみたい場合は、完全に機能する30日間の無料試用版をダウンロードできます。

2. RSA NetWitness

2016年以来、NetWitnessは、「詳細なリアルタイムのネットワーク状況認識と俊敏なネットワーク応答」をサポートする製品に焦点を当ててきました。同社の歴史は少し複雑です:によって買収された後、EMC、その後と合併デル、NeのTW itnessビジネスは今の一部であるRSAのの枝デルとして素晴らしいニュースです、RSAは、 ITセキュリティにおける固体評判を楽しんでいます。

RSA NetWitnessは、完全なネットワーク分析ソリューションを求める組織にとって優れた製品です。このツールには、アラートの優先順位付けに役立つビジネスに関する情報が組み込まれています。RSAによると、このシステムは「他のSIEMソリューションよりも多くのキャプチャポイント、コンピューティングプラットフォーム、脅威インテリジェンスソースにわたってデータを収集します」。行動分析、データサイエンス技術、脅威インテリジェンスを組み合わせた高度な脅威検出もあります。そして最後に、高度な応答システムは、脅威がビジネスに影響を与える前にそれらを取り除くのに役立つオーケストレーションおよび自動化機能を誇っています。

RSA NetWitnessの主な欠点の1つは、使用および構成が最も簡単な製品ではないことです。ただし、製品のセットアップと使用に役立つ包括的なドキュメントが多数あります。これは別のエンタープライズグレードの製品であり、詳細な価格情報を入手するにはRSAセールスに連絡する必要があります。

3. ArcSight Enterprise Security Manager

ArcSight Enterprise Security Managerは、セキュリティの脅威を特定して優先順位を付け、インシデント対応アクティビティを整理および追跡し、監査およびコンプライアンスアクティビティを簡素化するのに役立ちます。これはやや複雑な歴史を持つ別の製品です。以前はHPブランドで販売されていましたが、現在は別のHP子会社であるMicroFocusと合併しています。

アークサイトのEnterprise Security Managerは15年以上の周りされています別の非常に人気のSIEMツールです。このツールは、さまざまなソースからのログデータをコンパイルし、広範なデータ分析を実行して、悪意のあるアクティビティの兆候を探します。また、脅威をすばやく簡単に特定できるようにするために、このツールを使用すると、分析結果をリアルタイムで表示できます。

機能面では、この製品はあまり望まれることはありません。強力な分散リアルタイムデータ相関、ワークフロー自動化、セキュリティオーケストレーション、およびコミュニティ主導のセキュリティコンテンツを備えています。アークサイトのEnterprise Security Managerは、他と統合アークサイトのような製品のArcSightデータプラットフォームおよびイベント・ブローカーまたはアークサイト調査します。これは、ほとんどすべての高品質SIEMツールと同様に、詳細な価格情報を入手するために営業チームに連絡する必要がある、さらに別のエンタープライズグレードの製品です。

4. SplunkEnterpriseのセキュリティ

Splunk Enterprise Security(またはSplunk ESと呼ばれることもあります)は、おそらく最も人気のあるSIEMシステムの1つであり、分析機能で特に有名です。このツールは、システムのデータをリアルタイムで監視し、脆弱性と異常なアクティビティの兆候を探します。

セキュリティ対応はSplunkESのもう1つの強力なスーツであり、DDoS攻撃に対処する際に重要です。このシステムは、SplunkがAdaptive Response Framework(ARF)と呼んでいるものを使用しており、55を超えるセキュリティベンダーの機器と統合されています。ARFは、マニュアル作業をスピードアップ、自動化された応答を実行します。これにより、すぐに優位に立つことができます。それに、シンプルで整頓されたユーザーインターフェイスを追加すれば、優れたソリューションが得られます。その他の興味深い機能には、著名人のユーザーがカスタマイズアラートを示しており、機能・アセット・研究者の悪質な活動にフラグを立てると、さらに問題を防止するために。

Splunk ESはエンタープライズグレードの製品であるため、エンタープライズサイズの値札が付いています。エンタープライズグレードのシステムではよくあることですが、SplunkのWebサイトから価格情報を入手することはできません。見積もりを取得するには、営業部門に連絡する必要があります。しかし、その価格にもかかわらず、これは素晴らしい製品であり、Splunkに連絡して、利用可能な無料トライアルを利用することをお勧めします。

5. McAfee Enterprise Security Manager

マカフィーはITセキュリティ分野のもう1つの一般的な名前であり、おそらく紹介する必要はありません。ただし、ウイルス保護製品でよく知られています。マカフィーエンタープライズS ecurityのMのanagerは単なるソフトウェアではありません。これは実際には、仮想形式または物理形式のいずれかで入手できるアプライアンスです。

その分析機能の面では、多くの人が考えるのMcAfee Enterprise Security Managerのがあることを最高のSIEMツールの一つ。システムは、さまざまなデバイスにわたってログを収集します。正規化機能に関しても、一流です。相関エンジンは、異種のデータソースを簡単にコンパイルし、発生したセキュリティイベントを簡単に検出できるようにします。これは、DDoS攻撃などのリアルタイムイベントから保護しようとする場合の重要な機能です。

ただし、McAfeeソリューションには、Enterprise SecurityManagerだけではありません。本当に完全なSIEMソリューションを取得するには、また、必要なエンタープライズログマネージャとイベントレシーバを。幸いなことに、3つの製品すべてを単一のアプライアンスにパッケージ化できるため、取得とセットアップのプロセスがいくらか簡単になります。購入する前に製品を試してみたい方は、無料トライアルをご利用いただけます。

Linuxがデータセンターでますます普及するにつれ、Linuxでの帯域幅の監視を検討し、最高のツールも検討しています。

PostgreSQLは非常に成熟したオープンソースデータベース管理システムです。2023年最新の最高のPostgreSQL監視ツールを見てみましょう!

組織のBYODの取り組みをサポートし、最高のモバイルデバイス管理ツールのレビューを通じて、企業のセキュリティと生産性を向上させる方法を見つけましょう。

マネージドファイル転送(MFT)の主要なプログラムと、FTPやWebベースのファイル転送を超える最適なツールを比較します。

Wake-on-LANテクノロジーは、コンピューターの電源をリモートでオンにするための非常に便利な手段です。最新のWake-on-LANツールを確認しましょう。

Windowsのパワーユーザーの場合、PCでさまざまな操作を実行する方法が、複数のアプローチを持っており、

Ping スイープはさまざまな方法で活用できます。ベスト 10 の Ping スイープ ツールの方法と紹介について説明しますので、読み続けてください。

Web サイトは重要であり、適切なパフォーマンスを得るために常に注意深く監視する必要があります。ここでは、Web サイトを監視するための最適なツールをいくつか紹介します。

ネットワーク管理ソフトウェア市場は非常に混雑しています。最適なネットワーク管理ツールの推奨事項に従って、検索を短縮します。

ここでは、任意の数のマシンを管理する煩わしさを軽減するための最高のソフトウェア展開ツールをいくつか紹介します。