6 лучших инструментов управления сетью, которые отслеживают производительность

Рынок программного обеспечения для управления сетью очень переполнен. Сократите свой поиск, следуя нашим рекомендациям по лучшим инструментам управления сетью.

Nmap - мощный инструмент сетевого сканирования для Linux , BSD и других операционных систем. Он имеет множество отличных функций, таких как сканирование IP-адресов на предмет открытых портов, отображение активных устройств в сети, определение служб, работающих на объектах сканирования, и многое другое.

В этом руководстве мы рассмотрим, как использовать этот мощный инструмент сетевого администрирования в Linux, и расскажем, как использовать некоторые из его наиболее полезных функций, включая сканирование хоста, отображение сети и многое другое!

Примечание. Nmap - это инструмент командной строки. Если вам нужен хороший инструмент для построения карт сети, но вы не являетесь поклонником терминала, попробуйте Zenmap . Это интерфейс с графическим интерфейсом для Nmap, который имеет те же функции, но упакован в удобный интерфейс.

Сканирование одного хоста

Одной из основных функций Nmap является его способность сканировать цель (хост AKA) на предмет открытых портов, системной информации и т. Д. Чтобы начать сканирование, запустите окно терминала в Linux, нажав Ctrl + Alt + T или Ctrl + Shift + T. . Оттуда переведите терминал в режим Root с помощью su или sudo -s .

вс -

Или

sudo -s

После получения Root-доступа в терминале можно выполнить базовое сканирование, запустив nmap вместе с целевым IP-адресом, именем хоста или веб-сайтом.

Примечание: чтобы Nmap сканировал доменные имена удаленных веб-сайтов, вам может потребоваться добавить https: // перед адресом.

Nmap целевой-локальный-или-удаленный-IP-адрес

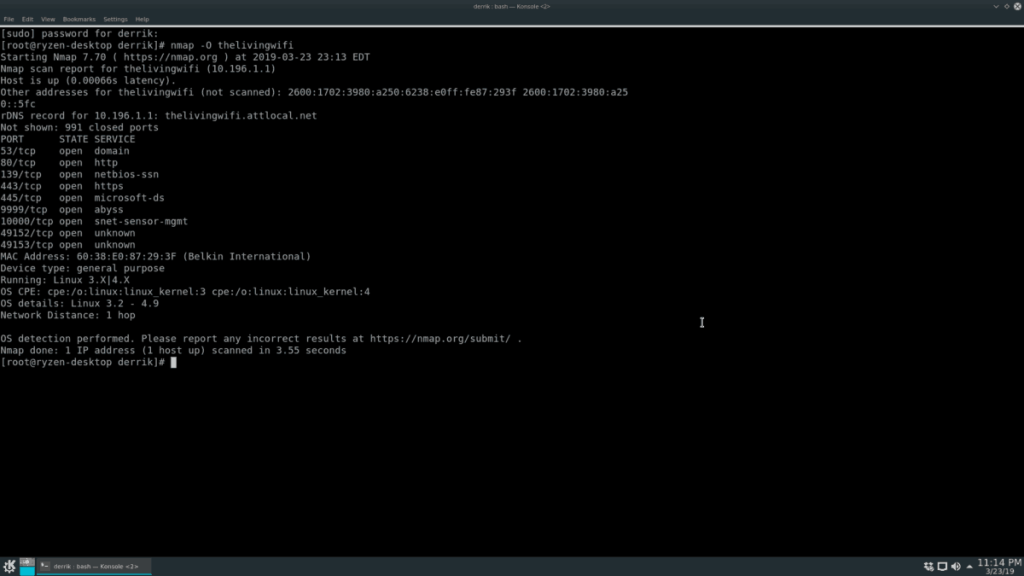

Вам нужно выяснить, в какой операционной системе работает ваша цель? Используйте опцию O.

nmap -O целевой-локальный-или-удаленный-IP-адрес

Выполнение сканирования с помощью команды O показывает информацию ОС о целевом сканировании Nmap, но для некоторых этой информации недостаточно. К счастью, переключатель командной строки V может отображать даже больше информации (открытые порты и т. Д.)

nmap -O -v целевой-локальный-или-удаленный-IP-адрес

Для получения дополнительных сведений дважды используйте переключатель V.

nmap -O -vv целевой-локальный-или-удаленный-IP-адрес

Сканировать несколько хостов

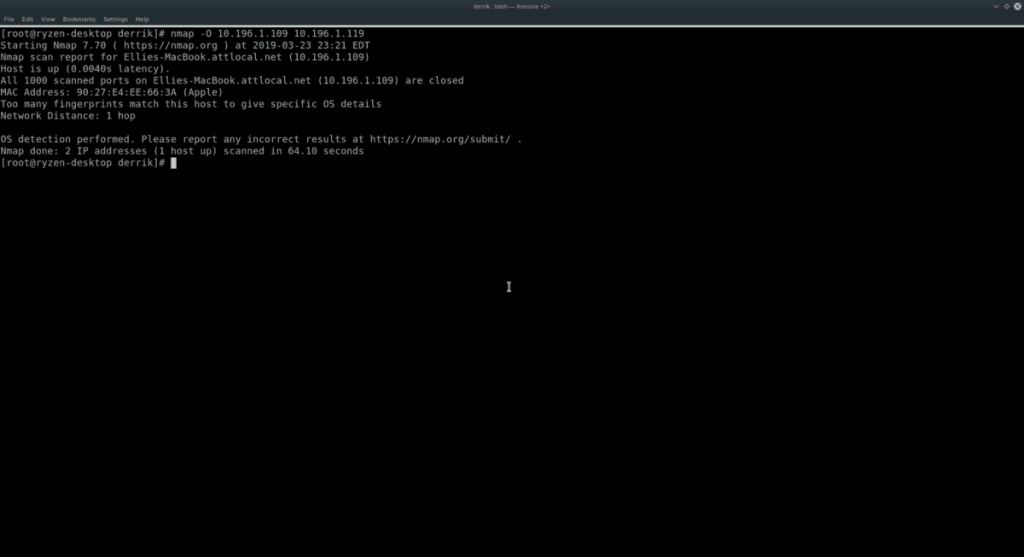

С Nmap можно сканировать несколько хостов одновременно. Для этого напишите команду, которую вы будете использовать для одной цели, но добавьте другие адреса в конце команды. Например, чтобы проверить, каковы две отдельные целевые операционные системы, вы должны:

nmap -O целевой-локальный-или-удаленный-IP-адрес-1 целевой-локальный-или-удаленный-IP-адрес-2

Чтобы найти дополнительную информацию о двух хостах, просканированных выше, используйте переключатель V.

nmap -O -v целевой-локальн��й-или-удаленный-IP-адрес-1 целевой-локальный-или-удаленный-IP-адрес-2

или

nmap -O -vv целевой-локальный-или-удаленный-IP-адрес-1 целевой-локальный-или-удаленный-IP-адрес-2

Nmap не имеет ограничений на количество отдельных имен хостов или IP-адресов, которые вы добавляете в конец команды, поэтому не стесняйтесь добавлять столько, сколько вам нужно!

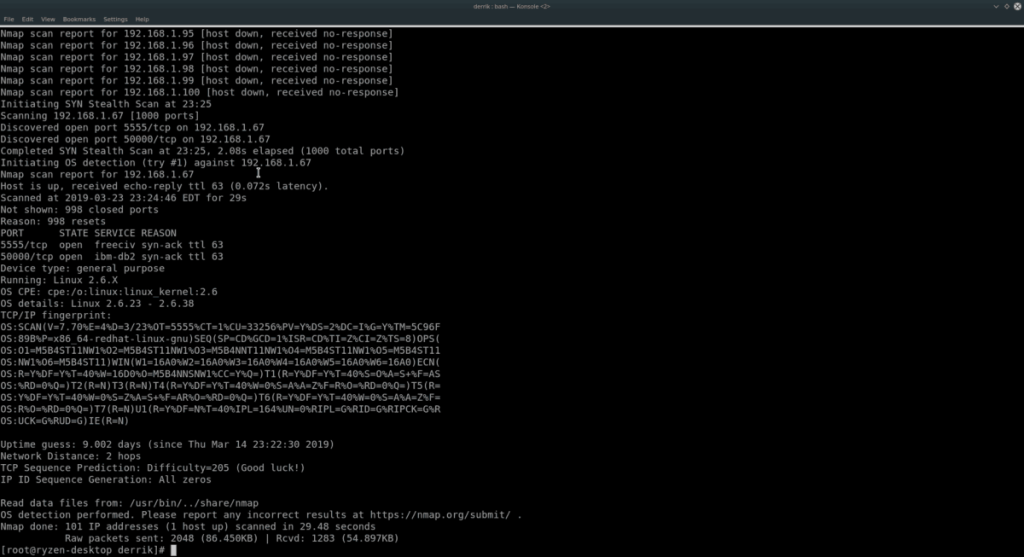

Сканировать IP-диапазон

Сканирование отдельных хостов путем их перечисления один за другим - это один из способов решения проблемы. Тем не менее, если у вас есть много компьютеров или сетевых устройств, на которые нужно обратить внимание, разумнее выполнить сканирование диапазона IP-адресов с помощью Nmap.

Чтобы выполнить сканирование диапазона IP-адресов, запустите Nmap для IP- адреса , используя переключатель sn . Например, чтобы просканировать локальную сеть, работающую в диапазоне 192.168.1, попробуйте следующий пример.

Примечание: не забудьте заменить X и Y в приведенной ниже команде на максимальное количество IP-адресов для сканирования. Например, 0-50, 1-100 и т. Д.

nmap -sS 192.168.1.XY

Если вы хотите получить больше информации при сканировании диапазона IP-адресов, подумайте о добавлении переключателей командной строки O и VV .

nmap -sS -O -vv 192.168.1.XY

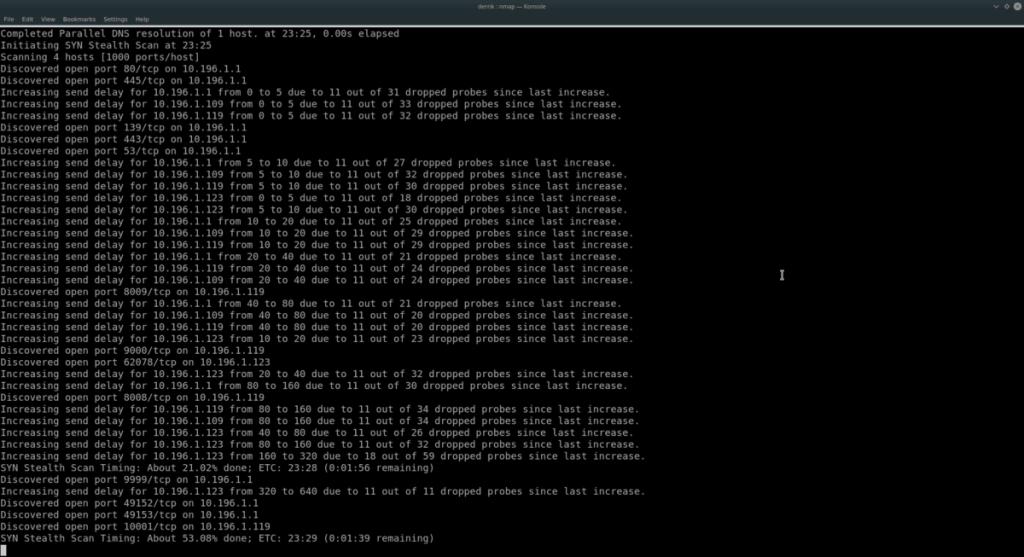

Если ваша сеть работает на 10.196.1.1, попробуйте:

nmap -sS 10.196.1.XY

Или

nmap -sS -O -vv 10.196.1.XY

Не использовать 10.196.1.1 или 192.168.1.0? Определите диапазон IP-адресов, которые вы хотите просканировать, и используйте следующий пример ниже.

Примечание: Nmap может сканировать любой диапазон IP-адресов . Для достижения наилучших результатов проконсультируйтесь с IP-адресом маршрутизатора вашей локальной сети и начните с него.

nmap -sS xxxx-yy

Или

nmap -sS -O -vv xxxx-yy

Сканировать подсеть

Использование инструмента Nmap для просмотра диапазона IP-адресов является эффективным. Альтернативой сканированию диапазона является сканирование всех устройств в подсети. Для этого введите базовый IP-адрес вашего маршрутизатора (или того, что вы используете для доставки сетевого подключения на каждый компьютер в сети) и используйте нотацию / 24 .

Например, чтобы просканировать каждый IP-адрес на маршрутизаторе, работающем с базовым IP-адресом 192.168.1.1, вы должны:

nmap -sS 192.168.1.1/24

Для получения дополнительной информации об этом сканировании добавьте O и VV .

nmap -sS -O -vv 192.168.1.1/24

Или, для устройства маршрутизатора с базовым IP-адресом 10.196 .1.1, попробуйте вместо этого эту команду.

nmap -sS 10.196.1.1/24

Или, для получения дополнительной информации, выполните:

nmap -sS -O -vv 10.196.1.1/24

Примеры 192.168.1.1 и 10.196.1.1 должны работать в большинстве случаев. Однако это не единственные существующие начальные IP-адреса. Если вам нужно сканировать устройства в подсети и не использовать эти базовые IP-адреса, попробуйте следующий пример:

nmap -sS xxxx / 24

Или

nmap -sS -O -vv xxxx / 24

Дополнительная информация о Nmap

В этом руководстве мы лишь поверхностно коснулись того, что Nmap может делать в Linux. Если вы хотите узнать об этом больше, запустите nmap с ключом –help . Он распечатает все доступные параметры и команды.

nmap --help

Рынок программного обеспечения для управления сетью очень переполнен. Сократите свой поиск, следуя нашим рекомендациям по лучшим инструментам управления сетью.

Проверка связи может быть использована в ваших интересах многими способами. Читайте дальше, пока мы обсуждаем, как и представляем 10 лучших инструментов проверки Ping, которые вы можете найти.

Веб-сайты важны и должны постоянно контролироваться для адекватной работы. Вот некоторые из лучших инструментов для мониторинга веб-сайтов.

Вот некоторые из лучших инструментов для развертывания программного обеспечения, которые облегчают управление любым количеством машин.

Если вы работаете в сфере здравоохранения или каким-либо образом связаны с ИТ в этой отрасли, скорее всего, вы слышали о HIPAA. Переносимость медицинского страхования

sFlow - это протокол анализа потока, который встроен во многие сетевые устройства. Мы рассматриваем пятерку лучших бесплатных сборщиков и анализаторов sFlow.

Чтобы помочь вам выбрать правильный, мы представили лучшие инструменты безагентного мониторинга инфраструктуры и дали вам быстрый обзор каждого из них.

Безопасность электронной почты - важная задача поставщиков управляемых услуг. Мы рассматривали SolarWinds Mail Assure, один из лучших инструментов для этой цели.

Для сетевого монитора Windows требуются инструменты с ограниченными требованиями. Сегодня мы познакомились с лучшими инструментами сетевого мониторинга для Windows 10.

Оптимизация WAN часто является экономичной альтернативой увеличению пропускной способности. Читайте дальше, когда мы рассмотрим некоторые из лучших инструментов оптимизации WAN.