9 من أفضل أدوات استكشاف أخطاء الشبكة وإصلاحها التي قمنا بمراجعتها في عام 2021

استكشف مجموعة مختارة من أفضل أدوات استكشاف أخطاء الشبكة وإصلاحها من أجل تقدير شامل للأداء وتحسين التفاعل مع الشبكة.

RDP ، الذي يرمز إلى بروتوكول سطح المكتب البعيد ، هو بروتوكول طورته شركة Microsoft يهدف إلى تزويد المستخدمين النهائيين بواجهة مستخدم رسومية (GUI) لمساعدتهم على الاتصال بأجهزة كمبيوتر أو أجهزة أخرى عبر الشبكة.

يجب نشر خادم RDP على الجهاز الذي يجب الوصول إليه ، بينما يجب أن يستخدم جزء وحدة التحكم عميل RDP الذي يطابق الخادم. في حين أن تطبيقات العميل أكثر تنوعًا وتأتي في نكهات مختلفة ، فإن خوادم RDP أكثر تقييدًا قليلاً.

ما هو RDP؟

كان لـ RDP (ولا يزال) العديد من الأسماء ، لكنه يعني في الأساس نفس الشيء. يمكن للمستخدمين استخدامه للتحكم في الكمبيوتر البعيد من مسافة عبر اتصال الإنترنت ، باستخدام أجهزة الإدخال المادية الخاصة بهم ، والتي يتم مشاركتها مع الجهاز البعيد.

تاريخ موجز لـ RDP

شهد Windows NT 4.0 Terminal Server Edition المحاولة الأولى للوصول إلى سطح المكتب البعيد عندما تم تنفيذ ميزة Terminal Server في هذا الإصدار من نظام التشغيل NT 4.0.

حدد Windows 2000 اللحظة التي تمت فيها إعادة تسمية الخدمة Terminal Services وأصبحت مكونًا اختياريًا في عائلة Windows NT OS. تمت إعادة تسمية ميزة Terminal Services في النهاية إلى Remote Desktop Services (RDS) في عام 2009 ، باستخدام Windows Server 2008 R2.

ومع ذلك ، بدأ تضمين عميل اتصال سطح المكتب البعيد افتراضيًا في أنظمة التشغيل قبل عام 2009 بكثير. بدءًا من Windows XP (2001) ، تضمن كل إصدار من Windows عميل RDP مثبت مسبقًا.

في الوقت الحاضر ، قطع RDP شوطًا طويلاً ويوفر لنا وصولاً سلسًا لسطح المكتب البعيد ، وأمانًا محسّنًا ، والعديد من الميزات المتعلقة بإمكانية الوصول والأداء والتوافق.

كيفية استخدام RDP على نظام Windows؟

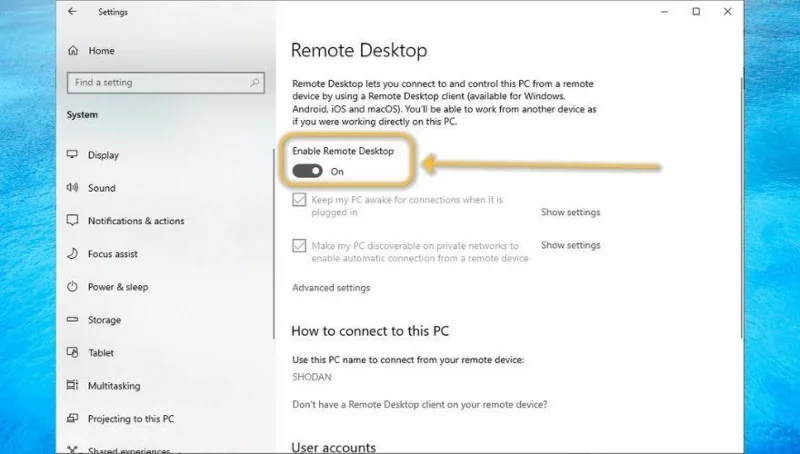

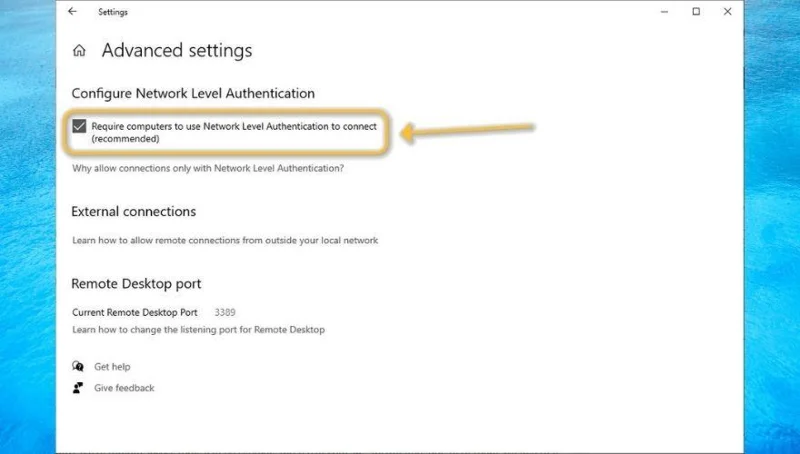

كما ذكرنا سابقًا ، يحتوي Windows على ميزات RDP مضمنة. ومع ذلك ، هذا لا يعني أن ميزات Remote Desktop Access يتم تمكينها افتراضيًا لأنها يمكن أن تشكل أيضًا تهديدًا أمنيًا ، نظرًا لأن التكوين الخاطئ لها يمكن أن يمنح المهاجمين الوصول إلى نظامك.

مع وضع ذلك في الاعتبار ، تحقق من الخطوات أدناه وتعرف على كيفية تمكين RDP على جهاز الكمبيوتر الشخصي الذي يعمل بنظام Windows:

تهانينا ، الآن يجب أن يكون لديك وصول RDP إلى جهاز الكمبيوتر الخاص بك. ومع ذلك ، لاحظ أن الخطوات المذكورة أعلاه يجب أن تضمن فقط الوصول عن بعد على شبكة محلية.

وبالتالي ، إذا كنت ترغب في منح الآخرين حق التفاعل مع جهاز الكمبيوتر الخاص بك عن بعد ، فأنت بحاجة إلى تنفيذ مجموعة من خطوات التكوين الإضافية.

بافتراض أنك قمت بالفعل بتمكين وصول RDP إلى جهاز الكمبيوتر الخاص بك ، انقر فوق تحديد المستخدمين الذين يمكنهم الوصول عن بعد إلى الارتباط التشعبي لجهاز الكمبيوتر هذا في نفس النافذة كما وصفنا في الخطوات أعلاه.

الآن يجب أن تشاهد قائمة فارغة ، مع فحص سريع للحالة يعلمك أن حسابك الحالي لديه بالفعل وصول إلى سطح المكتب البعيد. يمكنك النقر فوق الزر "إضافة" والبحث عن مستخدمين آخرين على جهاز الكمبيوتر الخاص بك تريد منحهم حقوق RDP.

لاحظ أنه إذا كان هناك حساب واحد فقط (حسابك) على جهاز الكمبيوتر وترغب في منح حق الوصول للآخرين ، فسيتعين عليك إما إنشاء حسابات مستخدمين جديدة لاستخدام RDP أو مشاركة بيانات الاعتماد الخاصة بك مع الآخرين ، وهو أمر غير مستحسن.

كيفية تمكين RDP عبر الإنترنت

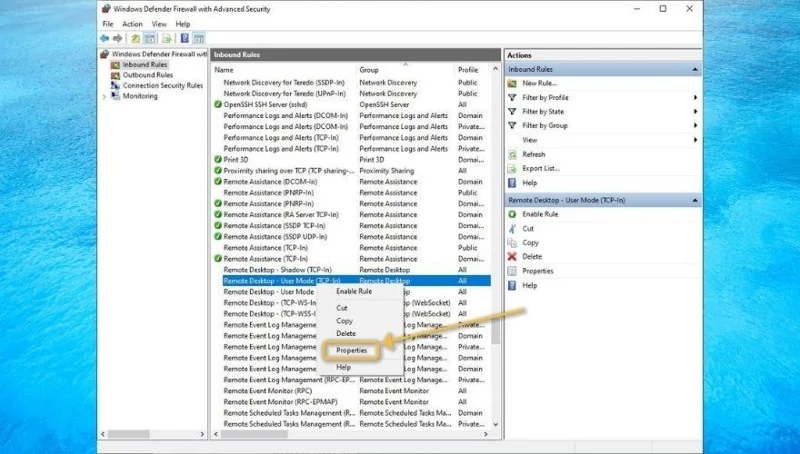

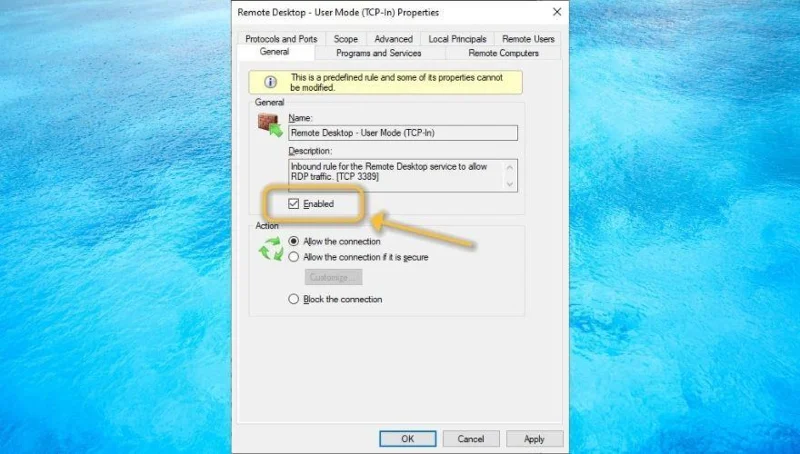

استخدام جدار حماية Windows

باستخدام ميناء الشحن

بدلاً من ذلك ، يمكنك الاطلاع على دليلنا ، والذي يتضمن نصائح حول إعادة توجيه المنافذ على جهاز التوجيه الخاص بك باستخدام أداة خارجية.

لاحظ أنه إذا كان لديك عنوان IP ديناميكي ، فسوف يتغير باستمرار ، مما يعني أنه سيتعين عليك تغيير إعدادات إعادة توجيه المنفذ على جهاز التوجيه الخاص بك في كل مرة يحدث ذلك.

ومع ذلك ، يمكنك أيضًا استخدام خدمات DNS الديناميكية التي ستوفر لك مجالًا ، وتكتشف تلقائيًا أي تغيير في IP على نظامك ، وربط عنوان IP (بغض النظر عن عدد المرات التي يتغير فيها) بهذا المجال.

كيفية الاتصال بجهاز RDP على نظام Windows

إذا تم القيام به بشكل صحيح ، يجب أن تقوم بتسجيل الدخول إلى النظام البعيد. لاحظ أنه قبل تسجيل الدخول ، يمكنك أيضًا الضغط على زر إظهار الخيارات وتكوين إعدادات إضافية فيما يتعلق بالعرض والموارد المحلية والأداء ومصادقة الخادم وبوابة سطح المكتب البعيد (RDG) .

تجدر الإشارة أيضًا إلى أنه يمكنك أيضًا الوصول عن بُعد إلى جهاز الكمبيوتر الشخصي الذي يعمل بنظام Windows من جهاز Mac ، ولكن هناك خطوات إضافية تحتاج إلى اتخاذها نظرًا لأنهما نظامان تشغيل مختلفان تمامًا.

كيفية استخدام RDP بأمان

لا يمكننا التأكيد على هذا بما فيه الكفاية ، ولكن RDP يمكن أن يكون سلاحًا خطيرًا للمهاجمين للسيطرة على نظامك وجمع المعلومات الحساسة. هذا هو السبب أيضًا في أننا نوصي بعدم تمكين RDP إذا كنت لا تفهم تمامًا كيف يمكن أن يضر بنظامك.

من ناحية أخرى ، إذا كنت على استعداد للمخاطرة ، فليس هناك الكثير مما يمكننا فعله لإيقافك. ومع ذلك ، يمكننا أن نعلمك بعض نصائح الممارسة الصحية التي يمكنك تطبيقها لتقليل المخاطر المرتبطة بالوصول إلى سطح المكتب البعيد.

بدائل RDP

من المؤكد أنك سمعت عن أدوات الجهات الخارجية التي تتيح لك الوصول وحتى التحكم في جهاز الكمبيوتر الخاص بك ، ومعظمها لا يتطلب أي تكوين. ما عليك سوى تثبيتها على كلا الطرفين ، وتوجيهها إلى بعضها البعض ، وهذا كل ما في الأمر.

بينما ذكرنا أن بعض أدوات الوصول عن بُعد التابعة لجهات خارجية يمكن أن تكون سطحية وتضر بجهاز الكمبيوتر الخاص بك ، لحسن الحظ ، ليست جميعها على هذا النحو. في الواقع ، قمنا بتجميع قائمة بأدوات الوصول عن بُعد الرائعة للكمبيوتر الشخصي التي يمكنك استخدامها بأمان.

يمكن أن يكون RDP محفوفًا بالمخاطر في الأيدي الخطأ

بشكل عام ، يمكنك معرفة سبب استمرار شعبية RDP بين مستخدمي الكمبيوتر الشخصي وكيف يمكن أن تساعدك في أداء مجموعة متنوعة من المهام على جهاز الكمبيوتر دون أن تكون بجانبه. نظرًا للوضع الحالي والطلب المتزايد على العمل من المنزل ، يمكننا القول إنه منقذ حقيقي.

ومع ذلك ، لا يمكننا تجاهل مخاطر إساءة استخدام أدوات RDP حيث يمكنها أيضًا تسهيل الوصول غير المرغوب فيه والخروقات وسرقة البيانات وحتى الهجمات الإلكترونية الكاملة.

في نهاية اليوم ، لا يهم ما إذا كنت تفضل استخدام عميل سطح المكتب البعيد المدمج في Windows أو اللجوء إلى حل جهة خارجية ، طالما أنك تمارس نصائح أمان صحية.

استكشف مجموعة مختارة من أفضل أدوات استكشاف أخطاء الشبكة وإصلاحها من أجل تقدير شامل للأداء وتحسين التفاعل مع الشبكة.

سوق برامج إدارة الشبكة مزدحم للغاية. اختصر بحثك باتباع توصياتنا لأفضل أدوات إدارة الشبكة.

يمكن استخدام عمليات المسح بينغ لمصلحتك بعدة طرق. تابع القراءة بينما نناقش كيفية تقديم أفضل 10 أدوات مسح لـ Ping يمكنك العثور عليها.

مواقع الويب مهمة ويجب مراقبتها عن كثب باستمرار لتحقيق الأداء المناسب. فيما يلي بعض أفضل الأدوات لمراقبة مواقع الويب.

إليك نظرة على بعض من أفضل أدوات نشر البرامج لتخفيف آلام إدارة أي عدد من الأجهزة

sFlow هو بروتوكول لتحليل التدفق مضمن في العديد من أجهزة الشبكات. نقوم بمراجعة أفضل خمسة جامعات ومحللات التدفق الحر.

لمساعدتك في اختيار الأداة المناسبة ، تم تقديم أفضل أدوات مراقبة البنية التحتية بدون وكيل وإعطائك مراجعة سريعة لكل منها.

مع تزايد شعبية Linux في مراكز البيانات ، تم إلقاء نظرة على عرض النطاق الترددي على نظام Linux ومراجعة أفضل الأدوات أيضًا.

أمان البريد الإلكتروني هو مهمة مهمة لمقدمي الخدمات المُدارة. كنا نراجع SolarWinds Mail Assure ، أحد أفضل الأدوات لهذا الغرض.

إذا كنت من مستخدمي Windows المتميزين ، فمن المحتمل أنك تعرف وتفهم كيف يمكن أن يؤدي إجراء عمليات مختلفة على جهاز الكمبيوتر الخاص بك إلى أكثر من نهج واحد و