As 10 melhores ferramentas e software de scanner de rede para usar

Descubra as melhores ferramentas de varredura de rede e saiba como gerenciar sua rede com mais eficiência.

ITIL é uma estrutura relativamente difundida e muito completa para gerenciamento de serviços de TI. Originalmente do Reino Unido e projetado para servir tanto ao governo quanto a empresas privadas, é um conjunto de processos, recomendações e práticas altamente estruturados. Ele é separado em várias áreas específicas, sendo o gerenciamento de segurança nada mais do que um dos muitos aspectos dele. Mas como a segurança é um tópico tão importante - especialmente quando se considera o cenário de ameaças moderno e como as organizações são constantemente alvos de hackers inescrupulosos - decidimos dar uma olhada em algumas das melhores ferramentas de gerenciamento de segurança ITIL.

Começaremos explicando com mais detalhes o que é ITIL antes de passar para a área específica de gerenciamento de segurança ITIL. A seguir, apresentaremos o conceito de Gerenciamento de Segurança de Informações e Eventos, descreveremos em que ele consiste e como pode se relacionar com o gerenciamento de segurança ITIL. Finalmente chegaremos à parte interessante e apresentaremos uma revisão rápida de algumas das melhores ferramentas de gerenciamento de segurança ITIL, descrevendo os melhores recursos e funcionalidades de cada ferramenta.

ITIL em poucas palavras

ITIL, que costumava representar Biblioteca de Infraestrutura de Tecnologia da Informação, começou na década de 80 como um esforço da Agência Central de Computadores e Telecomunicações (CCTA) do governo do Reino Unido para desenvolver um conjunto de recomendações e práticas padrão para gerenciamento de serviços de TI no governo e o setor privado também. Ele se originou como uma coleção de livros, cada um cobrindo uma prática específica no gerenciamento de serviços de TI e foi construído em torno de uma visão baseada em modelo de processo de controle e gerenciamento de operações.

Composto inicialmente por mais de 30 volumes, foi posteriormente um pouco simplificado e os serviços foram agrupados, reduzindo o número de volumes para 5. Ainda está em constante evolução e a última versão do livro Foundation foi publicado em fevereiro passado, ITIL agrupa vários elementos de gerenciamento de serviços de TI em práticas, com ITIL Security Management sendo apenas um de muitos.

Sobre o gerenciamento de segurança ITIL

Quanto ao processo de gerenciamento de segurança ITIL, ele “descreve a adequação estruturada da segurança da informação na organização de gerenciamento”. É amplamente baseado no código de prática para o sistema de gerenciamento de segurança da informação (ISMS), agora conhecido como ISO / IEC 27001.

O principal objetivo da gestão da segurança é, obviamente, garantir a segurança da informação adequada. E, por sua vez, o objetivo principal da segurança da informação é proteger os ativos da informação contra riscos, mantendo assim seu valor para a organização. Normalmente, isso é expresso em termos de garantia de sua confidencialidade, integridade e disponibilidade, mas também com propriedades ou objetivos relacionados, como autenticidade, responsabilidade, não repúdio e confiabilidade.

Existem dois aspectos principais do gerenciamento de segurança. Em primeiro lugar, estão os requisitos de segurança que podem ser definidos dentro de acordos de nível de serviço (SLA) ou outros requisitos especificados em contratos, legislação, bem como políticas internas ou externas. O segundo aspecto é simplesmente a segurança básica que garante o gerenciamento e a continuidade do serviço. De certa forma, está relacionado ao primeiro aspecto, pois é necessário alcançar um gerenciamento de nível de serviço simplificado para a segurança da informação.

Embora o gerenciamento de segurança ITIL seja um conceito amplo, é um pouco mais circunscrito no contexto das ferramentas de software. Ao falar sobre ferramentas de gerenciamento de segurança, vários tipos de ferramentas podem vir à mente. Um tipo, entretanto, parece ser mais interessante do que os outros: ferramentas de gerenciamento de informações e eventos de segurança (SIEM).

Apresentando o gerenciamento de eventos e informações de segurança (SIEM)

Em sua forma mais simples, Security Information and Event Management é o processo de gerenciamento de informações e eventos de segurança. Concretamente, um sistema SIEM não oferece nenhuma proteção real. Isso é diferente, por exemplo, do software antivírus que impede ativamente os vírus de infectar os sistemas protegidos. O objetivo principal do SIEM é facilitar a vida dos administradores de rede e segurança. Um sistema SIEM típico simplesmente coleta informações de vários sistemas - incluindo dispositivos de rede e outros sistemas de detecção e proteção. Em seguida, ele correlaciona todas essas informações, reunindo eventos relacionados e reage a eventos significativos de várias maneiras. Os sistemas SIEM também incluem alguma forma de relatório e, mais importante, painéis e subsistemas de alerta.

O que há em um sistema SIEM

Os sistemas SIEM variam muito de fornecedor para fornecedor. Há, no entanto, um certo número de componentes neles que parecem estar presentes em muitos deles. Nem todos incluirão todos esses componentes e, quando o fizerem, podem funcionar de maneira diferente. Vamos revisar alguns dos componentes mais importantes - e mais comuns - dos sistemas SIEM com mais detalhes.

Coleta e gerenciamento de toras

A coleta e o gerenciamento de logs são, sem dúvida, o componente mais importante de um sistema SIEM. Sem ele, não há SIEM. A primeira coisa que um sistema SIEM deve fazer é adquirir dados de log de uma variedade de fontes diferentes. Ele pode puxá-lo - usando, por exemplo, um agente instalado localmente - ou diferentes dispositivos e sistemas podem colocá-lo na ferramenta SIEM.

Uma vez que cada sistema tem sua própria maneira de categorizar e registrar dados, a próxima tarefa da ferramenta SIEM é normalizar os dados e torná-los uniformes, independentemente de sua origem. A forma como essa etapa é realizada varia principalmente de acordo com o formato original dos dados recebidos.

Depois de normalizados, os dados registrados serão frequentemente comparados com padrões de ataque conhecidos na tentativa de reconhecer o comportamento malicioso o mais cedo possível. Os dados também podem ser comparados aos dados coletados anteriormente, ajudando assim a construir uma linha de base que aumentará ainda mais a detecção de atividades anormais.

Resposta ao Evento

Uma coisa é detectar o evento, mas, uma vez que um evento é detectado, algum processo de resposta deve ser iniciado. É disso que se trata o módulo de resposta a eventos da ferramenta SIEM. A resposta do evento pode assumir várias formas. Em sua implementação mais básica, uma mensagem de alerta será gerada no painel do sistema. Alertas de e-mail ou SMS também podem ser gerados como a resposta primária.

No entanto, os melhores sistemas SIEM vão um passo além e geralmente podem iniciar algum tipo de processo corretivo. Novamente, isso é algo que pode assumir muitas formas. Os melhores sistemas possuem um sistema completo de fluxo de trabalho de resposta a incidentes que pode ser customizado, fornecendo exatamente o tipo de resposta de que você precisa. A resposta ao incidente não precisa ser uniforme e diferentes eventos - ou diferentes tipos de eventos - podem acionar diferentes processos. As principais ferramentas de SIEM podem fornecer controle completo sobre o fluxo de trabalho de resposta a incidentes.

Comunicando

Uma coisa é ter coleta e gerenciamento de logs e um sistema de resposta a eventos em funcionamento, mas você também precisa de outro elemento importante: relatórios. Mesmo que você ainda não saiba, precisará de relatórios; claro e simples. Os executivos da sua organização precisarão que eles vejam por si mesmos se o investimento em um sistema SIEM está valendo a pena. Mas isso não é tudo, você também pode precisar de relatórios para fins de conformidade. Obedecer a padrões como PCI DSS, HIPAA ou SOX é muito mais fácil quando seu sistema SIEM pode gerar relatórios de conformidade.

Os relatórios podem não estar no centro de todos os sistemas SIEM, mas ainda são um de seus componentes essenciais. Na verdade, o relatório é um dos principais fatores de diferenciação entre os sistemas concorrentes. Relatórios são como doces, você nunca pode ter muitos. Ao avaliar os sistemas, observe quais relatórios estão disponíveis e como eles se parecem e tenha em mente que os melhores sistemas permitem criar relatórios personalizados.

Painel

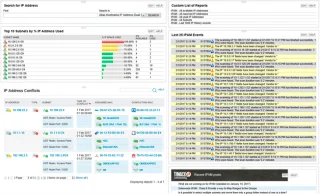

O último componente importante da maioria das ferramentas SIEM é o painel. É importante porque é a sua janela para o status do seu sistema SIEM e, por extensão, para a segurança do seu ambiente de TI. Poderíamos ter dito painéis - com um S - da mesma forma que poderia haver vários painéis disponíveis em alguns sistemas. Pessoas diferentes têm prioridades e interesses diferentes e o painel perfeito para um administrador de rede será diferente daquele de um administrador de segurança. Da mesma forma, um executivo também precisará de um painel completamente diferente.

Embora não possamos avaliar os sistemas SIEM apenas pelo número de painéis que eles oferecem, você precisa escolher um que tenha o (s) painel (s) de que você precisa. Definitivamente, isso é algo que você deseja manter em mente ao avaliar os fornecedores. E, assim como acontece com os relatórios, as melhores ferramentas permitem que você crie painéis personalizados de acordo com sua preferência.

Usando SIEM como ferramenta de gerenciamento de segurança ITIL

Não importa o quão complexo o conceito de gerenciamento de segurança possa ser no contexto da estrutura ITIL. Na verdade, isso se resume a um objetivo principal: garantir a segurança dos dados. E embora todo o paradigma de gerenciamento de segurança de TI tenha vários aspectos diferentes, quando se trata das ferramentas de software que você pode usar, não parece haver um pacote de software de gerenciamento de segurança ITIL. Por outro lado, são inúmeras as ofertas de diversos editores de software de ferramentas com o objetivo de garantir a segurança dos seus dados.

Também vimos como as ferramentas SIEM têm um objetivo semelhante de preservar a segurança dos dados. É, a nosso ver, esse objetivo comum que os torna um dos melhores tipos de ferramentas para a gestão da segurança de TI. Lembre-se, entretanto, que a prática do gerenciamento de segurança ITIL vai muito além do SIEM e, embora seja um bom ponto de partida, é apenas parte da solução, embora seja importante.

As melhores ferramentas de gerenciamento de segurança ITIL

Desde que estabelecemos que as melhores ferramentas de gerenciamento de segurança ITIL eram de fato ferramentas SIEM, pesquisamos o mercado em busca do melhor delas. Encontramos uma grande variedade de ferramentas de algumas das organizações mais conhecidas. Todas as ferramentas em nossa lista têm todos os principais recursos que você esperaria de uma ferramenta de gerenciamento de segurança. Escolher o melhor para sua necessidade específica é geralmente uma questão de gosto pessoal. Ou talvez uma das ferramentas tenha um recurso exclusivo que agrada a você.

1. SolarWinds Security Event Manager (AVALIAÇÃO GRATUITA)

SolarWinds é um nome comum no mundo do monitoramento de rede. Seu principal produto, chamado Network Performance Monitor, é uma das melhores ferramentas de monitoramento SNMP disponíveis. A empresa também é conhecida por suas inúmeras ferramentas gratuitas, como sua avançada Subnet Calculator ou seu gratuito SFTP S erver .

Quando se trata de SIEM, SolarWinds oferta "é o SolarWinds Segurança Event Manager . Anteriormente chamada de SolarWinds Log & Event Manager , a ferramenta é melhor descrita como uma ferramenta SIEM de nível básico. É, no entanto, um dos melhores sistemas básicos do mercado. A ferramenta tem quase tudo que você pode esperar de um sistema SIEM. Isso inclui excelente gerenciamento de log e recursos de correlação, bem como um mecanismo de relatório impressionante.

A ferramenta também possui excelentes recursos de resposta a eventos que não deixam nada a desejar. Por exemplo, o sistema de resposta detalhado em tempo real reagirá ativamente a todas as ameaças. E como é baseado no comportamento e não na assinatura, você está protegido contra ameaças desconhecidas ou futuras e ataques de dia zero.

Além de seu impressionante conjunto de recursos, o painel do SolarWinds Security Event Manager é possivelmente seu melhor ativo. Com seu design simples, você não terá problemas para orientar-se na ferramenta e identificar anomalias rapidamente. A partir de cerca de US $ 4.500, a ferramenta é mais do que acessível. E se você quiser experimentar e ver como funciona em seu ambiente, uma versão de avaliação gratuita e totalmente funcional por 30 dias está disponível para download.

2. Splunk Enterprise Security

Splunk Enterprise Security - ou Splunk ES , como é freqüentemente chamado - é possivelmente um dos sistemas SIEM mais populares. É especialmente famoso por seus recursos analíticos. O Splunk ES monitora os dados do seu sistema em tempo real, procurando vulnerabilidades e sinais de atividade anormal e / ou maliciosa.

Além do excelente monitoramento, a resposta de segurança é outro dos pontos fortes do Splunk ES . O sistema usa o que o Splunk chama de Adaptive Response Framework ( ARF ), que se integra a equipamentos de mais de 55 fornecedores de segurança. O ARF realiza resposta automatizada, agilizando tarefas manuais. Isso permitirá que você obtenha vantagem rapidamente. Adicione a isso uma interface de usuário simples e organizada e você terá uma solução vencedora. Outros recursos interessantes incluem a função Notables , que mostra alertas personalizáveis pelo usuário, e o Asset Investigator para sinalizar atividades maliciosas e prevenir problemas futuros.

Splunk ES é realmente um produto de nível empresarial e isso significa que ele vem com uma etiqueta de preço de tamanho empresarial. Infelizmente, as informações sobre preços não estão disponíveis no site da Splunk . Você precisará entrar em contato com o departamento de vendas para obter uma cotação. Entrar em contato com a Splunk também permitirá que você aproveite uma avaliação gratuita, caso queira experimentar o produto.

3. RSA NetWitness

Desde 2016, a NetWitness tem se concentrado em produtos que suportam “ consciência situacional de rede profunda e em tempo real e resposta ágil de rede ”. Depois de ser adquirida pela EMC, que então se fundiu com a Dell , a marca Ne tW itness agora faz parte da filial RSA da corporação. Esta é uma boa notícia, pois RSA é um nome altamente respeitado em segurança de TI.

RSA NetWitness é ideal para organizações que buscam uma solução completa de análise de rede. A ferramenta integra informações sobre sua organização que usa para ajudar a priorizar alertas. De acordo com a RSA , o sistema “ coleta dados em mais pontos de captura, plataformas de computação e fontes de inteligência de ameaças do que outras soluções SIEM ”. A ferramenta também oferece detecção avançada de ameaças, que combina análise comportamental, técnicas de ciência de dados e inteligência de ameaças. E, finalmente, o sistema de resposta avançado oferece recursos de orquestração e automação para ajudar a se livrar das ameaças antes que afetem seus negócios.

Uma das principais desvantagens do RSA NetWitness, conforme relatado por sua comunidade de usuários, é que ele não é o mais fácil de configurar e usar. No entanto, existe uma documentação abrangente disponível que pode ajudá-lo a configurar e usar o produto. Este é outro produto de nível empresarial e, como costuma ser o caso, você precisará entrar em contato com o setor de vendas para obter informações sobre preços.

4. ArcSight Enterprise Security Manager

O ArcSight Enterprise Security Manager ajuda a identificar e priorizar ameaças à segurança, organizar e rastrear atividades de resposta a incidentes e simplificar atividades de auditoria e conformidade. Costumava ser vendido sob a marca HP , mas ArcSight agora foi fundido na Micro Focus , outra subsidiária da HP .

Com mais de quinze anos de existência, o ArcSight Enterprise Security Manager é outra ferramenta SIEM imensamente popular. Ele compila dados de registro de várias fontes e executa análises de dados extensas, procurando por sinais de atividade maliciosa. Para facilitar a identificação rápida de ameaças, a ferramenta permite que você visualize os resultados da análise em tempo real.

Quanto às características do produto, não deixa nada a desejar. Ele possui correlação de dados em tempo real distribuída poderosa, automação de fluxo de trabalho, orquestração de segurança e conteúdo de segurança orientado pela comunidade. O ArcSight Enterprise Security Manager também se integra a outros produtos ArcSight , como ArcSight Data Platform e Event Broker ou ArcSight Investigate . Este é outro produto de nível empresarial e, como tal, as informações sobre preços não estão prontamente disponíveis. Exigirá que você entre em contato com a equipe de vendas da ArcSight para obter uma cotação personalizada.

5. McAfee Enterprise Security Manager

McAfee é definitivamente outro nome familiar no setor de segurança. É, no entanto, mais conhecida por sua linha de produtos de proteção contra vírus. Ao contrário de outros produtos nesta lista, a McAfee Empresa S egurança M anager não é apenas software, é um aparelho que você pode obter tanto como um pedaço de hardware ou de forma virtual.

Em termos de recursos analíticos, o McAfee Enterprise Security Manager é considerado uma das melhores ferramentas de SIEM por muitos. O sistema coleta logs em uma ampla gama de dispositivos e seus recursos de normalização são incomparáveis. O mecanismo de correlação compila facilmente fontes de dados díspares, tornando mais fácil detectar eventos de segurança conforme eles acontecem.

Mas, para ser verdade, essa solução da McAfee é mais do que apenas seu Enterprise Security Manager . Para obter uma solução SIEM completa, você também precisa do Enterprise Log Manager e do Event Receiver . Felizmente, todos os produtos podem ser embalados em um único aparelho. E para aqueles que desejam experimentar o produto antes de comprá-lo, uma versão de avaliação gratuita está disponível.

6. IBM QRadar

A IBM é sem dúvida um dos nomes mais conhecidos no segmento de mercado de TI. Não é surpresa, então, que a empresa tenha conseguido estabelecer sua solução SIEM, o IBM QRadar, como um dos melhores produtos do mercado. A ferramenta capacita os analistas de segurança a detectar anomalias, descobrir ameaças avançadas e remover falsos positivos em tempo real.

O IBM QRadar possui um conjunto de recursos de gerenciamento de log, coleta de dados, análise e detecção de intrusão. Juntos, eles ajudam a manter sua infraestrutura de rede em funcionamento. Também há análises de modelagem de risco que podem simular ataques em potencial.

Alguns dos principais recursos do IBM QRadar incluem a capacidade de implementar a solução no local ou em um ambiente de nuvem. É uma solução modular e pode-se adicionar mais armazenamento ou capacidade de processamento de forma rápida e econômica à medida que suas necessidades aumentam. O sistema usa experiência em inteligência da IBM X-Force e se integra perfeitamente a centenas de produtos IBM e não IBM .

IBM sendo IBM , porém, você pode esperar pagar um preço premium para a sua solução de SIEM. Mas se você precisa de uma das melhores ferramentas de SIEM do mercado e de uma ferramenta apoiada por uma organização sólida, o IBM QRadar pode muito bem valer a pena o investimento.

Descubra as melhores ferramentas de varredura de rede e saiba como gerenciar sua rede com mais eficiência.

Se você é um usuário avançado do Windows, descubra como executar operações poderosas com o PowerShell e aprenda comandos essenciais.

O mercado de software de gerenciamento de rede está muito lotado. Atalho sua pesquisa seguindo nossas recomendações das melhores ferramentas de gerenciamento de rede.

As varreduras de ping podem ser usadas em seu benefício de várias maneiras. Continue lendo enquanto discutimos como e apresentamos as 10 melhores ferramentas de varredura de ping que você pode encontrar.

Os sites são importantes e devem ser constantemente monitorados de perto para um desempenho adequado. Aqui estão algumas das melhores ferramentas para monitorar sites.

Aqui está uma olhada em algumas das melhores ferramentas de implantação de software para aliviar a dor de gerenciar qualquer número de máquinas

Se você está no setor de saúde ou de alguma forma envolvido com TI nesse setor, é provável que já tenha ouvido falar do HIPAA. A portabilidade do seguro saúde

Para ajudá-lo a escolher a certa, apresentamos as melhores ferramentas de monitoramento de infraestrutura sem agente e fornecemos uma revisão rápida de cada uma delas.

A segurança de e-mail é uma tarefa importante dos provedores de serviços gerenciados. Estamos analisando o SolarWinds Mail Assure, uma das melhores ferramentas para esse fim.

O monitor de rede do Windows requer ferramentas com requisitos limitados. Hoje, estamos dando uma olhada nas melhores ferramentas de monitoramento de rede para Windows 10.