As 10 melhores ferramentas e software de scanner de rede para usar

Descubra as melhores ferramentas de varredura de rede e saiba como gerenciar sua rede com mais eficiência.

Entrada vs saída : parece haver um debate sem fim sobre esses termos. Eles são meio arcaicos e seu significado parece ser diferente em diferentes situações.

Hoje, faremos o nosso melhor para tentar esclarecer este mistério. Não queremos entrar em um debate filosófico, no entanto. Nosso único objetivo é fazer o nosso melhor para explicar esses termos e como eles são normalmente usados no contexto de rede. Mas mesmo isso, como você está prestes a ver, pode ser um tanto confuso.

Entrada x saída

Definição de entrada e saída

Falando lingüisticamente, definir qualquer uma dessas palavras dificilmente poderia ser mais fácil (trocadilho intencional). Vamos ver o que o dicionário Merriam-Webster tem a dizer sobre isso.

Aqui, novamente, uma definição bem simples. Se você quiser verificar outras fontes, encontrará um consenso definitivo. A entrada está entrando enquanto a saída está saindo.

No contexto do tráfego de rede

Mas esta postagem do blog não é sobre linguística, é sobre administração de rede. E é aqui que a entrada e a saída podem ficar um pouco mais confusas. Mas ainda é o mesmo e tem a ver com a entrada e saída de dados de uma rede, de um dispositivo ou de uma interface. Até agora, nada complicado. Mas fica complicado quando as pessoas não concordam sobre o que está dentro e o que está fora. Veja, às vezes o interior de um é o exterior do outro.

Tudo depende do seu ponto de vista

A entrada ou a saída, quando se refere ao tráfego da rede, tem a ver com a forma como você vê as coisas, depende do seu ponto de vista. Na maioria das outras situações, dentro está e fora está fora; não há nada de confuso nisso. No entanto, esse não é tanto o caso das redes. Vamos tentar esclarecer isso usando alguns exemplos concretos.

Nosso primeiro exemplo é o de um gateway de Internet. Pode ser um roteador, um servidor proxy ou um firewall, isso não importa. É o dispositivo que fica entre sua rede local e a Internet. Nesse caso, acho que todos concordariam que a Internet é considerada o exterior e a rede local, o interior.

Portanto, o tráfego vindo da Internet PARA a rede local seria o tráfego de entrada e o tráfego da rede local PARA a Internet seria o tráfego de saída. Até agora, ainda é simples.

Mas se você olhar as coisas do ponto de vista da interface de rede, as coisas ficam diferentes. No exemplo anterior, se você observar o tráfego na interface LAN, o tráfego que vai para a Internet agora é o tráfego de entrada conforme está entrando no gateway. Da mesma forma, o tráfego que vai em direção à rede local não é tráfego de saída, pois está saindo do gateway.

Para resumir, diferenciar o tráfego de entrada e saída exige que todos concordemos sobre o que estamos falando.

Como vimos, o tráfego de entrada em um contexto pode ser o tráfego de saída em outro . Nossa melhor sugestão seria evitar o uso desses termos por completo ou declarar claramente seu contexto de utilização sempre que você os usar. Dessa forma, você evitará qualquer confusão.

Monitorando o tráfego de entrada e saída

Agora que estamos familiarizados com a terminologia, vamos dar uma olhada no monitoramento do tráfego de entrada e saída.

Normalmente, isso é feito usando um software especial chamado monitoramento de rede ou ferramentas de monitoramento de largura de banda. Essas ferramentas usam o protocolo SNMP (Simple Network Management Protocol) para ler os contadores de interface do equipamento conectado à rede. Esses contadores simplesmente registram o número de bytes que entram e saem de cada interface de rede.

Observe que as ferramentas de monitoramento raramente usam entrada e saída e geralmente se referem ao tráfego de entrada e saída de uma interface. Depende de você, se desejar, determinar qual é o tráfego de entrada e qual é o tráfego de saída, novamente dependendo do contexto específico.

Algumas ferramentas que recomendamos

Existem muitas ferramentas de monitoramento de largura de banda ou rede disponíveis. Provavelmente muitos e escolher o melhor - ou mesmo apenas um bom - pode ser um desafio. Tentamos muitas das ferramentas disponíveis e chegamos a esta lista de algumas das melhores ferramentas de monitoramento de largura de banda que você pode encontrar.

1. SolarWinds Network Performance Monitor (AVALIAÇÃO GRATUITA)

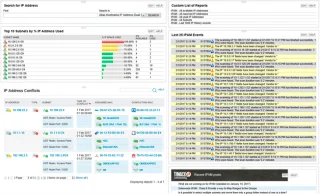

SolarWinds é um dos melhores fabricantes de ferramentas de administração de rede. O principal produto da empresa é chamado SolarWinds Network Performance Monitor , ou NPM . É uma solução de monitoramento de rede muito completa que apresenta uma interface gráfica de usuário amigável que os administradores podem usar para monitorar dispositivos e configurar a ferramenta.

O sistema usa SNMP para consultar dispositivos e exibir a utilização de suas interfaces, bem como outras métricas úteis em um painel gráfico.

Além deste painel, vários relatórios integrados podem ser gerados sob demanda ou com base em uma execução programada. E se os relatórios integrados não fornecerem as informações de que você precisa, eles podem ser personalizados à vontade.

O pacote também inclui algumas ferramentas úteis, como a capacidade de exibir uma representação visual do patch crítico entre quaisquer dois pontos da rede. Esta ferramenta é altamente escalonável e se adequará a qualquer rede, desde as menores às grandes redes com milhares de dispositivos espalhados por vários sites.

O sistema de alerta do SolarWinds Network Performance Monitor é outro lugar onde o produto se destaca. Como seus relatórios, é personalizável se necessário, mas também pode ser usado pronto para uso com configuração mínima. O mecanismo de alerta é inteligente o suficiente para não enviar notificações para eventos “sem importância” no meio da noite ou para enviar centenas de notificações para tantos dispositivos que não respondem quando o problema principal é um roteador down ou switch de rede upstream.

Os preços do SolarWinds Network Performance Monitor começam em pouco menos de US $ 3.000 e aumentam de acordo com o número de dispositivos a serem monitorados.

A estrutura de preços é bastante complexa e você deve entrar em contato com a equipe de vendas da SolarWinds para uma cotação detalhada.

Se você preferir experimentar o produto antes de comprá-lo, uma versão de avaliação gratuita de 30 dias está disponível para download no site da SolarWinds.

ManageEngine é outro conhecido editor de ferramentas de gerenciamento de rede.

O ManageEngine OpManager é uma solução de gerenciamento completa que irá lidar com praticamente qualquer tarefa de monitoramento que você possa adicionar a ele.

A ferramenta roda em Windows ou Linux e é carregada com ótimos recursos. Entre outros, existe um recurso de autodescoberta que pode mapear sua rede, oferecendo um painel de controle exclusivamente personalizado.

O painel do ManageEngine OpManager é super fácil de usar e navegar , graças à sua funcionalidade de detalhamento. E se você gosta de aplicativos móveis, existem aplicativos para tablets e smartphones que permitem acessar a ferramenta de qualquer lugar. Este é um produto geral muito polido e profissional.

O alerta é tão bom no OpManager quanto em todos os outros componentes. Há um complemento completo de alertas baseados em limites que ajudarão a detectar, identificar e solucionar problemas de rede. Vários limites com notificações diferentes podem ser definidos para todas as métricas de desempenho da rede.

Se você quiser experimentar o produto antes de comprar, uma versão gratuita está disponível. Embora seja uma versão verdadeiramente gratuita, em vez de uma avaliação por tempo limitado, ela tem algumas limitações, como permitir que você monitore no máximo dez dispositivos.

Isso é insuficiente para todas as redes, exceto as menores. Para redes maiores, você pode escolher entre os planos Essential ou Enterprise . O primeiro permitirá que você monitore até 1.000 nós, enquanto o outro vai até 10.000.

Para obter informações sobre preços, entre em contato com o departamento de vendas da ManageEngine .

3. Monitor de rede PRTG

O PRTG Network Monitor , que simplesmente chamaremos de PRTG , é outro excelente sistema de monitoramento. Seu editor afirma que esta ferramenta pode monitorar todos os sistemas, dispositivos, tráfego e aplicativos de sua infraestrutura de TI. É um pacote completo que não depende de módulos externos ou complementos que precisam ser baixados e instalados. Devido à sua natureza integrada, é mais rápido e fácil de instalar do que a maioria das outras ferramentas de monitoramento de rede. Você pode escolher entre algumas interfaces de usuário diferentes, como um console corporativo do Windows, uma interface da web baseada em Ajax e aplicativos móveis para Android e iOS.

O PRTG Network Monitor é diferente da maioria das outras ferramentas de monitoramento por ser baseado em sensor. Vários recursos de monitoramento podem ser adicionados à ferramenta simplesmente configurando sensores extras. Eles são como plug-ins, exceto pelo fato de não serem módulos externos, mas, em vez disso, incluídos com o produto. O PRTG inclui mais de 200 sensores que cobrem diferentes necessidades de monitoramento. Para métricas de desempenho de rede, o sensor QoS e o Sensor PING avançado permitem que você monitore a latência e o jitter, enquanto o sensor SNMP padrão permite monitorar a taxa de transferência.

A estrutura de preços do PRTG é bastante simples. Há uma versão gratuita com todos os recursos, mas limitará sua capacidade de monitoramento a 100 sensores. Há também uma versão de avaliação de 30 dias que é ilimitada, mas será revertida para a versão gratuita assim que o período de avaliação terminar. Se quiser continuar monitorando mais de 100 sensores além do período de teste, você precisará comprar uma licença. Seu preço varia de acordo com o número de sensores, de US $ 1.600 para 500 sensores a US $ 14.500 para sensores ilimitados. Cada parâmetro monitorado conta como um sensor. Por exemplo, monitorar a largura de banda em cada porta de um switch de 48 portas contará como 48 sensores.

Saída no contexto da segurança

Há outro uso para o termo egresso entre administradores de rede e de sistema que é específico ao contexto de segurança de dados. Refere-se aos dados que saem da rede local de uma organização. Mensagens de e-mail enviadas, uploads na nuvem ou arquivos movidos para armazenamento externo são exemplos simples de saída de dados. É uma parte normal da atividade de rede, mas pode representar uma ameaça para as organizações quando dados confidenciais vazam para destinatários não autorizados, seja sem saber ou de forma mal-intencionada.

Ameaças envolvendo saída de dados

Informações confidenciais, proprietárias ou facilmente monetizáveis são freqüentemente visadas por cibercriminosos de todos os tipos. A liberação de informações confidenciais ou proprietárias para o público ou para organizações concorrentes é uma preocupação real para empresas, governos e organizações de todos os tipos. Os atores da ameaça podem tentar roubar dados confidenciais por meio dos mesmos métodos que muitos funcionários usam todos os dias, como e-mail, USB ou uploads na nuvem.

Práticas recomendadas para evitar saída de dados indesejados

Há muito que você pode fazer para proteger sua organização contra a saída de dados não autorizada, mas alguns deles são particularmente importantes. Vamos dar uma olhada em dois dos fundamentos básicos que você deve fazer.

Crie uma política de aplicação de tráfego de saída de dados e uso aceitável

Inclua as partes interessadas para definir sua política de uso aceitável. A política deve ser muito completa e proteger os recursos da sua empresa. Pode, por exemplo, incluir uma lista de serviços acessíveis acessíveis pela Internet e diretrizes para acessar e lidar com dados confidenciais. E não se esqueça de que uma coisa é criar tais políticas, mas você também precisa comunicá-las aos usuários e certificar-se de que eles as compreendem.

Implementar regras de firewall para bloquear a saída para destinos maliciosos ou não autorizados

Um firewall de rede é apenas uma das várias linhas de defesa contra ameaças. É um bom ponto de partida onde você pode garantir que a saída de dados não ocorra sem permissão explícita.

SIEM - Para ajudar a prevenir a saída de dados

Não importa o que você faça, o monitoramento continua sendo uma das melhores maneiras de se proteger contra a saída de dados. Sempre que ocorre um vazamento de dados, você quer saber imediatamente para que possa agir de acordo. É aqui que as ferramentas de gerenciamento de informações e eventos de segurança (SIEM) podem ajudar.

Concretamente, um sistema SIEM não fornece nenhuma proteção rígida. Seu objetivo principal é facilitar a vida de administradores de rede e segurança como você. O que um sistema SIEM típico realmente faz é coletar informações de vários sistemas de proteção e detecção, correlacionar todas essas informações reunindo eventos relacionados e reagir a eventos significativos de várias maneiras. Na maioria das vezes, as ferramentas SIEM também incluem alguma forma de relatório e / ou painéis.

Algumas das principais ferramentas de SIEM

Para lhe dar uma ideia do que está disponível e ajudá-lo a escolher a ferramenta SIEM certa para suas necessidades, reunimos esta lista de algumas das melhores ferramentas de SIEM.

1. SolarWinds Security Event Manager (AVALIAÇÃO GRATUITA)

O mesmo SolarWinds que nos trouxe o Monitor de rede analisado acima também oferece uma oferta para gerenciamento de eventos e informações de segurança. Na verdade, é uma das melhores ferramentas de SIEM disponíveis. Pode não ser tão completo quanto algumas outras ferramentas, mas o que faz é muito bom e tem todas as funcionalidades necessárias. A ferramenta é chamada de SolarWinds Security Event Manager ( SEM ). É melhor descrito como um sistema SIEM básico, mas é provavelmente um dos sistemas básicos mais competitivos do mercado. The SolarWinds SEM tem tudo o que você pode esperar de um sistema SIEM, incluindo excelente gerenciamento de log e recursos de correlação que podem ajudar a detectar saída de dados não autorizados e um mecanismo de relatório impressionante.

AVALIAÇÃO GRATUITA: SolarWinds Security Event Manager

Link oficial para download: https://www.solarwinds.com/security-event-manager/registration

Quanto aos recursos de resposta a eventos da ferramenta, conforme esperado da SolarWinds , eles não deixam nada a desejar. O sistema de resposta detalhado em tempo real reagirá ativamente a todas as ameaças. E como é baseado no comportamento e não na assinatura, você está protegido contra ameaças desconhecidas ou futuras. O painel da ferramenta é possivelmente um de seus melhores ativos. Com um design simples, você não terá problemas para identificar anomalias rapidamente. A partir de cerca de US $ 4.500, a ferramenta é mais do que acessível. E se você quiser experimentá-lo primeiro, uma versão de avaliação gratuita e totalmente funcional por 30 dias está disponível para download.

Link oficial para download: https://www.solarwinds.com/security-event-manager/registration

2. Splunk Enterprise Security

Possivelmente um dos sistemas SIEM mais populares, o Splunk Enterprise Security - ou simplesmente Splunk ES , como é freqüentemente chamado - é famoso por seus recursos analíticos. O Splunk ES monitora os dados do seu sistema em tempo real, procurando vulnerabilidades e sinais de atividade anormal. O sistema usa o próprio Adaptive Response Framework ( ARF ) do Splunk , que se integra a equipamentos de mais de 55 fornecedores de segurança. O ARFexecuta uma resposta automática, permitindo que você obtenha vantagem rapidamente. Adicione a isso uma interface de usuário simples e organizada e você terá uma solução vencedora. Outros recursos interessantes incluem a função “Notables” que mostra alertas personalizáveis pelo usuário e o “Asset Investigator” para sinalizar atividades maliciosas e prevenir problemas futuros.

Splunk ES é um produto de nível empresarial e, como tal, vem com uma etiqueta de preço de tamanho empresarial. Infelizmente, você não pode obter muitas informações de preços no site da Splunk e precisará entrar em contato com o departamento de vendas para obter uma cotação. Apesar do preço, este é um ótimo produto e você pode entrar em contato com a Splunk para aproveitar as vantagens de uma versão gratuita disponível.

3. NetWitness

Nos últimos anos, a NetWitness tem se concentrado em produtos que oferecem suporte a “ consciência situacional de rede profunda e em tempo real e resposta ágil de rede ”. Depois de ser comprado pela EMC, que então se fundiu com a Dell , o negócio Netwitness agora faz parte da filial RSA da corporação. E isso é uma boa notícia, pois a RSA tem uma excelente reputação em segurança.

O NetWitness é ideal para organizações que buscam uma solução completa de análise de rede. A ferramenta incorpora informações sobre o seu negócio, o que ajuda a priorizar alertas. De acordo com a RSA , o sistema “ coleta dados em mais pontos de captura, plataformas de computação e fontes de inteligência de ameaças do que outras soluções SIEM ”. Também há detecção avançada de ameaças, que combina análise comportamental, técnicas de ciência de dados e inteligência de ameaças. E, finalmente, o sistema de resposta avançado oferece recursos de orquestração e automação para ajudar a erradicar as ameaças antes que afetem seus negócios.

Uma das principais desvantagens do NetWitness é que ele não é o mais fácil de configurar e usar. No entanto, há ampla documentação disponível que pode ajudá-lo a configurar e usar o produto. Esse é outro produto de nível empresarial e, como costuma ser o caso com esses produtos, você precisará entrar em contato com o setor de vendas para obter informações sobre preços.

Descubra as melhores ferramentas de varredura de rede e saiba como gerenciar sua rede com mais eficiência.

Se você é um usuário avançado do Windows, descubra como executar operações poderosas com o PowerShell e aprenda comandos essenciais.

O mercado de software de gerenciamento de rede está muito lotado. Atalho sua pesquisa seguindo nossas recomendações das melhores ferramentas de gerenciamento de rede.

As varreduras de ping podem ser usadas em seu benefício de várias maneiras. Continue lendo enquanto discutimos como e apresentamos as 10 melhores ferramentas de varredura de ping que você pode encontrar.

Os sites são importantes e devem ser constantemente monitorados de perto para um desempenho adequado. Aqui estão algumas das melhores ferramentas para monitorar sites.

Aqui está uma olhada em algumas das melhores ferramentas de implantação de software para aliviar a dor de gerenciar qualquer número de máquinas

Se você está no setor de saúde ou de alguma forma envolvido com TI nesse setor, é provável que já tenha ouvido falar do HIPAA. A portabilidade do seguro saúde

Para ajudá-lo a escolher a certa, apresentamos as melhores ferramentas de monitoramento de infraestrutura sem agente e fornecemos uma revisão rápida de cada uma delas.

A segurança de e-mail é uma tarefa importante dos provedores de serviços gerenciados. Estamos analisando o SolarWinds Mail Assure, uma das melhores ferramentas para esse fim.

O monitor de rede do Windows requer ferramentas com requisitos limitados. Hoje, estamos dando uma olhada nas melhores ferramentas de monitoramento de rede para Windows 10.