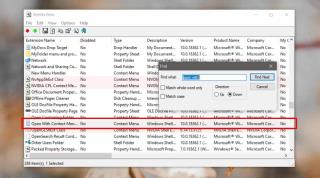

Cách tìm giá trị đăng ký cho mục menu ngữ cảnh trên Windows 10

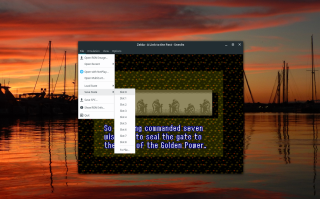

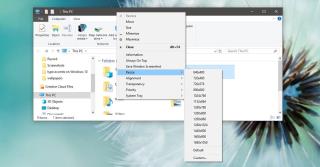

Các mục menu ngữ cảnh có thể được chỉnh sửa khá dễ dàng. Nếu bạn đã tạo một tập lệnh mà bạn muốn chạy từ menu ngữ cảnh, bạn có thể thêm nó bằng cách chỉnh sửa